5G-Sicherheitslösungen für den Schutz von Punkt-zu-Punkt-Netzwerkverbindungen

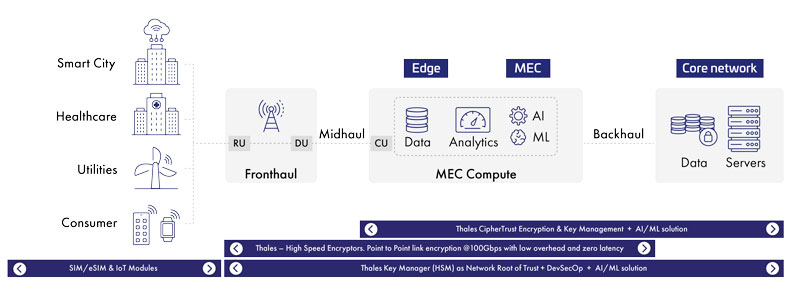

In der Vergangenheit waren Netzwerke meist hardwarebasiert. 5G ermöglicht jedoch ein viel breiteres Spektrum an Verbindungen, einschließlich:

- Hardware, die mit virtuellen Maschinen kommuniziert.

- Virtuelle Maschinen, die mit virtuellen Maschinen kommunizieren.

- Virtuelle Maschinen, die mit Containern kommunizieren.

- Container, die mit Containern kommunizieren usw.

Die Sicherheitslösungen für Data-in-Motion von Thales ermöglichen es Mobilfunkbetreibern, diese Hindernisse zu überwinden, indem sie die Sicherheit von 5G maximieren, ohne die Leistung zu beeinträchtigen – mit geringer Latenz, Jitter-Werten nahe Null und hohem Durchsatz.

Thales High Speed Encryptors sind speziell für den Schutz von Data-in-Motion konzipiert. Sie arbeiten in den OSI-Schichten 2, 3 und 4 (Open System Interconnection), und sind dreimal schneller und haben eine viel geringere Latenz als IPSec. Sie können entweder als Hardware oder als virtuelle Appliances bereitgestellt werden und sind gemäß FIPS 140-2 Level 3, Common Criteria, NATO und UC APL zertifiziert. Unsere High Speed Encryptors lassen sich auch in Quantensicherheitslösungen integrieren, sodass sie auch in Zukunft weiterhin relevant sein werden.