¿Qué es la seguridad de la identidad?

La seguridad de la identidad es la práctica de proteger las identidades digitales y el acceso que estas permiten en todos los entornos: nube, híbrido y local. Comprende los controles, procesos y tecnologías que garantizan que solo las personas adecuadas tengan el acceso adecuado a los recursos adecuados en el momento adecuado.

Esto incluye salvaguardar los mecanismos relacionados con la identidad, como la autenticación, las políticas de autorización, los proveedores de identidad (IdP), la gestión de sesiones y la supervisión de la actividad. Estos elementos son esenciales para mantener la confianza digital y constituyen la base de cómo los usuarios interactúan con los sistemas y los datos.

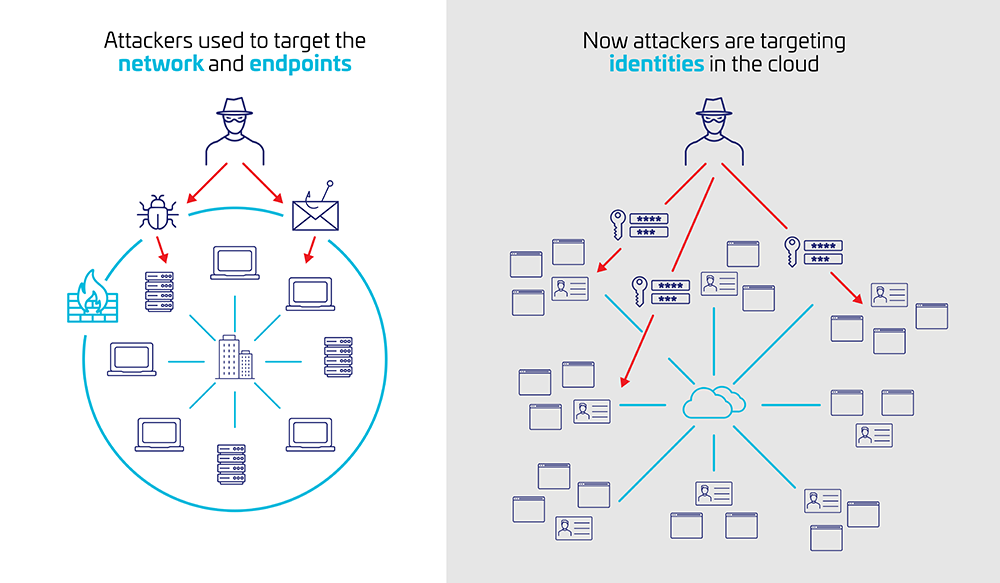

A medida que los perímetros de seguridad tradicionales se han expandido enormemente, la identidad se ha convertido en el nuevo perímetro, y los adversarios saben que a menudo es la vía más directa a los sistemas y datos críticos. Por ello, los atacantes se centran cada vez más en la propia identidad, explotando las debilidades en los flujos de autenticación, abusando de los permisos de acceso mal configurados o secuestrando sesiones activas.

Los modelos de seguridad más antiguos confiaban en los usuarios una vez que estaban dentro del perímetro. No tuvieron en cuenta a los atacantes que ahora se centran en el propio proceso de inicio de sesión. Los sistemas heredados a menudo presentan una verificación limitada y priorizan la comodidad sobre la seguridad; problemas que los modernos marcos de confianza cero y de acceso adaptativo están diseñados para abordar.

Por qué es importante

Las identidades están bajo ataque

Las identidades digitales (de empleados, clientes o socios) se han convertido en objetivos principales para los atacantes. A menudo se las considera la vía más rápida para robar datos, interrumpir operaciones o promover una agenda más amplia.

El informe de investigaciones sobre violaciones de datos de Verizon de 2025 encontró que casi el 40 % de las violaciones involucró inicios de sesión sospechosos con omisiones de autenticación multifactor (MFA). Los incidentes relacionados con la identidad ocurren cada vez más en múltiples etapas de la cadena de ciberataques, donde las identidades funcionan tanto como una «llave del mundo» como un único punto de fallo.

Estos desafíos se ven amplificados por la evolución de las realidades informáticas: trabajo híbrido, expansión de la nube y una explosión de API no gestionadas. Los controles heredados y la monitorización fragmentada dificultan la detección y respuesta oportuna a las amenazas basadas en la identidad.

Así es como podrían materializarse algunas de las amenazas más comunes:

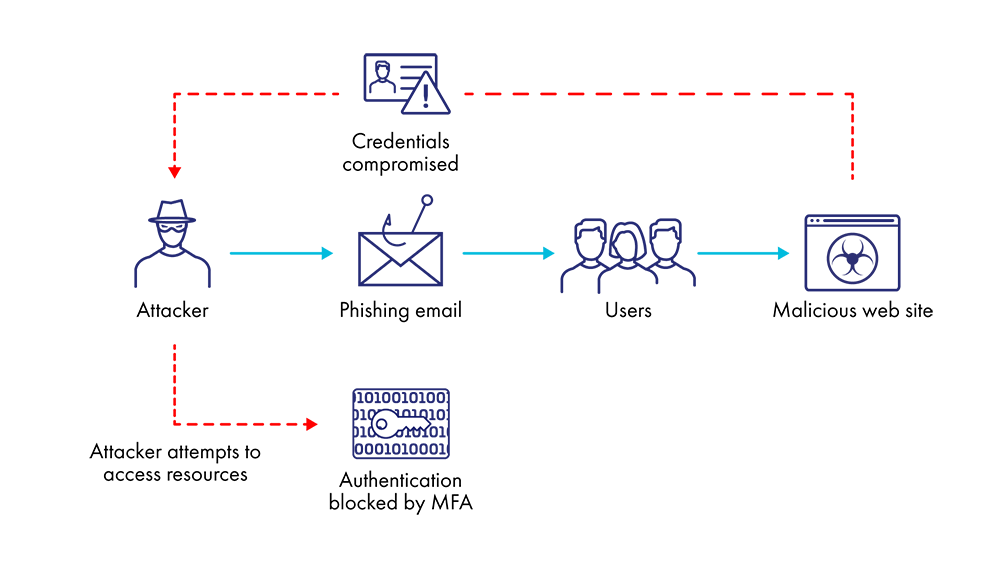

Phishing/fatiga de MFA

Los ataques de phishing tradicionales se están complementando con métodos más avanzados como el bombardeo de prompts, lo que conduce a la fatiga de MFA. Un adversario hará lo que sea necesario para vulnerar la MFA. Por eso, las estrategias de autenticación deben mejorarse con MFA resistente al phishing y políticas de acceso condicional sensibles al contexto que apliquen controles granulares a los datos y acciones de alto riesgo.

Token/robo de sesión

Los tokens de larga duración y sin supervisión, sin evaluación de riesgos, permiten a los atacantes secuestrar sesiones sin ser detectados. Una higiene deficiente de los tokens también puede revelar secretos. Algunos ejemplos son la duración excesivamente larga, la falta de rotación o revocación, la reutilización sin ámbito o con privilegios excesivos entre sesiones o aplicaciones y la falta de telemetría.

Estas vulnerabilidades permiten el secuestro de sesiones y el acceso no autorizado persistente que puede eludir por completo la autenticación multifactor y el acceso condicional. Por eso es importante considerar la revocación tanto como la concesión de acceso. Los equipos de gestión de identidades y accesos (IAM) deben planificar la revocación desde el principio: al modelar los flujos de identidad, definir los casos de uso y mapear los ciclos de vida de acceso.

Las tecnologías de protección de identidad garantizan que la revocación se automatice en función de la detección de amenazas a partir de señales compartidas, respondiendo a las brechas de seguridad más rápido de lo que los atacantes pueden actuar.

Lagunas en la visibilidad

La gestión de registros incompleta o aislada oscurece la visibilidad de los ataques de identidad, retrasando la detección y la respuesta. El rápido aumento de las API (gracias a la inteligencia artificial) hace necesaria la automatización de la gestión de identidades. Los registros centralizados y correlacionados también son fundamentales para detectar anomalías entre sesiones, tokens y aplicaciones.

Robo de credenciales

Las contraseñas sin MFA, especialmente en sistemas heredados o cuentas de servicio, siguen representando un alto riesgo para muchas organizaciones. El informe de amenazas a los datos de Thales de 2025 indica que la falta de uso de MFA para usuarios privilegiados se identificó como la causa principal del 13 % de las filtraciones de datos reportadas. Gracias al robo de identidad, los atacantes ahora son menos proveedores de malware (incluido el ransomware) y más parecidos a intermediarios de credenciales y ataques de fuerza bruta. Los ciberataques basados en la identidad permiten a los atacantes obtener acceso (literalmente iniciar sesión) y permanecer ocultos durante mucho tiempo hasta que logran sus objetivos.

Estos riesgos no son meramente hipotéticos. Los ataques a Microsoft Exchange Server de 2020 involucraron a ciberdelincuentes que explotaron vulnerabilidades para robar credenciales y utilizarlas para acceder a los sistemas como usuarios legítimos. Sin la autenticación multifactor (MFA) implementada, los atacantes se movieron lateralmente y permanecieron sin ser detectados; un claro ejemplo de cómo los ataques basados en la identidad ahora superan al malware tradicional tanto en sigilo como en impacto. Y este no es el único ejemplo; los incidentes más recientes de Change Healthcare, Snowflake y la serie de operaciones de Scattered Spider demuestran que los atacantes explotan la autenticación defectuosa para esconderse en las sombras de los sistemas críticos hasta que pueden lanzar su carga maliciosa.

Las configuraciones erróneas pueden crear una falsa sensación de seguridad cuando existen lagunas desconocidas en la cobertura de la autenticación multifactor (MFA), y es probable que alguien, en algún lugar, haya comprometido a sus usuarios.

Su control de acceso debería estar más orientado a políticas que centrado en las credenciales, que además constituyen un punto de fricción constante para los usuarios finales. Los defensores proactivos dependen menos de la respuesta ante incidentes.

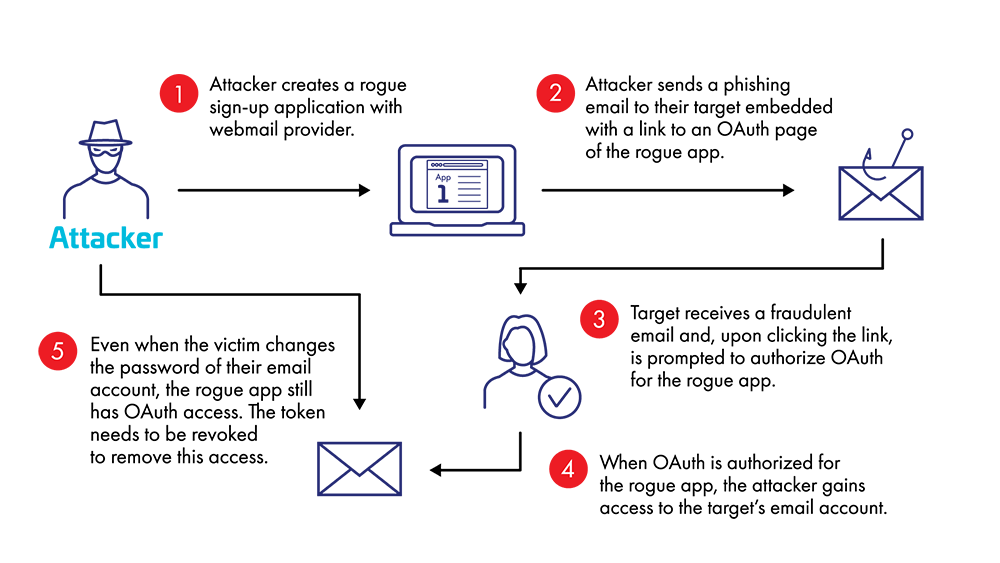

Abuso de OAuth

OAuth se creó para proporcionar una autorización más segura. Su uso como arma es lamentable, pero peligroso, ya que las solicitudes de API no controladas o excesivas exponen los sistemas de identidad a abusos. La falta de gobernanza de las aplicaciones permite a los usuarios otorgar un acceso excesivo a aplicaciones de terceros o API no autorizadas, creando superficies de ataque que los ciberdelincuentes pueden explotar.

Muchas organizaciones tienen un gran número de aplicaciones con consentimiento de usuario que no han sido evaluadas y que, a menudo, son anteriores a los flujos de trabajo de consentimiento administrativo.

Sus usuarios podrían, sin darse cuenta, autorizar un acceso amplio a los recursos. Los atacantes pueden dedicar interminables horas al reconocimiento y la planificación; solo necesitan acertar una vez.

Beneficios principales de la seguridad de la identidad

Puede proteger su capa de identidad aplicando la autenticación multifactor (MFA) resistente al phishing en todas partes, mediante opciones como claves de acceso, llaves de hardware FIDO2 o autenticación basada en certificados. Sin embargo, estos controles no deben ir en detrimento de la experiencia del usuario. La aplicación de políticas adaptativas basadas en el contexto de autenticación, la limitación de la duración de los tokens, la identificación de dispositivos y la restricción del acceso a aplicaciones sensibles generan defensas en capas que reducen la superficie de ataque sin añadir fricción al acceso del usuario.

La gobernanza debe ser una prioridad. Sin un modelo de identidad canónico que asigne a cada usuario una identidad única y coherente en todos los sistemas, los usuarios suelen acumular cuentas redundantes en los distintos sistemas, cada una de las cuales introduce riesgos y complica la supervisión. La consolidación de identidades y la automatización de la gestión del ciclo de vida reducen la superficie de ataque, mejoran la rendición de cuentas y refuerzan la aplicación de las políticas. Los propietarios de las aplicaciones también deben asumir los riesgos y los costes si se eluden los controles.

El marco y las políticas que cree permitirán la implementación y el mantenimiento de un modelo de seguridad de confianza cero donde la identidad es el perímetro y su postura se basa en la suposición de que una brecha puede ocurrir en cualquier momento. Ayuda a contener el riesgo, incluso si las credenciales o su IdP se ven comprometidos. Proteger la capa de identidad es fundamental para la misión de cualquier equipo de IAM y esencial para la higiene de seguridad general.

¿Prefiere un enfoque práctico? Pruebe gratis la seguridad de identidad de Thales

Pruebe nuestro enfoque adaptativo y basado en riesgos para la autenticación y la gestión de accesos en su propio entorno durante 30 días sin coste alguno.

Cómo funciona

La seguridad de la identidad implica aplicar la autenticación multifactor (MFA) en todas partes, detectar riesgos en tiempo real, proteger los tokens y limitar la información expuesta, incluso si el proveedor de identidad (IdP) se ve comprometido.

No se trata de un único control, sino de capas de seguridad alineadas con el principio de confianza cero: verificar explícitamente, asumir la brecha y limitar hasta dónde puede moverse un atacante una vez dentro.

Las tecnologías implicadas incluyen MFA resistente al phishing (como FIDO2), políticas adaptativas basadas en contextos de usuario como la ubicación, las señales del dispositivo, la gestión de tokens y controles de acceso granulares para recursos críticos y datos confidenciales. La industria también está avanzando en marcos estándar para compartir señales entre aplicaciones de seguridad, creando una nueva zona «de confianza» entre la autenticación y la autorización. Su objetivo final debería ser confiar en una identidad... pero no demasiado.

Estas funcionalidades constituyen la base, pero la protección no termina en el punto de acceso.

La protección de la identidad también incluye la gobernanza de aplicaciones, la gestión de registros y la supervisión de la identidad para detectar y responder a las amenazas en movimiento.

Enfoque sectorial: banca, servicios financieros y seguros (BFSI)

Las organizaciones del sector de BFSI son objetivos de alto valor debido a la confidencialidad de los datos que manejan y su dependencia de sistemas siempre disponibles. Afortunadamente, el sector BFSI lo entiende, ya que más de la mitad de los banqueros consideran la verificación de identidad del cliente como su principal prioridad en seguridad de la información.

Una sola violación de identidad puede resultar en multas reglamentarias, pérdida de reputación y fallos operativos en cascada en todas las unidades de negocio. Las empresas financieras ahora gastan un promedio de 6,08 millones de USD por cada infracción, superando el promedio mundial debido a las elevadas multas regulatorias, la interrupción de las operaciones y los costos de remediación... La continuidad solo regresa después de las consecuencias de la infracción.

Los líderes de BFSI están acelerando la adopción de confianza cero, y la protección de la identidad encabeza las prioridades de inversión en IAM. Impulsadas tanto por las presiones de cumplimiento normativo como por el creciente riesgo interno, estas organizaciones están pasando de modelos de IAM estáticos a una seguridad de identidad más adaptativa.

Qué buscar en una solución de seguridad de identidad

Busque una solución que admita el control de acceso contextual, se integre con las herramientas existentes y no dependa de políticas estáticas. La seguridad de la identidad no se trata solo de aplicación, sino también de flexibilidad, conocimiento y respuesta rápida cuando cambian las señales de riesgo.

El mejor enfoque parte de la base de que el compromiso es inevitable y se centra en minimizar el impacto de los riesgos conocidos. Debe jerarquizar las señales de riesgo, adaptarse en tiempo real y no requerir ningún tipo de concesión entre seguridad y usabilidad. Su organización no debería tener que elegir entre proteger el acceso y habilitarlo. Puede tener ambas cosas si se hace correctamente.

What is Identity Security - Video

Conclusión

La seguridad de la identidad no es opcional: es fundamental para las operaciones comerciales. Comenzará con buen pie al implementar controles contextuales y asumir la posibilidad de una brecha para reducir el riesgo de seguridad, proteger a sus usuarios y mantener su organización resiliente y protegida de las amenazas basadas en la identidad.

Proteja sus organizaciones de las amenazas basadas en la identidad con Thales.

Descubra cómo la seguridad de identidad de Thales adopta un enfoque adaptativo y basado en riesgos para la autenticación y la gestión de accesos para miles de organizaciones en todo el mundo, o compruébelo usted mismo solicitando su prueba gratuita de 30 días.