¿Qué es la IAM?

La IAM es un marco de políticas, tecnologías y procesos que garantiza que las personas adecuadas tengan acceso a los recursos adecuados en el momento adecuado y por las razones adecuadas. Estas personas pueden incluir empleados y contratistas (IAM de la fuerza laboral), usuarios finales como clientes o suscriptores (IAM del cliente o CIAM) y socios externos como proveedores o prestadores de servicios (Business-to-Business (B2B) IAM).

Combina funciones clave como:

- Autenticación: verificar que un usuario es quien dice ser

- Autorización: conceder o denegar el acceso en función de las funciones o políticas de usuario

- Aprovisionamiento: crear, gestionar y eliminar cuentas de usuario

- Auditoría e informes: seguir y registrar accesos para el análisis de cumplimiento y seguridad

En las organizaciones modernas, la gestión de identidades y accesos (IAM) desempeña un papel crucial al permitir un acceso seguro y fluido a cientos de sistemas que abarcan entornos en la nube y locales, tanto para públicos internos como externos.

Los empleados, contratistas, consumidores y socios interactúan diariamente con una amplia gama de herramientas: Salesforce, Microsoft 365, Google Workspace, Slack, Jira, ServiceNow, bases de datos internas, VPN y más. Los sistemas IAM agilizan el acceso a estos recursos al tiempo que mantienen el control y la visibilidad en segundo plano.

Por ejemplo, cuando un empleado empieza a trabajar en una empresa, se crea su identidad digital y se le asignan las funciones pertinentes. Cuando accede a herramientas como el correo electrónico, los paneles de control internos o los sistemas de gestión de proyectos, el sistema IAM lo autentica, aplica las políticas de acceso y otorga el acceso correspondiente. Del mismo modo, un cliente que crea una cuenta en una aplicación de venta minorista o un proveedor que accede a una plataforma logística se autentica, autoriza y supervisa utilizando los mismos principios de IAM.

Este enfoque unificado reemplaza el aprovisionamiento manual, reduce la dependencia de hábitos de contraseñas inseguras y garantiza que los privilegios de acceso sean coherentes y auditables en todos los sistemas.

¿Por qué es importante la IAM?

La IAM nunca había sido tan importante. El teletrabajo, el escrutinio regulatorio, las filtraciones de datos y los ciberataques están en aumento. La IAM ya no es solo una preocupación del departamento informático, es una necesidad empresarial.

A medida que se disuelven los perímetros de red tradicionales, la identidad se ha convertido en el nuevo perímetro. Los usuarios ahora se conectan desde cualquier lugar a través de una combinación de servicios en la nube y sistemas locales, a menudo utilizando dispositivos personales o no administrados. En este entorno, la forma más eficaz de proteger los datos y sistemas con información confidencial es verificar quién es alguien, a qué debería tener acceso y bajo qué condiciones.

Las organizaciones actuales deben proteger tanto los entornos en la nube como la infraestructura heredada que probablemente nunca se traslade fuera de las instalaciones. La IAM conecta estos mundos, ofreciendo una seguridad sólida y una experiencia de usuario fluida para todo tipo de usuarios, desde equipos internos hasta clientes y socios comerciales.

Los desafíos que impulsan la adopción de la IAM

Entornos informáticos fragmentados

Actualmente, la mayoría de las organizaciones utiliza una combinación de servicios en la nube y aplicaciones locales. Las bases de datos internas, las VPN y las aplicaciones de línea de negocio siguen siendo vitales, especialmente en sectores como la banca y las infraestructuras críticas. Del mismo modo, los servicios orientados al cliente y las integraciones con socios suelen residir en la nube, lo que requiere que los sistemas de IAM se unifiquen en entornos internos y externos.

Sin una gobernanza de identidad unificada, la gestión del acceso se vuelve compleja e inconsistente.

Falta de soporte para sistemas heredados

Aunque las plataformas IAM en la nube han avanzado rápidamente, muchas todavía tienen dificultades para dar cobertura a los sistemas heredados que no se pueden migrar. Para las industrias maduras o reguladas, estos sistemas son innegociables. Aún requieren una autenticación sólida, aplicación de políticas y auditabilidad, pero a menudo se quedan atrás en las estrategias de IAM centradas en la nube. Esto es cierto tanto para los sistemas internos como para las aplicaciones heredadas de atención al cliente que siguen siendo fundamentales para la prestación de servicios.

Dependencia excesiva de las contraseñas

A pesar del auge de métodos más seguros, las contraseñas siguen siendo el mecanismo de autenticación más común. También son uno de los más débiles. Los usuarios las olvidan, las reutilizan o las almacenan de forma insegura. Incluso una sola contraseña comprometida puede abrir la puerta a sistemas confidenciales. Este desafío abarca las cuentas de los empleados, los inicios de sesión de los clientes y los puntos de acceso de terceros.

Controles de seguridad desalineados

La autenticación genérica no funciona con usuarios, dispositivos y tipos de datos diversos. Algunos usuarios necesitan controles de alta seguridad como la autenticación reforzada, mientras que otros se benefician de un acceso sencillo a sistemas de bajo riesgo. La gestión de identidades y accesos (IAM) permite políticas de seguridad adaptativas para diferentes tipos de identidad, desde administradores con privilegios hasta clientes comunes.

Modelos de acceso y fuerza laboral en evolución

El teletrabajo, las políticas BYOD y el aumento del acceso de terceros implican que los modelos de acceso tradicionales basados en el perímetro ya no son suficientes. Los usuarios ahora esperan un acceso seguro desde cualquier lugar, en cualquier dispositivo y en cualquier momento. Esto también se aplica a los clientes que acceden a aplicaciones móviles y API, así como a los proveedores que colaboran a través de sistemas compartidos.

Aumento de las exigencias reglamentarias

Los marcos reglamentarios como PCI DSS, ISO 27001 y NIS2 exigen que las organizaciones apliquen controles de acceso estrictos, protejan los datos confidenciales y mantengan registros de auditoría. La CIAM y la IAM B2B desempeñan un papel fundamental en este sentido, garantizando que el acceso externo también cumpla con las normativas sectoriales y regionales.

Beneficios principales de la gestión de identidades y accesos (IAM)

- Seguridad mejorada: al centralizar la autenticación y la autorización, la IAM proporciona un único punto de control para aplicar políticas de seguridad coherentes. Esto incluye exigir métodos de autenticación más robustos y aplicar reglas de acceso condicional, lo que reduce significativamente el riesgo de que las credenciales se vean comprometidas en todos los tipos de usuarios.

- Mejor experiencia del usuario: la IAM permite un acceso sin fricciones a los sistemas que los usuarios necesitan para realizar su trabajo, sin inicios de sesión innecesarios ni procesos confusos. Esto conlleva una mayor productividad y menos solicitudes de soporte. También mejora la satisfacción del cliente al permitir experiencias de inicio de sesión fluidas y seguras.

- Operaciones optimizadas: la IAM puede automatizar el aprovisionamiento, desaprovisionamiento y revisiones de acceso de los usuarios, lo que reduce significativamente la carga de trabajo de los equipos informáticos y de seguridad. La gestión de identidades y accesos (IAM) agiliza la administración del ciclo de vida del usuario y ayuda a garantizar que las cuentas no permanezcan activas más tiempo del debido. Esto se aplica no solo a los empleados, sino también a la incorporación de clientes y socios.

- Compatibilidad con entornos modernos y heredados: la IAM permite a las organizaciones gestionar el acceso tanto en la nube como en la infraestructura local, garantizando que los sistemas heredados no queden excluidos de las políticas de seguridad modernas. Esto incluye los sistemas heredados que sustentan los servicios al cliente o los flujos de trabajo de terceros.

¿Cómo funciona la IAM?

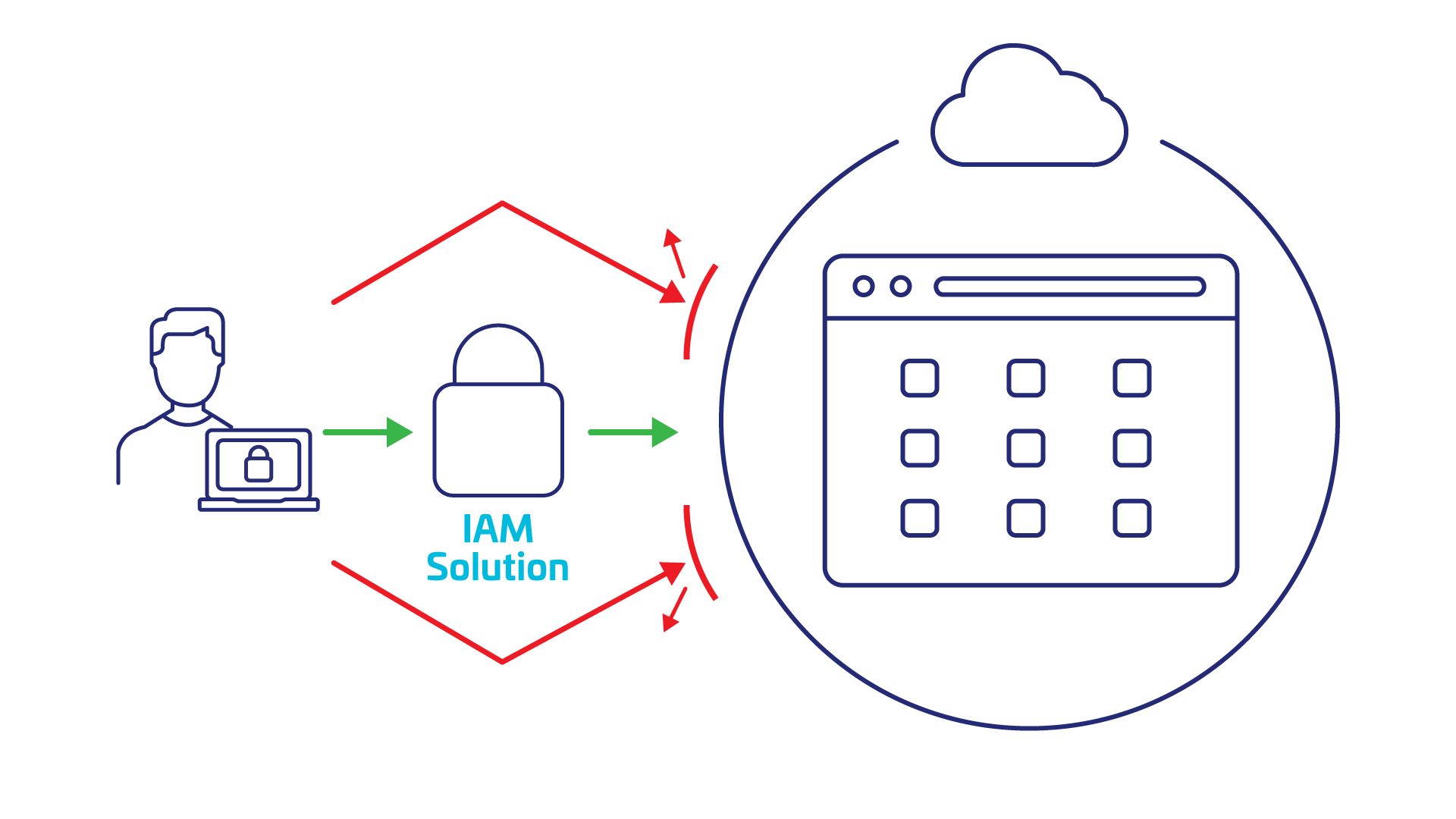

En su esencia, la gestión de identidades y accesos (IAM) consiste en garantizar que las personas adecuadas, y solo esas personas, puedan acceder a los sistemas y datos correctos. Lo hace gestionando todo el ciclo de vida de la identidad, desde la creación de la cuenta hasta la aplicación de las restricciones de acceso y la eventual desactivación. Así es como suele ser ese proceso:

- Inscripción de usuarios: ya sea un nuevo empleado, un cliente que se registra a través de una aplicación móvil o un socio al que se le otorga acceso limitado, cada identidad se inscribe y se le asignan atributos como función, grupo o permisos.

- Autenticación: cuando los usuarios intentan iniciar sesión, el sistema verifica su identidad. Esto podría implicar algo que saben (como una contraseña), algo que tienen (como un token de seguridad) o algo que son (como una huella dactilar).

- Autorización: una vez verificado, la IAM determina a qué puede acceder el usuario en función de su función, nivel de riesgo y contexto (como el tipo de dispositivo o la ubicación).

- Control de acceso: la IAM aplica las decisiones de acceso en tiempo real, otorgando o bloqueando el acceso a sistemas, aplicaciones o datos específicos.

- Supervisión y auditoría: cada intento de acceso se registra. Los equipos de seguridad supervisan las actividades inusuales y las organizaciones pueden generar informes con fines de cumplimiento normativo y gobernanza. Esto se aplica por igual a los sistemas internos y a las aplicaciones de cara al público.

Componentes clave involucrados

Las soluciones de IAM constan de varios componentes que trabajan conjuntamente para crear experiencias de acceso seguras y fluidas en todos los entornos.

Gestión de identidades

- Directorio de identidades: un repositorio central que almacena las identidades de los usuarios de las poblaciones de la fuerza laboral, los clientes y los socios.

- Gestión del ciclo de vida de la identidad: automatiza el ciclo de vida completo, desde la incorporación y los cambios de rol hasta el desaprovisionamiento, ya sea para empleados que se unen a través de sistemas de RR. HH. o clientes que se registran a través de aplicaciones web o móviles.

- Federación de identidades y soporte de IdP: permite experiencias de inicio de sesión sin problemas en los sistemas empresariales y de cara al cliente utilizando estándares como SAML u OpenID Connect (OIDC). Conecta dominios dispares, como sistemas de gestión de personal, portales de socios y aplicaciones para clientes, a través de proveedores de identidad de confianza.

Autorización y gestión de accesos

- Control de acceso basado en roles (RBAC): proporciona acceso estructurado y basado en políticas mediante la asignación de permisos basados en reglas predefinidas. Esto se aplica a las funciones de los empleados, los niveles de suscripción de los clientes y los derechos de acceso de los proveedores.

- Control de acceso basado en atributos (ABAC): mejora la flexibilidad al incorporar atributos dinámicos, como la ubicación, el tipo de dispositivo o el departamento, para determinar el acceso, lo que permite una aplicación de políticas más granular y contextual.

- Gestión de acceso privilegiado (PAM): complementa RBAC al proteger funciones elevadas o confidenciales. La PAM es fundamental para proteger el acceso administrativo del personal interno y también desempeña un papel clave a la hora de otorgar acceso temporal o de alto riesgo a socios o terceros. Garantiza que dicho acceso esté estrictamente controlado, supervisado y sujeto a plazos.

- Autorización granular: permite controles de acceso altamente específicos a nivel de recurso o acción. Este enfoque va más allá de los modelos tradicionales basados en funciones para aplicar permisos detallados, como limitar la capacidad de un usuario para ver, editar o compartir datos específicos, en función de factores contextuales o reglas de negocio.

Autenticación

- Inicio de sesión único (SSO): el SSO permite a los usuarios iniciar sesión una vez y acceder a múltiples aplicaciones sin tener que autenticarse de nuevo. Reduce la fatiga de contraseñas y mejora la experiencia del usuario.

- Autenticación multifactor (MFA): la MFA agrega capas adicionales de protección al requerir una segunda (o tercera) forma de verificación, como una notificación push, un token o datos biométricos, antes de otorgar acceso.

- Autenticación sin contraseña: este enfoque reemplaza las contraseñas tradicionales con opciones más seguras y resistentes al phishing, como llaves FIDO, tarjetas inteligentes o reconocimiento facial.

Auditoría, supervisión y gobernanza

- Gobierno y administración de identidades (IGA): supervisa las revisiones de acceso, la certificación y el cumplimiento de las políticas en todo el espectro de usuarios, incluidas las identidades de contratistas, clientes y socios.

- Análisis de registros de acceso: captura registros detallados de quién accedió a qué, cuándo y cómo, lo cual es esencial para investigar anomalías y mantener el cumplimiento en los dominios de la fuerza laboral, CIAM y terceros.

¿Prefiere un enfoque práctico? Pruebe gratis la seguridad de identidad de Thales

Pruebe nuestro enfoque adaptativo y basado en riesgos para la autenticación y la gestión de accesos en su propio entorno durante 30 días sin coste alguno.

Enfoque sectorial: BFSI

Por qué la IAM es importante en la banca, los servicios financieros y los seguros (BFSI)

Si bien todos los sectores se enfrentan a la presión de asegurar el acceso, es especialmente importante para las organizaciones de BFSI. Manejan datos personales y financieros confidenciales, operan bajo una intensa supervisión reglamentaria y son objetivos principales de ciberataques. Al mismo tiempo, deben ofrecer servicios rápidos y fluidos a empleados, clientes y socios externos, a menudo a través de una compleja combinación de sistemas en la nube y sistemas heredados.

La IAM proporciona la base para satisfacer estas demandas contrapuestas, ofreciendo la visibilidad, el control y la escalabilidad que las organizaciones de BFSI necesitan para operar de forma segura y eficiente.

- Altas expectativas de seguridad: la confianza del cliente es a la vez esencial y frágil. Un solo inicio de sesión comprometido o una configuración de acceso incorrecta puede ocasionar pérdidas financieras, daños a la reputación y sanciones regulatorias. La IAM reduce estos riesgos al aplicar políticas de acceso coherentes en todos los sistemas.

- Requisitos reglamentarios crecientes: las organizaciones BFSI deben cumplir con estrictos requisitos reglamentarios, incluidas las leyes emergentes de soberanía de datos. La IAM facilita el cumplimiento normativo al habilitar el control de acceso basado en funciones (RBAC), la autenticación multifactor, el registro de auditoría y la aplicación de los principios de mínimo privilegio. Entre las normas y marcos relevantes se incluyen:

- Global:

- ISO/IEC 27001 y 27002

- SWIFT CSCF

- Estados Unidos

- Directrices de la FFIEC

- Ley GLBA y la regla de salvaguardias de la FTC

- Europa

- PSD2/PSD3

- DORA

- Global:

- Infraestructura híbrida: muchas organizaciones de BFSI todavía dependen de unidades centrales y aplicaciones heredadas que no van a desaparecer. Las mejores soluciones de IAM son compatibles tanto con las herramientas SaaS modernas como con los sistemas locales, lo que garantiza la seguridad y la continuidad en todo el entorno sin interrumpir los flujos de trabajo críticos para el negocio.

- Modelos de fuerza laboral cambiantes: los modelos de trabajo remoto e híbrido implican que los equipos de servicios financieros necesitan un acceso seguro y flexible a las herramientas y los datos desde cualquier lugar. La IAM permite una autenticación sólida y un control de acceso contextual en diferentes ubicaciones, dispositivos y entornos de red.

- Seguridad de cara al cliente: la IAM protege las plataformas de cara al cliente, como aplicaciones móviles y portales de banca en línea, lo que permite experiencias digitales rápidas pero que cumplen con la normativa.

Qué buscar en una solución de IAM

No todas las plataformas de IAM son iguales. Aunque el objetivo principal (gestionar la identidad y controlar el acceso de los usuarios) sigue siendo el mismo, la forma en que las diferentes soluciones abordan ese objetivo puede variar significativamente. Al evaluar una solución de IAM, busque una que ofrezca seguridad sin fricciones, flexibilidad sin complejidad y visibilidad sin puntos ciegos.

Estas son las funcionalidades clave que se deben buscar.

Here are the key capabilities to look for.

Soporte híbrido para entornos en la nube y locales

Una herramienta de IAM moderna debe asegurar el acceso a aplicaciones SaaS, nativas de la nube y aplicaciones locales heredadas. Esto es especialmente importante para las organizaciones con infraestructuras antiguas que no se pueden reemplazar o migrar fácilmente. Busque plataformas que se integren con sistemas modernos y heredados sin necesidad de conjuntos de herramientas paralelos ni la creación de silos.

Autenticación flexible basada en riesgos

Distintos usuarios, dispositivos y aplicaciones requieren diferentes niveles de seguridad. Su solución de IAM debe admitir una amplia gama de métodos de MFA y aplicarse de forma inteligente en función del riesgo, el contexto y las necesidades de cumplimiento normativo.

Funcionalidades sin contraseña

Reducir la dependencia de las contraseñas mejora la experiencia del usuario y elimina uno de los vectores de ataque más comunes. Priorizar el soporte para métodos resistentes al phishing como FIDO2, la biometría y la autenticación basada en certificados.

Política centralizada y control de acceso

Su solución de IAM debería permitirle definir y aplicar políticas de acceso coherentes y granulares en todo su entorno. El acceso condicional basado en la función, la ubicación, el tipo de dispositivo o la puntuación de riesgo conductual garantiza que solo las personas adecuadas tengan acceso a los recursos adecuados en las condiciones adecuadas.

Experiencia de usuario impecable

La inscripción dirigida por el usuario, el SSO y el acceso contextual ayudan a reducir la fatiga de inicio de sesión y a minimizar las solicitudes de soporte. La IAM debe permitir a los usuarios acceder a lo que necesitan de forma segura y sin interrupciones.

Registro y visibilidad listos para el cumplimiento normativo

Las funciones integradas de registro, generación de informes e integración SIEM le permitirán supervisar los intentos de acceso, investigar anomalías y cumplir con los requisitos de auditoría. Esto es particularmente importante para industrias reguladas como BFSI, la atención médica y el gobierno.

Interoperabilidad basada en estándares

Elija soluciones de IAM que admitan protocolos estándar, como SAML, OIDC y SCIM, y que se integren perfectamente con los sistemas de RR. HH., los proveedores de identidad de clientes (como los inicios de sesión en redes sociales) y los inicios de sesión de socios. Evite soluciones rígidas que no puedan evolucionar con su ecosistema de identidades.

Resiliencia y continuidad

La IAM debe permanecer operativa incluso durante interrupciones del servicio. Funcionalidades como la autenticación de respaldo y la arquitectura de alta disponibilidad garantizan que los usuarios puedan seguir accediendo a funciones críticas sin interrupciones.

Acceso seguro, experiencia sin interrupciones

Es imprescindible tener la capacidad de gestionar quién puede acceder a qué y bajo qué condiciones.

La IAM es la base de unas operaciones seguras y sin interrupciones. Garantiza que solo las personas adecuadas tengan acceso a los recursos adecuados en el momento adecuado, sin crear barreras a la productividad. Ayuda a los equipos de seguridad e informática a garantizar políticas coherentes, reducir el error humano y obtener una visibilidad completa del comportamiento de los usuarios en todos los entornos.

Para sectores de alto riesgo como la banca, los servicios financieros y los seguros, la IAM ofrece el control, la flexibilidad y la auditabilidad necesarios para equilibrar el acceso y la garantía.

La IAM no solo agiliza el acceso, sino que también impulsa la productividad, la colaboración y la confianza. Empodera a los empleados para que realicen su trabajo sin fricciones, libera a los equipos informáticos del aprovisionamiento manual y de los constantes problemas con las credenciales, y permite una colaboración fluida y segura con terceros. Para los consumidores, genera confianza al garantizar que sus datos estén protegidos y que su experiencia sea fluida.

En definitiva, la IAM no se trata solo de quién obtiene acceso, sino también de cómo, cuándo y por qué. Eso es lo que hace que la IAM sea esencial para unas operaciones comerciales seguras y resilientes.