O que é a segurança da identidade?

A segurança de identidade é a prática de proteger identidades digitais e o acesso que estas permitem em todos os ambientes, nuvem, híbrido e on-premise. Engloba os controlos, processos e tecnologias que garantem que apenas as pessoas certas tenham o acesso aos recursos certos no momento certo.

Isto inclui a proteção de sistemas relacionados à identidade, como autenticação, políticas de autorização, fornecedores de identidade (IdPs), gestão de sessões e monitorização de atividades. Estes elementos são essenciais para manter a confiança digital e constituem a base de como os utilizadores interagem com os sistemas e os dados.

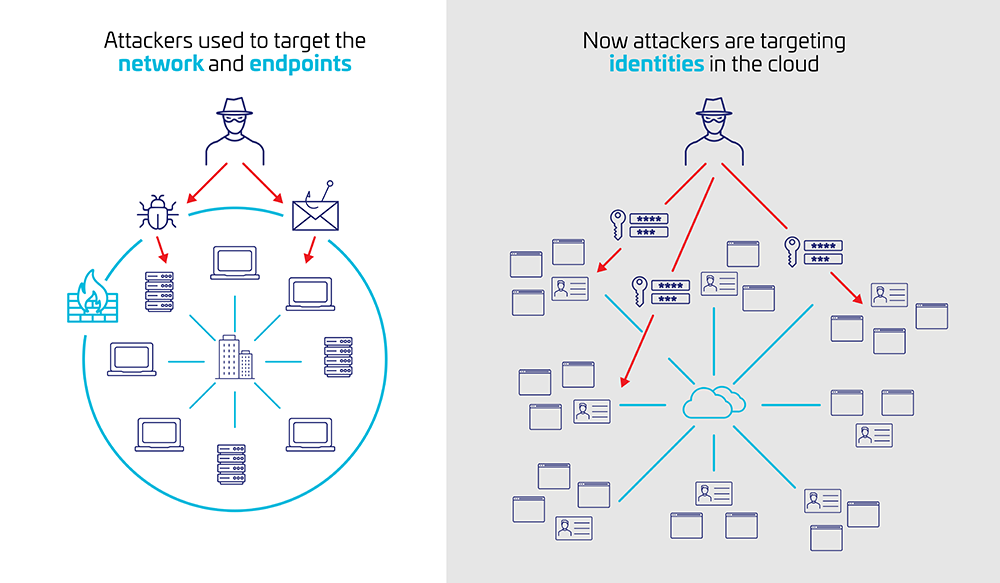

À medida que os perímetros de segurança tradicionais se dissiparam, a identidade tornou-se o novo perímetro, e os adversários sabem que costuma ser o caminho mais direto para sistemas e dados críticos. Assim, os atacantes passam a visar cada vez a própria identidade, explorando vulnerabilidades nos fluxos de autenticação, abusando de permissões de acesso mal configuradas ou sequestrando sessões ativas.

Os modelos de segurança mais antigos confiavam nos utilizadores assim que estes estavam dentro do perímetro. Não conseguiam antecipar atacantes que agora se concentram diretamente no próprio processo de login. Os sistemas legados oferecem, muitas vezes, verificação limitada e privilegiam a conveniência em detrimento da segurança, problemas que os sistemas modernos de Zero Trust e de acesso adaptativo foram concebidos para resolver.

Porque é que é importante

As identidades estão sob ataque

As identidades digitais, de colaboradores, clientes ou parceiros, tornaram-se os principais alvos de ataques. São frequentemente vistas como o caminho mais rápido para roubar dados, interromper operações ou apoiar objetivos maliciosos mais abrangentes.

O Relatório de Investigações de Violação de Dados da Verizon de 2025 concluiu que quase 40% das violações envolveram inícios de sessão suspeitos com bypass da autenticação multifator (MFA). Os incidentes relacionados com a identidade ocorrem cada vez mais em múltiplas fases da cadeia de ataque cibernético, com as identidades a funcionar tanto como uma “chave para o mundo” como um ponto único de falha.

Estes desafios são amplificados pelas novas realidades de TI: trabalho híbrido, expansão da nuvem e uma explosão de APIs não geridas. Os controlos legados e a monitorização fragmentada dificultam a deteção e a resposta atempada a ameaças baseadas em identidade.

Como algumas das ameaças mais comuns podem se concretizar:

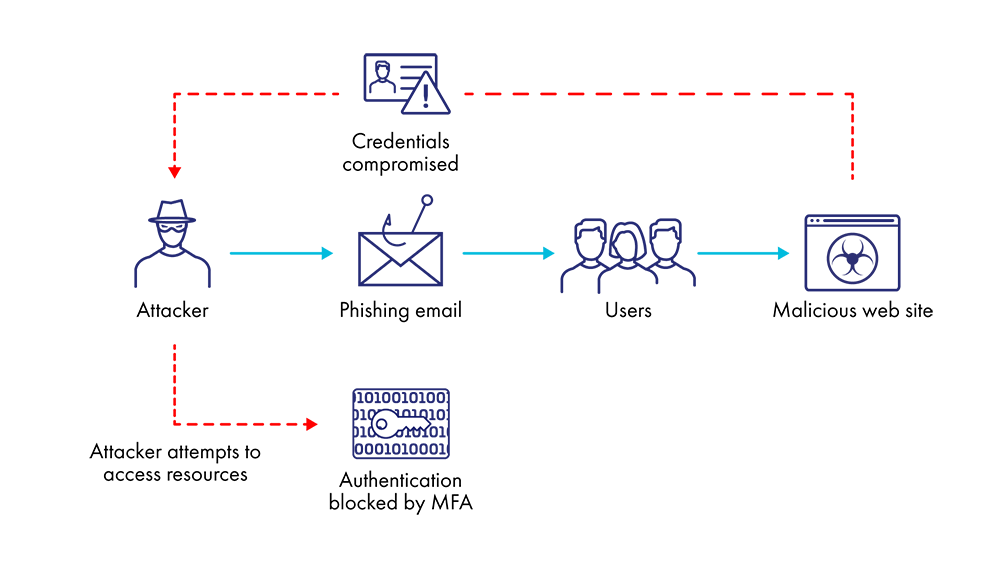

Phishing/Fadiga de MFA

Os ataques de phishing tradicionais estão a ser complementados por métodos mais avançados, como o bombardeio de prompts, levando à fadiga da MFA. Um adversário fará tudo o que for necessário para comprometer a MFA. É por isso que as estratégias de autenticação devem ser aprimoradas com MFA resistente ao phishing e políticas de acesso condicional sensíveis ao contexto, que aplicam controlos granulares a dados e ações de alto risco.

Roubo de tokens/sessões

Os tokens de longa duração e não monitorizados, sem avaliação de risco, permitem que os atacantes sequestrem sessões sem serem detetados. A má gestão dos tokens também pode expor segredos. Os exemplos incluem tempos de vida excessivamente longos, falta de rotação ou revogação, reutilização sem âmbito definido ou com privilégios excessivos em diferentes sessões ou aplicações, e ausência de telemetria.

Estas falhas permitem o sequestro de sessão e o acesso não autorizado persistente, que pode contornar completamente a MFA e o acesso condicional. É por isso que é importante considerar a revogação tanto quanto a concessão de acesso. As equipas de gestão de identidade e acesso (IAM) devem planear a revogação desde o início, ao modelar fluxos de identidade, definir casos de uso e mapear os ciclos de vida de acesso.

As tecnologias de proteção de identidade garantem que a revogação seja automatizada com base na deteção de ameaças a partir de sinais partilhados, respondendo às violações mais rapidamente do que os atacantes conseguem agir.

Lacunas na visibilidade

A gestão de registos incompleta ou compartimentada reduz a visibilidade sobre ataques à identidade, atrasando a deteção e a resposta. O rápido crescimento das APIs (impusionado pela inteligência artificial) torna necessária a automatização da gestão de identidades. Registos centralizados e correlacionados também são essenciais para detetar anomalias em sessões, tokens e aplicações.

Roubo de credenciais

As palavras-passe sem MFA, especialmente em sistemas legados ou contas de serviço, continuam a representar um risco elevado para muitas organizações. O Relatório de Ameaças a Dados da Thales 2025 indica que a falta no utilização da MFA por utilizadores privilegiados foi identificada como a principal causa de 13% das violações de dados relatadas. Impulsionados pelo roubo de identidade, os atacantes são agora menos fornecedores de malware (incluindo ransomware) e mais parecidos com corretores de credenciais e autores de ataques de força bruta. Os ciberataques baseados na identidade permitem que os atacantes obtenham acesso (ou seja, que iniciem sessão) e permaneçam ocultos durante um longo período até atingirem os seus objetivos.

Estes riscos não são meramente hipotéticos. Os ataques ao Microsoft Exchange Server de 2020 envolveram cibercriminosos a explorarem vulnerabilidades para roubar credenciais e usá-las para aceder aos sistemas como utilizadores legítimos. Sem MFA implementada, os atacantes moveram-se lateralmente e permaneceram invisíveis, um exemplo claro de como os ataques baseados em identidade agora ultrapassam os malwares tradicionais tanto em furtividade quanto em impacto. E este não é o único exemplo; os incidentes mais recentes da Change Healthcare, da Snowflake e a série de operações da Scattered Spider demonstram que os atacantes exploram falhas de autenticação para se esconder nas sombras de sistemas críticos até que possam lançar cargas destrutivas.

As más configurações podem criar uma falsa sensação de segurança quando existem lacunas desconhecidas na cobertura da MFA, e é provável que alguém, em algum lugar, tenha comprometido seus utilizadores.

O seu controlo de acesso deve ser mais orientado por políticas do que centrado em credenciais, que também são um problema persistente para os utilizadores finais. Defensores proativos dependem menos de respostas a incidentes.

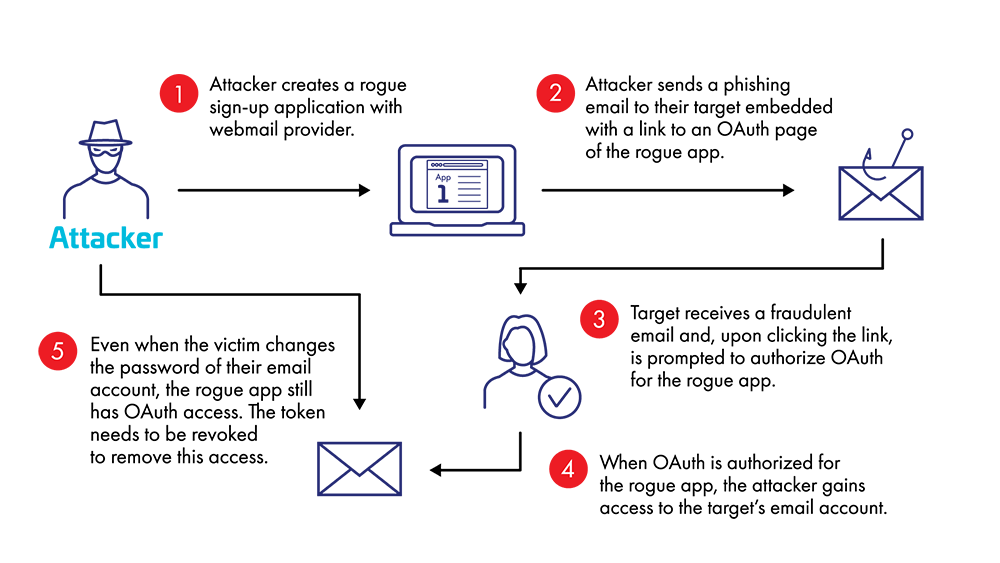

Abuso do OAuth

O OAuth foi criado para fornecer uma autorização mais segura. A sua utilização como arma é lamentável, mas perigosa, uma vez que pedidos de API não controlados ou excessivos expõem os sistemas de identidade a abusos. A falta de governação de aplicações permite que os utilizadores concedam acesso excessivo a aplicações de terceiros ou a APIs maliciosas, criando superfícies de ataque que podem ser exploradas por agentes mal-intencionados.

Muitas organizações têm um acervo de aplicações autorizadas pelos utilizadores que nunca foi avaliado e que, muitas vezes, antecede os fluxos administrativos de consentimento.

Os seus utilizadores podem, inadvertidamente, consentir na autorização de acesso abrangente a recursos. Os atacantes podem dedicar horas intermináveis ao reconhecimento e ao planeamento; basta-lhes acertar uma vez.

Principais benefícios da segurança da identidade

É possível proteger a camada da identidade ao impor a utilização de MFA resistente a phishing em todo o lado, através de opções como passkeys, chaves de hardware FIDO2 ou autenticação baseada em certificados. No entanto, esses controlos não devem prejudicar a experiência do utilizador. A aplicação de políticas adaptativas com base no contexto de autenticação, a limitação da duração dos tokens, a identificação de dispositivos e a restrição de acesso a aplicações sensíveis criam defesas em camadas que reduzem a superfície de ataque sem dificultar o acesso do utilizador.

A governação deve ser uma prioridade. Sem um modelo de identidade canónico que mapeie cada utilizador a uma única identidade consistente em todos os sistemas, os utilizadores frequentemente acumulam contas redundantes em diferentes sistemas, sendo que cada uma introduz riscos e complica a supervisão. Consolidar identidades e automatizar a gestão do ciclo de vida reduz a superfície de ataque, aumenta a responsabilização e reforça a aplicação de políticas. Os proprietários dos aplicações também devem assumir os riscos e custos caso os controlos sejam ignorados.

A estrutura e as políticas que criar permitir-lhe-ão implementar e manter um modelo de segurança Zero Trust, no qual a identidade é o perímetro e a sua postura é construída sobre o pressuposto de que uma violação pode ocorrer a qualquer momento. Isto ajuda a conter o risco, mesmo que as credenciais ou o IdP sejam comprometidos. Proteger a segurança da camada de identidade é fundamental para a missão de qualquer equipa de IAM e essencial para a postura de segurança geral.

Prefere uma abordagem mais prática? Experimente gratuitamente a solução de segurança de identidade da Thales

Teste a nossa abordagem adaptativa e baseada no risco para autenticação e gestão de acesso no seu próprio ambiente durante 30 dias e sem qualquer custo.

Como funciona

Segurança da identidade significa aplicar autenticação MFA em todos os pontos, detetar riscos em tempo real, proteger tokens e limitar o que é exposto, mesmo se o seu fornecedor de identidade (IdP) for comprometido.

Não se trata de um único controlo, mas sim de camadas de segurança alinhadas ao princípio Zero Trust: verificação explícita, presunção de violação e limitação do alcance do invasor após obter acesso ao sistema.

As tecnologias envolvidas incluem MFA resistente a phishing (como FIDO2), políticas adaptativas baseadas em contextos do utilizador, como localização, sinais do dispositivo, gestão de tokens e controlos de acesso granulares para recursos críticos e dados sensíveis. O setor também está a avançar na criação de normas padronizadas para partilha de sinais entre aplicações de segurança, criando uma nova zona “confiável” entre autenticação e autorização. O objetivo final deve ser confiar numa identidade… mas não demasiado.

Estas capacidades formam a base, mas a proteção não termina no ponto de acesso.

A proteção de identidade também inclui governação de aplicações, gerenciamento de logs e monitoramento de identidade para detectar e responder a ameaças em curso.

Destaque do setor: Bancos, Serviços Financeiros e Seguros (BFSI)

As organizações do setor financeiro (BFSI) são alvos de alto valor devido à sensibilidade dos dados que manipulam e à sua dependência de sistemas sempre disponíveis. Felizmente, o setor BSFI entende isso, com mais da metade dos banqueiros a considerarem a verificação de identidade do cliente como sua principal prioridade de segurança da informação.

Uma única violação de identidade pode resultar em multas regulamentares, perda de reputação e falhas operacionais em cascata em todas as unidades de negócios. As empresas financeiras gastam atualmente uma média de $ 6,08 milhões por violação, superando a média global devido a multas regulamentares elevadas, interrupção dos negócios e custos de remediação… a continuidade só retorna após os efeitos da violação.

Os líderes do setor de serviços financeiros estão acelerando a adoçãodo modelo Zero Trust, com a proteção de identidade no topo das prioridades de investimento em IAM. Impulsionadas tanto pelas pressões de conformidade quanto pelo crescente risco interno, essas organizações estão a evoluir de modelos estáticos de IAM para uma segurança de identidade mais adaptável.

O que procurar em uma solução de segurança de identidade

Procure uma solução que suporte controlo de acesso contextual, integre-se com ferramentas existentes e não dependa de políticas estáticas. A segurança de identidade não se resume apenas à aplicação de regras, trata-se de flexibilidade, conhecimento e capacidade de resposta rápida quando os sinais de risco mudam.

A melhor abordagem parte do princípio de que o compromisso é inevitável e concentra-se em minimizar o impacto dos riscos conhecidos. Deveria combinar sinais de risco, adaptar-se em tempo real e não exigir concessões entre segurança e usabilidade. A organização não deveria ter de escolher entre proteger o acesso e permiti-lo. Pode ter ambos quando feito da maneira correta.

What is Identity Security - Video

Conclusão

A segurança da identidade não é opcional, é fundamental para as operações empresariais. Estará no caminho certo ao aplicar controlos contextuais em camadas e aceitar a possibilidade de violação de segurança para reduzir o risco de segurança, proteger os seus utilizadores e manter a sua organização resiliente e protegida contra ameaças baseadas em identidade.

Proteja sua organização contra ameaças baseadas em identidade com a Thales.

Descubra como a segurança de identidade da Thales adota uma abordagem adaptativa e baseada no risco para autenticação e gestão de acesso para milhares de organizações em todo o mundo, ou veja por si próprio solicitando uma avaliação gratuita de 30 dias.