O que é o IAM?

O IAM é uma estrutura de políticas, tecnologias e processos que garante que as pessoas certas têm acesso aos recursos certos, no momento certo e pelos motivos certos. Estas pessoas podem incluir colaboradores e contratados (Workforce IAM), utilizadores finais como clientes ou subscritores (Customer IAM, ou CIAM) e parceiros externos, como fornecedores ou prestadores de serviços. [Business-to-Business (B2B) IAM].

Combina funções importantes como:

- Autenticação : Verificar se um utilizador é quem diz ser

- Autorização: Conceder ou negar acesso com base em funções ou políticas do utilizador

- Provisionamento: Criação, gestão e remoção de contas de utilizadores

- Auditoria e relatórios: Acompanhamento e registo de acessos para fins de conformidade e análise de segurança.

Nas organizações modernas, o IAM desempenha um papel crucial ao permitir o acesso seguro e contínuo a centenas de sistemas em ambientes de nuvem e on-premise, tanto para públicos internos quanto externos/

Colaboradores, contratados, consumidores e parceiros interagem diariamente com uma grande variedade de ferramentas – Salesforce, Microsoft 365, Google Workspace, Slack, Jira, ServiceNow, bases de dados internas, VPNs e muito mais. Os sistemas IAM simplificam o acesso a estes recursos, mantendo o controlo e a visibilidade em segundo plano.

Por exemplo, quando um colaborador entra numa empresa, a sua identidade digital é criada e configurada com as funções adequadas. À medida que acedem a ferramentas como e-mail, painéis internos ou sistemas de gestão de projetos, o sistema de IAM autentica-os, aplica políticas de acesso e concede o acesso em conformidade. Da mesma forma, um cliente que cria uma conta numa aplicação de retalho ou um fornecedor que acede a uma plataforma logística é autenticado, autorizado e monitorizado com base nos mesmos princípios de IAM.

Este modelo unificado substitui o provisionamento manual, reduz a dependência de práticas inseguras relacionadas às palavras-passe e garante que os privilégios de acesso sejam consistentes e auditáveis em todos os sistemas.

Por que é que o IAM é importante?

A IAM nunca foi tão importante. O trabalho remoto, o escrutínio regulamentar, as violações de dados e os ciberataques estão todos a aumentar. O IAM deixou de ser apenas uma preocupação de TI e tornou-se uma necessidade para empresas.

Com o desaparecimento dos perímetros de rede tradicionais, a identidade tornou-se o novo perímetro. Os utilizadores conectam-se agora de qualquer lugar por meio de uma combinação de serviços em nuvem e on-premise, frequentemente usando dispositivos pessoais ou não geridos. Neste contexto, a forma mais eficaz de proteger dados e sistemas sensíveis é verificar quem a pessoa é, a que deve ter acesso e sob que condições.

As organizações de hoje precisam proteger tanto os ambientes de nuvem quanto a infraestrutura legada, que provavelmente nunca será migrada para fora das instalações. O IAM faz a ponte entre esses mundos, oferecendo tanto segurança robusta quanto uma experiência de utilizador fluida para todos os tipos de utilizadores, desde equipas internas até clientes e parceiros de negócios.

Os desafios que impulsionam a adoção do IAM

Ambientes de TI fragmentados

Atualmente, a maioria das organizações utiliza uma combinação de serviços na nuvem e aplicações on-premise. As bases de dados internas, as VPN e as aplicações de linha de negócio continuam a ser vitais, especialmente em setores como a banca e de infraestruturas críticas. Da mesma forma, os serviços destinados ao cliente e as integrações com parceiros residem frequentemente na nuvem, exigindo que os sistemas de IAM unifiquem os ambientes internos e externos.

Sem uma governação de identidade unificada, a gestão de acesso torna-se complexa e inconsistente.

Falta de suporte para sistemas legados

Embora as plataformas de IAM na nuvem tenham avançado rapidamente, muitas continuam a ter dificuldade em abranger sistemas legados que não podem ser migrados. Para setores maduros ou regulamentados, estes sistemas são inegociáveis. Continuam a exigir uma autenticação forte, a aplicação de políticas e a capacidade de auditoria, mas são muitas vezes deixadas para trás nas estratégias de IAM que dão prioridade à nuvem. Isto é válido tanto para os sistemas internos como para as aplicações legadas destinadas ao cliente, que continuam a ser críticas para a prestação de serviços.

Dependência excessiva de palavras-passe

Apesar do surgimento de métodos mais seguros, as palavras-passe continuam a ser o mecanismo de autenticação mais utilizado. São também um dos mais fracos. Os utilizadores as esquecem, reutilizam ou armazenam de forma insegura. Mesmo uma única palavra-passe comprometida pode abrir a porta a sistemas sensíveis. Este desafio abrange contas de colaboradores, inícios de sessão de clientes e pontos de acesso de terceiros.

Controlos de segurança desalinhados

A autenticação padronizada não funciona para utilizadores, dispositivos e tipos de dados variados. Alguns utilizadores precisam de controlos de alta segurança, como autenticação em duas etapas, enquanto outros se beneficiam de um acesso fácil a sistemas de baixo risco. O IAM permite políticas de segurança adaptáveis para diferentes tipos de identidade, desde administradores com privilégios a clientes comuns.

Evolução da força de trabalho e dos modelos de acesso

O trabalho remoto, as políticas de BYOD (Bring Your Own Device - Traga Seu Próprio Dispositivo) e o aumento do acesso de terceiros significam que os modelos tradicionais de acesso baseados em perímetro já não são suficientes. Os utilizadores esperam agora um acesso seguro a partir de qualquer lugar, em qualquer dispositivo e a qualquer momento. Isto aplica-se igualmente a clientes que acedem a aplicações móveis e APIs, bem como aos fornecedores que colaboram através de sistemas partilhados.

Crescentes exigências regulatórias

As normas regulatórias como PCI DSS, ISO 27001 e NIS2 exigem que as organizações apliquem controlos de acesso robustos, protejam dados sensíveis e mantenham registos de auditoria. O CIAM e o IAM B2B desempenham um papel fundamental nesse contexto, garantindo que o acesso externo também cumpram com as regulamentações regionais e do setor.

Principais benefícios do IAM

- Segurança reforçada: Ao centralizar a autenticação e a autorização, o IAM fornece um ponto único de controlo para aplicar políticas de segurança consistentes. Isto inclui a obrigatoriedade de métodos de autenticação mais fortes e a aplicação de regras condicionais de acesso, reduzindo significativamente o risco de comprometimento de credenciais para todos os tipos de utilizadores.

- Melhor experiência do utilizador: O IAM permite um acesso fácil aos sistemas que os utilizadores precisam para realizar suas funções, sem logins desnecessários ou processos confusos. Isto resulta em maior produtividade e menos pedidos de suporte. Também melhora a satisfação do cliente, proporcionando experiências de login tranquilas e seguras.

- Operações simplificadas: O IAM pode automatizar o provisionamento, desprovisionamento de utilizadores, bem como as revisões de acesso, reduzindo significativamente a carga de trabalho das equipas de TI e segurança. O IAM simplifica a gestão do ciclo de vida do utilizador e ajuda a garantir que as contas não permaneçam ativas por mais tempo do que o necessário. Isto aplica-se não apenas aos colaboradores, mas também à integração de clientes e parceiros.

- Suporte para ambientes modernos e legados: O IAM permite às organizações gerir o acesso em infraestruturas na nuvem e locais, garantindo que os sistemas legados não fiquem de fora das políticas de segurança modernas. Isto inclui sistemas legados que sustentam os serviços ao cliente ou os fluxos de trabalho de terceiros.

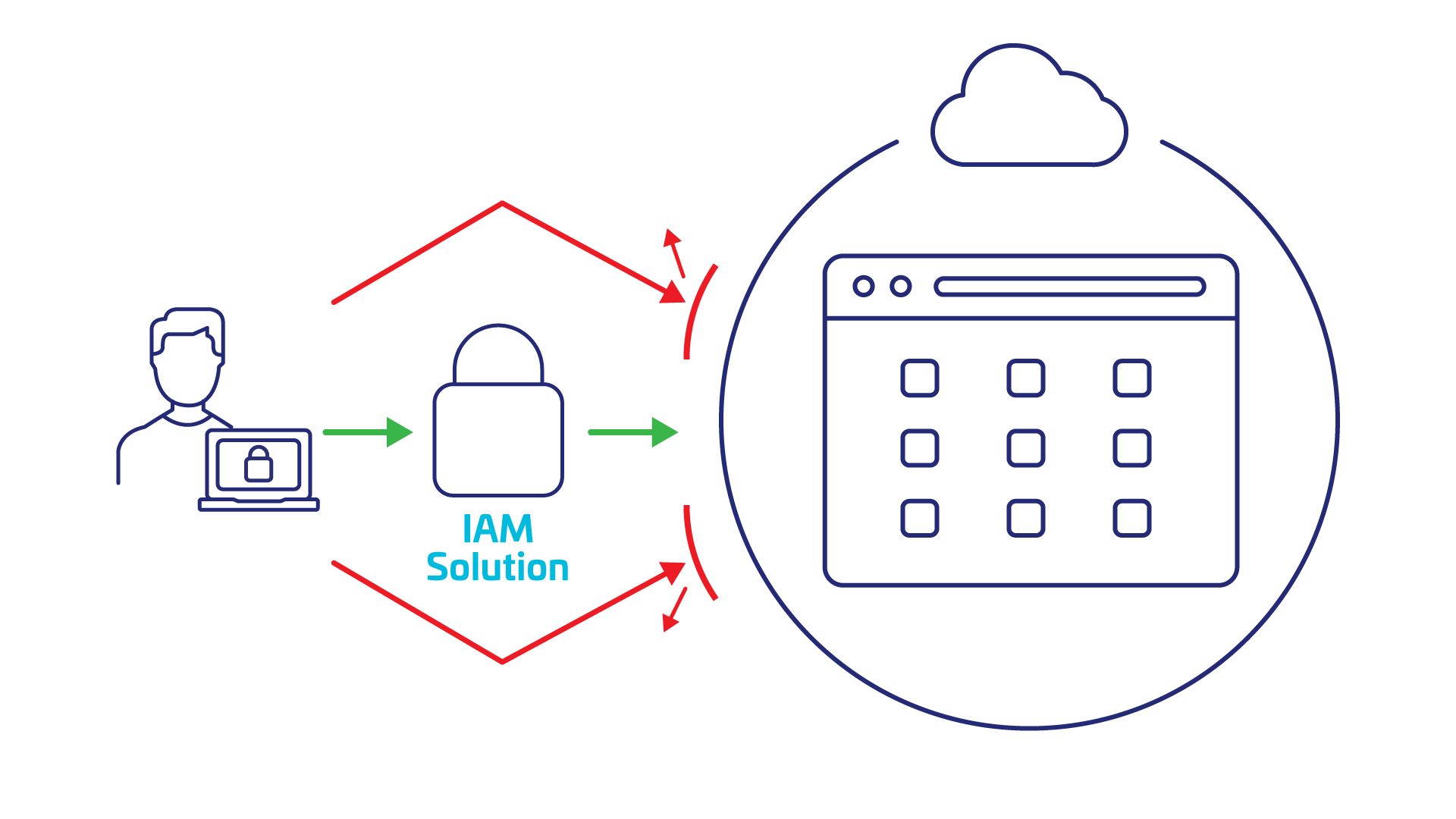

Como funciona o IAM?

Basicamente, o IAM tem como objetivo garantir que apenas as pessoas certas possam aceder aos sistemas e dados apropriados. Faz isso através da gestão de todo o ciclo de vida da identidade, desde a criação da conta até a aplicação das políticas de acesso e à eventual desativação. Como este processo costuma funcionar:

- Registo do utilizador: Seja um novo colaborador, um cliente a registar-se por meio de uma aplicação móvel ou um parceiro a receber acesso limitado, cada identidade é registada e recebe atributos como função, grupo ou permissões.

- Autenticação: Quando o utilizador tenta fazer login, o sistema verifica sua identidade. Isto pode envolver algo que sabe (como uma palavra-passe), algo que possui (como um token de segurança) ou algo que é (como uma impressão digital).

- Autorização: Uma vez verificado, o IAM determina a que o utilizador tem permissão de aceder com base em sua função, nível de risco e contexto (como tipo de dispositivo ou localização).

- Aplicação de acesso: O IAM aplica as decisões de acesso em tempo real, concedendo ou bloqueando o acesso a sistemas, aplicações ou dados específicos.

- Monitoramento e auditoria: Cada tentativa de acesso é registada. As equipas de segurança monitoram atividades incomuns e as organizações podem gerar relatórios para fins de conformidade e governação. Isto aplica-se tanto aos sistemas internos como às aplicações voltadas para o públco.

Principais componentes envolvidos

As soluções IAM consistem em vários componentes que trabalham em conjunto para criar experiências de acesso seguras e integradas em diversos ambientes.

Gestão de identidade

- Diretório de identidades: Um repositório central que armazena as identidades dos utilizadores, abrangendo as populações de colaboradores, clientes e parceiros.

- Gestão do ciclo de vida da identidade: Automatiza todo o ciclo de vida, desde a integração e alterações de função até ao desprovisionamento, seja para colaboradores que entram através dos sistemas de RH ou para clientes que se registam via aplicações web ou móveis.

- Suporte para federação de identidades e IdP: Permite experiências de login contínuas em sistemas empresariais e voltados para o cliente utilizando padrões como SAML ou OpenID Connect (OIDC). Conecta domínios distintos, como sistemas de gestão de colaboradores, portais de parceiros e aplicações de clientes, através de fornecedores de identidade confiáveis.

Autorização e gestão de acesso

- Controlo de acesso baseado em função (RBAC): Fornece acesso estruturado e baseado em políticas, atribuindo permissões com base em regras predefinidas. Isto aplica-se às funções dos colaboradores, aos níveis de subscrição dos clientes e aos direitos de acesso dos fornecedores.

- Controlo de acesso baseado em atributos (ABAC): Aumenta a flexibilidade ao incorporar atributos dinâmicos, como localização, tipo de dispositivo ou departamento, para determinar o acesso, permitindo uma aplicação de política mais granular e contextualizada.

- Gestão de acesso privilegiado (PAM): Complementa o RBAC ao proteger funções elevadas ou sensíveis. O PAM é fundamental para proteger o acesso administrativo da equipa interna e também desempenha um papel crucial na concessão de acesso temporário ou de alto risco a parceiros ou terceiros. Garante que esse acesso seja rigorosamente controlado, monitorado e limitado no tempo.

- Autorização granular: Permite controlos de acesso altamente específicos no nível de recurso ou ação. Esta abordagem vai além dos modelos tradicionais baseados em funções, aplicando permissões detalhadas, como limitar a capacidade de um utilizador de visualizar, editar ou partilhar determinados dados, com base em fatores contextuais ou regras de negócio.

Autenticação

- Single Sign-On (SSO): O SSO permite que os utilizadores façam login uma vez e acedam a várias aplicações sem terem de se autenticar novamente. Reduz a fadiga causada pelas palavras-passe e melhora a experiência do utilizador.

- Autenticação multifator (MFA): A MFA adiciona camadas de proteção extra, exigindo uma segunda (ou terceira) forma de verificação, como uma notificação push, um token ou dados biométricos, antes de conceder o acesso.

- Autenticação sem senha: Esta abordagem substitui as palavras-passe tradicionais por opções mais fortes e resistentes a phishing, como chaves FIDO, cartões inteligentes ou reconhecimento facial.

Auditoria, monitorização e governação

- Governação e administração de identidades (IGA): Supervisiona as revisões de acesso, a certificação e a conformidade com as políticas em todo o espectro de utilizadores, incluindo contratados, clientes e identidades de parceiros.

- Análise de registos de acesso: Captura registos detalhados sobre quem acedeu a quê, quando e como, o que é essencial para investigar anomalias e manter a conformidade em domínios de colaboradores, CIAM e terceiros.

Prefere uma abordagem mais prática? Experimente gratuitamente a solução de segurança de identidade da Thales

Teste a nossa abordagem adaptativa e baseada no risco para autenticação e gestão de acesso no seu próprio ambiente durante 30 dias e sem qualquer custo.

Destaque do setor: Banca, Serviços Financeiros e Seguros (BFSI)

Por que é que o IAM é importante no setor bancário, de serviços financeiros e seguros (BFSI)

Embora todos os setores enfrentem pressão para garantir o acesso seguro, trata-se de algo especialmente importante para as organizações BFSI. Estas lidam com dados pessoais e financeiros sensíveis, operam sob intenso escrutínio regulamentar e são os principais alvos de ataques cibernéticos. Ao mesmo tempo, devem oferecer serviços rápidos e contínuos a colaboradores, clientes e parceiros terceirizados, frequentemente em uma combinação complexa de sistemas em nuvem e legados.

O IAM fornece a base para atender a estas exigências concorrentes, oferecendo a visibilidade, o controlo e a escalabilidade de que as organizações BSFI necessitam para operar de forma segura e eficiente.

- Expectativas de segurança elevadas: A confiança do cliente é essencial e frágil. Um único login comprometido ou uma configuração de acesso incorreta pode resultar em perdas financeiras, danos reputacionais e penalizações regulamentares. O IAM reduz estes riscos ao aplicar políticas de acesso consistentes em todos os sistemas.

- Requisitos regulatórios crescentes: As organizações BFSI devem cumprir requisitos regulatórios rigorosos, incluindo leis emergentes de soberania de dados. O IAM apoia a conformidade, permitindo o controlo do acesso baseado em funções (RBAC), autenticação multifator, registo de auditoria e aplicação dos princípios de privilégio mínimo. Os padrões e normas relevantes incluem:

- Global:

- ISO/IEC 27001 e 27002

- SWIFT CSCF

- Estados Unidos

- Diretrizes da FFIEC

- Regra de salvaguardas da GLBA e da FTC

- Europa

- PSD2/PSD3

- DORA

- Global:

- Infraestrutura híbrida: Muitas organizações do setor BFSI ainda dependem de mainframes e aplicações legadas que não irão desaparecer. As melhores soluções de IAM são compatíveis tanto com ferramentas SaaS modernas quanto com sistemas locais, garantindo segurança e continuidade em todo o ambiente, sem interromper os fluxos de trabalho essenciais para os negócios.

- Modelos de força de trabalho em transformação: Os modelos de trabalho remoto e híbrido significam que as equipas de serviços financeiros precisam de acesso seguro e flexível a ferramentas e dados de qualquer lugar. O IAM permite autenticação robusta e controlo de acesso contextual em diferentes locais, dispositivos e ambientes de rede.

- Segurança para o cliente: O IAM protege as plataformas destinadas ao cliente, como as aplicações móveis e os portais de banca online, permitindo experiências digitais rápidas e em conformidade.

O que procurar numa solução IAM

Nem todas as plataformas IAM são iguais. Embora o objetivo principal, gerir a identidade e controlar o acesso do utilizador, se mantenha, a forma como diferentes soluções abordam esse objetivo pode variar significativamente. Ao avaliar uma solução IAM, procure uma que ofereça segurança sem problemas, flexibilidade sem complexidade e visibilidade sem pontos cegos.

Aqui estão as principais funcionalidades a considerar.

Here are the key capabilities to look for.

Suporte híbrido para ambientes em nuvem e on-premise

Uma ferramenta de IAM moderna deve proteger o acesso a aplicações SaaS, nativas da nuvem e legadas on-premise. Isto é especialmente crítico para organizações com infraestruturas antigas que não podem ser facilmente substituídas ou migradas. Procure plataformas que se integrem tanto com sistemas modernos quanto com sistemas legados, sem exigir conjuntos de ferramentas paralelos ou criar silos de informação.

Autenticação flexível e baseada nos riscos

Diferentes utilizadores, dispositivos e aplicações exigem níveis de segurança diferentes. A sua solução IAM deve suportar uma ampla gama de métodos de MFA e ser aplicada de forma inteligente com base nos riscos, contexto e requisitos de conformidade.

Capacidades sem palavra-passe

Reduzir a dependência de palavras-passe melhora a experiência do utilizador e elimina um dos vetores de ataque mais comuns. Dê prioridade ao suporte de métodos resistentes a phishing, como FIDO2, biometria e autenticação baseada em certificados.

Políticas centralizadas e controlo de acesso

A sua solução de IAM deve permitir-lhe definir e impor políticas de acesso consistentes e detalhadas em todo o seu ambiente. O acesso condicional baseado em função, localização, tipo de dispositivo ou pontuação de risco comportamental garante que apenas as pessoas certas tenham acesso aos recursos certos, nas condições certas.

Experiência de utilizador sem problemas

O registo realizado pelo próprio utilizador, o SSO (Single Sign-On) e o acesso contextual ajudam a reduzir a fadiga de login e a minimizar os pedidos de suporte. O IAM deve capacitar os utilizadores a acederem ao que precisam de forma segura e sem interrupções.

Registo e visibilidade em conformidade com as normas

O registo integrado, os relatórios e a integração com SIEM permitem monitorizar tentativas de acesso, investigar anomalias e cumprir os requisitos de auditoria. Isto é particularmente importante em setores regulados, como BFSI, saúde e administração pública.

Interoperabilidade baseada em normas

Escolha soluções de IAM que suportem protocolos padrão como SAML, OIDC e SCIM e que integrem-se perfeitamente com sistemas de RH, fornecedores de identidade do cliente (como logins sociais) e logins de parceiros. Evite soluções rígidas que não consigam evoluir com o seu cenário de identidade.

Resiliência e continuidade

O IAM deve permanecer operacional mesmo durante falhas. Funcionalidades como autenticação de recurso e arquitetura de alta disponibilidade garantem que os utilizadores possam continuar a aceder às funcionalidades críticas sem interrupções.

Acesso seguro, experiência sem falhas

Ter a capacidade de gerir quem pode acessar o quê e sob quais condições é uma necessidade.

O IAM é a base para operações seguras e sem falhas. Garante que apenas os indivíduos certos têm acesso aos recursos certos no momento certo, sem criar barreiras à produtividade. Ajuda as equipas de segurança e TI a garantir políticas consistentes, reduzir erros humanos e obter visibilidade completa do comportamento do utilizador em todos os ambientes.

Para setores de alto risco, como o banca, serviços financeiros e seguros, o IAM oferece o controlo, a flexibilidade e a auditabilidade necessários para equilibrar acesso e segurança.

O IAM não apenas simplifica o acesso, como também impulsiona a produtividade, a colaboração e a confiança. Capacita os colaboradores a desempenharem as suas funções sem problemas, liberta as equipas de TI do provisionamento manual e das constantes preocupações com credenciais, e permite uma colaboração segura e contínua com terceiros. Para os consumidores, gera confiança ao garantir que os seus dados estão protegidos e que a experiência é fluida.

Em última análise, o IAM não se resume apenas a quem tem acesso, mas sim a como, quando e porquê. É isso que torna o IAM essencial para operações de negócio seguras e resilientes.