¿Qué es el inicio de sesión único (SSO)?

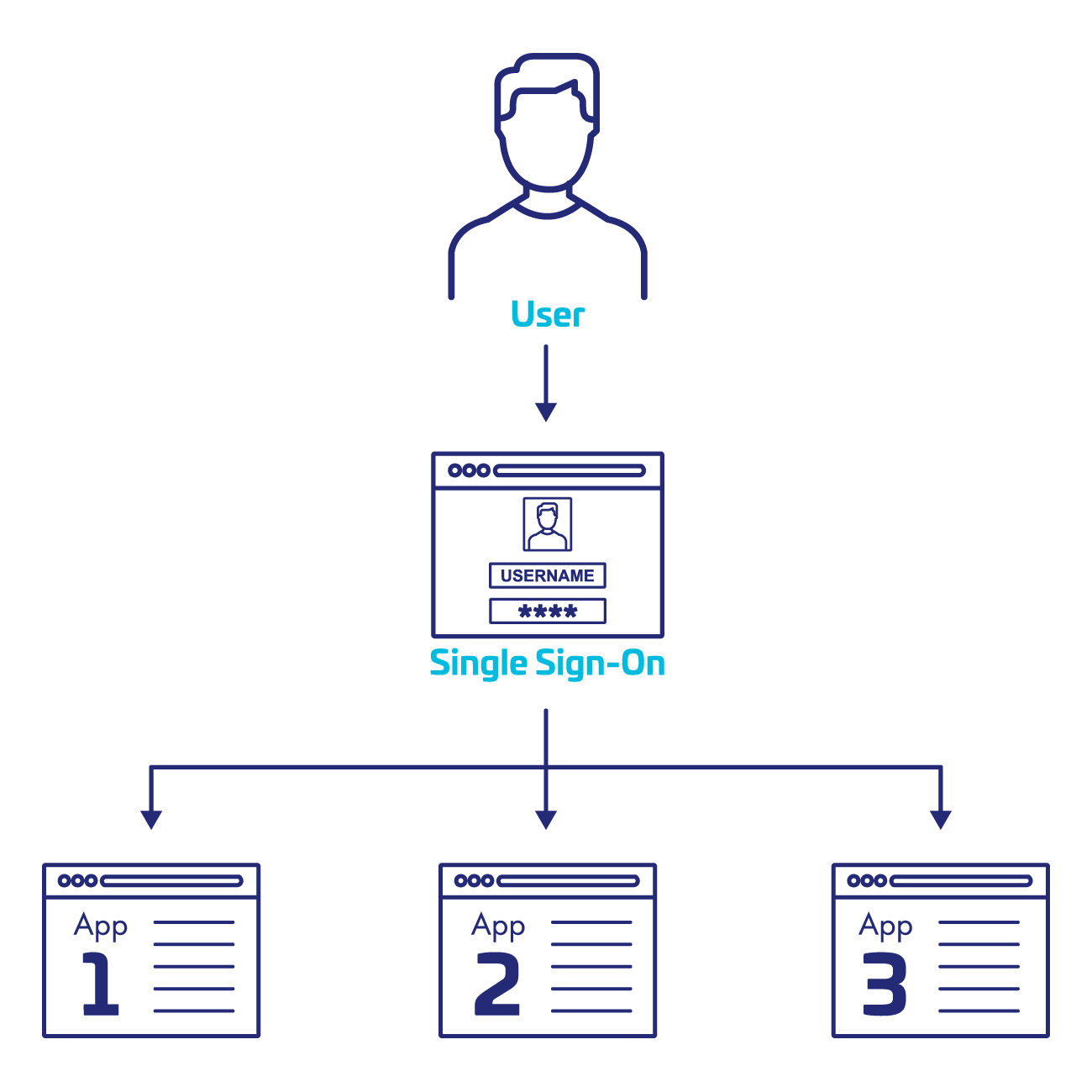

El inicio de sesión único (SSO) es un modelo de autenticación en el que un usuario inicia sesión una sola vez con un conjunto de credenciales para obtener acceso a múltiples aplicaciones. Forma parte de muchos sistemas de gestión de identidades y accesos (IAM). En lugar de requerir un nombre de usuario y contraseña específicos para cada inicio de sesión, el SSO ofrece acceso con un solo clic a todas las herramientas autorizadas de forma segura y sin redundancia.

Por ejemplo, consideremos el caso de un usuario que inicia sesión en una sesión corporativa al comienzo de la jornada laboral. Una vez autenticado, puede abrir su correo electrónico, acceder a un documento en el almacenamiento en la nube, consultar las actualizaciones de una herramienta de gestión de proyectos o ver los registros de CRM sin tener que volver a iniciar sesión.

El SSO web es el tipo más común utilizado en aplicaciones empresariales basadas en la nube, donde el acceso a múltiples aplicaciones web se concede a través de un único evento de autenticación. El SSO web es el tema principal de esta página; sin embargo, también exploraremos brevemente otros tipos de SSO.

El SSO web (al igual que cualquier otro tipo de SSO) es posible en el backend gracias a un sistema de identidad federada. Un proveedor de identidad (IdP) central autentica al usuario y pasa tokens de autenticación a múltiples proveedores de servicios (SP), como Salesforce o Slack. Estos tokens son prueba de identidad válida. Normas como SAML (Security Assertion Markup Language) y OpenID Connect (OIDC) rigen cómo se transmiten estos datos de forma segura.

Por el contrario, el enfoque tradicional (en el que cada servicio tiene su propio inicio de sesión) obliga a los usuarios a registrarse y recordar un conjunto distinto de credenciales de inicio de sesión para cada aplicación. Esto suele provocar fatiga de contraseñas, un aumento de las solicitudes de restablecimiento y un mayor riesgo de reutilización de credenciales. Desde el punto de vista de la seguridad, cada inicio de sesión adicional representa un vector de ataque potencial.

El panorama actual exige algo mejor. El cambio hacia un trabajo que prioriza la nube y permite el trabajo remoto ha aumentado el número de sistemas que los empleados utilizan a diario. Hoy en día, el SSO va más allá de ser conveniente; se está convirtiendo en algo esencial.

Otros tipos de SSO

Si bien el SSO web es el más común, el SSO también puede adoptar otras formas según el caso de uso:

- Inicio de sesión social SSO: los usuarios se autentican utilizando credenciales de plataformas sociales para acceder a aplicaciones de terceros.

- SSO de red empresarial: autentica automáticamente a los usuarios en múltiples sistemas locales cuando inician sesión en su dispositivo de trabajo, a menudo integrado con Active Directory.

- SSO móvil: permite el acceso sin problemas a múltiples aplicaciones móviles sin necesidad de iniciar sesión por separado para cada aplicación, aprovechando la identidad móvil y la autenticación a nivel de dispositivo.

- SSO federado: permite a los usuarios de diferentes organizaciones o dominios autenticarse utilizando sus credenciales de origen, como en ecosistemas asociados o instituciones educativas.

Si bien estas variaciones difieren en su alcance, comparten el mismo objetivo fundamental: reducir el número de autenticaciones necesarias en los sistemas de confianza manteniendo al mismo tiempo una sólida postura de seguridad.

¿Por qué es importante el SSO web?

Los desafíos que impulsan la adopción

El auge del SSO web es, esencialmente, una respuesta a un entorno laboral cambiante:

Ecosistemas de aplicaciones extensos

Las empresas modernas dependen de un conjunto vasto y variado de herramientas digitales. Desde CRM como Salesforce hasta plataformas de colaboración como Slack, suites de productividad como Microsoft 365 o Google Workspace, y numerosas aplicaciones especializadas, los empleados interactúan con docenas de sistemas cada día. Sin SSO, cada sistema requiere su propio inicio de sesión, lo que obliga a los usuarios a volver a autenticarse constantemente, lo cual resulta una experiencia ineficiente y frustrante.

Sobrecarga de contraseñas

Este enfoque fragmentado conduce a la fatiga de contraseñas. Se espera que los usuarios recuerden credenciales únicas para cada servicio, lo que a menudo resulta en comportamientos arriesgados como reutilizar contraseñas, anotarlas o guardarlas de forma insegura. Estudios de la industria muestran que más del 50 % de los usuarios admite reutilizar contraseñas en diferentes sistemas, lo que aumenta el riesgo de que sus datos se vean comprometidos.

Riesgos de seguridad

Cada punto de inicio de sesión es una vulnerabilidad potencial. Más credenciales significan más oportunidades para el phishing, los ataques de fuerza bruta y el relleno de credenciales. Las experiencias de acceso inconsistentes y la frustración de los usuarios no hacen más que agravar estos riesgos al fomentar soluciones alternativas inseguras.

Sobrecarga del soporte informático

Los centros de ayuda están inundados de restablecimientos de contraseñas, que siguen siendo uno de los problemas de soporte más comunes y caros. Resolver estas incidencias lleva tiempo, consume recursos informáticos y ralentiza las operaciones comerciales.

TI en la sombra y soluciones informáticas alternativas

Cuando el acceso es engorroso, los usuarios toman atajos. Podrían recurrir a aplicaciones no autorizadas, almacenar credenciales en lugares inseguros o compartirlas informalmente con compañeros de trabajo. Estas conductas generan problemas de cumplimiento normativo, debilitan las capacidades de supervisión y crean puertas traseras para los atacantes.

Principales ventajas del SSO web

Al resolver estos desafíos, el SSO aporta valor a toda la organización:

- Experiencia de usuario mejorada: los empleados pueden acceder a lo que necesitan más rápido y sin interrupciones. Basta con que inicien sesión una sola vez al comienzo del día.

- Postura de seguridad más sólida: menos credenciales se traducen en menos puntos de fallo. El SSO ayuda a los equipos de seguridad a aplicar políticas desde un punto central y añade controles por capas, como la autenticación multifactor (MFA).

- Mayor productividad: menos tiempo dedicado a gestionar credenciales significa que se puede dedicar más tiempo a trabajos y objetivos de alto valor.

- Operaciones informáticas simplificadas: la gestión de acceso desde una ubicación central limita el número de tiques de soporte, agiliza la incorporación y la baja de empleados y ayuda a las entidades a prepararse para las auditorías.

- Superficie de ataque reducida: cuando la autenticación se consolida a través de un IdP de confianza, las entidades pueden supervisar y responder a las amenazas de forma rápida y eficaz.

¿Prefiere un enfoque práctico? Pruebe el SSO de Thales gratis

Pruebe nuestro enfoque adaptativo y basado en riesgos para el inicio de sesión único en su propio entorno durante 30 días sin coste alguno.

Cómo funciona el SSO web

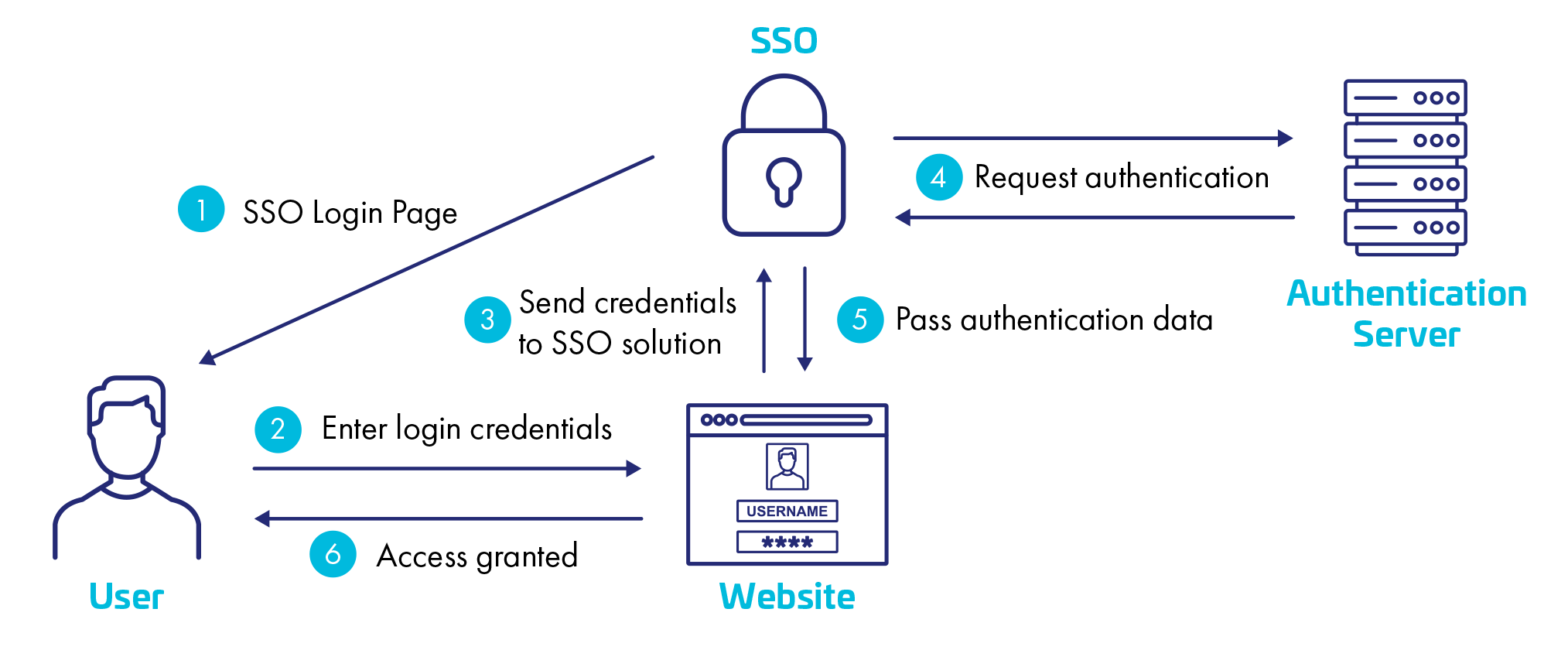

En términos generales, el SSO funciona mediante una relación de confianza entre el proveedor de identidad y los proveedores de servicios a los que un usuario necesita acceder. Así es como suele ser el proceso:

- Autenticación de usuario: el usuario inicia sesión solo una vez en el proveedor de identidad utilizando las credenciales corporativas que se le han proporcionado.

- Emisión de token: una vez que se haya producido la autenticación exitosa, el proveedor de identidad emite un token de seguridad o una aserción.

- Solicitud de acceso: si el usuario intenta acceder a un proveedor de servicios (esto podría ser una herramienta CRM o incluso la intranet), el proveedor de servicios redirige la solicitud al proveedor de identidad para que la verifique.

- Validación de token: el proveedor de identidad luego confirma la identidad del usuario utilizando el token y le otorga acceso.

- Continuidad de sesión: durante el período de inicio de sesión, el usuario mantiene su sesión autenticada en todas las aplicaciones protegidas que esté utilizando.

En entornos híbridos, el SSO conecta tanto los sistemas en la nube como los sistemas locales. Por ejemplo, Active Directory o LDAP podrían autenticar a los usuarios para aplicaciones locales, mientras que los protocolos federados como SAML u OIDC gestionan los servicios en la nube. Esto permite a los empleados iniciar sesión una sola vez y acceder a todo, desde aplicaciones de intranet heredadas hasta CRM basados en la nube, sin necesidad de volver a iniciar sesión.

Componentes clave involucrados

Un grupo de tecnologías trabaja conjuntamente para facilitar experiencias de SSO seguras y fluidas:

- Protocolos: estándares como SAML, OIDC y OAuth garantizan una comunicación segura entre los proveedores de identidad y de servicios.

- Proveedores de identidad (IdP): son servicios de autenticación centralizados que verifican las credenciales y administran los tokens de sesión.

- Proveedores de servicios (SP): son las aplicaciones o plataformas a las que el usuario necesita acceder para realizar diversas funciones. Confían en el IdP para la autenticación.

- Autenticación multifactor (MFA): normalmente implementada además del SSO, la MFA proporciona una medida adicional de seguridad al procedimiento de autenticación al requerir otro (o incluso un tercer) factor de verificación, como un token o datos biométricos.

- Servicios de directorio: las aplicaciones como Active Directory o LDAP almacenan atributos y funciones de usuario que determinan los permisos de acceso.

En conjunto, estos componentes ofrecen un entorno seguro que permite a las entidades integrar la autenticación, mejorar la visibilidad y proteger los sistemas críticos sin disminuir la usabilidad.

Enfoque sectorial: BFSI

Por qué el SSO es importante en la banca, los servicios financieros y los seguros

Pocos sectores se enfrentan a tanta presión como el sector BFSI (banca, servicios financieros y seguros) en lo que respecta a proteger el acceso. Estas entidades son responsables de datos financieros y personales extremadamente confidenciales. También deben garantizar que sus negocios se desarrollen bajo el más estricto nivel de supervisión reglamentaria y son objetivos principales de ciberataques dado el valor de la información que manejan. Al mismo tiempo, deben proporcionar a empleados, clientes y socios acceso permanente.

El SSO aborda casi todos los puntos débiles del sector BFSI:

- Expectativas de seguridad: Los clientes esperan experiencias digitales seguras. La confianza del consumidor se encuentra en su nivel más bajo, y un solo inicio de sesión comprometido puede causar un daño masivo a la confianza y la reputación de la marca.

- Eficiencia operativa: con plantillas numerosas y distribuidas, el acceso seguro y sin fricciones es esencial para la continuidad diaria del negocio.

- Infraestructura híbrida: muchas empresas de BFSI no se han volcado completamente en la nube. Mantienen un modelo híbrido por razones prácticas, reglamentarias y operativas. Quieren modernizar, pero no demoler y reemplazar, y quieren agilidad, pero no a costa de la seguridad. Aquí, el SSO permite el acceso a través de sistemas heredados, en la nube e híbridos sin crear silos.

- Cumplimiento normativo: los estándares PCI DSS, GDPR y NIS2 requieren fuertes controles de identidad y acceso. El SSO facilita la entrega de los registros de auditoría detallados y el cumplimiento de las políticas exigidos por estos estándares.

Tendencias del mercado

Según informes del sector, el sector BFSI se encuentra entre los principales sectores que invierten en SSO e identidad federada. Estas organizaciones están tomando medidas enérgicas para reducir la superficie de ataque, apoyar el trabajo móvil y remoto, y cumplir con las crecientes exigencias de cumplimiento normativo.

Qué buscar en una solución SSO

Aunque el concepto de SSO es simple, su ejecución puede variar. Elegir la solución adecuada requiere un equilibrio entre seguridad, facilidad de uso y flexibilidad a largo plazo. Los mejores sistemas SSO se construyen en torno a unos pocos principios rectores:

- Seguridad sin concesiones: los servicios SSO deben admitir MFA, autenticación sin contraseña y políticas sensibles al contexto. Aunque se debe confiar en los usuarios, es necesario verificarlos en función de factores de riesgo como su ubicación, dispositivo y comportamiento.

- Experiencia de usuario fluida: la autenticación debe ser lo más fluida posible. Los usuarios deben poder cambiar de sistema sin problemas, sin las molestias de interrupciones constantes o redirecciones que desorienten.

- Basado en estándares e interoperable: busque soporte estándar de la industria como SAML y OIDC, junto con integración en la nube, híbrida y local.

- Escalabilidad: debe crecer con su negocio y soportar un gran número de usuarios, oficinas en todo el mundo y una infraestructura informática que se vuelve más compleja día a día.

- Resiliencia: durante interrupciones o cortes, una plataforma de SSO debe ofrecer continuidad del negocio y acceso ininterrumpido de los usuarios a los sistemas de misión crítica.

Evite soluciones que lo encasillen en ecosistemas propietarios o que introduzcan complejidad con arquitecturas rígidas. Un enfoque de SSO bien diseñado agiliza y simplifica el acceso, mejorando la visibilidad y el control, y respaldando la seguridad, el cumplimiento y la agilidad.

What is SSO - Video

La necesidad de seguridad y visibilidad

En el actual mundo empresarial, caracterizado por su alta velocidad y la gran cantidad de aplicaciones, tener la capacidad de acceder a todo lo necesario con un único inicio de sesión seguro ya no es un lujo, sino un requisito.

El inicio de sesión único (SSO) responde al deseo de seguridad y comodidad. Proporciona a los empleados acceso instantáneo y transparente a las aplicaciones que necesitan. Ayuda a los equipos de seguridad a aplicar los controles adecuados sin sobrecargar a la gente. Y proporciona un único nivel de acceso a la empresa.

El SSO favorece el equilibrio entre el acceso seguro y la resiliencia operativa para sectores de alto riesgo como la banca, los servicios financieros y los seguros, donde los controles reglamentarios son estrictos.

El SSO no solo reduce los inicios de sesión. Reduce el riesgo. Mejora la experiencia, libera a los equipos informáticos del caos de las credenciales y les permite centrarse en las prioridades estratégicas de seguridad. No se trata solo de poder iniciar sesión una sola vez, sino de lograr que la seguridad y la productividad funcionen de forma sincronizada.

Adopte el SSO inteligente con Thales

Descubra cómo el inicio de sesión único de Thales adopta un enfoque adaptativo y basado en el riesgo para proteger el acceso a miles de organizaciones en todo el mundo, o compruébelo usted mismo solicitando su prueba gratuita de 30 días.