Krishna Ksheerabdhi | VP, Product Marketing

More About This Author >

Krishna Ksheerabdhi | VP, Product Marketing

More About This Author >

Krishna Ksheerabdhi | VP, Product Marketing

More About This Author >

Krishna Ksheerabdhi | VP, Product Marketing

More About This Author >

¿Qué es la gestión de la postura de seguridad de datos (DSPM, «Data Security Posture Management»)?

La Data Security Posture Management (DSPM, gestión de la postura de seguridad de datos) es un enfoque de ciberseguridad que se centra en proteger los datos en sí mismos, en lugar de proteger la aplicación o la infraestructura que los contiene.

Lo consigue localizando y clasificando datos en servicios y entornos en la nube, evaluando su postura de seguridad mediante la identificación de vulnerabilidades y riesgos de cumplimiento, y alertando a los equipos de seguridad para que inicien las labores de remediación.

Imagínese los datos de una empresa como una colección de objetos raros, como manuscritos antiguos o joyas de valor incalculable. La seguridad tradicional, centrada en la infraestructura, se enfoca en fortificar el edificio (paredes, cerraduras, guardias) sin conocer los detalles de su contenido.

Sin embargo, usar la DSPM es como crear un inventario detallado y un plan de protección proactivo para los propios artefactos. Es similar a catalogar meticulosamente cada artefacto, anotando su tipo, valor y fragilidad, y evaluando el riesgo de que cada objeto sea dañado o robado considerando factores como la ubicación y el entorno circundante. Con base en esta información, se implementan medidas de seguridad específicas, como vitrinas climatizadas o alarmas individuales.

¿Por qué están fallando las medidas tradicionales de seguridad de datos?

Hasta hace relativamente poco, las estrategias de seguridad tradicionales centradas en la infraestructura eran suficientes. Los entornos de datos eran más sencillos, los volúmenes de datos eran menores y la mayor parte de los datos residían en centros de datos locales, detrás de perímetros de red bien definidos. Pero entonces la adopción de la nube se disparó, dejando obsoletos los perímetros tradicionales, aumentando rápidamente los volúmenes de datos y dando lugar al fenómeno de los «datos en la sombra».

El cambio a la computación en la nube creó una compleja red de dispersión de datos, con datos confidenciales como información personal identificable (PII) ahora esparcidos en diversas plataformas en la nube, aplicaciones de SaaS y entornos híbridos. En la nube, se tarda solo unos minutos en poner en marcha la infraestructura (a menudo sin supervisión), creando datos y entornos en la sombra que con frecuencia pasan desapercibidos a menos que se localicen deliberadamente. Esto, combinado con la naturaleza dinámica del acceso a la nube (permisos y comportamiento del usuario en constante evolución), ha exacerbado aún más los riesgos para la seguridad de los datos en la nube. Para colmo, muchas normativas de privacidad de datos exigen ahora un control de datos granular y la presentación de informes de cumplimiento en tiempo real, algo que las herramientas de seguridad tradicionales, centradas en la infraestructura, no pueden satisfacer.

Además, en los últimos años se ha observado que las ciberamenazas crecen cada vez más rápido, son más frecuentes y sofisticadas. Las medidas tradicionales de ciberseguridad reactivas ya no pueden hacer frente a las amenazas más avanzadas, incluidos los ataques impulsados por IA y las vulnerabilidades de día cero. Las organizaciones deben recurrir a medidas proactivas para protegerse.

El problema se puede resumir de la siguiente manera: a medida que la adopción de la nube y el volumen de datos han crecido y los ataques se han vuelto más sofisticados, obtener visibilidad y control sobre los datos se ha vuelto más difícil, y las medidas de seguridad proactivas se han vuelto más importantes.

Los riesgos de los datos en la sombra

Los datos en la sombra pueden suponer un grave riesgo para las organizaciones. El término se refiere a los datos almacenados en aplicaciones en la nube no autorizadas, dispositivos personales y otros repositorios olvidados. Debido a que estos datos existen fuera de los marcos de seguridad establecidos, normalmente no están protegidos, carecen de cifrado, controles de acceso o copias de seguridad periódicas. Como resultado, estos datos quedan expuestos a accesos no autorizados, filtraciones o pérdidas accidentales. Además, la falta de visibilidad dificulta los esfuerzos de cumplimiento; las organizaciones no pueden cumplir si no saben dónde residen todos sus datos.

Por qué la DSPM es importante para las organizaciones modernas

La DSPM está emergiendo rápidamente como una alternativa a las medidas de seguridad obsoletas, reactivas y centradas en la infraestructura. Resuelve muchos de los desafíos más apremiantes para las organizaciones modernas:

- Abordando la expansión de datos inducida por la nube: las herramientas de DSPM brindan a las organizaciones una visión unificada de sus datos, independientemente de su ubicación. Esta visibilidad ayuda a los equipos de seguridad a aplicar políticas de seguridad coherentes y a mantener el control sobre los activos de datos en entornos cada vez más complejos.

- Combatiendo los datos en la sombra: las herramientas de DSPM localizan y protegen automáticamente los datos en la sombra que a menudo carecen de controles de seguridad adecuados.

- Gestionando el acceso dinámico a la nube: la DSPM proporciona una visibilidad granular del acceso de los usuarios y permite la aplicación dinámica de políticas, lo que garantiza que el acceso se ajusta al principio de mínimo privilegio y minimiza el riesgo de acceso no autorizado a los datos.

- Cumpliendo requisitos normativos estrictos: las herramientas de DSPM automatizan la clasificación de datos y el rastreo de su movimiento, y generan registros de auditoría completos para ayudar a las organizaciones a cumplir con unos reglamentos de seguridad de datos cada vez más estrictos.

- Defensa proactiva contra amenazas avanzadas: la DSPM es una solución de seguridad proactiva. Supervisa continuamente los entornos de datos para garantizar que las organizaciones puedan anticiparse y prevenir los ataques y, por lo tanto, las filtraciones de datos, en lugar de simplemente reaccionar ante ellas.

- Protección de los datos en reposo y en tránsito: la DSPM se centra cada vez más en garantizar la protección de datos a futuro, asegurando que los datos en reposo y en tránsito permanezcan inutilizables para usuarios no autorizados, incluso frente a posibles amenazas cuánticas y basadas en IA.

En definitiva, las herramientas de DSPM otorgan a las organizaciones un mayor control sobre los datos, una funcionalidad esencial a medida que la adopción de la nube descentraliza y fragmenta los entornos de datos. Proporcionan una visión unificada de los activos de datos y herramientas de automatización para solucionar problemas de seguridad y cumplimiento normativo.

Componentes principales y funcionamiento de la DSPM

Ahora que entendemos qué es la DSPM y por qué es importante, podemos explorar cómo funciona. Aquí tiene una descripción general de alto nivel de un flujo de trabajo de DSPM que abarca todas sus funcionalidades fundamentales.

Localización de datos

La localización de datos, el proceso de ubicar y catalogar todos los activos de datos, es el primer componente y posiblemente el más importante de la DSPM. Este componente proporciona al equipo de seguridad una valiosa visibilidad de su panorama de datos. Consiste en escanear sistemáticamente bases de datos, sistemas de archivos y aplicaciones de terceros en todo el entorno de datos de una organización, incluidos no solo los entornos locales tradicionales, sino también los entornos en la nube y las aplicaciones SaaS.

Este escaneo exhaustivo garantiza que las herramientas de DSPM identifican y catalogan todos los activos de datos, incluidos los datos estructurados, no estructurados e incluso los datos en la sombra, de los que los equipos de seguridad podrían no ser conscientes.

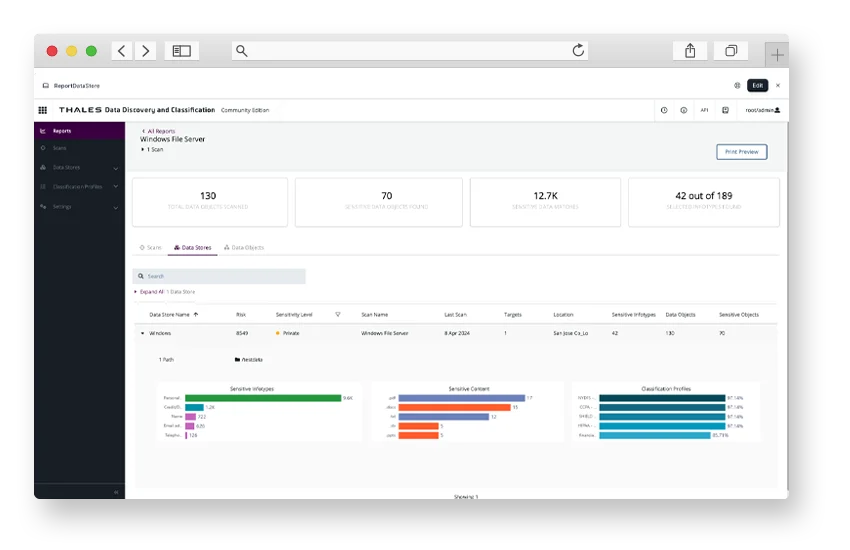

Localización de datos mediante CipherTrust DSPM

Clasificación de datos

Una vez identificados los activos de datos, las herramientas de DSPM clasifican los datos en función de su sensibilidad, impacto potencial en el negocio, permisos, prácticas de manejo de datos y requisitos regulatorios. Utilizan tecnologías avanzadas como la inteligencia artificial (IA) y el aprendizaje automático (AA) para clasificar datos automáticamente, una característica crucial para manejar el asombroso volumen de datos en la nube e identificar con precisión la información confidencial, incluso dentro de repositorios de datos no estructurados.

Protección de datos

Los métodos ya asentados como el cifrado, la tokenización y el enmascaramiento de datos protegen los datos contra el acceso o uso no autorizado. Las organizaciones están comenzando a construir entornos preparados para la era poscuántica, aprovechando versiones avanzadas de estas técnicas para contrarrestar de forma proactiva las amenazas emergentes impulsadas por la IA y prepararse para la computación cuántica.

Evaluación y priorización de riesgos

Con un conocimiento claro de los activos de datos y su confidencialidad, las soluciones de DSPM realizan una evaluación de riesgos. Este proceso implica identificar vulnerabilidades potenciales, como configuraciones erróneas, permisos de acceso excesivos, problemas de flujo y linaje de datos, y violaciones de políticas de seguridad y normativas, y correlacionarlas con clasificaciones de datos que definen la confidencialidad, el impacto de las brechas, la probabilidad de explotación y las obligaciones de cumplimiento. Los análisis contextuales impulsados por IA/AA mejoran este proceso, proporcionando a los equipos de seguridad una comprensión más profunda de la gravedad de los riesgos para los datos y priorizando la posible exposición de los datos más sensibles. Esta correlación ayuda a los equipos de seguridad a asignar puntuaciones de riesgo precisas.

Remediación y prevención

Sin embargo, las herramientas de DSPM no son solo herramientas de visibilidad de datos; también proporcionan funcionalidades de remediación y prevención. Por lo general, ofrecen una remediación guiada, proporcionando a los equipos de seguridad instrucciones paso a paso y recomendaciones para abordar las vulnerabilidades identificadas y las funcionalidades de aplicación de políticas, garantizando que las políticas de seguridad de datos se apliquen de manera consistente en todo el panorama de datos de la organización.

Las herramientas más avanzadas ofrecen una remediación automatizada, abordando las vulnerabilidades sin necesidad de intervención manual, e incluso pueden integrarse con los flujos de trabajo de DevOps para evitar que las vulnerabilidades de las aplicaciones lleguen a los entornos de producción.

Supervisión continua

También es importante comprender que las herramientas de DSPM supervisan continuamente los entornos en busca de nuevos activos de datos y riesgos para los activos existentes. De este modo, evalúan y mejoran continuamente la postura de seguridad de la organización y evitan la reaparición de vulnerabilidades previamente identificadas.

El valor estratégico de DSPM

Cómo la DSPM agiliza el cumplimiento

Además de las funcionalidades de localización, clasificación y supervisión continua de datos antes mencionadas, las herramientas de DSPM agilizan aún más el cumplimiento normativo al automatizar los flujos de trabajo regulatorios. Las organizaciones que utilizan DSPM no tienen que depender de auditorías manuales ni de controles periódicos porque estas soluciones validan continuamente las prácticas de manejo de datos conforme a estándares en constante evolución como el RGPD, HIPAA y CCPA.

Las soluciones de DSPM generan automáticamente informes de auditoría y acciones correctivas, garantizando que cada activo de datos, dondequiera que resida, cumpla con las normativas pertinentes. Al supervisar los datos en tiempo real, la DSPM reduce drásticamente los tiempos de preparación de las auditorías y el riesgo de incumplimiento normativo.

Cómo la DSPM mejora las operaciones de seguridad

La DSPM desempeña un papel polifacético en las operaciones de seguridad, transformando la respuesta reactiva a incidentes en la gestión proactiva de amenazas centrada en los datos. Ofrece visibilidad en tiempo real del panorama de datos de una organización, identificando vulnerabilidades, datos en la sombra y configuraciones erróneas que de otro modo podrían pasar desapercibidas, como la identificación de almacenes de datos que no cumplen con los estándares de cifrado modernos. Además, como se ha señalado, las funcionalidades de evaluación de riesgos de DSPM permiten a los equipos de seguridad priorizar sus esfuerzos de remediación, lo que garantiza una asignación de recursos más eficaz.

Cómo la DSPM refuerza los controles de acceso

La DSPM mejora la gestión de acceso tradicional al vincular la confidencialidad de los datos directamente con el análisis del comportamiento del usuario y al supervisar continuamente los patrones de acceso para detectar anomalías como solicitudes de datos inusuales o desviaciones del comportamiento normal. Esto ayuda a las organizaciones a hacer cumplir el principio de mínimo privilegio.

DSPM frente a otras herramientas de gestión de la postura de seguridad

Probablemente haya oído hablar de otras herramientas de gestión de la postura de seguridad y se pregunte en qué se diferencian de la DSPM. Si bien existe cierta superposición entre sus funcionalidades, tienen enfoques distintos que resuelven problemas diferentes. Las soluciones que suelen generar confusión son:

Gestión de la postura de seguridad en la nube (CSPM, «Cloud Security Posture Management»)

Las herramientas de CSPM se centran específicamente en la configuración de seguridad de la infraestructura en la nube, como la infraestructura como servicio (IaaS) y la plataforma como servicio (PaaS). Supervisan estos entornos en busca de configuraciones erróneas, infracciones de cumplimiento y riesgos de los servicios en la nube, y ofrecen las siguientes funcionalidades:

- Detección de errores de configuración en la infraestructura de la nube.

- Supervisión del cumplimiento normativo para entornos en la nube.

- Aplicación de la política de seguridad en la nube.

- Visibilidad de las configuraciones de los activos en la nube.

Gestión de la postura de seguridad de SaaS (SSPM, «SaaS Security Posture Management»)

Las herramientas de gestión de la postura de seguridad de SaaS (SSPM) se centran específicamente en la postura de seguridad de las aplicaciones de software como servicio (SaaS), como los CRM o las aplicaciones de productividad. Ayudan a las organizaciones a gestionar y proteger la configuración, los ajustes y el acceso de los usuarios dentro de sus productos de SaaS. Las funcionalidades clave incluyen:

- Supervisión de la configuración de aplicaciones SaaS.

- Gestión de acceso de usuarios a SaaS.

- Aplicación de la política de seguridad de SaaS.

- Detección de riesgos de seguridad relacionados con SaaS.

Gestión de derechos de infraestructura en la nube

Las herramientas de gestión de derechos de infraestructura en la nube abordan los riesgos asociados con la identidad y los permisos de acceso en entornos de nube, gestionando y controlando quién tiene acceso a qué recursos de la nube para evitar permisos excesivos o innecesarios. Por lo general, proporcionan:

- Visibilidad de los permisos de acceso a la nube.

- Detección de permisos excesivos o no utilizados.

- Corrección automatizada de riesgos de acceso.

- Aplicación del principio de mínimo privilegio.

Gestión de la postura de seguridad de la IA (AI-SPM)

Las herramientas de gestión de la postura de seguridad de la IA abordan los riesgos únicos que introduce el uso de sistemas de inteligencia artificial y aprendizaje automático en toda la empresa. Estas herramientas ayudan a las organizaciones a supervisar y proteger los modelos de IA, los flujos de datos y las interacciones de los usuarios para prevenir el uso indebido, la fuga de datos y las infracciones de cumplimiento normativo. Por lo general, proporcionan:

- Localización de modelos de IA y flujos de datos.

- Visibilidad de los datos de entrenamiento de la IA y de los patrones de uso.

- Detección de comportamientos anómalos del modelo y riesgos de inyección de «prompts».

- Controles para el acceso, la gobernanza y el uso responsable de la IA.

La DSPM ofrece la cobertura de seguridad fundamental

Es importante reconocer que la DSPM es la base de la seguridad centrada en los datos, con el alcance más amplio en todo el panorama de la gestión de la postura. Engloba e informa intrínsecamente lo que CSPM, SSPM y AI-SPM pretenden lograr, convirtiéndose así en un punto de partida fundamental para comprender y mitigar el riesgo de datos en todo el ecosistema digital. Sin embargo, estas últimas herramientas ofrecen funcionalidades más especializadas y profundas dentro de sus respectivos dominios. Estas herramientas se utilizan mejor en conjunto, pero si solo puede implementar una, implemente la DSPM.

Cómo la DSPM complementa otras tecnologías de seguridad

Sin embargo, la DSPM no solo se integra bien con otras herramientas de gestión de la postura de seguridad; también complementa una amplia gama de tecnologías de seguridad para proporcionar una protección integral.

DSPM e IAM para el control de acceso

La DSPM mejora las herramientas de gestión de identidades y accesos (IAM) al proporcionar visibilidad de los almacenes de datos y, lo que es crucial, de sus permisos. La IAM define quién puede acceder a qué, pero la DSPM revela qué es realmente accesible al ofrecer información sobre si esos permisos son excesivos o están mal configurados.

En pocas palabras, la DSPM identifica accesos no autorizados, funciones demasiado permisivas y riesgos de exposición de datos que la IAM por sí sola no puede detectar. Al combinar ambas, las organizaciones alinean los permisos de identidad con las clasificaciones de datos para garantizar que se aplican los principios de mínimo privilegio y minimizar la superficie de ataque.

DSPM y EDR en la seguridad en la nube

Las herramientas de DSPM y de detección y respuesta de endpoints (EDR) también son complementarias. La DSPM identifica los almacenes de datos que podrían verse comprometidos si se produce una vulneración de un punto final. Luego, si la EDR detecta actividad maliciosa, la DSPM ayuda a los equipos de seguridad a comprender el impacto potencial en los datos, proporcionando contexto sobre la confidencialidad de los datos y los patrones de acceso, y permitiendo investigaciones más específicas y una respuesta más rápida ante incidentes.

DSPM y SIEM

Las soluciones de gestión de información y eventos de seguridad (SIEM) agregan registros y eventos, mientras que la DSPM proporciona un contexto de datos adicional. La DSPM mejora el funcionamiento de las herramientas de SIEM al proporcionarles información sobre la confidencialidad de los datos, los patrones de acceso y las configuraciones erróneas de seguridad, que la herramienta de SIEM luego correlaciona con eventos de seguridad para proporcionar un contexto enriquecido para la detección de amenazas y la respuesta a incidentes. En definitiva, la información que proporciona la DSPM permite a la SIEM priorizar las alertas en función del riesgo de los datos e identificar patrones que indiquen incidentes de seguridad.

DSPM y DLP para la protección de datos

Como su nombre indica, las herramientas de protección contra la pérdida de datos (DLP) se centran en prevenir la exfiltración de datos. La DSPM complementa a la DLP en varias áreas clave. En primer lugar, la DSPM identifica las ubicaciones y el uso de datos confidenciales, lo que permite a la DLP aplicar políticas con precisión en tiempo real y reducir los falsos positivos. En segundo lugar, la DSPM localiza y clasifica los datos regulados, mientras que la DLP evita las transferencias no autorizadas, garantizando el cumplimiento (p. ej., RGPD, HIPAA). Finalmente, la DSPM detecta vulnerabilidades y la DLP bloquea la exfiltración de datos, mitigando los riesgos antes de que se agraven.

Qué buscar en una solución de DSPM

Una solución de DSPM supone una inversión importante, por lo que es fundamental tomar la decisión correcta. Al adquirir una solución de DSPM, asegúrese de tener en cuenta las siguientes consideraciones.

Factores operacionales

- Baja interrupción y despliegue sencillo: las DSPM deben ser fáciles de implementar, integrarse con los sistemas existentes a través de API y admitir varios proveedores de nube y almacenes de datos, específicamente los que usted utiliza. También deberían ser asíncronas (solicitudes sin esperar respuestas inmediatas) para minimizar las interrupciones del servicio.

- Instalación sin complicaciones, valor rápido: el proceso de instalación debe ser sencillo y rápido, y la DSPM debe ofrecer resultados en un corto plazo.

- Interfaz intuitiva y soporte técnico sólido: la DSPM debe tener una interfaz fácil de usar con características claras, servicios de autoayuda y soporte técnico experto y receptivo.

- Gestión centralizada: la DSPM debe proporcionar control centralizado, informes y vistas detalladas, organizadas por funciones de gobernanza de datos, privacidad y seguridad, lo que permite una visión holística del panorama de datos de la organización.

Factores de aplicación de políticas

- Gestión integrada de políticas: la DSPM debe proporcionar políticas predefinidas y personalizables para abordar una amplia gama de violaciones de datos confidenciales y admitir varios tipos de activos y controles de postura de seguridad.

- Orientación o automatización de la remediación: la DSPM debe ofrecer una remediación guiada para las violaciones de políticas, no solo a través de recomendaciones, sino también habilitando acciones de remediación directas, como la aplicación de cifrado, tokenización o enmascaramiento. Estas técnicas integradas ayudan a reforzar las mejores prácticas de seguridad e higiene de datos, al tiempo que garantizan la protección contra las amenazas en constante evolución.

Factores de localización y clasificación de datos

- Localización y clasificación autónomas y nativas de la nube: las DSPM deben aprovechar las API de los proveedores de la nube para el escaneo automatizado y detectar todos los datos, incluidos los datos en la sombra.

- Cobertura amplia y en profundidad: considere únicamente las herramientas de DSPM que funcionen sin problemas en entornos locales y multinube y que admitan una amplia gama de tipos y formatos de datos. Priorice soluciones que puedan clasificar todos los tipos de datos (estructurados, semiestructurados y no estructurados), incluidos los activos confidenciales como claves de cifrado, secretos y credenciales que a menudo se ocultan en lugares menos obvios.

- Clasificación inteligente: priorice las herramientas que pueden identificar con precisión los datos confidenciales con una entrada de datos mínima.

- Escaneo eficiente: las actividades de escaneo de datos deben considerar el contexto, evitar escaneos redundantes y emplear técnicas de muestreo para minimizar los costos en la nube.

Investigación de analistas

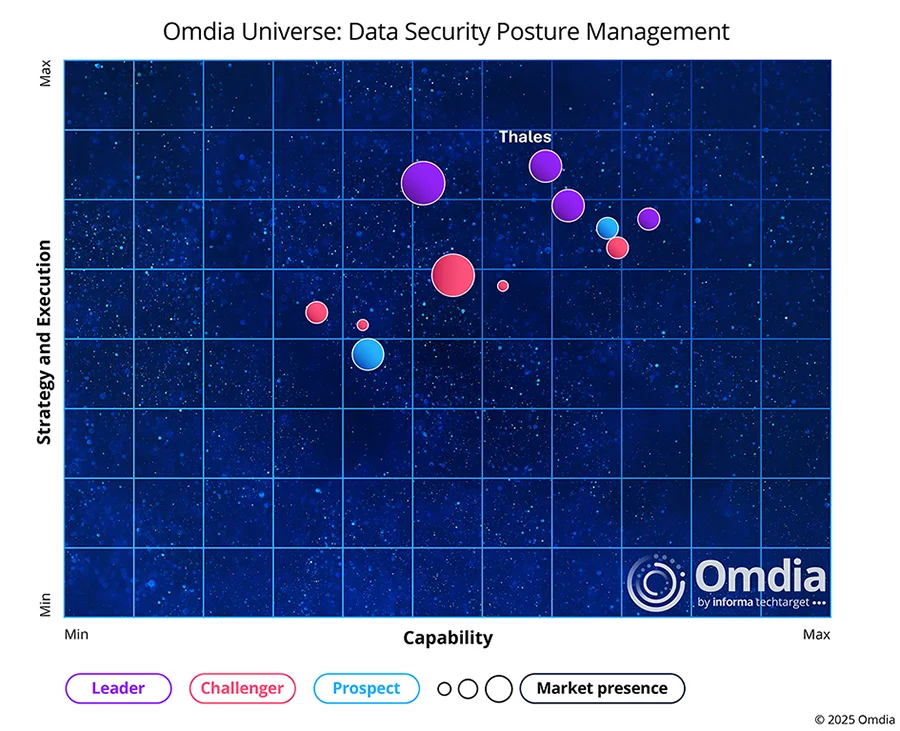

Thales eclipsa a otras DSPM

Descubra por qué somos líderes en el informe Omdia Universe

Mejores prácticas para la implementación de DSPM

Alineación de las partes interesadas y planificación estratégica

Como en cualquier despliegue, las iniciativas de DSPM comienzan con la etapa de planificación. Las organizaciones deben involucrar a representantes de toda la empresa, incluyendo informática, seguridad, gestión de datos y unidades de negocio, para asegurar que todos estén alineados, asignar funciones y establecer marcos de responsabilidad.

Es importante, por tanto, establecer objetivos claros. Las organizaciones deben identificar los activos críticos y comprender su importancia, evaluar las posibles amenazas y vulnerabilidades asociadas con el manejo y almacenamiento de datos, y garantizar que los objetivos se ajusten a los reglamentos y estándares del sector pertinentes.

Localización y clasificación integrales de datos

Una vez finalizada la fase de planificación, las organizaciones pueden comenzar a utilizar la herramienta de DSPM para escanear y mapear datos, creando un inventario centralizado que detalla los tipos de datos, las ubicaciones y los patrones de movimiento. Los equipos de seguridad deben clasificar los datos en función de su sensibilidad, disponibilidad y relevancia para las normativas. También es importante documentar cómo se crean, comparten y archivan los datos.

Evaluación y priorización continuas de riesgos

Durante la etapa de evaluación de riesgos, asigne puntuaciones de riesgo en función de las clasificaciones predefinidas. Considere factores como la confidencialidad y la criticidad frente a la facilidad con la que los atacantes podrían robar o exponer los datos y asigne puntuaciones en consecuencia. Estas puntuaciones ayudarán a priorizar los esfuerzos de remediación: cuanto mayor sea la puntuación de riesgo, mayor deberá ser la prioridad de la vulnerabilidad. Esta es la base de una gestión de riesgos eficaz.

Integración y automatización

Como se ha señalado, las soluciones de DSPM funcionan mejor cuando se integran con otras herramientas. Las organizaciones deben evaluar la compatibilidad de su DSPM con sus herramientas de seguridad existentes, configurar las fuentes de datos y sincronizar los controles de acceso para garantizar una integración perfecta. Una vez integrado, es importante realizar pruebas exhaustivas para asegurar que todo funcione según lo previsto.

Aplicación granular de políticas y control de acceso

Es fundamental definir los derechos de acceso en función de las funciones y responsabilidades del puesto de trabajo y auditarlos periódicamente. De esta forma, las herramientas de DSPM determinan si las personas solo tienen acceso a los datos necesarios para su función (la base del principio de mínimo privilegio) y alertan a los equipos de seguridad sobre cualquier problema potencial.

También es importante definir qué datos deben estar sujetos a qué políticas de seguridad para que la DSPM pueda identificar cualquier problema. También debe definir respuestas de configuración automatizadas para garantizar que los equipos de seguridad no tengan que intervenir ellos mismos.

Supervisión, auditoría y cumplimiento normativo continuos

Asegúrese de que la solución de DSPM esté configurada para rastrear el comportamiento del usuario y del sistema, buscar amenazas potenciales e identificar posibles problemas de cumplimiento. Para garantizar el cumplimiento, revise periódicamente los reglamentos y ajuste las configuraciones y políticas en consecuencia, y mantenga registros detallados del acceso a los datos y las modificaciones para la rendición de cuentas y el análisis forense.

Escalabilidad y preparación para el futuro

Es importante elegir herramientas de DSPM que puedan escalar al ritmo de su negocio, adaptándose al aumento del volumen y la complejidad de los datos sin comprometer el rendimiento.

Despliegue por fases

Para garantizar una implementación sin problemas, es importante implementar la DSPM con un enfoque escalonado, comenzando con los activos de datos esenciales y ampliando gradualmente la cobertura.