Qu’est-ce que la sécurité des identités ?

La sécurité des identités consiste à protéger les identités numériques et les accès qu’elles permettent dans tous les environnements : cloud, hybride et sur site. Elle englobe les contrôles, les processus et les technologies qui garantissent que seules les bonnes personnes ont le bon accès aux bonnes ressources au bon moment.

Cela inclut la protection des mécanismes liés à l’identité tels que l’authentification, les politiques d’autorisation, les fournisseurs d’identité (IdP), la gestion des sessions et la surveillance des activités. Ces éléments sont essentiels au maintien de la confiance numérique et constituent la base de la manière dont les utilisateurs interagissent avec les systèmes et les données.

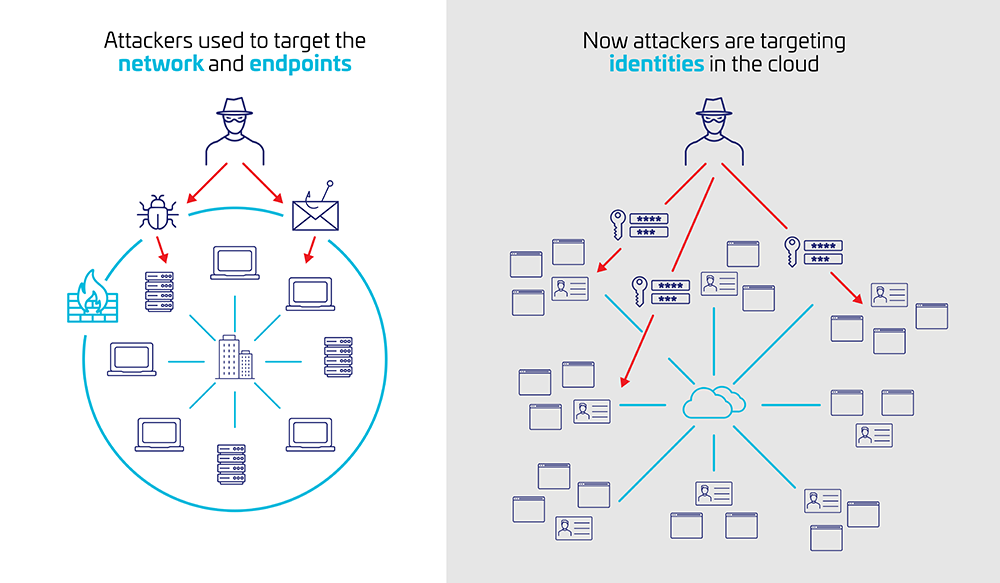

Avec l’explosion des périmètres de sécurité traditionnels, l’identité est devenue le nouveau périmètre, et les pirates informatiques savent qu’il s’agit souvent du chemin le plus direct vers les systèmes et les données critiques. De ce fait, les attaquants ciblent de plus en plus les identités elles-mêmes, exploitant les faiblesses des flux d’authentification, abusant des autorisations d’accès mal configurées ou détournant les sessions actives.

Les anciens modèles de sécurité faisaient confiance aux utilisateurs une fois qu’ils se trouvaient à l’intérieur du périmètre. Ils n’ont pas tenu compte des attaquants qui se concentrent désormais sur le processus de connexion lui-même. Les systèmes traditionnels présentent souvent une vérification limitée et privilégient la commodité à la sécurité, des problèmes que les cadres modernes de type Zero Trust et d’accès adaptatif sont conçus pour résoudre.

Pourquoi c’est important

Les identités sont menacées.

Les identités numériques, qu’il s’agisse des employés, des clients ou des partenaires, sont devenues des cibles privilégiées pour les attaquants. Elles sont souvent considérées comme le moyen le plus rapide de voler des données, de perturber les opérations ou de servir des objectifs plus vastes.

Le rapport 2025 de Verizon sur les enquêtes relatives aux violations de données a révélé que près de 40 % des violations impliquaient des connexions suspectes avec des contournements de l’authentification multifacteur (MFA). Les incidents liés aux identités surviennent de plus en plus à différentes étapes de la cyberattaque, les identités jouant à la fois le rôle de « clé de l'ensemble du système » et de point de défaillance unique.

Ces défis sont amplifiés par l’évolution des réalités informatiques : travail hybride, prolifération du cloud et explosion des API non gérées. Les contrôles traditionnels et la surveillance fragmentée rendent plus difficiles la détection et la réponse rapide aux menaces basées sur l’identité.

Voici quelles formes pourraient prendre certaines des menaces les plus courantes :

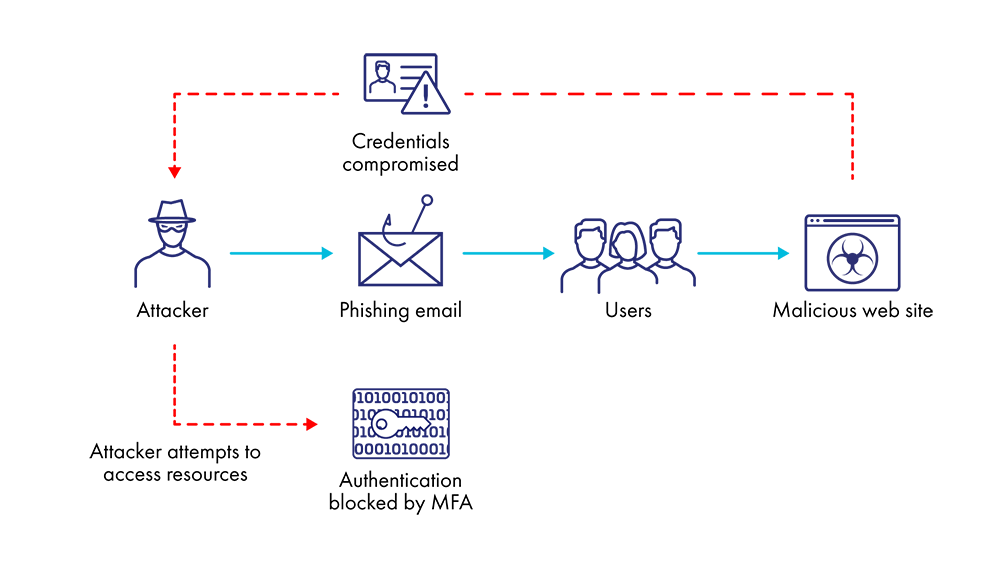

Hameçonnage/fatigue liée à l’authentification multifacteur

Les attaques d’hameçonnage traditionnelles sont désormais complétées par des méthodes plus avancées, comme le « bombardement de sollicitations », provoquant une fatigue liée à l’authentification multifacteur. Un attaquant fera tout ce qui est nécessaire pour contourner l’authentification multifacteur. C’est pourquoi les stratégies d’authentification doivent être renforcées par une authentification multifacteur résistante à l’hameçonnage et des politiques d’accès conditionnel contextuelles qui appliquent des contrôles précis aux données et aux actions à haut risque.

Vol de jeton/session

Des jetons à longue durée de vie et non surveillés, sans évaluation des risques, permettent aux attaquants de détourner des sessions sans être détectés. Une mauvaise gestion des jetons peut également exposer des informations confidentielles. Cela inclut des durées de vie trop longues, l’absence de rotation ou de révocation, la réutilisation non limitée ou excessive des privilèges entre sessions ou applications, ainsi que l’absence de télémétrie.

Ces lacunes permettent le détournement de session et un accès non autorisé persistant qui peut contourner totalement l’authentification multifacteur et l’accès conditionnel. C’est pourquoi il est important de prendre en compte la révocation des identités autant que l’octroi de l’accès. Les équipes de gestion des identités et des accès (IAM) doivent prévoir la révocation dès le départ, lors de la modélisation des flux d’identité, de la définition des cas d’utilisation et de la cartographie des cycles de vie des accès.

Les technologies de protection des identités garantissent une révocation automatisée basée sur la détection des menaces à partir de signaux partagés, réagissant aux violations plus rapidement que les attaquants ne peuvent agir.

Lacunes en matière de visibilité

Une gestion des journaux incomplète ou cloisonnée obscurcit la visibilité sur les attaques d’identité, retardant la détection et la réponse. L’augmentation rapide du nombre d’API (grâce à l’intelligence artificielle) rend nécessaire l’automatisation de la gestion des identités. Des journaux centralisés et corrélés sont également essentiels pour repérer les anomalies entre les sessions, les jetons et les applications.

Vol d’identifiants

Les mots de passe sans authentification multifacteur, en particulier sur les systèmes hérités ou les comptes de service, restent un risque élevé pour de nombreuses organisations. Le rapport 2025 de Thales sur les menaces informatiques indique que le défaut d’utilisation de l’authentification multifacteur pour les utilisateurs privilégiés a été identifié comme la cause première de 13 % des violations de données signalées. Grâce au vol d’identité, les attaquants sont désormais moins des fournisseurs de logiciels malveillants (y compris les rançongiciels) et plus proches des courtiers en identifiants et des attaques par force brute. Les cyberattaques basées sur l’identité permettent aux attaquants d’obtenir un accès (c’est-à-dire de se connecter) et de rester cachés pendant longtemps jusqu’à ce qu’ils atteignent leurs objectifs.

Ces risques ne sont pas que théoriques. Les attaques contre Microsoft Exchange Server en 2020 ont impliqué des cybercriminels exploitant des vulnérabilités pour voler des identifiants et les utiliser afin d’accéder aux systèmes comme des utilisateurs légitimes. En l’absence d’authentification multifacteur, les attaquants se déplaçaient latéralement et restaient indétectés, un exemple clair de la façon dont les attaques basées sur l’identité surpassent désormais les logiciels malveillants traditionnels en termes de furtivité et d’impact. Et ce n’est pas le seul exemple : les incidents plus récents impliquant Change Healthcare, Snowflake et la série d’opérations Scattered Spider montrent que les attaquants exploitent des authentifications défaillantes pour se cacher dans l’ombre des systèmes critiques jusqu’à pouvoir déployer leur charge malveillante.

De mauvaises configurations peuvent créer une fausse impression de sécurité lorsqu’il existe des lacunes inconnues dans la couverture de l’authentification multifacteur, et il y a de fortes chances que quelqu’un, quelque part, ait déjà compromis vos utilisateurs.

Votre système de contrôle d’accès devrait être davantage axé sur les politiques que sur les identifiants, qui constituent également un point de friction récurrent pour les utilisateurs finaux. Les organisations qui se défendent de façon proactive dépendent moins de la réponse aux incidents.

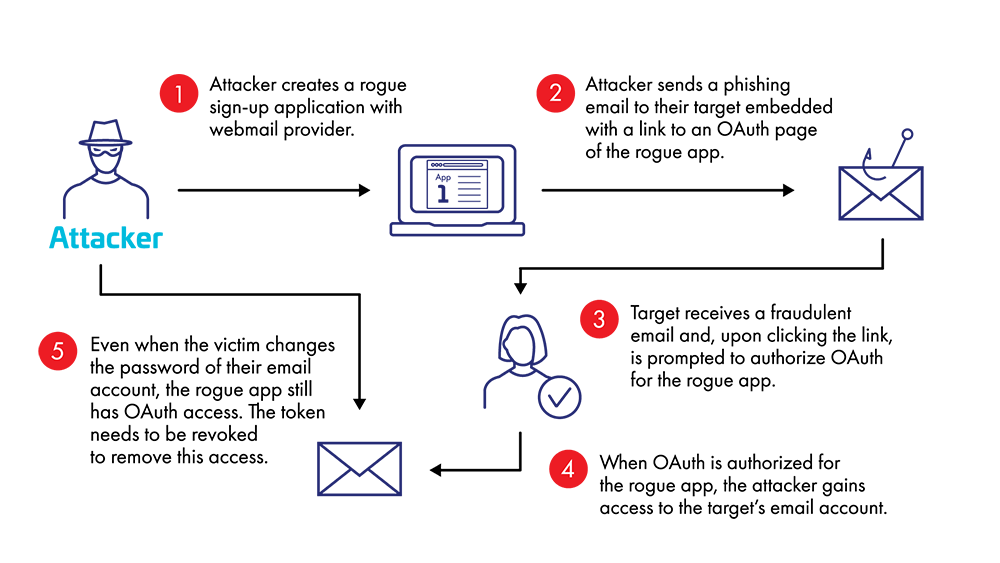

Abus d’OAuth

OAuth a été créé pour fournir une autorisation plus sûre. Son utilisation à des fins malveillantes est regrettable mais dangereuse, les requêtes API non contrôlées ou excessives exposant les systèmes d’identité à des abus. L’absence de gouvernance des applications permet aux utilisateurs d’accorder un accès excessif à des applications tierces ou à des API non autorisées, créant ainsi des surfaces d’attaque que des acteurs malveillants peuvent exploiter.

De nombreuses organisations disposent d’un stock d’applications approuvées par les utilisateurs qui n’ont pas été évaluées et qui précèdent souvent les processus de consentement administratif.

Vos utilisateurs pourraient, par inadvertance, consentir à autoriser un large accès aux ressources. Les attaquants peuvent consacrer des heures et des heures à la reconnaissance et à la planification ; il leur suffit d’avoir raison une seule fois.

Principaux avantages de la sécurité des identités

Vous pouvez protéger votre couche d’identité en imposant une authentification multifacteur résistante à l’hameçonnage partout, via des options telles que les clés d’accès, les clés matérielles FIDO2 ou l’authentification par certificat. Toutefois, ces contrôles ne doivent pas se faire au détriment de l’expérience utilisateur. L’application de politiques adaptatives selon le contexte d’authentification, la limitation de la durée de vie des jetons, l’identification des appareils et la restriction d’accès aux applications sensibles crée des défenses superposées qui réduisent la surface d’attaque sans compliquer l’accès pour les utilisateurs.

La gouvernance devrait être une priorité. Sans un modèle d’identité centralisé qui associe chaque utilisateur à une identité unique et cohérente sur tous les systèmes, les utilisateurs accumulent souvent des comptes redondants, chacun introduisant des risques et compliquant la supervision. La consolidation des identités et l’automatisation de la gestion du cycle de vie réduisent la surface d’attaque, améliorent la responsabilisation et renforcent l’application des politiques. Les propriétaires d’applications doivent également assumer les risques et les coûts liés au contournement des contrôles.

Le cadre et les politiques que vous créerez permettront la mise en œuvre et le maintien d’un modèle de sécurité Zero Trust où l’identité constitue le périmètre et où votre posture repose sur l’hypothèse qu’une violation peut survenir à tout moment. Cela permet de limiter les risques, même si vos identifiants ou votre fournisseur d’identité sont compromis. La sécurisation de la couche d’identité est au cœur de la mission de chaque équipe IAM et essentielle à une bonne gestion de la sécurité globale.

Vous préférez la pratique ? Essayez gratuitement Thales Identity Security

Testez gratuitement pendant 30 jours notre approche adaptative et basée sur les risques en matière d’authentification et de gestion des accès dans votre propre environnement.

Comment ça marche ?

La sécurité des identités consiste à imposer une authentification multifacteur partout, à détecter les risques en temps réel, à sécuriser les jetons et à limiter ce qui est exposé, même si votre fournisseur d’identité est compromis.

Il ne s’agit pas d’un contrôle unique, mais de plusieurs couches de sécurité alignées sur le principe Zero Trust : vérifier explicitement, supposer une violation et limiter la portée des actions d’un attaquant une fois à l’intérieur.

Les technologies impliquées comprennent l’authentification multifacteur résistante à l’hameçonnage (comme FIDO2), des politiques adaptatives basées sur le contexte de l’utilisateur comme la localisation, les signaux de l’appareil, la gestion des jetons et des contrôles d’accès précis pour les ressources critiques et les données sensibles. L’industrie progresse également sur les cadres standards pour partager les signaux entre les applications de sécurité, créant ainsi une nouvelle zone « de confiance » entre l’authentification et l’autorisation. Votre objectif ultime devrait être de faire confiance à une identité… mais pas trop.

Ces fonctionnalités en sont la base, mais la protection ne s’arrête pas au point d’accès.

La protection des identités comprend également la gouvernance des applications, la gestion des journaux et la surveillance des identités afin de détecter les menaces en cours d’exécution et d’y répondre.

Pleins feux sur le secteur : Banque, services financiers et des assurances (BFSI)

Les organisations du secteur BFSI sont des cibles de grande valeur en raison de la sensibilité des données qu’elles traitent et de leur dépendance à l’égard de systèmes toujours disponibles. Heureusement, le secteur BFSI l’a bien compris, plus de la moitié des banquiers citant la vérification de l’identité des clients comme leur priorité absolue en matière de sécurité de l’information.

Une seule violation d’identité peut entraîner des amendes réglementaires, une atteinte à la réputation et des défaillances opérationnelles en cascade au sein des différentes unités commerciales. Les sociétés financières dépensent désormais en moyenne 6,08 millions de dollars par violation, un montant supérieur à la moyenne mondiale en raison des lourdes amendes réglementaires, des perturbations opérationnelles et des coûts de remédiation… la continuité n’est rétablie qu’une fois les conséquences de la violation absorbées.

Les dirigeants du secteur bancaire et financier accélèrent l’adoption du principe du Zero Trust, la protection des identités étant la priorité absolue en matière d’investissement IAM. Sous la pression des exigences de conformité et face à l’augmentation des risques internes, ces organisations passent de modèles IAM statiques à une sécurité des identités plus adaptative.

Que rechercher dans une solution de sécurité des identités ?

Recherchez une solution qui prenne en charge le contrôle d’accès contextuel, s’intègre aux outils existants et ne repose pas sur des politiques statiques. La sécurité des identités ne se résume pas à l’application des règles ; elle englobe également la flexibilité, la perspicacité et la capacité de réagir rapidement lorsque les signaux de risque évoluent.

La meilleure approche part du principe que la compromission est inévitable et vise à minimiser l’impact de vos risques connus. Elle doit superposer les signaux de risque, s’adapter en temps réel et ne nécessiter aucun compromis entre sécurité et facilité d’utilisation. Votre organisation ne devrait pas avoir à choisir entre protéger l’accès et le faciliter. Les deux sont possibles, si les choses sont bien faites.

What is Identity Security - Video

Conclusion

La sécurité des identités n’est pas optionnelle : elle est fondamentale pour les opérations commerciales. Commencez par mettre en place des contrôles contextuels et adopter une posture de sécurité proactive pour réduire les risques, protéger vos utilisateurs et assurer la résilience de votre organisation face aux menaces liées aux identités.

Protéger votre organisation contre les menaces basées sur l’identité avec Thales

Découvrez comment Thales Identity Security adopte une approche adaptative et basée sur les risques en matière d’authentification et de gestion des accès pour des milliers d’organisations dans le monde entier, ou constatez-le par vous-même en demandant votre essai gratuit de 30 jours.