Qu’est-ce que l’IAM ?

La gestion des identités et des accès (IAM) est un cadre de politiques, de technologies et de processus qui garantit que les bonnes personnes ont accès aux bonnes ressources au bon moment et pour les bonnes raisons. Ces personnes peuvent être les employés et les sous-traitants (Gestion des identités et des accès du personnel), les utilisateurs finaux tels que les clients ou les abonnés (Gestion des identités et des accès des clients, ou CIAM), et les partenaires externes tels que les fournisseurs ou les prestataires de services. [Business-to-Business (B2B) IAM].

Elle combine des fonctions clés telles que :

- Authentification : vérification de l’identité de l’utilisateur

- Autorisation : accord ou refus de l’accès en fonction des rôles ou des politiques des utilisateurs

- Provisionnement : création, gestion et suppression des comptes d’utilisateurs

- Audit et reporting : suivi et enregistrement des accès à des fins de conformité et d’analyse de sécurité

Dans les organisations modernes, la gestion des identités et des accès (IAM) joue un rôle crucial en permettant un accès sécurisé et transparent à des centaines de systèmes répartis entre les environnements cloud et sur site, pour les utilisateurs internes et externes.

Les employés, les sous-traitants, les consommateurs et les partenaires interagissent quotidiennement avec un large éventail d’outils : Salesforce, Microsoft 365, Google Workspace, Slack, Jira, ServiceNow, bases de données internes, VPN, et bien plus encore. Les systèmes IAM rationalisent l’accès à ces ressources tout en conservant le contrôle et la visibilité en arrière-plan.

Par exemple, lorsqu’un employé rejoint une entreprise, son identité numérique est créée et dotée des rôles appropriés. Lorsqu’il accède à des outils tels que la messagerie électronique, les tableaux de bord internes ou les systèmes de gestion de projet, le système IAM l’authentifie, applique les politiques d’accès et lui accorde l’accès en conséquence. De même, un client créant un compte sur une application de vente au détail ou un fournisseur accédant à une plateforme logistique est authentifié, autorisé et surveillé selon les mêmes principes IAM.

Cette approche centralisée évite les configurations manuelles, limite les mauvaises pratiques liées aux mots de passe et garantit des droits d’accès cohérents et auditables sur tous les systèmes.

Pourquoi la gestion des identités et des accès (IAM) est-elle importante ?

La gestion des identités et des accès (IAM) n’a jamais été aussi importante. Le télétravail, le contrôle réglementaire, les violations de données et les cyberattaques sont tous en hausse. La gestion des identités et des accès (IAM) n’est plus seulement une préoccupation informatique ; c’est une nécessité pour l’entreprise.

Avec la disparition des périmètres de réseau traditionnels, l’identité est devenue le nouveau périmètre. Les utilisateurs se connectent désormais de n’importe où via une combinaison de services cloud et de systèmes sur site, souvent à l’aide d’appareils personnels ou non gérés. Dans cet environnement, le moyen le plus efficace de protéger les données et les systèmes sensibles est de vérifier qui est la personne, à quoi elle est autorisée à accéder et dans quelles conditions.

Les organisations actuelles doivent sécuriser à la fois les environnements cloud et les infrastructures existantes qui ont peu de chances d’être un jour déplacées hors site. La gestion des identités et des accès (IAM) fait le lien entre ces deux mondes, offrant à la fois une sécurité renforcée et une expérience utilisateur fluide à tous les types d’utilisateurs, des équipes internes aux clients et partenaires commerciaux.

Les défis qui encouragent l’adoption de la gestion des identités et des accès (IAM)

Environnements informatiques fragmentés

La plupart des organisations utilisent désormais une combinaison de services cloud et d’applications sur site. Les bases de données internes, les VPN et les applications métiers restent essentiels, notamment dans des secteurs comme la banque et les infrastructures critiques. De même, les services destinés aux clients et les intégrations partenaires résident souvent dans le cloud, ce qui nécessite que les systèmes IAM s’unifient entre les environnements internes et externes.

Sans une gouvernance unifiée des identités, la gestion des accès devient complexe et incohérente.

Absence de prise en charge des systèmes existants

Bien que les plateformes IAM cloud aient progressé rapidement, beaucoup peinent encore à couvrir les systèmes traditionnels qui ne peuvent pas être migrés. Pour les secteurs d’activité matures ou réglementés, ces systèmes sont non négociables. Ils nécessitent toujours une authentification forte, une application rigoureuse des politiques et une traçabilité complète, mais sont souvent laissés de côté dans les stratégies IAM privilégiant le cloud. Cela vaut aussi bien pour les systèmes internes que pour les applications clients existantes qui restent essentielles à la prestation de services.

Une dépendance excessive aux mots de passe

Malgré l’essor de méthodes plus sécurisées, les mots de passe restent le mécanisme d’authentification le plus courant. Ils font également partie des mécanismes les moins robustes. Les utilisateurs les oublient, les réutilisent ou les stockent de manière non sécurisée. Un seul mot de passe compromis peut être la porte d’entrée à des systèmes sensibles. Ce défi concerne les comptes des employés, les identifiants des clients et les points d’accès tiers.

Des contrôles de sécurité mal alignés

Une approche unique de l'authentification ne fonctionne pas pour tous les utilisateurs, appareils et types de données. Certains utilisateurs ont besoin de contrôles de haute sécurité, comme une authentification renforcée, tandis que d’autres bénéficient d’un accès simplifié à des systèmes à faible risque. L’IAM permet de mettre en place des politiques de sécurité adaptatives pour différents types d’identité, allant des administrateurs privilégiés aux clients ordinaires.

L’évolution des modèles de travail et d’accès

Le télétravail, les politiques BYOD et l’augmentation de l’accès par des tiers font que les modèles d’accès traditionnels basés sur le périmètre ne suffisent plus. Les utilisateurs s’attendent désormais à un accès sécurisé depuis n’importe où, sur n’importe quel appareil et à tout moment. Cela s’applique également aux clients accédant aux applications mobiles et aux API, ainsi qu’aux fournisseurs collaborant via des systèmes partagés.

Des exigences réglementaires croissantes

Les cadres réglementaires tels que PCI DSS, ISO 27001 et NIS2 exigent des organisations qu’elles appliquent des contrôles d’accès stricts, protègent les données sensibles et conservent des pistes d’audit. Les solutions CIAM et B2B IAM jouent ici un rôle essentiel, en garantissant que l’accès externe soit également conforme aux réglementations sectorielles et régionales.

Principaux avantages de la gestion des identités et des accès (IAM)

- Sécurité renforcée : en centralisant l’authentification et l’autorisation, l’IAM fournit un point de contrôle unique pour appliquer des politiques de sécurité cohérentes. Cela comprend l’obligation de mettre en place des méthodes d’authentification plus robustes et l’application de règles d’accès conditionnel, réduisant ainsi considérablement le risque de compromission des identifiants pour tous les types d’utilisateurs.

- Meilleure expérience utilisateur : l’IAM permet un accès sans friction aux systèmes dont les utilisateurs ont besoin pour faire leur travail, sans connexions inutiles ni processus confus. Cela entraîne une productivité accrue et une diminution des demandes d’assistance. Elle améliore également la satisfaction client en permettant des expériences de connexion fluides et sécurisées.

- Opérations rationalisées : l’IAM peut automatiser le provisionnement, le déprovisionnement et la révision des accès des utilisateurs, réduisant considérablement la charge de travail des équipes informatiques et de sécurité. La gestion des identités et des accès (IAM) simplifie la gestion du cycle de vie des utilisateurs et contribue à garantir que les comptes ne restent pas actifs plus longtemps que nécessaire. Cela s’applique non seulement aux employés, mais aussi à l’intégration des clients et des partenaires.

- Prise en charge des environnements modernes et anciens : l’IAM permet aux organisations de gérer l’accès à la fois à l’infrastructure cloud et sur site, garantissant ainsi que les systèmes existants ne soient pas laissés de côté par les politiques de sécurité modernes. Cela inclut les systèmes existants qui sous-tendent les services clients ou les flux de travail de tiers.

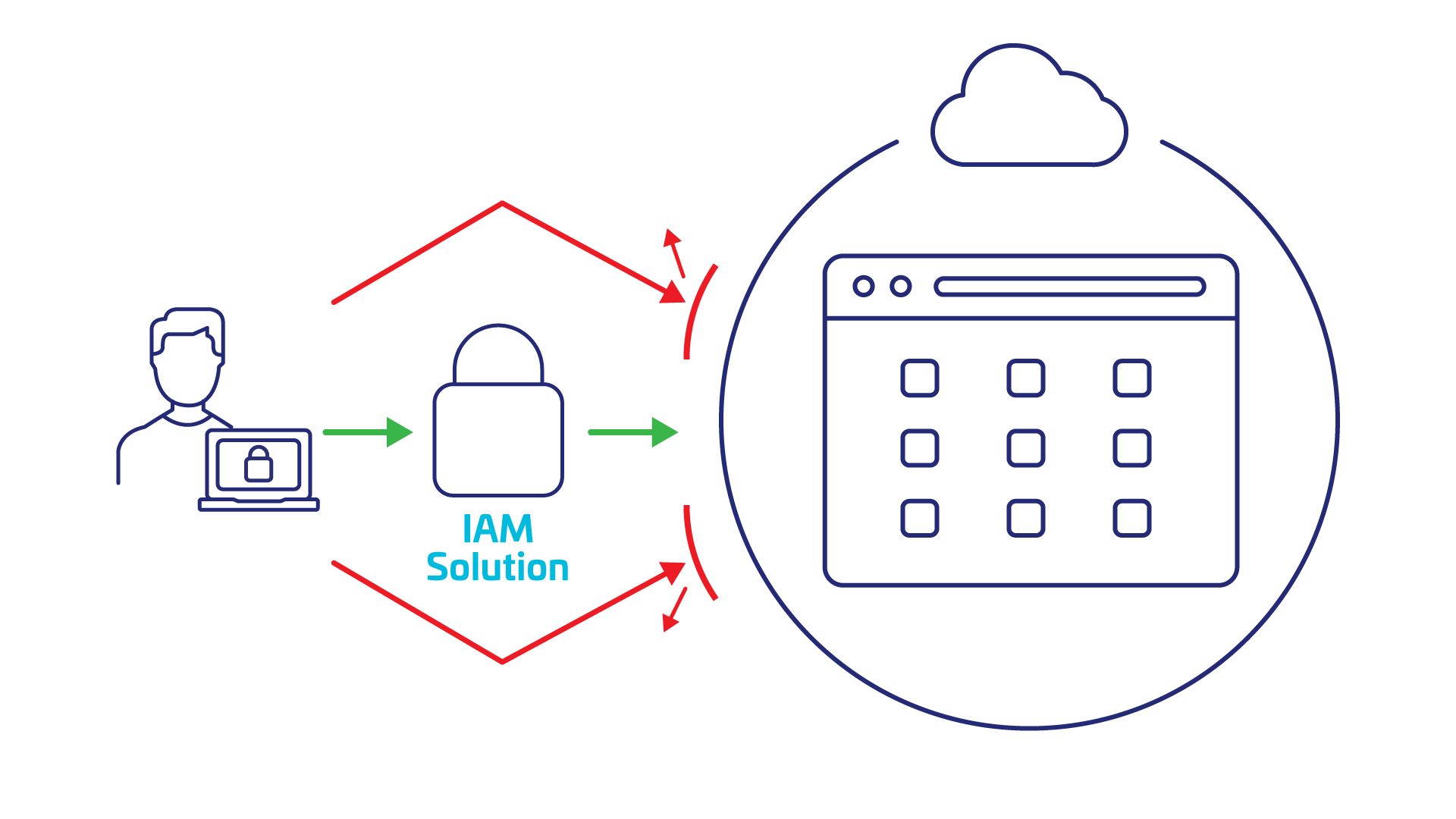

Comment fonctionne la gestion des identités et des accès (IAM) ?

L’objectif principal de l’IAM est de garantir que les bonnes personnes (et uniquement elles) puissent accéder aux bons systèmes et aux bonnes données. Elle y parvient en gérant l’intégralité du cycle de vie de l’identité, de la création du compte à la désactivation éventuelle, en passant par le contrôle d’accès. Voici à quoi ressemble généralement ce processus :

- Inscription des utilisateurs : qu’il s’agisse d’un nouvel employé, d’un client s’inscrivant via une application mobile ou d’un partenaire bénéficiant d’un accès limité, chaque identité est inscrite et se voit attribuer des attributs tels que le rôle, le groupe ou les autorisations.

- Authentification : lorsque les utilisateurs tentent de se connecter, le système vérifie leur identité. Cela peut nécessiter qu’ils fournissent quelque chose qu’ils connaissent (comme un mot de passe), quelque chose qu’ils possèdent (comme un jeton de sécurité), ou quelque chose qu’ils sont (comme une empreinte digitale).

- Autorisation : une fois l’identité vérifiée, l’IAM détermine ce à quoi l’utilisateur est autorisé à accéder en fonction de son rôle, de son niveau de risque et du contexte (tel que le type d’appareil ou l’emplacement).

- Application des accès : l’IAM applique les décisions d’accès en temps réel, en accordant ou en bloquant l’accès à des systèmes, applications ou données spécifiques.

- Surveillance et audit : chaque tentative d’accès est enregistrée. Les équipes de sécurité surveillent les activités inhabituelles et les organisations peuvent générer des rapports à des fins de conformité et de gouvernance. Cela s’applique aussi bien aux systèmes internes qu’aux applications destinées au public.

Principaux composants

Les solutions IAM rassemblent divers éléments qui collaborent pour garantir un accès fluide et sécurisé, quel que soit l’environnement.

Gestion des identités

- Répertoire d’identités : un référentiel central stockant les identités des utilisateurs parmi les employés, les clients et les partenaires.

- Gestion du cycle de vie des identités : automatise l’intégralité du cycle de vie, de l’intégration et des changements de rôle au déprovisionnement, que ce soit pour des employés intégrés via les systèmes RH ou pour des clients s’inscrivant depuis des applications web ou mobiles.

- Fédération d’identités et prise en charge des IdP : permet des expériences de connexion fluides sur les systèmes d’entreprise et les systèmes destinés aux clients à l’aide de normes telles que SAML ou OpenID Connect (OIDC). Elle connecte des domaines disparates, tels que les systèmes de gestion des effectifs, les portails partenaires et les applications clients, par l’intermédiaire de fournisseurs d’identité de confiance.

Gestion des accès et des autorisations

- Contrôle d’accès basé sur les rôles (RBAC) : fournit un accès structuré et basé sur des politiques en attribuant des autorisations en fonction de règles prédéfinies. Ceci s’applique aux fonctions des employés, aux niveaux d’abonnement des clients et aux droits d’accès des fournisseurs.

- Contrôle d’accès basé sur les attributs (ABAC) : améliore la flexibilité en intégrant des attributs dynamiques, tels que l’emplacement, le type d’appareil ou le service, pour déterminer l’accès, permettant une application des politiques plus granulaire et contextuelle.

- Gestion des accès privilégiés (PAM) : complète le RBAC en sécurisant les rôles élevés ou sensibles. Le système PAM est essentiel pour protéger l’accès administratif du personnel interne et joue également un rôle clé lors de l’octroi d’un accès temporaire ou à haut risque à des partenaires ou à des tiers. Cela garantit que cet accès est strictement contrôlé, surveillé et limité dans le temps.

- Autorisation granulaire : permet des contrôles d’accès très spécifiques au niveau de la ressource ou de l’action. Cette approche va au-delà des modèles traditionnels basés sur les rôles pour imposer des autorisations détaillées, telles que la limitation de la capacité d’un utilisateur à consulter, modifier ou partager certaines données, en fonction de facteurs contextuels ou de règles métier.

Authentification

- Authentification unique (SSO) : l’authentification unique permet aux utilisateurs de se connecter une seule fois et d’accéder à plusieurs applications sans avoir à s’authentifier à nouveau. Elle réduit la lassitude liée aux mots de passe et améliore l’expérience utilisateur.

- Authentification multifacteur (MFA) : l’authentification multifacteur ajoute des couches de protection supplémentaires en exigeant une deuxième (ou une troisième) forme de vérification, telle qu’une notification push, un jeton ou un facteur biométrique, avant d’accorder l’accès.

- Authentification sans mot de passe : cette approche remplace les mots de passe traditionnels par des options plus robustes et résistantes à l’hameçonnage, comme les clés FIDO, les cartes à puce ou la reconnaissance faciale.

Audit, suivi et gouvernance

- Gouvernance et administration des identités (IGA) : supervise les examens d’accès, la certification et la conformité aux politiques sur l’ensemble du spectre des utilisateurs, y compris les sous-traitants, les clients et les identités des partenaires.

- Analyse des journaux d’accès : capture des journaux détaillés indiquant qui a accédé à quoi, quand et comment, ce qui est essentiel pour enquêter sur les anomalies et maintenir la conformité dans l’ensemble des domaines de la main-d’œuvre, du CIAM et des tiers.

Vous préférez la pratique ? Essayez gratuitement Thales Identity Security

Testez gratuitement pendant 30 jours notre approche adaptative et basée sur les risques en matière d’authentification et de gestion des accès dans votre propre environnement.

Pleins feux sur le secteur : secteur bancaire, des services financiers et des assurances

Pourquoi la gestion des identités et des accès (IAM) est importante dans le secteur bancaire, des services financiers et des assurances (BFSI)

Si tous les secteurs doivent renforcer la sécurité des accès, c’est particulièrement crucial pour les organisations du secteur bancaire, des services financiers et des assurances. Elles traitent des données personnelles et financières sensibles, opèrent sous un contrôle réglementaire strict et sont des cibles privilégiées pour les cyberattaques. Dans le même temps, elles doivent offrir des services rapides et fluides aux employés, aux clients et aux partenaires tiers, souvent à travers un mélange complexe de systèmes cloud et de systèmes existants.

La gestion des identités et des accès (IAM) fournit les bases nécessaires pour répondre à ces exigences contradictoires, en offrant la visibilité, le contrôle et l’évolutivité dont les organisations du secteur bancaire, des services financiers et des assurances (BFSI) ont besoin pour fonctionner de manière sécurisée et efficace.

- Exigences élevées en matière de sécurité : la confiance des clients est à la fois essentielle et fragile. Une seule connexion compromise ou une mauvaise configuration d’accès peut entraîner des pertes financières, une atteinte à la réputation et des sanctions réglementaires. La gestion des identités et des accès (IAM) réduit ces risques en appliquant des politiques d’accès cohérentes à l’ensemble des systèmes.

- Exigences réglementaires croissantes : les organisations BFSI doivent se conformer à des exigences réglementaires strictes, notamment aux nouvelles lois sur la souveraineté des données. La gestion des identités et des accès (IAM) favorise la conformité en activant le contrôle d’accès basé sur les rôles (RBAC), l’authentification multifacteur, la journalisation des audits et l’application du principe du moindre privilège. Les normes et cadres pertinents comprennent :

- À l’international :

- ISO/IEC 27001 et 27002

- SWIFT CSCF

- États-Unis

- Lignes directrices de la FFIEC

- Règles de sauvegarde GLBA et FTC

- Europe

- PSD2/PSD3

- DORA

- À l’international :

- Infrastructure hybride : de nombreuses organisations BFSI dépendent encore de mainframes et d’applications traditionnelles qui ne sont pas près de disparaître. Les meilleures solutions IAM prennent en charge à la fois les outils SaaS modernes et les systèmes sur site, garantissant la sécurité et la continuité de l’ensemble de l’environnement sans perturber les flux de travail critiques de l’entreprise.

- Évolution des modèles de main-d’œuvre : les modèles de travail à distance et hybrides signifient que les équipes des services financiers ont besoin d’un accès sécurisé et flexible aux outils et aux données depuis n’importe où. L’IAM permet une authentification forte et un contrôle d’accès contextuel sur différents sites, appareils et environnements réseau.

- Sécurité orientée client : l’IAM sécurise les plateformes orientées client telles que les applications mobiles et les portails bancaires en ligne, permettant des expériences numériques rapides mais conformes.

Que rechercher dans une solution IAM ?

Toutes les plateformes IAM ne se valent pas. Bien que l’objectif principal, gérer l’identité et contrôler l’accès des utilisateurs, reste le même, la manière dont les différentes solutions abordent cet objectif peut varier considérablement. Lorsque vous évaluez une solution IAM, privilégiez celle qui sait renforcer la sécurité sans alourdir l’expérience, offrir de la souplesse sans ajouter de la complexité, et garantir une visibilité complète sans zones d’ombre.

Voici les principales fonctionnalités que vous devriez rechercher.

Here are the key capabilities to look for.

Prise en charge hybride des environnements cloud et sur site

Un outil IAM moderne doit sécuriser l’accès aux applications SaaS, natives du cloud et sur site existantes. Ceci est particulièrement crucial pour les organisations disposant d’une infrastructure établie de longue date qui ne peut être facilement remplacée ou migrée. Recherchez des plateformes qui s’intègrent aux systèmes modernes et existants sans nécessiter d’ensembles d’outils parallèles ni créer de silos.

Authentification flexible et basée sur les risques

Les différents utilisateurs, appareils et applications requièrent différents niveaux d’assurance. Votre solution IAM doit prendre en charge un large éventail de méthodes d’authentification multifacteur et être appliquée intelligemment en fonction des risques, du contexte et des besoins de conformité.

Fonctionnalités sans mot de passe

Réduire la dépendance aux mots de passe améliore l’expérience utilisateur et élimine l’un des vecteurs d’attaque les plus courants. Privilégiez la prise en charge des méthodes résistantes à l’hameçonnage telles que FIDO2, la biométrie et l’authentification par certificat.

Politique centralisée et contrôle d’accès

Votre solution IAM doit vous permettre de définir et d’appliquer des politiques d’accès cohérentes et précises dans l’ensemble de votre environnement. L’accès conditionnel basé sur le rôle, la localisation, le type d’appareil ou l’évaluation des risques comportementaux garantit que seules les bonnes personnes ont accès aux bonnes ressources dans les bonnes conditions.

Expérience utilisateur fluide

L'auto-inscription, l’authentification unique (SSO) et l’accès contextuel contribuent à réduire la lassitude liée au processus de connexion et à minimiser les demandes d’assistance. La gestion des identités et des accès (IAM) doit permettre aux utilisateurs d’accéder à ce dont ils ont besoin de manière sécurisée et sans interruption.

Journalisation et visibilité conformes aux exigences

Les fonctions intégrées de journalisation, de génération de rapports et d’intégration SIEM vous permettront de surveiller les tentatives d’accès, d’examiner les anomalies et de répondre aux exigences d’audit. Ceci est particulièrement important pour les secteurs réglementés comme la banque, les services financiers et des assurances, la santé et l’administration publique.

Interopérabilité fondée sur des normes

Choisissez des solutions IAM qui prennent en charge les protocoles standard, tels que SAML, OIDC et SCIM, et qui s’intègrent facilement aux systèmes RH, aux fournisseurs d’identité client (comme les connexions via les réseaux sociaux) et aux connexions partenaires. Évitez les solutions rigides qui ne peuvent pas évoluer avec votre environnement de gestion des identités.

Résilience et continuité

Le système IAM doit rester opérationnel même en cas de panne. Des fonctionnalités telles que l’authentification de secours et une architecture à haute disponibilité garantissent aux utilisateurs un accès continu aux fonctionnalités critiques sans interruption.

Un accès sécurisé, une expérience fluide

La possibilité de gérer qui peut accéder à quoi et dans quelles conditions est une nécessité.

L’IAM constitue la base d’un fonctionnement à la fois sûr et fluide. Elle garantit que seules les bonnes personnes ont accès aux bonnes ressources au bon moment, sans créer d’obstacles à la productivité. Elle aide les équipes de sécurité et informatiques à garantir des politiques cohérentes, à réduire les erreurs humaines et à obtenir une visibilité complète sur le comportement des utilisateurs dans différents environnements.

Pour les secteurs à haut risque comme la banque, les services financiers et l’assurance, la gestion des identités et des accès (IAM) offre le contrôle, la flexibilité et l’auditabilité nécessaires pour équilibrer l’accès et la sécurité.

L’IAM ne se contente pas de simplifier l’accès ; elle renforce la productivité, la collaboration et la confiance. Elle permet aux employés d’effectuer leur travail sans difficulté, libère les équipes informatiques des tâches manuelles de provisionnement et des problèmes constants liés aux identifiants, et permet une collaboration fluide et sécurisée avec des tiers. Pour les consommateurs, elle renforce la confiance en garantissant la protection de leurs données et une expérience fluide.

En définitive, l’IAM ne se limite pas à savoir qui a accès à quoi, mais aussi quand, comment et pourquoi. C’est ce qui rend l’IAM essentielle à la sécurité et à la résilience des opérations commerciales.