Che cos'è la sicurezza dell'identità?

La sicurezza dell'identità è la pratica di protezione delle identità digitali e degli accessi che esse consentono in tutti gli ambienti: cloud, ibrido e on-premises. Comprende i controlli, i processi e le tecnologie che garantiscono che le soltanto persone giuste abbiano accesso alle risorse giuste, al momento giusto.

Questo approccio include la salvaguardia dei meccanismi correlati all'identità, come l'autenticazione, i criteri di autorizzazione, i provider di identità (IdP), la gestione delle sessioni e il monitoraggio delle attività. Questi elementi sono essenziali per mantenere la fiducia digitale e costituiscono la base del modo in cui gli utenti interagiscono con i sistemi e i dati.

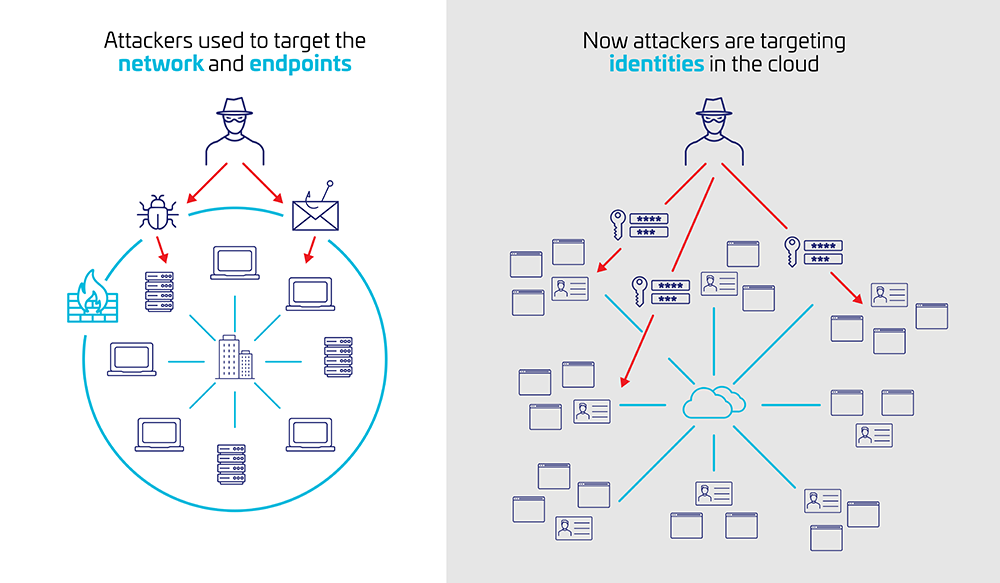

Con l'esplosione dei perimetri di sicurezza tradizionali, l'identità è diventata il nuovo perimetro e gli aggressori sanno che spesso rappresenta il percorso più diretto per accedere a sistemi e dati critici. Per questo motivo, gli aggressori prendono sempre più di mira l'identità stessa, sfruttando le debolezze dei flussi di autenticazione, abusando autorizzazioni configurate in modo errato o dirottando sessioni attive.

I vecchi modelli di sicurezza davano fiducia agli utenti una volta che questi erano all'interno del perimetro. Non hanno tenuto conto degli aggressori che ora prendono di mira il processo di accesso stesso. I sistemi legacy spesso presentano verifiche limitate e danno priorità alla praticità rispetto alla sicurezza: problemi che i moderni framework Zero Trust e di accesso adattivo sono progettati per risolvere.

Perché è importante

Le identità sono sotto attacco

Le identità digitali (personale, clienti o partner) sono diventate il vettore di attacco primario per gli aggressori. Spesso vengono considerati il modo più rapido per rubare dati, interrompere operazioni o portare avanti un programma più ampio.

Il Verizon Data Breach Investigations Report (DBIR) del 2025 ha rilevato che quasi il 40% delle violazioni ha coinvolto accessi sospetti che sono riusciti a bypassare l'autenticazione a più fattori (MFA). Gli incidenti legati all'identità si verificano sempre più spesso in diverse fasi della cyber kill chain, con le identità che fungono sia da "chiave per il mondo" sia da singolo punto di errore.

Queste sfide sono amplificate dal mutevole panorama IT moderno: lavoro ibrido, proliferazione del cloud e un'esplosione di API non gestite. I controlli legacy e il monitoraggio frammentato rendono più difficile rilevare e rispondere in tempo alle minacce basate sull'identità.

Ecco come potrebbero manifestarsi alcune delle minacce più comuni:

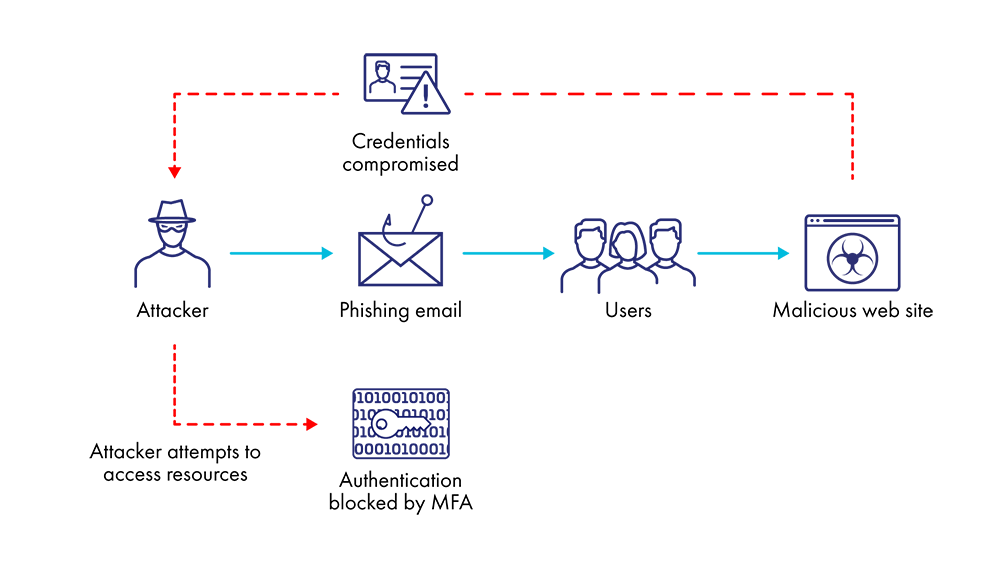

Phishing / Affaticamento da MFA

Gli attacchi di phishing tradizionali vengono integrati da metodi più avanzati come il prompt bombing, che portano all'affaticamento da MFA. Un avversario farà tutto il necessario per aggirare l'MFA. Ecco perché le strategie di autenticazione dovrebbero essere potenziate con MFA resistenti al phishing e criteri di accesso condizionale contestualizzati che applicano controlli granulari a dati e azioni ad alto rischio.

Furto di token / sessione

I token validi per lunghi periodi senza un monitoraggio continuo e una valutazione del rischio consentono agli aggressori di dirottare le sessioni senza essere scoperti. Anche una cattiva igiene dei token può rivelare segreti. Tra gli esempi rientrano durate eccessivamente lunghe, mancanza di rotazione o revoca, riutilizzo per più applicazioni o con privilegi eccessivi tra sessioni o app e telemetria mancante.

Queste lacune consentono il dirottamento della sessione e accessi non autorizzati persistenti che possono aggirare completamente l'MFA e l'accesso condizionale. Ecco perché è importante considerare la revoca con la stessa importanza della concessione dell'accesso. I team IAM dovrebbero pianificare la revoca nella fase iniziale, durante la modellazione dei flussi di identità, la definizione dei casi d'uso e la mappatura dei cicli di vita degli accessi.

Le tecnologie di protezione dell'identità garantiscono una revoca automatizzata basata sul rilevamento delle minacce tramite segnali condivisi, rispondendo alle violazioni più rapidamente di quanto possano fare gli aggressori.

Lacune nella visibilità

Una gestione incompleta o isolata dei log oscura la visibilità degli attacchi basati sull'identità, ritardando il rilevamento e la risposta dei team di sicurezza. Il rapido aumento delle API (guidata dall'adozione dell'intelligenza artificiale) ha reso essenziale l'automazione della gestione delle identità. La centralizzazione e la correlazione dei log sono la condizione necessaria anche per individuare anomalie nelle sessioni, nei token e nelle app.

Furto di credenziali

Le password senza MFA, in particolare su sistemi legacy o account di servizio, continuano a rappresentare un rischio elevato per molte organizzazioni. La Relazione sulle minacce verso i dati per il 2025 di Thales indica che la mancata adozione dell'MFA per gli utenti privilegiati rappresenta la causa principale del 13% delle violazioni dei dati segnalate. Grazie al furto di identità, gli aggressori stanno diventando meno "distributori" di malware (inclusi i ransomware) e più "broker" di credenziali e attacchi di forza bruta. Gli attacchi informatici basati sull'identità consentono agli aggressori di ottenere l'accesso (letteralmente di effettuare il login) e di rimanere nascosti per lungo tempo finché non raggiungono i loro obiettivi.

Questi rischi non sono scenari ipotetici. Gli attacchi a Microsoft Exchange Server del 2020 hanno coinvolto criminali informatici che hanno sfruttato le vulnerabilità per rubare credenziali e utilizzarle per accedere ai sistemi come utenti legittimi. In assenza dell'MFA, gli aggressori si muovevano lateralmente e non venivano rilevati: un chiaro esempio di come gli attacchi basati sull'identità ora superino i malware tradizionali sia in termini di furtività che di impatto. E questo non è l'unico esempio: i più recenti incidenti di Change Healthcare, Snowflake e serie operazioni di Scattered Spider dimostrano che gli aggressori moderni sfruttano l'autenticazione non valida per nascondersi nell'ombra dei sistemi critici finché non riescono a lanciare il loro payload dannoso.

Le configurazioni errate possono creare un falso senso di sicurezza quando in realtà esistono lacune sconosciute nella copertura dell'MFA e c'è la possibilità che qualcuno, da qualche parte, abbia già compromesso gli utenti.

Il controllo degli accessi dovrebbe essere più basato sui criteri che incentrato sulle credenziali, che rappresentano anch'esse un motivo di attrito per gli utenti finali. I difensori proattivi fanno meno affidamento sulla risposta agli incidenti.

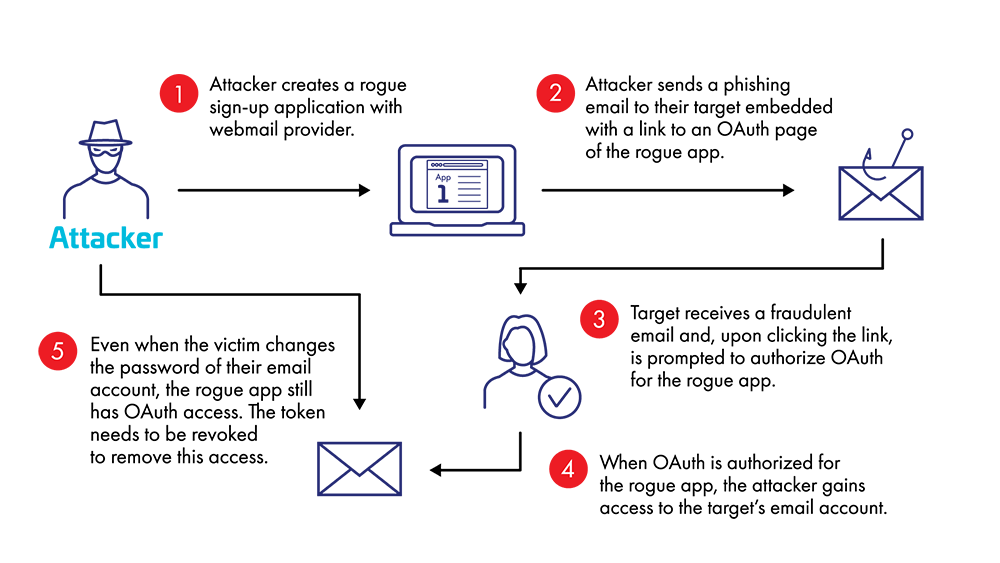

Abuso di OAuth

OAuth è stato creato per fornire un'autorizzazione più sicura. Il suo utilizzo come arma è sfortunato ma pericoloso, poiché richieste API incontrollate o eccessive espongono i sistemi di identità ad abusi. La mancanza di governance delle app è una lacuna che crea una superficie di attacco permettendo agli utenti di concedere un accesso eccessivo ad app di terze parti o ad API non autorizzate, che i malintenzionati possono sfruttare.

Molte organizzazioni hanno un arretrato di app con consenso dell'utente che non sono state valutate e spesso sono precedenti ai flussi di lavoro di consenso amministrativo.

Gli utenti potrebbero inavvertitamente acconsentire all'autorizzazione di un ampio accesso alle risorse. Gli aggressori possono dedicare ore infinite alla ricognizione e alla pianificazione: basta che abbiano ragione una volta sola.

Vantaggi principali della sicurezza dell'identità

È possibile proteggere il proprio livello di identità applicando ovunque un'autenticazione MFA resistente al phishing, tramite opzioni come passkey, chiavi hardware FIDO2 o autenticazione basata su certificati. Tuttavia, questi controlli non dovrebbero andare a discapito dell'esperienza utente. L'applicazione di criteri adattivi basati sul contesto di autenticazione, la limitazione della durata dei token, l'impronta digitale dei dispositivi e la restrizione dell'accesso alle app sensibili producono difese a più livelli che riducono la superficie di attacco senza ostacolare ulteriormente l'accesso degli utenti.

La governance dovrebbe essere una priorità. Senza un modello di identità canonico che assegni ogni utente a un'identità unica e coerente su tutti i sistemi, gli utenti spesso accumulano account ridondanti su più sistemi, ognuno dei quali introduce rischi e complica la supervisione. Il consolidamento delle identità e l'automazione della gestione del loro ciclo di vita riducono la superficie di attacco, migliorano la responsabilità e rafforzano l'applicazione delle policy. I proprietari delle applicazioni dovrebbero inoltre assumersi la responsabilità dei rischi e dei costi derivanti dall'aggiramento dei controlli.

Il framework e le policy che creerai consentiranno l'implementazione e il mantenimento di un modello di sicurezza Zero-Trust in cui il perimetro è l'identità e si parte dall'idea che una violazione possa verificarsi in qualsiasi momento. Questo framework mitiga i rischi anche in caso di compromissione delle credenziali o dell'IdP. La protezione del livello di identità è fondamentale per la missione di ogni team IAM ed è essenziale per l'igiene della sicurezza complessiva.

Preferisci un approccio pratico? Prova gratuitamente la sicurezza delle identità di Thales

Prova gratuitamente per 30 giorni il nostro approccio all'autenticazione e alla gestione degli accessi adattivo e basato sul rischio nel tuo ambiente.

Come funziona

La sicurezza dell'identità presuppone l'uso pervasivo dell'MFA, il rilevamento dei rischi in tempo reale, la gestione dei token e la limitazione di ciò che viene esposto, anche in caso di compromissione dell'IdP.

Non si tratta di un singolo controllo, ma di livelli di sicurezza allineati con Zero Trust: verifica esplicita, presupporre la violazione e limitare il movimento di un aggressore una volta entrato.

Le tecnologie coinvolte includono MFA resistente al phishing (come FIDO2), policy adattive basate sui contesti utente, come posizione e segnali dei dispositivi, gestione dei token e controlli di accesso dettagliati per risorse critiche e dati sensibili. L'industria sta inoltre facendo progressi sui framework standard per la condivisione dei segnali tra applicazioni di sicurezza, creando una nuova zona “affidabile” che colmi il divario tra i momenti dell'autenticazione e dell'autorizzazione. Il tuo obiettivo finale dovrebbe essere quello di fidarti di un'identità... ma non troppo.

Queste capacità costituiscono la base per la sicurezza, ma la protezione non si esaurisce al punto di accesso.

La protezione delle identità include anche la governance delle app, la gestione dei log e il monitoraggio dell'identità per rilevare e rispondere alle minacce in movimento.

Riflettori sul settore: servizi bancari, finanziari e assicurativi (BFSI)

Le organizzazioni BFSI sono obiettivi di alto valore a causa della sensibilità dei dati che gestiscono e della loro dipendenza da sistemi sempre disponibili. Fortunatamente, il settore BFSI lo sa bene: più della metà dei banchieri indica la verifica dell'identità del cliente come la loro massima priorità in materia di sicurezza informatica.

Una singola violazione dell'identità può comportare sanzioni normative, danni alla reputazione e fallimenti operativi a cascata in tutte le unità aziendali. Le società finanziarie spendono ora in media 6.08 milioni di dollari per violazione, superando la media globale a causa di pesanti sanzioni normative, interruzioni delle attività e costi di ripristino. La continuità operativa si recupera solo dopo aver subito le conseguenze della violazione.

I leader del settore BFSI stanno accelerando l'adozione di Zero Trust, con la protezione dell'identità in cima alle priorità di investimento IAM. Spinte sia dalle pressioni sulla conformità sia dal crescente rischio interno, queste organizzazioni stanno passando da modelli IAM statici a una sicurezza dell'identità più adattiva.

Cosa cercare in una soluzione di sicurezza dell'identità

Cerca una soluzione che supporti il controllo degli accessi contestuale, si integri con gli strumenti esistenti e non si basi su policy statiche. La sicurezza dell'identità non riguarda solo l'applicazione di regole, ma si concentra anche su flessibilità, analisi e rapidità di risposta quando i segnali di rischio cambiano.

L'approccio migliore presuppone che il compromesso sia inevitabile e si concentra sulla riduzione al minimo dell'impatto dei rischi noti. Dovrebbe stratificare i segnali di rischio, adattarsi in tempo reale e non richiedere compromessi tra sicurezza e usabilità. La tua organizzazione non dovrebbe dover scegliere tra proteggere l'accesso e consentirlo. Se fatto bene, può fare entrambe le cose.

What is Identity Security - Video

Conclusione

La sicurezza dell'identità non è facoltativa: è fondamentale per le operazioni aziendali. Inizia implementando controlli basati sul contesto e ipotizzando violazioni per ridurre i rischi per la sicurezza, proteggere gli utenti e mantenere la tua organizzazione resiliente e protetta dalle minacce basate sull'identità.

Proteggi le tue organizzazioni dalle minacce basate sull'identità con Thales

Scopri come la sicurezza dell'identità di Thales enfatizza un approccio adattivo e basato sul rischio all'autenticazione e alla gestione degli accessi per migliaia di organizzazioni in tutto il mondo, oppure verificalo di persona richiedendo la tua prova gratuita di 30 giorni.