Che cos'è l'IAM?

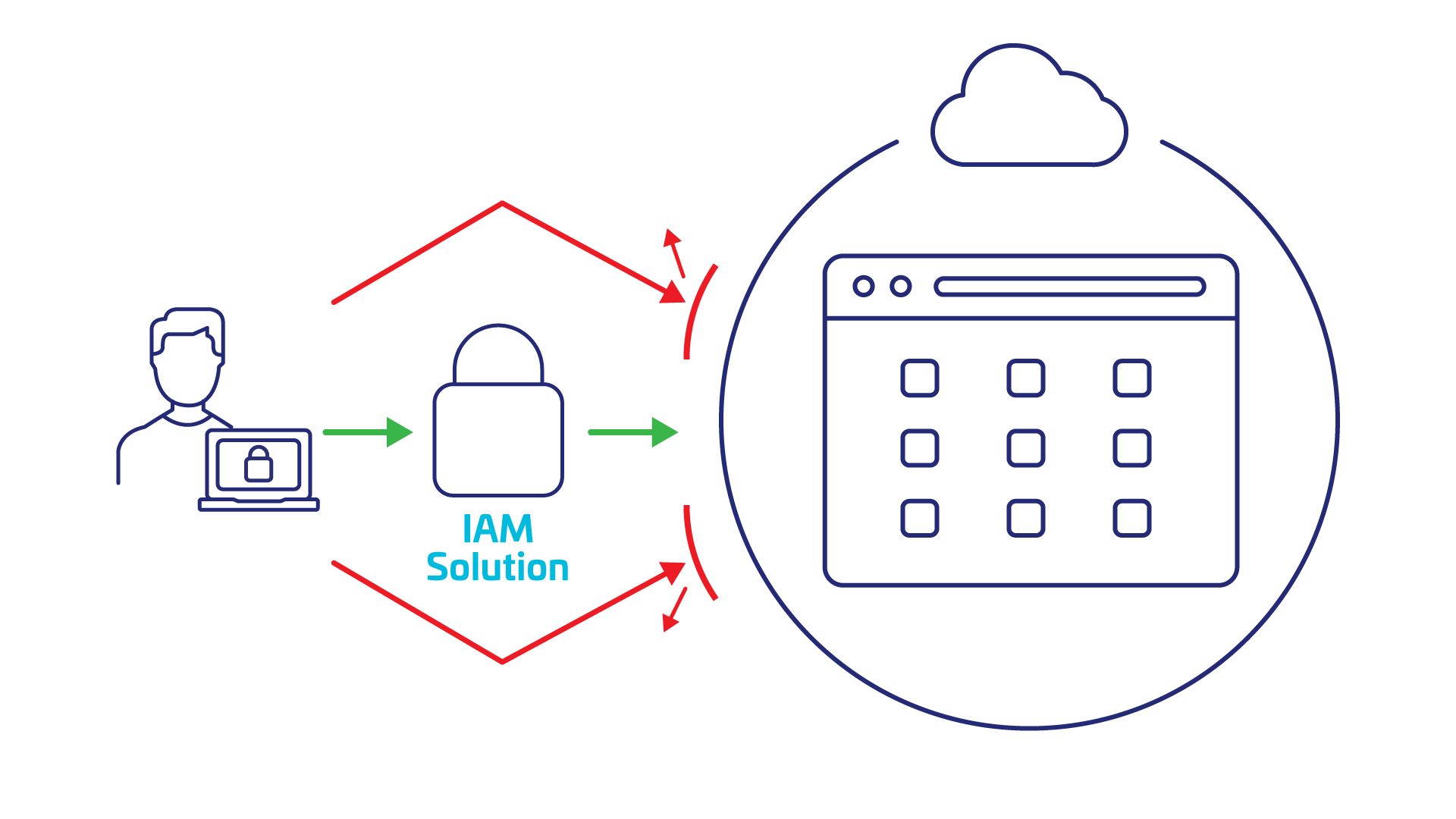

L'IAM è un quadro di politiche, tecnologie e processi che garantisce che le persone giuste abbiano accesso alle risorse giuste, al momento giusto e per i motivi giusti. Questi individui possono includere dipendenti e appaltatori (IAM della forza lavoro), utenti finali come clienti o abbonati (IAM o CIAM del cliente) e partner esterni come venditori o fornitori di servizi [IAM Business-to-Business (B2B)].

L'IAM combina funzioni chiave come:

- Autenticazione: Verifica che un utente sia chi dice di essere

- Autorizzazione: Concessione o negazione dell'accesso in base ai ruoli o alle politiche degli utenti

- Provisioning: Creazione, gestione e rimozione di account utente

- Audit e reportistica: Monitoraggio e registrazione degli accessi per dimostrare la conformità e gestire la sicurezza

Nelle organizzazioni moderne, l'IAM svolge un ruolo cruciale nel consentire un accesso sicuro e senza interruzioni a centinaia di sistemi che risiedono in ambienti cloud e on-premises, sia per un pubblico interno che esterno.

Dipendenti, collaboratori, consumatori e partner interagiscono quotidianamente con un'ampia gamma di strumenti: Salesforce, Microsoft 365, Google Workspace, Slack, Jira, ServiceNow, database interni, VPN e altro ancora. I sistemi IAM semplificano l'accesso a queste risorse, mantenendo al contempo il controllo e la visibilità in background.

Ad esempio, quando un dipendente entra a far parte di un'azienda, gli viene creata un'identità digitale e gli vengono assegnati ruoli appropriati. Quando il dipendente accede a strumenti come e-mail, dashboard interne o software di gestione progetti, il sistema IAM lo autentica, applica criteri di accesso e concede l'accesso di conseguenza. Allo stesso modo, un cliente che crea un account su un'app di vendita al dettaglio o un fornitore che accede a una piattaforma logistica vengono autenticati, autorizzati e monitorati utilizzando gli stessi principi IAM.

Questo approccio unificato sostituisce il provisioning manuale, riduce la dipendenza da abitudini di password non sicure e garantisce che gli accessi siano coerenti e verificabili in tutti i sistemi.

Perché l'IAM è importante?

L'IAM non è mai stato così importante. Lavoro da remoto, controlli normativi, violazioni dei dati e attacchi informatici sono tutti fenomeni in aumento. L'IAM non è più solo una funzione gestita dai team IT, ma una necessità aziendale a tutti gli effetti.

Con la dissoluzione dei perimetri di rete tradizionali, l'identità è diventata il nuovo perimetro di sicurezza. Gli utenti ora si connettono da qualsiasi luogo tramite una combinazione di servizi cloud e sistemi on-premises, spesso utilizzando dispositivi personali o non gestiti. In questo ambiente, il modo più efficace per proteggere i dati e i sistemi sensibili consiste nel verificare chi è qualcuno, a cosa dovrebbe avere accesso e in quali condizioni.

Le organizzazioni moderne devono proteggere sia gli ambienti cloud che le infrastrutture legacy che difficilmente potranno mai essere spostate fuori sede. L'IAM unisce questi mondi, garantendo sia una sicurezza elevata sia un'esperienza utente fluida per le diverse categorie di utenti, dai team interni ai clienti e ai partner commerciali.

Le sfide che guidano l'adozione dell'IAM

Ambienti IT frammentati

La maggior parte delle organizzazioni oggi si affida a un mix di servizi cloud e applicazioni on-premises. I database interni, le VPN e le applicazioni aziendali continuano a essere essenziali, soprattutto in settori come quello bancario e delle infrastrutture critiche. Allo stesso modo, i servizi rivolti al cliente e le integrazioni con i partner risiedono spesso nel cloud, il che richiede un approccio IAM unificato nei sistemi interni e nei servizi esterni.

Senza una governance unificata delle identità, la gestione degli accessi diventa complessa e incoerente.

Mancanza di supporto dei sistemi legacy

Sebbene le piattaforme IAM cloud abbiano fatto rapidi progressi, molte hanno ancora difficoltà a gestire i sistemi legacy che non possono essere migrati. Per i settori maturi o regolamentati, questi sistemi non sono negoziabili. Richiedono comunque un'autenticazione avanzata, l'applicazione di policy e la verificabilità, ma spesso vengono trascurati nelle strategie IAM cloud-first. Questa necessità si applica sia ai i sistemi interni sia alle applicazioni legacy rivolte ai clienti che rimangono essenziali per l'erogazione dei servizi.

Eccessiva dipendenza dalle password

Nonostante l'avvento di metodi più sicuri, le password rimangono il meccanismo di autenticazione più comune. Sono anche uno dei più deboli. Gli utenti le dimenticano, le riutilizzano o le conservano in modo non sicuro. Anche una sola password compromessa può aprire le porte a sistemi sensibili. Questa sfida riguarda gli account dei dipendenti, gli accessi dei clienti e i punti di accesso di terze parti.

Controlli di sicurezza non allineati

L'autenticazione universale non funziona per tutti gli utenti, i dispositivi e i tipi di dati. Alcuni utenti necessitano di controlli ad alta sicurezza, come un'autenticazione avanzata, mentre altri traggono vantaggio da un accesso semplice a sistemi a basso rischio. L'IAM abilita policy di sicurezza adattive per diversi tipi di identità, dagli amministratori privilegiati ai clienti comuni.

Evoluzione dei modelli di forza lavoro e di accesso

Il lavoro da remoto, le politiche BYOD e la crescita dell'accesso di terze parti fanno sì che i tradizionali modelli di accesso basati sul perimetro non siano più sufficienti. Gli utenti ora si aspettano un accesso sicuro da qualsiasi luogo, su qualsiasi dispositivo, in qualsiasi momento. Ciò vale anche per i clienti che accedono ad app e API mobili, nonché per i fornitori che collaborano tramite sistemi condivisi.

Aumento delle richieste normative

Quadri normativi come PCI DSS, ISO 27001 e NIS2 impongono alle organizzazioni di impostare controlli di accesso rigorosi, proteggere i dati sensibili e mantenere audit trail. In questo contesto, le soluzioni di CIAM e B2B IAM svolgono un ruolo fondamentale per garantire che l'accesso esterno sia conforme alle normative regionali e di settore.

Vantaggi principali dell'IAM

- Sicurezza avanzata: Centralizzando l'autenticazione e l'autorizzazione, l'IAM fornisce un unico punto di controllo per applicare regole di sicurezza uniformi. Ciò include l'imposizione di metodi di autenticazione più rigorosi e l'applicazione di regole di accesso condizionale, riducendo significativamente il rischio di compromissione delle credenziali per tutti i tipi di utenti.

- Miglioramento dell'esperienza utente: L'IAM garantisce un accesso senza intoppi ai sistemi di cui gli utenti hanno bisogno per svolgere il proprio lavoro, senza accessi non necessari o processi confusi. Questo si traduce in una maggiore produttività e in un minor numero di richieste di supporto. Migliora inoltre la soddisfazione del cliente garantendo esperienze di accesso fluide e sicure.

- Operazioni semplificate: L'IAM può automatizzare il provisioning, il deprovisioning e le revisioni degli accessi degli utenti, riducendo significativamente il carico di lavoro per i team IT e di sicurezza. L'IAM semplifica la gestione del ciclo di vita degli utenti e aiuta a garantire che gli account non restino attivi più a lungo del dovuto. Questo vale non solo per i dipendenti, ma anche per l'inserimento e l'onboarding di clienti e partner.

- Supporto per ambienti moderni e legacy: L'IAM consente alle organizzazioni di gestire l'accesso sia per le infrastrutture cloud che per quelle locali, assicurandosi che i sistemi legacy possano essere inclusi nelle moderne policy di sicurezza. Questa capacità include i sistemi legacy che supportano i servizi ai clienti o i flussi di lavoro di terze parti.

Come funziona l'IAM?

In sostanza, l'IAM ha lo scopo di garantire che le persone giuste, e solo quelle, possano accedere ai sistemi e ai dati giusti. Ciò avviene tramite la gestione dell'intero ciclo di vita dell'identità, dalla creazione dell'account all'applicazione dell'accesso e all'eventuale disattivazione. Ecco come si svolge solitamente questo processo:

- Registrazione utente: Che si tratti di un nuovo dipendente, di un cliente che si registra tramite app mobile o di un partner a cui viene concesso un accesso limitato, ogni identità viene registrata e a essa vengono assegnati attributi quali ruolo, gruppo o autorizzazioni.

- Autenticazione: Quando gli utenti tentano di accedere, il sistema verifica la loro identità. Potrebbe trattarsi di qualcosa che conoscono (come una password), qualcosa che possiedono (come un token) o qualcosa che sono (come un'impronta digitale).

- Autorizzazione: Una volta verificato, l'IAM determina a cosa l'utente può accedere in base al suo ruolo, al livello di rischio e al contesto (ad esempio, tipo di dispositivo o posizione geografica).

- Applicazione dell'accesso: L'IAM mette in pratica le decisioni di accesso in tempo reale, concedendo o bloccando l'accesso a sistemi, app o dati specifici.

- Monitoraggio e audit: Ogni tentativo di accesso viene registrato. I team di sicurezza monitorano le attività insolite e le organizzazioni possono generare report a fini di conformità e governance. Ciò vale sia per i sistemi interni che per le applicazioni pubbliche.

Componenti chiave coinvolti

Le soluzioni IAM sono costituite da diversi componenti che interagiscono per creare esperienze di accesso sicure e fluide in tutti gli ambienti.

Gestione delle identità

- Directory delle identità: Un archivio centrale che memorizza le identità di tutte le tipologie di utenti tra dipendenti, clienti e partner.

- Gestione del ciclo di vita dell'identità: Automatizza l'intero ciclo di vita, dall'inserimento e dai cambiamenti di ruolo al deprovisioning, sia per i dipendenti che si uniscono tramite sistemi HR sia per i clienti che si registrano tramite app Web o mobili.

- Federazione delle identità e supporto per i provider di identità: Rendono possibili esperienze di accesso fluide nei sistemi aziendali e rivolti ai clienti utilizzando standard come SAML o OpenID Connect (OIDC). L'IAM domini diversi, come sistemi di forza lavoro, portali partner e app dei clienti, tramite provider di identità affidabili.

Autorizzazione e gestione degli accessi

- Controllo degli accessi basato sui ruoli (RBAC): Fornisce un accesso strutturato e basato su criteri assegnando autorizzazioni in base a regole predefinite. Ciò vale per le funzioni dei dipendenti, i livelli di abbonamento dei clienti e i diritti di accesso dei fornitori.

- Controllo degli accessi basato sugli attributi (ABAC): Migliora la flessibilità prendendo decisioni di accesso basate su una combinazione di attributi dinamici, come posizione, tipo di dispositivo o reparto, consentendo un'applicazione dei criteri più granulare e contestualizzata.

- Gestione degli accessi privilegiati (PAM): Integra l'RBAC proteggendo i ruoli privilegiati o sensibili. Il PAM è fondamentale per proteggere l'accesso amministrativo del personale IT interno e svolge un ruolo fondamentale anche nella concessione di accessi temporanei o ad alto rischio a partner o terze parti. Garantisce che tale accesso sia strettamente controllato, monitorato e limitato nel tempo.

- Autorizzazione granulare: Consente controlli di accesso altamente specifici a livello di risorsa o azione. Questo approccio rappresenta un'evoluzione rispetto ai modelli tradizionali basati sui ruoli per imporre autorizzazioni dettagliate, ad esempio limitando la capacità di un utente di visualizzare, modificare o condividere dati specifici, in base a fattori contestuali o regole aziendali.

Autenticazione

- Single Sign-On (SSO): L'SSO consente agli utenti di effettuare l'accesso una sola volta e di accedere a più applicazioni senza dover eseguire nuovamente l'autenticazione. Riduce l'affaticamento da password e migliora l'esperienza utente.

- Autenticazione a più fattori (MFA): L'MFA aggiunge ulteriori livelli di protezione richiedendo, prima di concedere l'accesso, una seconda (o terza) forma di verifica, come una notifica push, un token o dati biometrici.

- Autenticazione senza password: Questo approccio sostituisce le password tradizionali con metodi più robusti e resistenti al phishing, come le chiavi FIDO, le smart card o il riconoscimento facciale.

Audit, Monitoraggio e Governance

- Governance e amministrazione delle identità (IGA): Supervisiona le revisioni degli accessi, la certificazione e la conformità alle policy nell'intero ecosistema degli utenti, dagli appaltatori e dai clienti ai partner esterni.

- Analisi del registro degli accessi: Acquisisce log dettagliati su chi ha effettuato l'accesso a quale risorsa, quando e da dove, il che è essenziale per identificare anomalie e mantenere la conformità tra la forza lavoro, CIAM e domini di terze parti.

Preferisci un approccio pratico? Prova gratuitamente la sicurezza delle identità di Thales

Prova gratuitamente per 30 giorni il nostro approccio all'autenticazione e alla gestione degli accessi adattivo e basato sul rischio nel tuo ambiente.

Riflettori sul settore: BFSI

Perché l'IAM è importante nel settore bancario, dei servizi finanziari e delle assicurazioni (BFSI)

Sebbene tutti i settori siano sottoposti a pressioni per proteggere gli accessi, ciò è particolarmente importante per le organizzazioni BFSI. Gestiscono dati personali e finanziari sensibili, operano sotto un attento controllo normativo e sono i principali obiettivi degli attacchi informatici. Allo stesso tempo, devono offrire a dipendenti, clienti e partner terzi servizi rapidi e senza interruzioni, spesso da un mix eterogeneo di sistemi cloud e legacy.

L'IAM fornisce le basi per soddisfare queste esigenze contrastanti, offrendo la visibilità, il controllo e la scalabilità di cui le organizzazioni BFSI hanno bisogno per operare in modo sicuro ed efficiente.

- Elevate aspettative di sicurezza: La fiducia del cliente è essenziale e fragile. Un singolo accesso compromesso o una configurazione errata può causare perdite finanziarie, danno reputazionale e sanzioni regolamentari. L'IAM riduce questi rischi applicando criteri di accesso coerenti a tutti i sistemi.

- Requisiti normativi crescenti: Le organizzazioni BFSI devono conformarsi a rigorosi requisiti normativi, tra cui le nuove leggi sulla sovranità dei dati. L'IAM supporta gli sforzi di conformità abilitando un controllo degli accessi basato sui ruoli (RBAC), l'autenticazione a più fattori, la registrazione degli audit e l'applicazione dei principi di privilegi minimi. Gli standard e i quadri normativi pertinenti includono:

- Nel mondo:

- ISO/IEC 27001 e 27002

- SWIFT CSCF

- Stati Uniti

- Linee guida FFIEC

- Norme di salvaguardia del GLBA e della FTC

- Europa

- PSD2/PSD3

- DORA

- Nel mondo:

- Infrastruttura ibrida: Molte organizzazioni BFSI si affidano ancora a mainframe e app legacy che non sono destinate a scomparire. Le migliori piattaforme IAM supportano sia i moderni strumenti SaaS sia i sistemi on-premises, garantendo sicurezza e continuità a tutte le risorse senza interrompere i flussi di lavoro critici per l'azienda.

- Modelli di forza lavoro in evoluzione: I modelli di lavoro da remoto e ibrido hanno trasformato l'accesso sicuro e flessibile da qualsiasi luogo e dispositivo in un'esigenza fondamentale. L'IAM garantisce un'autenticazione avanzata e un controllo degli accessi contestuale in ogni sede, dispositivo e ambiente di rete.

- Sicurezza rivolta al cliente: L'IAM protegge le piattaforme rivolte al cliente, come app mobili e portali di online banking, consentendo esperienze digitali rapide ma conformi alle normative.

Cosa cercare in una soluzione IAM

Non tutte le piattaforme IAM sono uguali. Sebbene l'obiettivo principale, ovvero la gestione delle identità e il controllo dell'accesso degli utenti, rimanga lo stesso, il modo in cui le diverse soluzioni affrontano tale obiettivo può variare notevolmente. Quando si valuta una soluzione IAM, è opportuno cercarne una che offra sicurezza senza attriti, flessibilità senza complessità e visibilità senza punti ciechi.

Ecco le principali funzionalità da ricercare.

Here are the key capabilities to look for.

Supporto ibrido per ambienti cloud e on-premises

Un moderno strumento IAM deve garantire l'accesso ad applicazioni SaaS, cloud-native e legacy on-premises. Questa capacità è vitale specialmente per le organizzazioni che possiedono infrastrutture di lunga data che non possono essere facilmente sostituite o migrate. Cerca piattaforme che si integrino sia con i sistemi moderni che con quelli legacy senza richiedere set di strumenti paralleli o creare silos.

Autenticazione flessibile basata sul rischio

Utenti, dispositivi e applicazioni diversi richiedono livelli di sicurezza diversi. La soluzione IAM deve supportare un'ampia gamma di metodi MFA ed essere applicata in modo intelligente in base al rischio, al contesto e alle esigenze di conformità.

Funzionalità senza password

Ridurre la dipendenza dalle password migliora l'esperienza utente ed elimina uno dei vettori di attacco più comuni. Dai priorità al supporto di metodi resistenti al phishing come FIDO2, biometria e autenticazione basata su certificati.

Controllo centralizzato dei criteri e degli accessi

La soluzione IAM dovrebbe consentirti di definire e applicare criteri di accesso coerenti e granulari in tutto l'ambiente. L'accesso condizionale basato sul ruolo, sulla posizione, sul tipo di dispositivo o sul punteggio di rischio comportamentale garantisce che solo le persone giuste abbiano accesso alle risorse giuste nelle giuste condizioni.

Esperienza utente senza interruzioni

La registrazione guidata dall'utente, l'SSO e l'accesso contestuale contribuiscono a ridurre l'affaticamento durante l'accesso e a minimizzare i ticket di supporto. L'IAM dovrebbe consentire agli utenti di accedere a ciò di cui hanno bisogno in modo sicuro e senza interruzioni.

Registrazione e visibilità pronte per la conformità

La registrazione integrata, la creazione di report e l'integrazione SIEM ti consentiranno di monitorare i tentativi di accesso, indagare sulle anomalie e soddisfare i requisiti di audit. Ciò è particolarmente importante per i settori altamente regolamentati come il BFSI, la sanità e il governo.

Interoperabilità basata su standard

Scegli soluzioni IAM che supportano protocolli standard, come SAML, OIDC e SCIM, e che si integrano perfettamente con i sistemi HR, i provider di identità dei clienti (come gli accessi social) e gli accessi dei partner. Evita soluzioni rigide che non possono evolversi con il tuo panorama identitario.

Resilienza e continuità operativa

L'IAM dovrebbe rimanere operativo anche durante le interruzioni. Funzionalità quali l'autenticazione di fallback e l'architettura ad alta disponibilità assicurano che gli utenti possano continuare ad accedere alle funzionalità critiche senza interruzioni.

Accesso sicuro, esperienza senza interruzioni

La gestione di chi ha accesso a cosa e a quali condizioni è il cuore della sicurezza informatica.

L'IAM facilita operazioni sicure e senza interruzioni. Garantisce che solo le persone giuste abbiano accesso alle risorse giuste al momento giusto, senza creare barriere alla produttività. Supporta i team IT e di sicurezza nell'applicazione di criteri uniformi, nella riduzione degli errori umani e nella garanzia di una visibilità completa sul comportamento degli utenti in tutti gli ambienti.

Per i settori ad alto rischio come quello bancario, dei servizi finanziari e delle assicurazioni, l'IAM fornisce il controllo, la flessibilità e la verificabilità necessari per bilanciare accesso e garanzia.

Il valore dell'IAM va ben oltre la semplificazione del login, favorendo anche produttività, collaborazione e fiducia. Consente ai dipendenti di svolgere il proprio lavoro senza intoppi, libera i team IT dal provisioning manuale e dai continui problemi di credenziali e consente una collaborazione fluida e sicura con terze parti. Per i consumatori, crea fiducia garantendo la protezione dei loro dati e offrendo un'esperienza fluida.

In definitiva, l'IAM non si limita a permettere o negare accessi, ma gestisce anche il come, il quando e il perché. Ecco perché l'IAM è essenziale per operazioni aziendali sicure e resilienti.