Krishna Ksheerabdhi | VP, Product Marketing

More About This Author >

Krishna Ksheerabdhi | VP, Product Marketing

More About This Author >

Krishna Ksheerabdhi | VP, Product Marketing

More About This Author >

Krishna Ksheerabdhi | VP, Product Marketing

More About This Author >

O que é Gestão da Postura de Segurança de Dados (DSPM)?

A Gestão da Postura de Segurança de Dados (DSPM) é uma abordagem à cibersegurança que se foca na proteção dos próprios dados, em vez de proteger a aplicação ou a infraestrutura que os aloja.

Isto é conseguido através da descoberta e classificação de dados em serviços e ambientes de nuvem, avaliando a sua postura de segurança através da identificação de vulnerabilidades e riscos de conformidade e alertando as equipas de segurança para que iniciem os esforços de remediação.

Imagine os dados de uma empresa como uma coleção de artefactos raros, como manuscritos antigos ou joias de valor inestimável. A segurança tradicional, centrada na infraestrutura, foca-se em fortificar o edifício – paredes, fechaduras, guardas – sem conhecer os detalhes do seu conteúdo.

A DSPM, no entanto, é como criar um inventário detalhado e um plano de proteção proativo para os próprios artefactos. É semelhante a catalogar meticulosamente cada artefacto, anotar o seu tipo, valor e fragilidade, e avaliar o risco de este ser danificado ou roubado, considerando fatores como a localização e o ambiente circundante. Com base nestas informações, implementam-se medidas de segurança específicas, como vitrinas com climatização controlada ou alarmes individuais.

Porque estão a falhar as medidas de segurança de dados tradicionais?

Até há relativamente pouco tempo, as estratégias de segurança tradicionais centradas na infraestrutura eram suficientes. Os ambientes de dados eram mais simples, os volumes de dados eram menores e a maioria dos dados residia em centros de dados locais, protegidos por perímetros de rede bem definidos. Mas, depois, a adoção da nuvem explodiu, tornando os perímetros tradicionais obsoletos, aumentando rapidamente os volumes de dados e dando origem ao fenómeno dos "dados paralelos".

A transição para a computação em nuvem criou uma complexa rede de dispersão de dados, com dados sensíveis como as IPI (informações pessoalmente identificáveis) agora espalhados por diversas plataformas de nuvem, aplicações SaaS e ambientes híbridos. Na nuvem, demora apenas alguns minutos a ativar a infraestrutura — muitas vezes sem supervisão — criando dados e ambientes paralelos que frequentemente passam despercebidos, a menos que sejam descobertos deliberadamente. Isto, aliado à natureza dinâmica do acesso à nuvem — com permissões e comportamento do utilizador em constante evolução — agravou ainda mais os riscos para a segurança dos dados na nuvem. Para piorar a situação, muitos regulamentos de privacidade de dados agora exigem controlo granular de dados e relatórios de conformidade em tempo real, algo que as ferramentas de segurança tradicionais, focadas na infraestrutura, não conseguem oferecer.

Além disso, nos últimos anos, as ameaças cibernéticas têm crescido de forma cada vez mais rápida, frequente e sofisticada. As medidas reativas tradicionais de cibersegurança já não conseguem acompanhar as ameaças mais avançadas, incluindo ataques com recurso a IA e explorações de vulnerabilidades de dia zero. As organizações devem adotar medidas proativas para se protegerem.

O problema pode ser resumido da seguinte forma: à medida que a adoção da nuvem e o volume de dados cresceram, e os ataques se tornaram mais sofisticados, obter visibilidade e controlo sobre os dados tornou-se mais difícil, e as medidas de segurança proativas tornaram-se mais importantes.

Os riscos ocultos dos dados paralelos

Os dados paralelos podem representar um risco sério para as organizações. O termo refere-se a dados armazenados em aplicações na nuvem não sancionadas, dispositivos pessoais e outros repositórios esquecidos. Como estes dados existem fora das estruturas de segurança estabelecidas, normalmente não estão protegidos, sem encriptação, controlos de acesso ou cópias de segurança regulares. Como resultado, estes dados ficam expostos a acessos não autorizados, violações de segurança ou perda acidental. Além disso, a falta de visibilidade dificulta os esforços de conformidade – as organizações não podem garantir a conformidade se não souberem onde residem todos os seus dados.

Porque é que o DSPM é importante para as organizações modernas?

A DSPM está a consolidar-se rapidamente como uma alternativa às medidas de segurança obsoletas, reativas e focadas na infraestrutura. Resolve muitos dos desafios mais urgentes para as organizações modernas, através de:

- Abordagem da dispersão de dados induzida pela nuvem: As ferramentas DSPM fornecem às organizações uma visão unificada dos seus dados, independentemente da sua localização. Esta visibilidade ajuda as equipas de segurança a aplicar políticas de segurança consistentes e a manter o controlo sobre os ativos de dados em ambientes cada vez mais complexos.

- Combate aos dados ocultos: As ferramentas DSPM descobrem e protegem automaticamente os dados ocultos que muitas vezes não possuem controlos de segurança adequados.

- Gestão do acesso dinâmico à nuvem: A DSPM fornece visibilidade granular do acesso do utilizador e permite a aplicação dinâmica de políticas, garantindo que o acesso está alinhado com o princípio do menor privilégio e minimizando o risco de acesso não autorizado aos dados.

- Cumprimento de requisitos regulatórios rigorosos: As ferramentas de DSPM automatizam a classificação de dados, monitorizam o movimento de dados e geram pistas de auditoria abrangentes para ajudar as organizações a cumprirem os regulamentos de segurança de dados cada vez mais rigorosos.

- Defesa proativa contra ameaças avançadas: A DSPM é uma solução de segurança proativa. Monitoriza continuamente os ambientes de dados para garantir que as organizações possam antecipar e prevenir ataques e, consequentemente, violações de dados, em vez de apenas reagir a eles.

- Proteger dados em repouso e em movimento: A DSPM está cada vez mais focado em preparar a proteção de dados para o futuro, garantindo que os dados em repouso e em movimento permaneçam inutilizáveis para utilizadores não autorizados – mesmo contra potenciais ameaças quânticas e baseadas em IA.

Em última análise, as ferramentas de DSPM concedem às organizações maior controlo sobre os dados – uma funcionalidade essencial, visto que a adoção da nuvem descentraliza e fragmenta os ambientes de dados. Fornecem uma visão de painel único dos ativos de dados e ferramentas de automação para remediar problemas de segurança e conformidade.

Componentes principais e como a DSPM funciona

Agora que entendemos o que é a DSPM e por que é importante, podemos explorar como funciona. Segue-se uma visão geral de alto nível de um fluxo de trabalho DSPM que abrange todas as suas funcionalidades fundamentais.

Descoberta de dados

A descoberta de dados, o processo de localizar e catalogar todos os ativos de dados, é o primeiro e, possivelmente, o mais importante componente da DSPM. Este componente proporciona à equipa de segurança uma visibilidade valiosa sobre o seu panorama de dados. Envolve a verificação sistemática de bases de dados, sistemas de ficheiros e aplicações de terceiros em todo o ambiente de dados de uma organização – incluindo não só ambientes locais tradicionais, mas também ambientes na nuvem e aplicações SaaS.

Esta análise abrangente garante que as ferramentas de DSPM identificam e catalogam todos os ativos de dados, incluindo dados estruturados, não estruturados e até mesmo dados paralelos, dos quais as equipas de segurança podem não ter conhecimento.

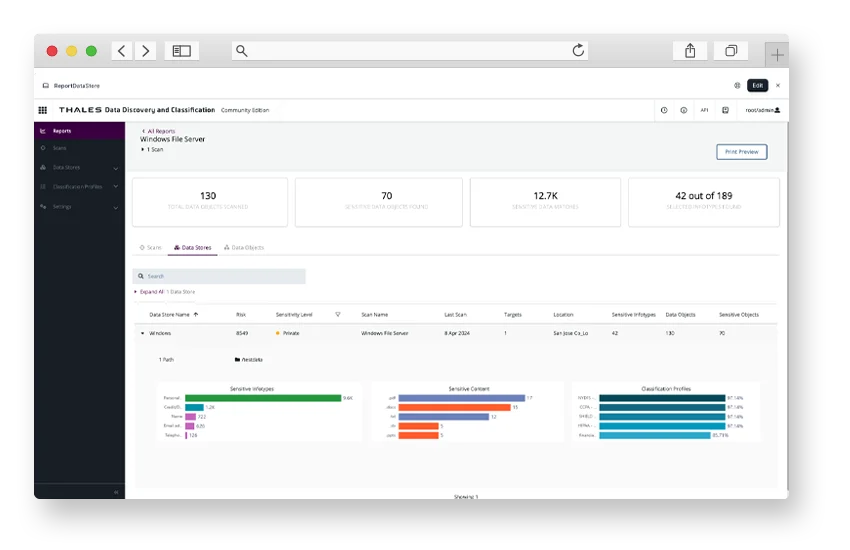

Descoberta de dados com o CipherTrust DSPM

Classificação de dados

Uma vez identificados os ativos de dados, as ferramentas de DSPM classificam os dados com base na sua sensibilidade, no seu potencial impacto comercial, nas suas permissões, práticas de tratamento de dados e requisitos regulamentares. Utilizam tecnologias avançadas como a inteligência artificial (IA) e a aprendizagem automática (ML) para classificar dados automaticamente – uma funcionalidade crucial para lidar com o volume impressionante de dados na nuvem e identificar com precisão informações confidenciais, mesmo em repositórios de dados não estruturados.

Proteção de dados

Métodos há muito estabelecidos, como a encriptação, tokenização e mascaramento de dados, protegem os dados contra o acesso ou a utilização não autorizados. As organizações estão a começar a construir ambientes preparados para a era pós-quântica, utilizando versões avançadas destas técnicas para combater proativamente as ameaças emergentes impulsionadas pela IA e para se prepararem para a computação quântica.

Avaliação e priorização de riscos

Com uma compreensão clara dos activos de dados e da sua sensibilidade, as soluções DSPM realizam uma avaliação dos riscos. Este processo envolve a identificação de vulnerabilidades potenciais – como configurações incorretas, permissões de acesso excessivas, problemas de fluxo e linhagem de dados, e violações de políticas de segurança e regulamentares – e a sua correlação com classificações de dados que definem a sensibilidade, o impacto da violação, a probabilidade de exploração e as obrigações de conformidade. As informações contextuais impulsionadas por IA/ML melhoram este processo, proporcionando à segurança uma compreensão mais profunda da gravidade dos riscos para os dados e priorizam a possível exposição dos dados mais sensíveis. Esta correlação ajuda as equipas de segurança a atribuirem pontuações de risco precisas.

Remediação e prevenção

No entanto, as ferramentas de DSPM não são apenas ferramentas de visibilidade de dados; também fornecem funcionalidades de remediação e prevenção. Normalmente, oferecem remediação guiada, fornecendo às equipas de segurança instruções passo a passo e recomendações para abordar as vulnerabilidades identificadas, bem como funcionalidades de aplicação de políticas, garantindo que as políticas de segurança de dados são aplicadas de forma consistente em todo o panorama de dados da organização.

As ferramentas mais avançadas oferecem remediação automatizada, que resolve vulnerabilidades sem necessidade de intervenção manual, e podem até integrar-se com os fluxos de trabalho de DevOps para impedir que as vulnerabilidades das aplicações cheguem aos ambientes de produção.

Monitorização contínua

É importante também compreender que as ferramentas de DSPM monitorizam continuamente os ambientes em busca de novos ativos de dados e riscos para os ativos existentes. Ao fazê-lo, avaliam e melhoram continuamente a postura de segurança da organização e previnem a recorrência de vulnerabilidades previamente identificadas.

O valor estratégico da DSPM

Como a DSPM simplifica a conformidade

Além das funcionalidades de descoberta, classificação e monitorização contínua de dados já mencionadas, as ferramentas de DSPM simplificam ainda mais a conformidade, automatizando os fluxos de trabalho regulamentares. As organizações que utilizam a DSPM não precisam de depender de auditorias manuais ou verificações periódicas, pois estas soluções validam continuamente as práticas de tratamento de dados em relação a padrões em constante evolução, como o RGPD, a HIPAA e a CCPA.

As soluções de DSPM geram automaticamente relatórios de auditoria e ações de remediação, garantindo que todos os ativos de dados — onde quer que residam — estão em conformidade com os regulamentos relevantes. Ao monitorizar dados em tempo real, a DSPM reduz drasticamente o tempo de preparação para auditorias e o risco de incumprimento.

Como a DSPM melhora as operações de segurança

A DSPM desempenha um papel multifacetado nas operações de segurança, mudando o foco das equipas de uma resposta reativa a incidentes para uma gestão proativa de ameaças centrada nos dados. Oferece visibilidade em tempo real do panorama de dados de uma organização, identificando vulnerabilidades, dados paralelos e configurações incorretas que poderiam passar despercebidos, como a identificação de locais de armazenamento de dados que não cumprem os padrões modernos de encriptação. Além disso, como já mencionado, as funcionalidades de avaliação de risco da DSPM permitem que as equipas de segurança priorizem os seus esforços de remediação, garantindo uma alocação de recursos mais eficaz.

Como a DSPM reforça os controlos de acesso

A DSPM melhora a gestão de acesso tradicional ao vincular a sensibilidade dos dados diretamente à análise do comportamento do utilizador e ao monitorizar continuamente os padrões de acesso para detetar anomalias, como pedidos de dados incomuns ou desvios do comportamento normal. Isto ajuda as organizações a aplicar o princípio do menor privilégio.

DSPM vs. Outras ferramentas de gestão da postura de segurança

Provavelmente já ouviu falar de outras ferramentas de gestão da postura de segurança e interroga-se sobre como diferem da gestão da postura de segurança de dados. Embora haja alguma sobreposição de funcionalidades, estas têm focos distintos que resolvem problemas diferentes. As soluções que são mais frequentemente confundidas são:

Gestão da Postura de Segurança na Nuvem (CSPM)

As ferramentas de Gestão da Postura de Segurança na Nuvem (CSPM) focam-se especificamente na configuração de segurança da infraestrutura em nuvem, como a Infraestrutura como Serviço (IaaS) e a Plataforma como Serviço (PaaS). Monitorizam estes ambientes em busca de configurações incorretas, violações de conformidade e riscos em serviços de nuvem, e oferecem as seguintes funcionalidades:

- Deteção de configurações incorretas na infraestrutura em nuvem.

- Monitorização da conformidade regulamentar para ambientes em nuvem.

- Aplicação de políticas de segurança na nuvem.

- Visibilidade das configurações de ativos na nuvem.

Gestão da Postura de Segurança de SaaS (SSPM)

As ferramentas de Gestão da Postura de Segurança de SaaS (SSPM) focam-se na postura de segurança de aplicações de Software como Serviço (SaaS), como CRMs ou aplicações de produtividade. Ajudam as organizações a gerir e proteger as definições, as configurações e o acesso de utilizadores nos seus produtos SaaS. As principais funcionalidades incluem:

- Monitorização da configuração de aplicações SaaS.

- Gestão de acesso de utilizadores de SaaS.

- Aplicação da política de segurança de SaaS.

- Deteção de riscos de segurança relacionados com SaaS.

Gestão de direitos de infraestrutura em nuvem

As ferramentas de gestão de direitos de infraestrutura em nuvem abordam os riscos associados à identidade e às permissões de acesso em ambientes de nuvem, gerindo e controlando quem tem acesso a que recursos da nuvem para evitar permissões excessivas ou desnecessárias. Normalmente, fornecem:

- Visibilidade das permissões de acesso à nuvem.

- Deteção de permissões excessivas ou não utilizadas.

- Remediação automatizada de riscos de acesso.

- Aplicação do princípio do menor privilégio.

Gestão de Postura de Segurança com IA (AI-SPM)

As ferramentas de gestão da postura de segurança de IA abordam os riscos específicos introduzidos pelo uso de sistemas de inteligência artificial e aprendizagem automática em toda a empresa. Estas ferramentas ajudam as organizações a monitorizar e proteger modelos de IA, pipelines de dados e interações de utilizadores para evitar o uso indevido, a fuga de dados e violações de conformidade. Normalmente, fornecem:

- Descoberta de modelos de IA e pipelines de dados.

- Visibilidade dos dados de treino de IA e dos padrões de utilização.

- Deteção de comportamento anómalo do modelo e riscos de injeção de comandos.

- Controlos para acesso, governação e uso responsável da IA.

A DSPM oferece a cobertura de segurança de base

É importante reconhecer que a DSPM é a base para a segurança centrada nos dados, com o âmbito mais amplo em todo o cenário de gestão da postura. Abrange e serve de base, inerentemente, ao que a CSPM, a SSPM e a AI-SPM visam alcançar, tornando-se um ponto de partida crucial para a compreensão e mitigação do risco de dados em todo o ecossistema digital. No entanto, estas últimas ferramentas oferecem funcionalidades mais especializadas e aprofundadas nos seus respetivos domínios. Estas ferramentas funcionam melhor quando utilizadas em conjunto, mas se só for possível implementar uma, implemente a DSPM.

Como a DSPM complementa outras tecnologias de segurança

No entanto, a DSPM não se integra bem apenas com outras ferramentas de gestão da postura de segurança; complementa uma vasta gama de tecnologias de segurança para proporcionar uma proteção abrangente.

DSPM e IAM para controlo de acesso

A DSPM melhora as ferramentas de gestão de identidade e acesso (IAM) ao fornecer visibilidade sobre os locais de armazenamento de dados e, crucialmente, as suas permissões. A IAM define quem pode aceder a quê, mas a DSPM revela o que está realmente acessível, oferecendo informações sobre se essas permissões são excessivas ou estão mal configuradas.

Em termos simples, a DSPM identifica acessos paralelos, funções excessivamente permissivas e riscos de exposição de dados que a IAM, por si só, não consegue identificar. Ao combinar as duas, as organizações alinham as permissões de identidade com as classificações de dados para garantir que os princípios do menor privilégio são aplicados e para minimizar a superfície de ataque.

DSPM e EDR na segurança da nuvem

As ferramentas de DSPM e de Deteção e Resposta em Terminais (EDR) também são complementares. A DSPM identifica locais de armazenamento de dados que podem ser comprometidos caso um terminal seja violado. Depois, se a EDR detetar atividade maliciosa, a DSPM ajuda as equipas de segurança a compreender o potencial impacto nos dados, fornecendo contexto sobre a sensibilidade dos dados e os padrões de acesso e permitindo investigações mais direcionadas e uma resposta a incidentes mais rápida.

DSPM e SIEM

As soluções de Gestão de Informações e Eventos de Segurança (SIEM) agregam registos e eventos, enquanto a DSPM fornece contexto adicional de dados. A DSPM melhora o funcionamento das ferramentas SIEM, fornecendo-lhes informações sobre a sensibilidade dos dados, os padrões de acesso e as configurações incorretas de segurança. Estas informações são então correlacionadas pela ferramenta SIEM com eventos de segurança, oferecendo um contexto rico para a deteção de ameaças e a resposta a incidentes. Em última análise, as informações da DSPM permitem que as SIEM priorizem alertas com base no risco dos dados e identifiquem padrões que indicam incidentes de segurança.

DSPM e DLP para proteção de dados

Como o próprio nome sugere, as ferramentas de Prevenção de Perda de Dados (DLP) focam-se em impedir a exfiltração de dados. A DSPM complementa a DLP em diversas áreas-chave. Em primeiro lugar, a DSPM identifica locais e utilizações de dados sensíveis, permitindo que a DLP aplique políticas com precisão em tempo real e reduzindo os falsos positivos. Em segundo lugar, a DSPM descobre e classifica dados regulamentados, enquanto a DLP impede transferências não autorizadas, garantindo a conformidade (por exemplo, com o RGPD e a HIPAA). Por fim, a DSPM deteta vulnerabilidades e a DLP bloqueia a exfiltração de dados, mitigando os riscos antes que estes aumentem.

O que procurar numa solução de DSPM

Uma solução de DSPM representa um investimento significativo, por isso é importante fazer a escolha certa. Ao adquirir uma solução de DSPM, certifique-se de que tem em consideração os seguintes aspetos:

Fatores operacionais

- Baixa perturbação e implementação simples: As DSPMs devem ser fáceis de implementar, integrar-se com sistemas existentes através de API e suportar vários fornecedores de nuvem e armazéns de dados – especificamente, os que utiliza. Devem também ser assíncronas – processar pedidos sem esperar por respostas imediatas – para uma perturbação mínima do serviço.

- Instalação simples, valor rápido: O processo de instalação deve ser simples e rápido, e a DSPM deve fornecer resultados num curto espaço de tempo.

- Interface intuitiva e suporte técnico sólido: A DSPM deve ter uma interface de fácil utilização com funcionalidades claras, serviços de autoajuda e um suporte técnico especializado e reativo.

- Gestão centralizada: A DSPM deve fornecer controlo centralizado, relatórios e vistas detalhadas, organizadas por funções de governação de dados, privacidade e segurança, permitindo uma visão holística do panorama de dados da organização.

Fatores de aplicação de políticas

- Gestão integrada de políticas: A DSPM deve fornecer políticas predefinidas e personalizáveis para lidar com uma vasta gama de violações de dados sensíveis e suportar vários tipos de ativos e controlos da postura de segurança.

- Orientação ou automatização da remediação: A DSPM deve oferecer remediação guiada para violações de políticas, não apenas através de recomendações, mas permitindo ações de remediação diretas — como aplicar encriptação, tokenização ou mascaramento. Estas técnicas integradas ajudam a reforçar as melhores práticas de segurança e higiene de dados, ao mesmo tempo que garantem a proteção futura contra ameaças em evolução.

Fatores de descoberta e classificação de dados

- Descoberta e classificação autónomas e nativas da nuvem: As DSPMs devem aproveitar as API do fornecedor de nuvem para uma análise automatizada que detete todos os dados, incluindo os dados paralelos.

- Cobertura ampla e aprofundada: Considere apenas ferramentas de DSPM que operam de forma transparente em ambientes locais e multinuvem e que suportam uma vasta gama de tipos e formatos de dados. Priorize soluções que possam classificar todos os tipos de dados — estruturados, semiestruturados e não estruturados — incluindo ativos sensíveis como chaves de encriptação, segredos e credenciais, que estão muitas vezes ocultos em locais menos óbvios.

- Classificação inteligente: Dê prioridade a ferramentas que consigam identificar com precisão dados sensíveis com um mínimo de intervenção.

- Análise eficiente: As atividades de análise de dados devem considerar o contexto, evitar análises redundantes e empregar técnicas de amostragem para minimizar os custos da nuvem.

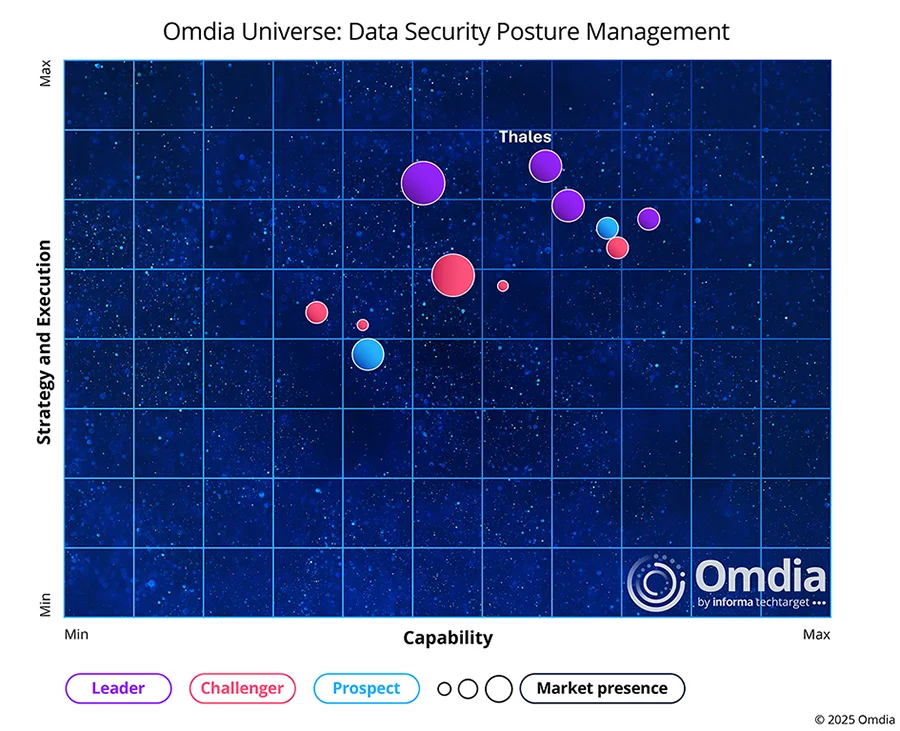

Analyst Research

A Thales ofusca outras DSPM

Descubra porque somos líderes no Relatório Omdia Universe

Melhores práticas para a implementação da DSPM

Alinhamento das partes interessadas e planeamento estratégico

Como em qualquer implementação, as iniciativas DSPM começam na fase de planeamento. As organizações devem envolver representantes de toda a empresa – incluindo TI, segurança, gestão de dados e unidades de negócio – para garantir que todos estão alinhados, atribuir funções e estabelecer estruturas de responsabilidade.

É então importante estabelecer objetivos claros. As organizações devem identificar os ativos críticos e compreender a sua importância, avaliar as potenciais ameaças e vulnerabilidades associadas ao manuseamento e armazenamento de dados e garantir que os objetivos estão alinhados com os regulamentos e padrões relevantes do setor.

Descoberta e classificação abrangentes de dados

Assim que a fase de planeamento estiver concluída, as organizações podem começar a usar a ferramenta DSPM para analisar e mapear dados, criando um inventário centralizado que detalha os tipos de dados, as localizações e os padrões de movimento. As equipas de segurança devem classificar os dados com base na sua sensibilidade, disponibilidade e relevância para os regulamentos. É importante também documentar como os dados são criados, partilhados e arquivados.

Avaliação e priorização contínuas de riscos

Durante a fase de avaliação de risco, atribua pontuações de risco com base nas classificações predefinidas. Pondere fatores como sensibilidade e criticidade em relação à facilidade com que os atacantes poderiam roubar ou expor dados e atribua pontuações de acordo. Estas pontuações ajudarão a priorizar os esforços de remediação — quanto maior a pontuação de risco, maior deverá ser a prioridade da vulnerabilidade. Este é o fundamento de uma gestão de riscos eficaz.

Integração e automação

Conforme mencionado, as soluções DSPM são mais eficazes quando integradas com outras ferramentas. As organizações devem avaliar a compatibilidade do seu DSPM com as suas ferramentas de segurança existentes, configurar os fluxos de dados e sincronizar os controlos de acesso para garantir uma integração sem falhas. Após a integração, é importante realizar testes completos para garantir que tudo funcione conforme o esperado.

Aplicação granular de políticas e controlo de acesso

É crucial definir os direitos de acesso com base nas funções e responsabilidades do cargo e auditá-los regularmente. Desta forma, as ferramentas de DSPM determinam se os indivíduos têm acesso apenas aos dados necessários para a sua função – o fundamento do princípio do menor privilégio – e alertam as equipas de segurança sobre quaisquer problemas potenciais.

Também é importante definir quais dados devem estar sujeitos a quais políticas de segurança, para que a DSPM possa identificar quaisquer problemas. Devem também ser definidas respostas de configuração automatizadas para garantir que as equipas de segurança não precisem de tomar medidas.

Monitorização contínua, auditoria e conformidade

Certifique-se de que a solução DSPM está configurada para monitorizar o comportamento do utilizador e do sistema, analisar potenciais ameaças e identificar potenciais problemas de conformidade. Para manter a conformidade, reveja regularmente os regulamentos, ajuste as configurações e as políticas em conformidade e mantenha registos detalhados de acesso e modificações de dados para fins de responsabilização e análise forense.

Escalabilidade e preparação para o futuro

É importante escolher ferramentas de DSPM que possam escalar com o seu negócio, suportando volumes e complexidade de dados crescentes sem comprometer o desempenho.

Implementação faseada

Para garantir uma implementação sem problemas, é importante implementar a DSPM de forma faseada, começando com os ativos de dados críticos e expandindo gradualmente a cobertura.