Was ist Identitätssicherheit?

Identitätssicherheit dient dazu, digitale Identitäten und die damit verbundenen Zugriffsrechte in allen Umgebungen – Cloud, Hybrid und On-Premises – zu schützen. Es umfasst die Kontrollmechanismen, Prozesse und Technologien, die sicherstellen, dass nur die richtigen Personen zum richtigen Zeitpunkt Zugang zu den richtigen Ressourcen haben.

Dies umfasst den Schutz von Identitätsmechanismen wie Authentifizierung, Autorisierungsrichtlinien, Identitätsanbietern (IdPs), Sitzungsverwaltung und Aktivitätsüberwachung. Diese Elemente sind unerlässlich für die Aufrechterhaltung des digitalen Vertrauens und bilden die Grundlage dafür, wie Benutzer mit Systemen und Daten interagieren.

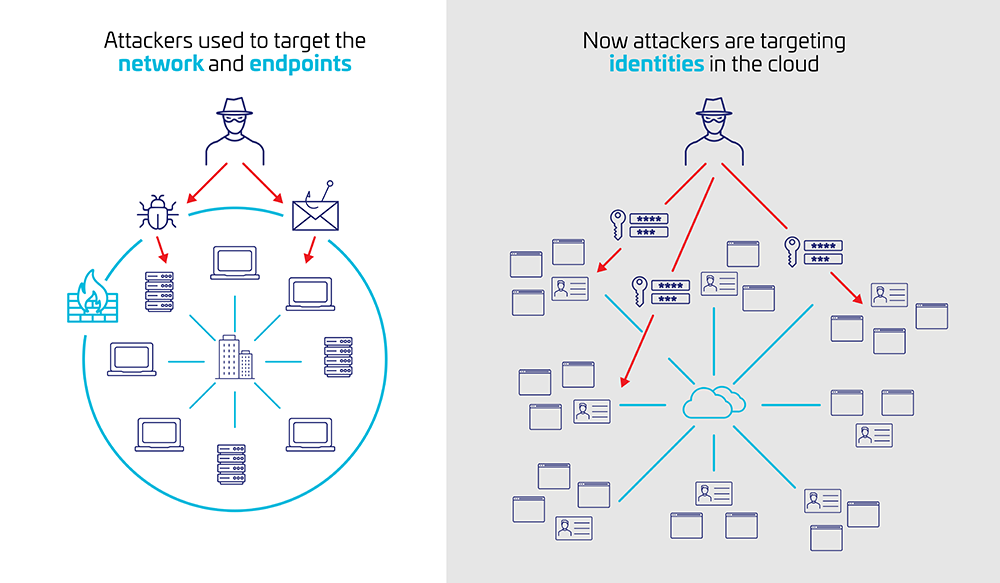

Da die traditionellen Sicherheitsgrenzen immer weiter gefasst werden, ist die Identität der neue Perimeter geworden, und Angreifer wissen, dass sie oft der direkteste Weg zu wichtigen Systemen und Daten ist. Daher zielen Angreifer zunehmend auf die Identität selbst ab, indem sie Schwachstellen in Authentifizierungsabläufen ausnutzen, falsch konfigurierte Zugriffsberechtigungen missbrauchen oder aktive Sitzungen kapern.

Ältere Sicherheitsmodelle vertrauten den Nutzern, sobald sie sich innerhalb der Sicherheitsgrenzen befanden. Sie haben es versäumt, die Angreifer zu berücksichtigen, die sich nun auf den Anmeldevorgang selbst konzentrieren. Legacy-Systeme bieten oft nur eingeschränkte Verifizierungsmöglichkeiten und priorisieren Benutzerfreundlichkeit gegenüber Sicherheit – Probleme, die moderne Zero-Trust- und adaptive Zugriffsframeworks lösen sollen.

Warum es wichtig ist

Identitäten werden angegriffen

Digitale Identitäten – ob Mitarbeiter, Kunden oder Partner – sind zu Hauptzielen für Angreifer geworden. Sie werden oft als der schnellste Weg angesehen, um Daten zu stehlen, Betriebsabläufe zu stören oder eine umfassendere Agenda voranzutreiben.

Der Verizon Data Breach Investigations Report 2025 hat festgestellt , dass fast 40 % der Datenschutzverletzungen verdächtige Anmeldungen mit Umgehung der Multi-Faktor-Authentifizierung (MFA) betrafen. Identitätsbezogene Vorfälle treten zunehmend in mehreren Phasen der Cyber-Kill-Chain auf, wobei Identitäten sowohl als eine Art Generalschlüssel zum gesamten Systems als auch als zentrale Schwachstelle fungieren, die das gesamte System lahmlegen kann.

Diese Herausforderungen werden durch die sich verändernde IT-Realität noch verstärkt, die hybrides Arbeiten, ausufernde Clouds und eine explosionsartige Zunahme von nicht verwalteten API umfasst. Veraltete Kontrollmechanismen und eine fragmentierte Überwachung erschweren es, identitätsbasierte Bedrohungen rechtzeitig zu erkennen und darauf zu reagieren.

Im Folgenden erfahren Sie, wie einige der häufigsten Bedrohungen eintreten können:

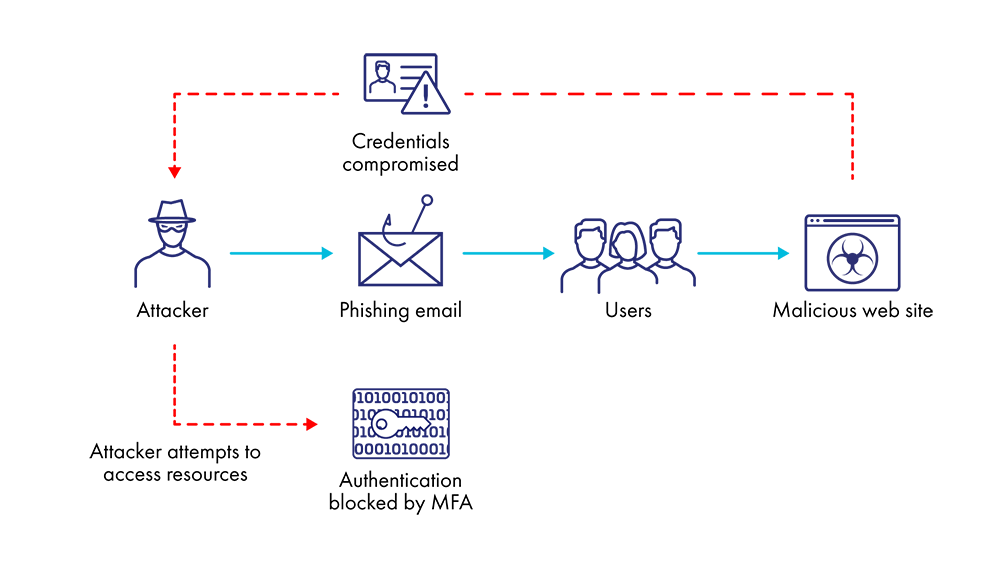

Phishing/MFA-Müdigkeit

Traditionelle Phishing-Angriffe werden durch fortgeschrittenere Methoden wie Prompt Bombing ergänzt, was zu MFA-Müdigkeit führt. Ein böswilliger Akteur wird alles daransetzen, die MFA zu knacken. Deshalb sollten Authentifizierungsstrategien durch Phishing-resistente MFA und kontextsensitive bedingte Zugriffsrichtlinien erweitert werden, die granulare Kontrollen auf risikoreiche Daten und Aktionen anwenden.

Token-/Sitzungsdiebstahl

Langlebige, nicht überwachte Token ohne Risikobewertung ermöglichen Angreifern die unbemerkte Kaperung von Sitzungen. Mangelnde Token-Hygiene kann ebenfalls zur Preisgabe von Secrets führen. Beispiele hierfür sind übermäßig lange Lebensdauern, fehlende Rotation oder Widerruf, nicht beschränkte oder übermäßig privilegierte Wiederverwendung über Sitzungen oder Apps hinweg sowie fehlende Telemetriedaten.

Diese Sicherheitslücken ermöglichen es, eine Sitzung zu kapern und dauerhaften unberechtigten Zugriff zu erhalten, der MFA und bedingten Zugriff vollständig umgehen kann. Deshalb ist es wichtig, den Widerruf des Zugriffs genauso sorgfältig zu überdenken wie seine Gewährung. Teams für Identitäts- und Zugriffsmanagement (IAM) sollten einen Widerruf von Anfang an einplanen – bei der Modellierung von Identitätsflüssen, der Definition von Anwendungsfällen und der Abbildung der Lebenszyklen des Zugriffs.

Technologien zum Schutz von Identitäten gewährleisten, dass der Entzug von Berechtigungen auf Basis der Bedrohungserkennung durch gemeinsame Signale automatisiert erfolgt und somit schneller auf Sicherheitsverletzungen reagiert wird, als Angreifer reagieren können.

Lücken in der Transparenz

Unvollständige oder isolierte Protokollverwaltung verschleiert die Transparenz bei Identitätsangriffen und verzögert deren Erkennung und Reaktion. Die rasche Zunahme von API (dank künstlicher Intelligenz) macht eine Automatisierung des Identitätsmanagements erforderlich. Zentralisierte, korrelierte Protokolle sind ebenfalls wichtig, um Anomalien über Sitzungen, Token und Anwendungen hinweg zu erkennen.

Diebstahl von Zugangsdaten

Passwörter ohne MFA, insbesondere bei älteren Systemen oder Dienstkonten, stellen für viele Unternehmen nach wie vor ein hohes Risiko dar. Der Thales 2025 Data Threat Report hat die Nichtverwendung von MFA für privilegierte Benutzer als Ursache für 13 % der gemeldeten Datenschutzverletzungen ermittelt. Angetrieben vom Identitätsdiebstahl sind Angreifer heute weniger diejenigen, die Malware (einschließlich Ransomware) einschleusen, sondern ähneln eher Credential-Brokern und nutzen Brute-Force-Angriffe. Identitätsbasierte Cyberangriffe ermöglichen es Angreifern, Zugang zu erlangen (d. h. buchstäblich sich einzuloggen) und lange Zeit unentdeckt zu bleiben, bis sie ihre Ziele erreichen.

Diese Risiken sind nicht rein hypothetisch. Bei den Angriffen auf Microsoft Exchange Server im Jahr 2020 nutzten Cyberkriminelle Sicherheitslücken aus, um Anmeldeinformationen zu stehlen und sich damit als legitime Benutzer Zugang zu Systemen zu verschaffen. Da keine Multi-Faktor-Authentifizierung (MFA) vorhanden war, konnten sich die Angreifer lateral bewegen und blieben unentdeckt – ein klares Beispiel dafür, wie identitätsbasierte Angriffe herkömmliche Malware mittlerweile sowohl in Bezug auf List als auch auf Auswirkungen übertreffen. Und dies ist nicht das einzige Beispiel; die jüngsten Vorfälle bei Change Healthcare, Snowflake und die Scattered Spider-Operationen zeigen, dass Angreifer Schwachstellen in der Authentifizierung ausnutzen, um sich in kritischen Systemen zu verstecken, bis sie ihre chadsoftware einschleusen können.

Fehlkonfigurationen können ein falsches Sicherheitsgefühl erzeugen, wenn unbekannte Lücken in der MFA-Abdeckung bestehen, und die Wahrscheinlichkeit ist hoch, dass jemand irgendwo Ihre Benutzer kompromittiert hat.

Ihre Zugriffskontrolle sollte eher richtliniengesteuert sein und nicht auf Anmeldedaten basieren, die auch für die Endbenutzer seit langem ein Problem darstellen. Wer sich proaktiv schützt, ist weniger darauf angeweisen, auf Vorfälle reagieren zu müssen.

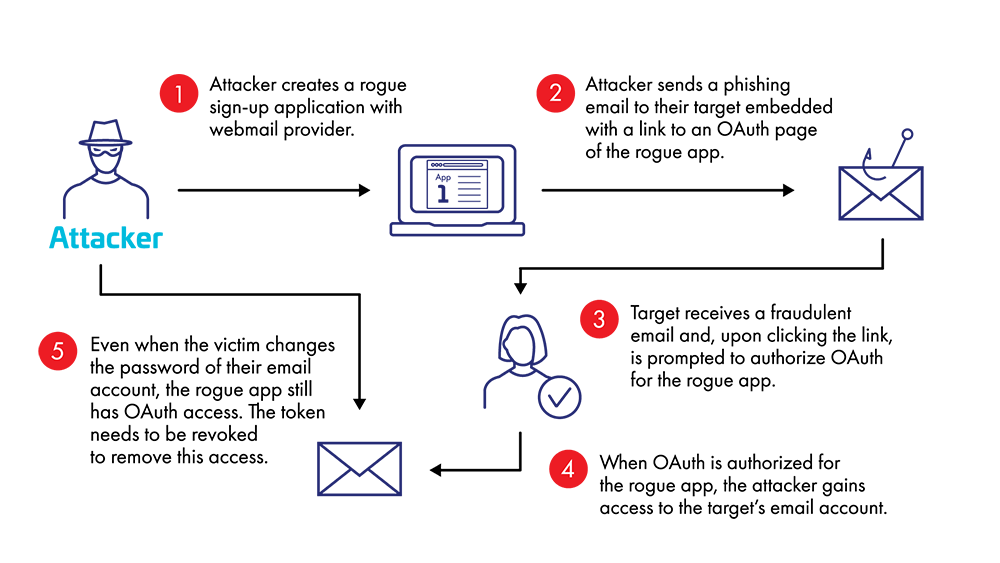

OAuth-Missbrauch

OAuth wurde entwickelt, um eine sicherere Autorisierung zu gewährleisten. Dass es als Waffe benutzt wird, ist bedauerlich, aber gefährlich, da unkontrollierte oder übermäßige API-Anfragen Identitätssysteme Missbrauch aussetzen. Mangelnde App-Governance ermöglicht es Nutzern, Drittanbieter-Apps oder betrügerischen APIs übermäßigen Zugriff zu gewähren, wodurch Angriffsflächen entstehen, die von Angreifern ausgenutzt werden können.

Viele Organisationen haben einen Rückstand an Apps, denen Nutzer zugestimmt haben, die aber noch nicht evaluiert wurden und oft aus der Zeit vor den administrativen Zustimmungsprozessen stammen.

Ihre Benutzer könnten versehentlich zustimmen, einen umfassenden Zugriff auf Ressourcen zuzulassen. Angreifer können unzählige Stunden mit Auskundschaften und Planung verbringen, denn sie müssen nur einmal richtig liegen.

Die wichtigsten Vorteile der Identitätssicherheit

Sie können Ihre Identitätsebene schützen, indem Sie überall eine Phishing-resistente MFA durch Optionen wie Passkeys, FIDO2-Hardwareschlüssel oder zertifikatsbasierte Authentifizierung durchsetzen. Diese Kontrollmaßnahmen sollten jedoch nicht auf Kosten der Benutzerfreundlichkeit gehen. Die Anwendung adaptiver Richtlinien auf der Grundlage des Authentifizierungskontexts, die Begrenzung der Token-Lebensdauer, die Erfassung von Fingerabdrücken auf Geräten und die Einschränkung des Zugriffs auf sensible Anwendungen führen zu einem mehrschichtigen Schutz, der die Angriffsfläche verringert, ohne den Benutzerzugang zu erschweren.

Governance sollte Priorität haben. Ohne ein kanonisches Identitätsmodell, das jeden Benutzer einer einzigen, konsistenten Identität über alle Systeme hinweg zuordnet, häufen Benutzer oft redundante Konten in verschiedenen Systemen an, wobei jedes einzelne ein Risiko darstellt und die Überwachung erschwert. Die Konsolidierung von Identitäten und die Automatisierung der Lebenszyklusverwaltung verringern die Angriffsfläche, verbessern die Verantwortlichkeit und stärken die Durchsetzung von Richtlinien. Die Eigentümer der Anwendungen sollten auch die Verantwortung für die Risiken und Kosten tragen, wenn die Kontrollen umgangen werden.

Der Rahmen und die Richtlinien, die Sie erstellen, ermöglichen die Implementierung und Aufrechterhaltung eines Zero-Trust-Sicherheitsmodells, bei dem die Identität die Begrenzung darstellt und Ihr Schutz auf der Annahme beruht, dass ein Verstoß jederzeit möglich ist. Das hilft, Risiken einzudämmen – selbst wenn Zugangsdaten oder Ihr Identitätsanbieter kompromittiert werden. Die Sicherung der Identitätsebene ist ein zentraler Bestandteil der Aufgabe jedes IAM-Teams und für die allgemeine Sicherheitshygiene unerlässlich.

Sind Sie eher der praktische Typ? Testen Sie die Identitätssicherheit von Thales kostenlos.

Testen Sie unseren adaptiven und risikobasierten Ansatz für Authentifizierung und Zugriffsmanagement 30 Tage lang kostenlos in Ihrer eigenen Umgebung.

So funktioniert's

Identitätssicherheit bedeutet, MFA überall durchzusetzen, Risiken in Echtzeit zu erkennen, Token zu sichern und die Offenlegung von Daten einzuschränken – selbst wenn Ihr Identitätsanbieter kompromittiert wird.

Es handelt sich nicht um eine einzelne Kontrollmaßnahme, sondern um mehrere Sicherheitsebenen, die dem Zero-Trust-Prinzip entsprechen: explizite Überprüfung, Annahme eines Sicherheitsverstoßes und Begrenzung der Möglichkeiten eines Angreifers, sich nach dem Eindringen in das System zu bewegen.

Zu den eingesetzten Technologien gehören Phishing-resistente MFA (wie FIDO2), adaptive Richtlinien basierend auf Benutzerkontexten wie Standort, Gerätesignalen, Token-Management und fein abgestuften Zugriffskontrollen für kritische Ressourcen und sensible Daten. Die Branche macht auch Fortschritte bei der Entwicklung von Standard-Frameworks zum Austausch von Signalen zwischen Sicherheitsanwendungen, wodurch eine neue "vertrauenswürdige" Zone zwischen Authentifizierung und Autorisierung geschaffen wird. Ihr oberstes Ziel sollte es sein, einer Identität zu vertrauen … aber nicht zu sehr.

Diese Fähigkeiten bilden die Grundlage, aber der Schutz endet nicht mit dem Zugriff.

Der Identitätsschutz umfasst auch App-Governance, Protokollverwaltung und Identitätsüberwachung zur Erkennung von und Reaktion auf laufende Bedrohungen.

Branchenfokus: Banken, Finanzdienstleistungen und Versicherungen (BFSI)

BFSI-Organisationen sind aufgrund der Sensibilität der von ihnen verwalteten Daten und ihrer Abhängigkeit von ständig verfügbaren Systemen besonders gefährdet. Glücklicherweise ist sich die BFSI-Branche dessen bewusst: Mehr als die Hälfte der Banker nennt die Überprüfung der Kundenidentität als oberste Priorität im Bereich der Informationssicherheit.

Ein einziger Identitätsverstoß kann zu Geldstrafen, Reputationsverlusten und kaskadenartigen Betriebsausfällen in allen Geschäftsbereichen führen. Finanzunternehmen geben für hohe Geldstrafen, Geschäftsunterbrechungen und Kosten für die Behebung von Sicherheitsverletzungen mittlerweile durchschnittlich 6,08 Millionen US-Dollar pro Sicherheitsverletzung aus, mehr als der weltweite Durchschnitt... Kontinuität wird erst nach den Folgen der Sicherheitsverletzung wiederhergestellt.

Führende Unternehmen im Finanzdienstleistungssektor beschleunigen die Einführungvon Zero Trust, wobei der Schutz der Identität ganz oben auf der Prioritätenliste für Investitionen in Identitätsmanagement und -verwaltung steht. Angetrieben durch den Druck, Vorschriften einhalten zu müssen, und das wachsende Risiko durch Insider, verlagern diese Unternehmen ihren Fokus von statischen IAM-Modellen hin zu einer adaptiveren Identitätssicherheit.

Worauf Sie bei einer Identitätssicherheitslösung achten sollten

Suchen Sie nach einer Lösung, die kontextbezogene Zugriffskontrolle unterstützt, sich in bestehende Tools integrieren lässt und nicht auf statischen Richtlinien basiert. Bei der Identitätssicherheit geht es nicht nur um die Durchsetzung, sondern auch um Flexibilität, Einsicht und schnelle Reaktion auf veränderte Risikosignale.

Der beste Ansatz geht davon aus, dass eine Gefährdung unvermeidlich ist, und konzentriert sich darauf, die Auswirkungen der bekannten Risiken zu minimieren. Es sollte Risikosignale überlagern, sich in Echtzeit anpassen und keinen Kompromiss zwischen Sicherheit und Benutzerfreundlichkeit erfordern. Ihr Unternehmen sollte nicht vor der Wahl stehen, entweder den Zugriff schützen oder ihn ermöglichen zu können. Wenn Sie es richtig machen, ist beides möglich.

What is Identity Security - Video

Fazit

Identitätssicherheit ist nicht optional – sie ist grundlegend für den Geschäftsbetrieb. Wenn Sie mehrere Schichten kontextbezogener Kontrollen bereitstellen und Sicherheitsverletzungen annehmen, um Sicherheitsrisiken zu reduzieren, Ihre Benutzer zu schützen und Ihr Unternehmen widerstandsfähig zu machen und vor identitätsbasierten Bedrohungen zu bewahren, haben Sie den ersten Schritt gemacht.

Schützen Sie Ihr Unternehmen mit Thales vor identitätsbasierten Bedrohungen.

Erfahren Sie, wie Identitätssicherheit von Thales einen adaptiven, risikobasierten Ansatz verfolgt, um die Berechtigungs- und Zugriffsverwaltung für Tausende von Unternehmen weltweit zu sichern, oder überzeugen Sie sich selbst und fordern Sie Ihre 30-tägige kostenlose Testversion an.