Was ist IAM?

IAM ist ein Rahmenwerk aus Richtlinien, Technologien und Prozessen, das sicherstellt, dass die richtigen Personen zur richtigen Zeit und aus den richtigen Gründen Zugang zu den richtigen Ressourcen haben. Zu diesen Personen können Mitarbeiter und Auftragnehmer (Workforce IAM), Endbenutzer wie Kunden oder Abonnenten (Customer IAM oder CIAM) sowie externe Partner wie Lieferanten oder Dienstleister gehören (Business-to-Business [B2B] IAM).

Es vereint Schlüsselfunktionen wie:

- Authentifizierung: Überprüfung, ob ein Benutzer tatsächlich derjenige ist, für den er sich ausgibt

- Autorisierung: Zugriff basierend auf Benutzerrollen oder Richtlinien gewähren oder verweigern

- Bereitstellung: Benutzerkonten erstellen, verwalten und entfernen

- Prüfung und Berichterstattung: Zugriffe zur Compliance- und Sicherheitsanalyse nachverfolgen und protokollieren

In modernen Unternehmen spielt IAM eine entscheidende Rolle dabei, einen sicheren und nahtlosen Zugriff auf Hunderte von Systemen in Cloud- und On-Premises-Umgebungen sowohl für interne als auch externe Zielgruppen zu ermöglichen

Mitarbeiter, Auftragnehmer, Kunden und Partner interagieren täglich mit einer Vielzahl von Tools – Salesforce, Microsoft 365, Google Workspace, Slack, Jira, ServiceNow, interne Datenbanken, VPN und mehr. IAM-Systeme rationalisieren den Zugriff auf diese Ressourcen, während die Kontrolle und die Sichtbarkeit im Hintergrund erhalten bleiben.

Wenn beispielsweise ein Mitarbeiter in ein Unternehmen eintritt, wird für ihn eine digitale Identität erstellt und ihm werden entsprechende Rollen zugewiesen. Wenn er dann auf Tools wie E-Mail, interne Dashboards oder Projektmanagementsysteme zugreifen, authentifiziert ihn das IAM-System, wendet Zugriffsrichtlinien an und gewährt den entsprechenden Zugriff. In ähnlicher Weise werden ein Kunde, der ein Konto in einer Einzelhandels-App erstellt, oder ein Lieferant, der auf eine Logistikplattform zugreift, mithilfe der gleichen IAM-Prinzipien authentifiziert, autorisiert und überwacht.

Dieser einheitliche Ansatz ersetzt die manuelle Bereitstellung, verringert die Abhängigkeit von unsicheren Passwortgewohnheiten und gewährleistet, dass die Zugriffsrechte systemübergreifend einheitlich und nachvollziehbar sind.

Warum ist IAM wichtig?

IAM war noch nie so wichtig. Homeoffice, behördliche Kontrollen, Datenschutzverletzungen und Cyberangriffe nehmen allesamt zu. IAM ist nicht länger nur Sache der IT, sondern eine geschäftliche Notwendigkeit.

Mit der Auflösung traditioneller Netzwerkgrenzen ist die Identität der neue Perimeter geworden. Benutzer verbinden sich heute von überall aus mit einer Mischung aus Cloud-Diensten und lokalen Systemen, oft mit persönlichen oder nicht verwalteten Geräten. In dieser Umgebung ist der effektivste Weg, sensible Daten und Systeme zu schützen, zu überprüfen, wer jemand ist, worauf er Zugriff haben sollte und unter welchen Bedingungen.

Heutige Unternehmen müssen sowohl Cloud-Umgebungen als auch bestehende Infrastrukturen sichern, die wahrscheinlich niemals ausgelagert werden können. IAM schlägt die Brücke zwischen diesen Welten und bietet sowohl hohe Sicherheit als auch ein reibungsloses Benutzererlebnis für alle Benutzertypen – von internen Teams über Kunden bis hin zu Geschäftspartnern.

Die Herausforderungen bei der Einführung von IAM

Fragmentierte IT-Umgebungen

Die meisten Organisationen nutzen heute eine Mischung aus Cloud-Diensten und On-Premises-Anwendungen. Interne Datenbanken, VPN und Branchenanwendungen bleiben unverzichtbar, insbesondere in Branchen wie dem Bankwesen und der kritischen Infrastruktur. Ähnlich verhält es sich mit kundenorientierten Diensten und Partnerintegrationen, die häufig in der Cloud angesiedelt sind und eine Vereinheitlichung der IAM-Systeme über interne und externe Umgebungen hinweg erfordern.

Ohne eine einheitliche Identitätsverwaltung wird die Zugangsverwaltung komplex und uneinheitlich.

Fehlende Unterstützung für ältere Systeme

Obwohl Cloud-IAM-Plattformen rasante Fortschritte gemacht haben, haben viele immer noch Schwierigkeiten, ältere Systeme abzudecken, die nicht migriert werden können. Für etablierte oder regulierte Branchen sind diese Systeme jedoch unverzichtbar. Sie erfordern nach wie vor eine starke Authentifizierung, die Durchsetzung von Richtlinien und die Auditierbarkeit, werden aber bei IAM-Strategien, die auf die Cloud setzen, oft vernachlässigt. Dies gilt sowohl für interne Systeme als auch für ältere, kundenorientierte Anwendungen, die für die Leistungserbringung weiterhin von entscheidender Bedeutung sind.

Übermäßige Abhängigkeit von Passwörtern

Trotz der zunehmenden Verbreitung sicherer Methoden sind Passwörter nach wie vor der am häufigsten verwendete Authentifizierungsmechanismus. Sie sind aber auch einer der schwächsten. Benutzer vergessen Passwörter, verwenden sie wieder oder speichern sie unsicher. Schon ein einziges kompromittiertes Passwort kann den Zugang zu sensiblen Systemen ermöglichen. Diese Herausforderung erstreckt sich auf Mitarbeiterkonten, Kundenlogins und Zugriffspunkte von Drittanbietern.

Falsch abgestimmte Sicherheitskontrollen

Eine einheitliche Authentifizierung funktioniert nicht bei verschiedenen Benutzern, Geräten und Datentypen. Manche Benutzer benötigen Sicherheitsvorkehrungen mit hohem Sicherheitsstandard, wie z. B. eine mehrstufige Authentifizierung, während andere von einem unkomplizierten Zugang zu Systemen mit geringem Risiko profitieren. IAM ermöglicht adaptive Sicherheitsrichtlinien für verschiedene Identitätstypen – von privilegierten Administratoren bis hin zu alltäglichen Kunden.

Sich entwickelnde Arbeits- und Zugriffsmodelle

Fernarbeit, BYOD-Richtlinien und zunehmender Zugriff durch Dritte bedeuten, dass traditionelle, auf Perimeter-Sicherheit basierende Zugriffsmodelle nicht mehr ausreichen. Benutzer erwarten heutzutage einen sicheren Zugriff von überall, mit jedem Gerät und zu jeder Zeit. Dies gilt auch für Kunden, die auf mobile Apps und API zugreifen, sowie für Anbieter, die über gemeinsame Systeme zusammenarbeiten.

Zunehmende regulatorische Anforderungen

Regelwerke wie PCI DSS, ISO 27001 und NIS2 verlangen von Unternehmen strenge Zugriffskontrollen, den Schutz sensibler Daten und die Erstellung von Prüfprotokollen. CIAM und B2B IAM spielen dabei eine entscheidende Rolle, indem sie sicherstellen, dass der externe Zugriff auch den Branchen- und regionalen Vorschriften entspricht.

Die wichtigsten Vorteile von IAM

- Verbesserte Sicherheit: Durch die Zentralisierung von Authentifizierung und Autorisierung bietet IAM einen einzigen Kontrollpunkt zur Durchsetzung einheitlicher Sicherheitsrichtlinien. Dazu gehören die Vorgabe stärkerer Authentifizierungsmethoden und die Anwendung von Regeln für den bedingten Zugriff, wodurch das Risiko der Kompromittierung von Anmeldeinformationen für alle Benutzertypen erheblich verringert wird.

- Verbesserte Benutzererfahrung: IAM ermöglicht einen reibungslosen Zugriff auf die Systeme, die Benutzer für ihre Arbeit benötigen, ohne unnötige Anmeldungen oder verwirrende Prozesse. Dies führt zu höherer Produktivität und weniger Supportanfragen. Zudem verbessert es die Kundenzufriedenheit durch reibungslose und sichere Anmeldevorgänge.

- Optimierte Abläufe: IAM kann das Anlegen, Verwalten und Entziehen von Benutzerkonten sowie Zugriffsüberprüfungen automatisieren und so den Arbeitsaufwand für IT- und Sicherheitsteams erheblich reduzieren. IAM optimiert die Verwaltung des Benutzerlebenszyklus und trägt dazu bei, dass Konten nicht länger aktiv bleiben, als sie sollten. Dies gilt nicht nur im Fall von Mitarbeitern, sondern auch bei der Einarbeitung und dem Onboarding von Kunden und Partnern.

- Unterstützung für moderne und ältere Umgebungen: Mit IAM können Unternehmen den Zugriff sowohl auf Cloud- als auch auf lokale Infrastrukturen verwalten und sicherstellen, dass ältere Systeme nicht von modernen Sicherheitsrichtlinien ausgeschlossen werden. Das gilt auch für ältere Systeme, die Kundendiensten oder Arbeitsabläufen von Drittanbietern zugrunde liegen.

Wie funktioniert IAM?

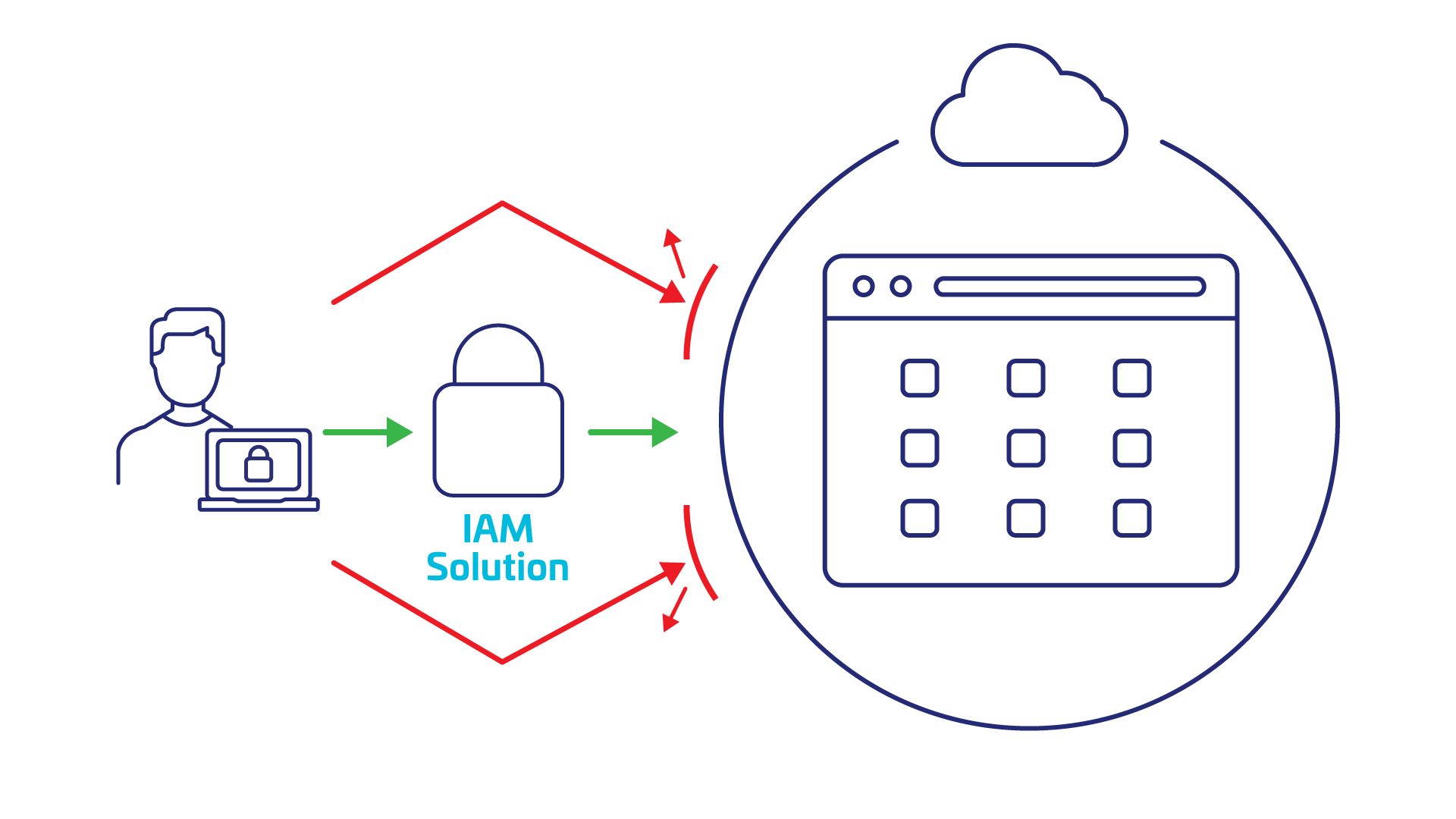

Im Kern geht es bei IAM darum sicherzustellen, dass die richtigen Personen – und nur diese Personen – Zugriff auf die richtigen Systeme und Daten haben. Dazu wird der gesamte Lebenszyklus einer Identität verwaltet, von der Kontoerstellung über die Durchsetzung der Zugriffsrechte bis hin zur eventuellen Deaktivierung. So sieht dieser Prozess üblicherweise aus:

- Benutzerregistrierung: Unabhängig davon, ob es sich um neue Mitarbeiter, Kunden, die sich über eine mobile App anmelden, oder Partner handelt, denen eingeschränkter Zugriff gewährt wird – jede Identität wird registriert und ihr werden Attribute wie Rolle, Gruppe oder Berechtigungen zugewiesen.

- Authentifizierung: Wenn Benutzer versuchen, sich anzumelden, prüft das System ihre Identität. Dabei könnte zum Beispiel etwas verwendet werden, das sie wissen (wie ein Passwort), etwas, das sie besitzen (wie ein Sicherheitstoken), oder etwas, das sie ausmacht (wie ein Fingerabdruck).

- Autorisierung: Nach der Überprüfung legt IAM fest, worauf der Benutzer basierend auf seiner Rolle, seinem Risikoniveau und dem Kontext (z. B. Gerätetyp oder Standort) zugreifen darf.

- Zugriffserzwingung: IAM setzt Zugriffsentscheidungen in Echtzeit durch und gewährt oder sperrt den Zugriff auf bestimmte Systeme, Anwendungen oder Daten.

- Überwachung und Prüfung: Jeder Zugriffsversuch wird protokolliert. Sicherheitsteams überwachen ungewöhnliche Aktivitäten, und Unternehmen können Berichte für Compliance- und Governance-Zwecke erstellen. Dies gilt gleichermaßen für interne Systeme und öffentlich zugängliche Anwendungen.

Wichtige beteiligte Komponenten

IAM-Lösungen bestehen aus mehreren Komponenten, die gemeinsam ein sicheres und reibungsloses Zugriffserlebnis in verschiedenen Umgebungen zu schaffen.

Identitätsmanagement

- Identitätsverzeichnis: ein zentralses Verzeichnis, in dem Benutzeridentitäten von Mitarbeitern, Kunden und Partnern gespeichert werden.

- Identity Lifecycle Management: Automatisiert den gesamten Lebenszyklus – vom Onboarding und Rollenwechsel bis zur Deaktivierung – egal ob es sich um Mitarbeiter handelt, die über HR-Systeme beitreten, oder um Kunden, die sich über Web- oder mobile Apps registrieren.

- Unterstützung für Identitätsföderation und IdP: ermöglicht eine nahtlose Anmeldung über Unternehmens- und kundenorientierte Systeme hinweg unter Verwendung von Standards wie SAML oder OpenID Connect (OIDC). Es verbindet unterschiedliche Bereiche wie Personalmanagementsysteme, Partnerportale und Kunden-Apps über vertrauenswürdige Identitätsanbieter.

Berechtigungs- und Zugriffsverwaltung

- Rollenbasierte Zugriffskontrolle (RBAC): bietet strukturierten, richtlinienbasierten Zugriff durch die Zuweisung von Berechtigungen auf der Grundlage vordefinierter Regeln. Dies gilt für Mitarbeiterfunktionen, Kundenabonnementstufen und Zugriffsberechtigungen von Anbietern.

- Attributbasierte Zugriffskontrolle (ABAC): erhöht die Flexibilität durch die Einbeziehung dynamischer Attribute wie Standort, Gerätetyp oder Abteilung zur Bestimmung des Zugriffs und ermöglicht so eine differenziertere und kontextbezogene Durchsetzung der Richtlinien.

- Privileged Access Management (PAM): ergänzt RBAC durch die Sicherung erhöhter oder sensibler Rollen. PAM ist von entscheidender Bedeutung für den Schutz des administrativen Zugriffs für interne Mitarbeiter und spielt auch eine Schlüsselrolle bei der Gewährung von temporärem oder risikoreichem Zugriff für Partner oder Dritte. Dadurch wird sichergestellt, dass dieser Zugriff streng kontrolliert, überwacht und zeitlich begrenzt ist.

- Feingranulare Autorisierung: Ermöglicht hochspezifische Zugriffskontrollen auf Ressourcen- oder Aktionsebene. Dieser Ansatz geht über traditionelle rollenbasierte Modelle hinaus und setzt detaillierte Berechtigungen durch, wie beispielsweise die Einschränkung der Möglichkeiten eines Benutzers, bestimmte Daten anzuzeigen, zu bearbeiten oder weiterzugeben, basierend auf kontextbezogenen Faktoren oder Geschäftsregeln.

Authentifizierung

- Single Sign-On (SSO): SSO ermöglicht es Benutzern, sich einmal anzumelden und so auf mehrere Anwendungen zuzugreifen, ohne sich erneut authentifizieren zu müssen. Es reduziert die Passwortmüdigkeit und verbessert das Benutzererlebnis.

- Multi-Faktor-Authentifizierung (MFA): MFA bietet zusätzlichen Schutz, indem eine zweite (oder dritte) Form der Verifizierung verlangt, z. B. eine Push-Benachrichtigung, ein Token oder ein biometrisches Merkmal, bevor der Zugriff gewährt wird.

- Passwortlose Authentifizierung: Bei diesem Ansatz werden herkömmliche Passwörter durch stärkere, Phishing-resistente Optionen wie FIDO-Schlüssel, Smartcards oder Gesichtserkennung ersetzt.

Prüfung, Überwachung, & Governance

- Identitätsgovernance und -verwaltung (IGA): überwacht Zugriffsüberprüfungen, Zertifizierungen und die Einhaltung von Richtlinien für das gesamte Benutzerspektrum, einschließlich der Identitäten von Auftragnehmern, Kunden und Partnern.

- Zugriffsprotokollanalyse: erfasst detaillierte Protokolle darüber, wer wann und wie auf was zugegriffen hat. Dies ist unerlässlich für die Untersuchung von Anomalien und die Aufrechterhaltung der Compliance über Mitarbeiter-, CIAM- und Drittanbieterdomänen hinweg.

Sind Sie eher der praktische Typ? Testen Sie die Identitätssicherheit von Thales kostenlos.

Testen Sie unseren adaptiven und risikobasierten Ansatz für Authentifizierung und Zugriffsmanagement 30 Tage lang kostenlos in Ihrer eigenen Umgebung.

Branchenfokus: BFSI

Warum IAM im Bankwesen, Finanzdienstleistungssektor und Versicherungswesen (BFSI) wichtig ist

Zwar stehen alle Branchen unter dem Druck, den Zugang zu sichern, doch für BFSI-Organisationen ist dies besonders wichtig. Sie verarbeiten sensible persönliche und finanzielle Daten, unterliegen einer strengen behördlichen Aufsicht und sind daher ein bevorzugtes Ziel für Cyberangriffe. Gleichzeitig müssen sie schnelle, nahtlose Dienste für Mitarbeiter, Kunden und Drittanbieter anbieten, oft über eine komplexe Mischung aus Cloud- und Altsystemen.

IAM bildet die Grundlage, um diesen konkurrierenden Anforderungen gerecht zu werden, und bietet die Transparenz, Kontrolle und Skalierbarkeit, die BFSI-Organisationen benötigen, um sicher und effizient zu arbeiten.

- Hohe Sicherheitsanforderungen: Das Vertrauen der Kunden ist genauso unerlässlich wie zerbrechlich. Eine einzige kompromittierte Anmeldung oder eine falsche Zugangskonfiguration kann zu finanziellen Verlusten, Rufschädigung und behördlichen Strafen führen. IAM reduziert diese Risiken, indem es einheitliche Zugriffsrichtlinien für alle Systeme durchsetzt.

- Wachsende regulatorische Anforderungen: BFSI-Organisationen müssen strenge regulatorische Anforderungen erfüllen, einschließlich neuer Gesetze zur Datensouveränität. IAM unterstützt die Compliance durch die Ermöglichung rollenbasierter Zugriffskontrolle (RBAC), Multi-Faktor-Authentifizierung, Audit-Protokollierung und die Durchsetzung des Prinzips der geringsten Privilegien. Relevante Standards und Rahmenwerke umfassen:

- Weltweit:

- ISO/IEC 27001 und 27002

- SWIFT CSCF

- Vereinigte Staaten

- FFIEC-Richtlinien

- GLBA- und FTC-Schutzklausel

- Europa

- PSD2/PSD3

- DORA

- Weltweit:

- Hybridinfrastruktur: Viele BFSI-Organisationen verlassen sich immer noch auf Mainframes und ältere Anwendungen, die nicht zukunftsfähig sind. Die besten IAM-Lösungen unterstützen sowohl moderne SaaS-Tools als auch lokale Systeme und gewährleisten so Sicherheit und Kontinuität in der gesamten Umgebung, ohne geschäftskritische Arbeitsabläufe zu unterbrechen.

- Veränderte Arbeitsmodelle: Homeoffice und hybride Arbeitsmodelle bedeuten, dass Finanzdienstleistungsteams einen sicheren und flexiblen Zugriff auf Tools und Daten von überall benötigen. IAM ermöglicht eine starke Authentifizierung und kontextbezogene Zugriffskontrolle über Standorte, Geräte und Netzwerkumgebungen hinweg.

- Kundenorientierte Sicherheit: IAM sichert kundenseitige Plattformen wie mobile Apps und Online-Banking-Portale und ermöglicht so schnelle und dennoch regelkonforme digitale Erlebnisse.

Worauf Sie bei einer IAM-Lösung achten sollten

Nicht alle IAM-Plattformen sind gleich. Während das Hauptziel - die Verwaltung von Identitäten und die Kontrolle des Benutzerzugriffs - gleich bleibt, kann die Art und Weise, wie verschiedene Lösungen dieses Ziel erreichen, sehr unterschiedlich sein. Bei der Auswahl einer IAM-Lösung sollte man nach einer Lösung suchen, die reibungslose Sicherheit, Flexibilität ohne Komplexität und Transparenz ohne Sicherheitslücken bietet.

Hier sind die wichtigsten Fähigkeiten, auf die Sie achten sollten.

Here are the key capabilities to look for.

Hybridunterstützung für Cloud- und On-Premise-Umgebungen

Ein modernes IAM-Tool sollte den Zugriff auf SaaS-, Cloud-native und ältere On-Premises-Anwendungen sichern. Dies ist besonders wichtig für Unternehmen mit einer lange bestehenden Infrastruktur, die nicht einfach ersetzt oder migriert werden kann. Suchen Sie nach Plattformen, die sich sowohl mit modernen als auch mit älteren Systemen integrieren lassen, ohne dass parallele Toolsets erforderlich sind oder Datensilos entstehen.

Flexible, risikobasierte Authentifizierung

Unterschiedliche Benutzer, Geräte und Anwendungen erfordern unterschiedliche Sicherheitsniveaus. Ihre IAM-Lösung sollte eine breite Palette von MFA-Methoden unterstützen und intelligent auf Basis von Risiko, Kontext und Compliance-Anforderungen eingesetzt werden.

Passwortlose Funktionen

Geringere Abhängigkeit von Passwörtern verbessert die Benutzerfreundlichkeit und beseitigt einen der häufigsten Angriffsvektoren. Priorisieren Sie die Unterstützung von Phishing-resistenten Methoden wie FIDO2, Biometrie und zertifikatsbasierter Authentifizierung.

Zentrale Richtlinien- und Zugriffskontrolle

Mit Ihrer IAM-Lösung sollten Sie konsistente, granulare Zugriffsrichtlinien in Ihrer gesamten Umgebung definieren und durchsetzen können. Bedingter Zugriff basierend auf Rolle, Standort, Gerätetyp oder Verhaltensrisikobewertung stellt sicher, dass nur die richtigen Personen unter den richtigen Bedingungen Zugriff auf die richtigen Ressourcen haben.

Nahtlose Benutzererfahrung

Benutzergesteuerte Registrierung, Single Sign-On (SSO) und kontextbezogener Zugriff tragen dazu bei, die Passwort-Müdigkeit zu verringern und die Anzahl der Support-Tickets zu minimieren. IAM sollte es Benutzern ermöglichen, sicher und ohne Unterbrechung auf das zuzugreifen, was sie benötigen.

Compliance-fähige Protokollierung und Transparenz

Integrierte Protokollierung, Berichterstattung und SIEM-Integration ermöglichen es Ihnen, Zugriffsversuche zu überwachen, Anomalien zu untersuchen und Audit-Anforderungen zu erfüllen. Dies ist besonders für regulierte Branchen wie BFSI, Gesundheitswesen und Behörden wichtig.

Standardbasierte Interoperabilität

Entscheiden Sie sich für IAM-Lösungen, die Standardprotokolle wie SAML, OIDC und SCIM unterstützen und sich problemlos in HR-Systeme, Kundenidentitätsanbieter (z. B. Social Logins) und Partner-Logins integrieren lassen. Vermeiden Sie starre Lösungen, die sich nicht mit Ihrer Corporate Identity weiterentwickeln können.

Resilienz und Kontinuität

IAM sollte auch bei Ausfällen betriebsbereit bleiben. Funktionen wie Fallback-Authentifizierung und Hochverfügbarkeitsarchitektur gewährleisten, dass Benutzer weiterhin ohne Unterbrechung auf wichtige Funktionen zugreifen können.

Sicherer Zugriff, nahtloses Erlebnis

Es ist unbedingt erforderlich, steuern zu können, wer unter welchen Bedingungen worauf zugreifen kann.

IAM ist die Grundlage für einen sicheren und reibungslosen Betrieb. Es stellt sicher, dass nur die richtigen Personen zur richtigen Zeit Zugang zu den richtigen Ressourcen haben, ohne dabei Produktivitätshemmnisse zu schaffen. Es hilft Sicherheits- und IT-Teams dabei, einheitliche Richtlinien zu gewährleisten, menschliche Fehler zu reduzieren und vollständige Transparenz über das Benutzerverhalten in verschiedenen Umgebungen zu erhalten.

Für risikoreiche Sektoren wie das Bankwesen, Finanzdienstleistungen und Versicherungen bietet IAM die Kontrolle, Flexibilität und Prüfbarkeit, die erforderlich sind, um Zugang und Sicherheit in Einklang zu bringen.

IAM optimiert nicht nur den Zugriff, sondern fördert auch Produktivität, Zusammenarbeit und Vertrauen. Sie ermöglicht es Mitarbeitern, ihre Aufgaben reibungslos zu erledigen, befreit IT-Teams von manueller Bereitstellung und ständigen Problemen mit Anmeldedaten und ermöglicht eine nahtlose, sichere Zusammenarbeit mit Dritten. Für Verbraucher schafft es Vertrauen, indem es sicherstellt, dass ihre Daten geschützt sind und sie eine reibungslose Nutzererfahrung haben.

Letztendlich geht es bei IAM nicht nur darum, wer Zugang erhält, sondern auch wie, wann und warum. Das ist der Grund, warum IAM für einen sicheren und widerstandsfähigen Geschäftsbetrieb unerlässlich ist.