Qu’est-ce que l’authentification unique (SSO) ?

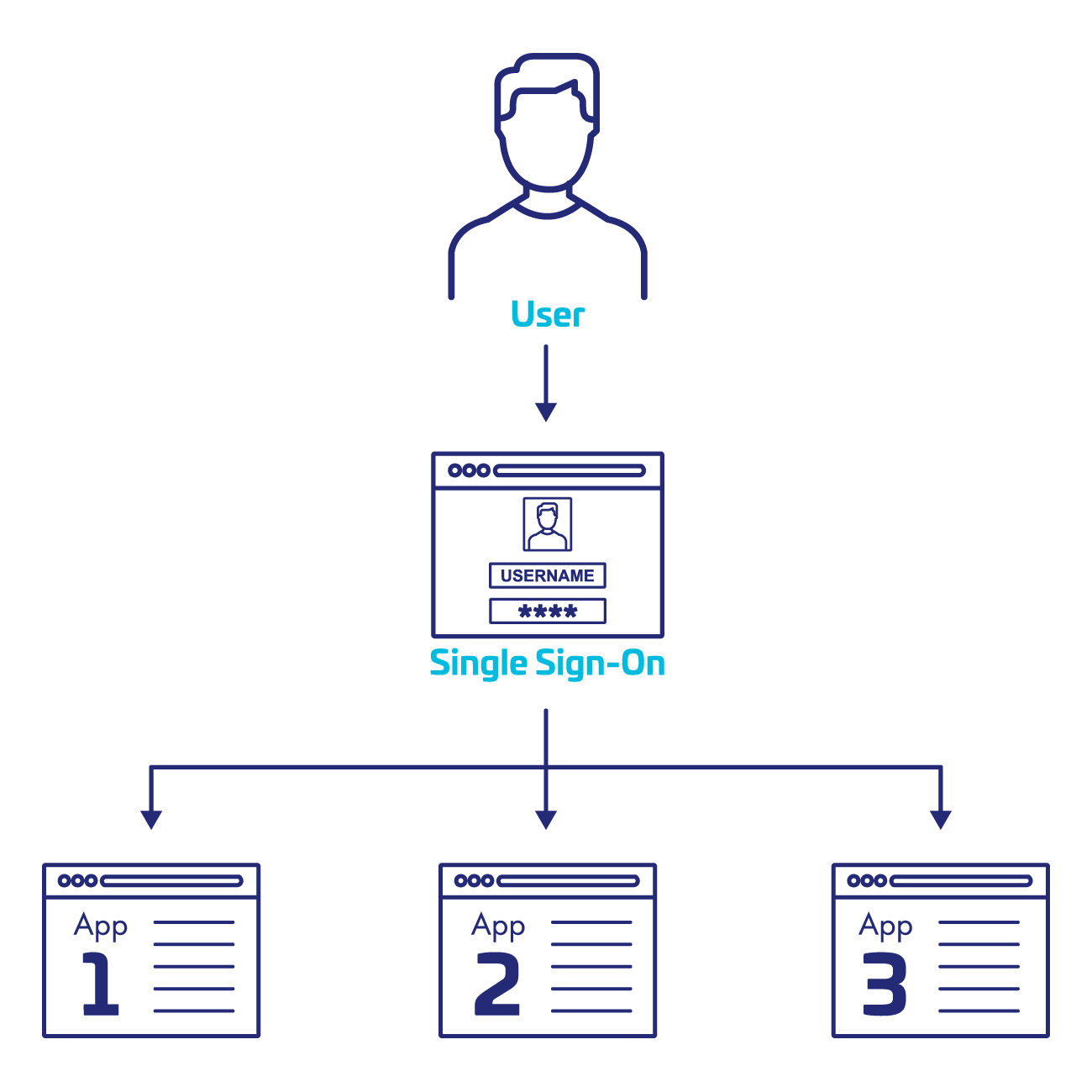

L’authentification unique (SSO) est un modèle d’authentification dans lequel un utilisateur se connecte une seule fois avec un ensemble d’identifiants pour accéder à plusieurs applications. Elle constitue un élément clé de nombreux systèmes de gestion des identités et des accès (IAM). Plutôt que d’avoir besoin d’un nom d’utilisateur et d’un mot de passe spécifiques pour chaque connexion, l’authentification unique (SSO) offre un accès en un seul clic à tous les outils autorisés, en toute sécurité et sans redondance.

Prenons par exemple le cas d’un utilisateur se connectant à une session d’entreprise au début de sa journée de travail. Une fois authentifié, il peut ouvrir sa messagerie, accéder à un document stocké dans le cloud, consulter les mises à jour d’un outil de gestion de projet ou consulter les enregistrements CRM sans avoir à se reconnecter.

L’authentification unique Web (SSO Web) est le type le plus couramment utilisé dans les applications d’entreprise basées sur le cloud, où l’accès à plusieurs applications Web est accordé via un seul événement d’authentification. Cette page est principalement consacrée à l’authentification unique Web. Toutefois, nous aborderons également brièvement d’autres types d’authentification unique.

L’authentification unique Web (comme tout autre type d’authentification unique) est possible en arrière-plan grâce à un système d’identité fédérée. Un fournisseur d’identité central (IdP) authentifie l’utilisateur et transmet des jetons d’authentification à plusieurs fournisseurs de services, tels que Salesforce ou Slack. Ces jetons constituent une preuve d’identité acceptable. Des normes telles que SAML (Security Assertion Markup Language) et OpenID Connect (OIDC) régissent la manière dont ces données sont transmises en toute sécurité.

À l’inverse, l’approche traditionnelle (dans laquelle chaque service possède son propre identifiant) oblige les utilisateurs à s'inscrire et à mémoriser un ensemble distinct d’identifiants de connexion pour chaque application. Cela entraîne généralement une contrainte liée aux mots de passe, une augmentation des demandes de réinitialisation et un risque accru de réutilisation des identifiants. Du point de vue de la sécurité, chaque connexion supplémentaire représente un vecteur d’attaque potentiel.

Le contexte actuel exige mieux. Le passage au travail axé sur le cloud et le télétravail a augmenté le nombre de systèmes utilisés quotidiennement par les employés. Aujourd’hui, l’authentification unique (SSO) est plus qu’une simple commodité ; elle devient une véritable nécessité.

Autres types de SSO

Bien que l’authentification unique Web soit la plus courante, l’authentification unique (SSO) peut également prendre d’autres formes en fonction du cas d’utilisation :

- Connexion sociale SSO : les utilisateurs s’authentifient à l’aide d’identifiants provenant de plateformes sociales pour accéder à des applications tierces.

- SSO du réseau d’entreprise : authentifie automatiquement les utilisateurs sur plusieurs systèmes sur site lorsqu’ils se connectent à leur appareil professionnel, souvent intégré à Active Directory.

- SSO mobile : permet un accès sans heurts à plusieurs applications mobiles sans nécessiter de connexion distincte pour chaque application, en tirant parti de l’identité mobile et de l’authentification au niveau de l’appareil.

- SSO fédérée : permet aux utilisateurs de différentes organisations ou domaines de s’authentifier à l’aide de leurs identifiants personnels, par exemple dans des écosystèmes partenaires ou des établissements d’enseignement.

Bien que ces variantes diffèrent par leur portée, elles partagent le même objectif principal : réduire le nombre d’authentifications requises entre les systèmes de confiance tout en maintenant un niveau de sécurité élevé.

Pourquoi l’authentification unique Web est importante

Les défis qui encouragent l’adoption

L’essor de l’authentification unique Web (SSO) est essentiellement une réponse à un environnement de travail en mutation :

Écosystèmes d’applications tentaculaires

Les entreprises modernes s’appuient sur un ensemble vaste et varié d’outils numériques. Des CRM comme Salesforce aux plateformes de collaboration comme Slack, en passant par les suites bureautiques comme Microsoft 365 ou Google Workspace, et de nombreuses autres applications spécialisées, les employés sont tous les jours confrontés à des dizaines de systèmes. Sans SSO, chaque système nécessite sa propre authentification, obligeant les utilisateurs à se réauthentifier constamment, ce qui devient un processus inefficace et frustrant.

Surcharge de mots de passe

Cette approche fragmentée conduit à une lassitude par rapport aux mots de passe. Les utilisateurs doivent se souvenir d’identifiants uniques pour chaque service, ce qui entraîne souvent des comportements à risque tels que le fait de réutiliser des mots de passe, de les écrire ou de les enregistrer de manière non sécurisée. Des études menées dans le secteur montrent que plus de 50 % des utilisateurs admettent réutiliser leurs mots de passe sur différents systèmes, ce qui augmente le risque de compromission.

Risques de sécurité

Chaque point de terminaison de connexion représente une vulnérabilité potentielle. Plus il y a d’identifiants, plus les occasions d’hameçonnage, d’attaques par force brute et par bourrage d’identifiants se multiplient. Les processus d’accès incohérents et la frustration des utilisateurs ne font qu’aggraver ces risques en encourageant des solutions de contournement dangereuses.

Charge de travail du support informatique

Les services d’assistance sont submergés de demandes de réinitialisation de mots de passe, qui restent l’un des problèmes de support les plus courants et les plus coûteux. Le traitement de ces tickets prend du temps, mobilise les ressources informatiques et ralentit les opérations commerciales.

Solutions de contournement Shadow et IT

Lorsque l’accès est difficile, les utilisateurs prennent des raccourcis. Ils risquent de se tourner vers des applications non autorisées, stocker leurs identifiants dans des endroits non sécurisés ou les partager de manière informelle avec leurs collègues. Ces comportements engendrent des problèmes de conformité, affaiblissent les capacités de surveillance et créent des portes dérobées pour les attaquants.

Principaux avantages de l’authentification unique Web

En relevant ces défis, l’authentification unique (SSO) apporte de la valeur à l’ensemble de l’organisation :

- Expérience utilisateur améliorée : les employés peuvent accéder plus rapidement à ce dont ils ont besoin, sans interruption. Une simple connexion en début de journée suffit.

- Posture de sécurité renforcée : moins d’identifiants signifient moins de points de défaillance. L’authentification unique (SSO) aide les équipes de sécurité à appliquer les politiques à partir d’un point central et ajoute des contrôles multicouches tels que l’authentification multifacteur (MFA).

- Productivité accrue : moins de temps consacré à la gestion des identifiants signifie plus de temps consacré à des tâches et à des objectifs à forte valeur ajoutée.

- Opérations informatiques simplifiées : la gestion des accès à partir d’un emplacement central limite le nombre de tickets d’assistance, rationalise l’intégration et la désintégration et aide les entités à se préparer aux audits.

- Surface d’attaque réduite : lorsque l’authentification est consolidée via un fournisseur d’identité de confiance, les entités peuvent surveiller et répondre rapidement et efficacement aux menaces.

Vous préférez la pratique ? Essayez gratuitement Thales SSO

Testez gratuitement pendant 30 jours notre approche adaptative et basée sur les risques pour l’authentification unique dans votre propre environnement.

Comment fonctionne l’authentification unique Web

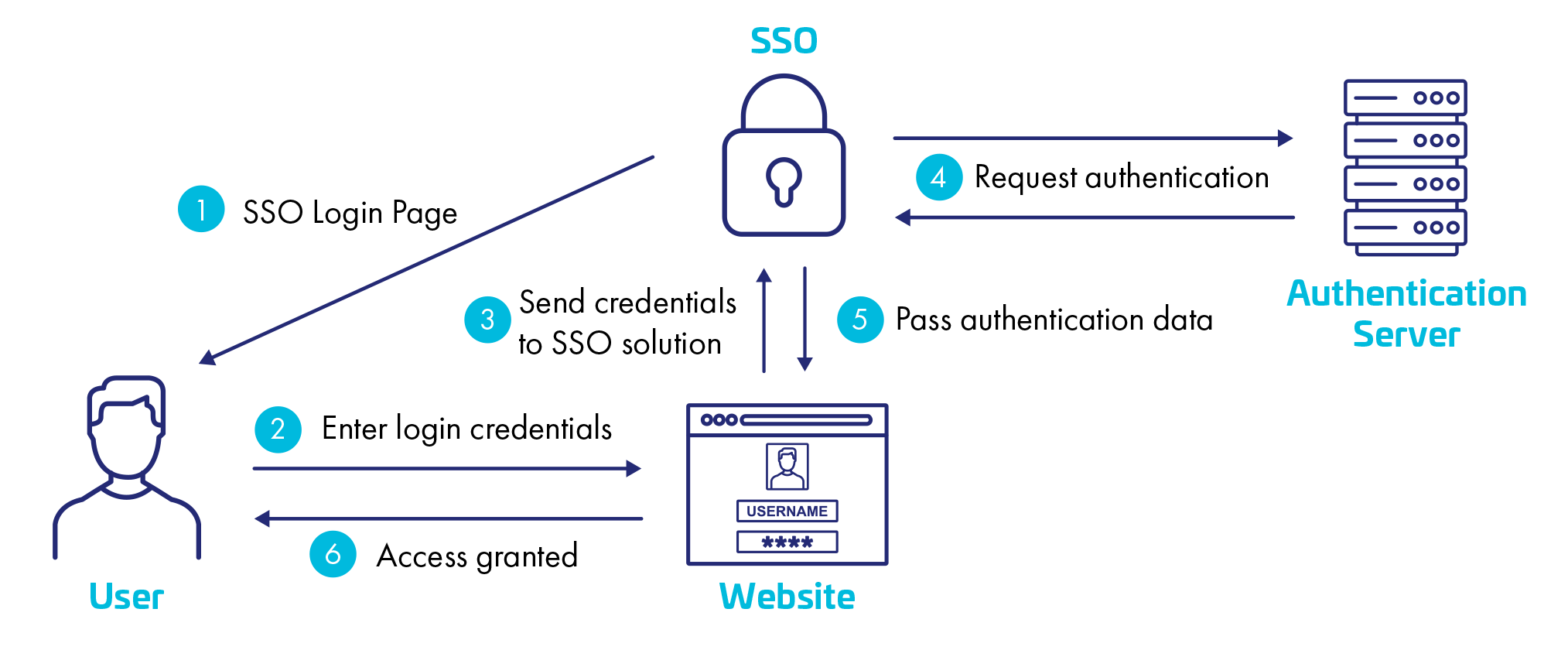

De manière générale, l’authentification unique (SSO) fonctionne grâce à une relation de confiance entre le fournisseur d’identité et les fournisseurs de services auxquels un utilisateur doit accéder. Voici à quoi ressemble généralement le processus :

- Authentification de l’utilisateur : l’utilisateur se connecte une seule fois au fournisseur d’identité en utilisant les identifiants d’entreprise qui lui ont été fournis.

- Émission de jeton : une fois l’authentification réussie, le fournisseur d’identité émet un jeton de sécurité ou une assertion.

- Demande d’accès : si l’utilisateur tente d’accéder à un fournisseur de services (il peut s’agir d’un outil CRM ou même de l’intranet), le fournisseur de services redirige la demande vers le fournisseur d’identité pour vérification.

- Validation du jeton : le fournisseur d’identité confirme ensuite l’identité de l’utilisateur à l’aide du jeton et lui accorde l’accès.

- Continuité de la session : pendant la période de connexion, l’utilisateur conserve sa session authentifiée sur toutes les applications protégées qu’il utilise.

Dans les environnements hybrides, l’authentification unique (SSO) connecte à la fois les systèmes cloud et les systèmes sur site. Par exemple, Active Directory ou LDAP peuvent authentifier les utilisateurs pour les applications sur site, tandis que les protocoles fédérés comme SAML ou OIDC gèrent les services cloud. Cela permet aux employés de se connecter une seule fois et d’accéder à tout, des applications intranet traditionnelles aux CRM basés sur le cloud, sans avoir besoin de se reconnecter.

Principaux composants

De nombreuses technologies s’associent pour faciliter des expériences d’authentification unique (SSO) sécurisées et fluides :

- Protocoles : des normes comme SAML, OIDC et OAuth garantissent une communication sûre et sécurisée entre les fournisseurs d’identité et de services.

- Fournisseurs d’identité (IdP) : ce sont des services d’authentification centralisés qui vérifient les informations d’identification et gèrent les jetons de session.

- Fournisseurs de services (SP) : ce sont les applications ou plateformes auxquelles l’utilisateur doit accéder pour effectuer diverses fonctions. Ils font confiance au fournisseur d’identité pour l’authentification.

- Authentification multifacteur (MFA) : généralement mise en œuvre en plus de l’authentification unique (SSO), l’authentification multifacteur (MFA) fournit une mesure de sécurité supplémentaire à la procédure d’authentification en exigeant un autre (voire un troisième) facteur de vérification, tel qu’un jeton ou une donnée biométrique.

- Services d’annuaire : les applications telles qu’Active Directory ou LDAP stockent les attributs et les rôles des utilisateurs qui déterminent les autorisations d’accès.

Ensemble, ces composants offrent un environnement sûr qui permet aux entités d’intégrer l’authentification, d’améliorer la visibilité et de protéger les systèmes critiques sans en diminuer la facilité d’utilisation.

Pleins feux sur le secteur : secteur bancaire, des services financiers et des assurances

Pourquoi l’authentification unique (SSO) est importante dans les secteurs bancaire, des services financiers et des assurances (BFSI)

Peu de secteurs subissent autant de pression que le secteur BFSI en matière de sécurisation des accès. Ces entités sont responsables de données financières et personnelles extrêmement sensibles. Elles doivent également assurer leurs activités sous un contrôle réglementaire des plus stricts et constituent des cibles privilégiées pour les cyberattaques compte tenu de la valeur des informations qu’elles détiennent. Dans le même temps, elles doivent garantir un accès permanent à leurs employés, clients et partenaires.

L’authentification unique (SSO) répond à la quasi-totalité des problèmes du secteur BFSI :

- Attentes en matière de sécurité : les clients exigent des expériences numériques sécurisées. La confiance des consommateurs est au plus bas, et une seule connexion compromise peut causer d’énormes dommages à la confiance et à la réputation de la marque.

- Efficacité opérationnelle : avec des effectifs importants et répartis partout dans le monde, un accès sécurisé et sans friction est essentiel à la continuité des activités quotidiennes.

- Infrastructure hybride : de nombreuses entreprises du secteur BFSI n’ont pas encore tout misé sur le cloud. Elles conservent un modèle hybride pour des raisons pratiques, réglementaires et opérationnelles. Elles veulent se moderniser, mais pas tout remplacer, et elles veulent de l’agilité, mais pas au détriment de la sécurité. Dans ce cas précis, l’authentification unique (SSO) permet d’accéder aux environnements existants, cloud et hybrides sans créer de silos.

- Conformité réglementaire : les normes PCI DSS, RGPD et NIS2 exigent des contrôles d’identité et d’accès robustes. L’authentification unique (SSO) facilite la mise en place de pistes d’audit précises et la conformité aux politiques exigées par ces normes.

Tendances du marché

Selon des rapports sectoriels, le secteur BFSI figure parmi les principaux secteurs qui investissent dans l’authentification unique (SSO) et l’identité fédérée. Ces organisations prennent des mesures énergiques pour réduire la surface d’attaque, soutenir le travail mobile et à distance et répondre à l’évolution des exigences de conformité.

Que rechercher dans une solution SSO ?

Bien que le concept de l’authentification unique (SSO) soit simple, sa mise en œuvre peut varier. Choisir la bonne solution nécessite un équilibre entre sécurité, facilité d’utilisation et flexibilité à long terme. Les meilleurs systèmes SSO sont construits autour de quelques principes directeurs :

- Sécurité sans compromis : les services SSO doivent prendre en charge l’authentification multifacteur, l’authentification sans mot de passe et les politiques contextuelles. Bien que les utilisateurs doivent être considérés comme dignes de confiance, ils doivent être vérifiés en fonction de facteurs de risque tels que leur localisation, leur appareil et leur comportement.

- Expérience utilisateur fluide : l’authentification doit être aussi fluide que possible. Les utilisateurs doivent pouvoir passer d’un système à l’autre sans heurts et sans être constamment interrompus ni être constamment redirigés.

- Conformes aux normes et interopérables : recherchez la prise en charge des normes de l’industrie comme SAML et OIDC, ainsi que l’intégration cloud, hybride et sur site.

- Évolutivité : le système doit évoluer avec votre entreprise, en prenant en charge un grand nombre d’utilisateurs, des bureaux dans le monde entier et une infrastructure informatique qui devient de plus en plus complexe chaque jour.

- Résilience : en cas d’interruptions ou de pannes, une plateforme SSO doit assurer la continuité des activités et l’accès ininterrompu des utilisateurs aux systèmes critiques.

Évitez les solutions qui vous enferment dans des écosystèmes propriétaires ou qui introduisent de la complexité avec des architectures rigides. Une approche SSO bien conçue rationalise et simplifie l’accès, améliore la visibilité et le contrôle, et favorise la sécurité, la conformité et l’agilité.

What is SSO - Video

Le besoin de sécurité et de visibilité

Dans le monde des affaires actuel, rapide et saturé d’applications, pouvoir accéder à tout ce dont vous avez besoin avec une seule connexion sécurisée n’est plus un luxe, mais une nécessité.

L’authentification unique (SSO) répond à la fois au besoin de sécurité et de commodité. Elle offre aux employés un accès instantané et transparent aux applications dont ils ont besoin. Cela permet aux équipes de sécurité de mettre en œuvre les contrôles appropriés sans contrainte pour les utilisateurs. Et elle fournit à l'entreprise une couche d'accès unifiée.

L’authentification unique (SSO) permet de maintenir un équilibre entre la sécurité d’accès et la résilience opérationnelle pour les secteurs à haut risque comme la banque, les services financiers et les assurances, où les contrôles réglementaires sont rigoureux.

L’authentification unique (SSO) ne se contente pas de réduire le nombre de connexions. Elle réduit également les risques. Elle améliore l’expérience utilisateur, libère les équipes informatiques de la gestion désorganisée des identifiants et leur permet de se concentrer sur les priorités stratégiques en matière de sécurité. Au-delà de la connexion unique, elle associe sécurité et productivité.

Adopter l’authentification unique intelligente avec Thales

Découvrez comment l’authentification unique de Thales adopte une approche adaptative et basée sur le risque pour un accès sécurisé à des milliers d’organisations dans le monde, ou essayez-la vous-même en demandant votre essai gratuit de 30 jours.