Krishna Ksheerabdhi | VP, Product Marketing

More About This Author >

Krishna Ksheerabdhi | VP, Product Marketing

More About This Author >

Krishna Ksheerabdhi | VP, Product Marketing

More About This Author >

Krishna Ksheerabdhi | VP, Product Marketing

More About This Author >

Qu’est-ce que la gestion de la sécurité des données (DSPM) ?

La gestion de la sécurité des données (DSPM) est une approche de la cybersécurité qui se concentre sur la protection des données elles-mêmes plutôt que sur la sécurisation de l’application ou de l’infrastructure qui les héberge.

Elle y parvient en découvrant et en classant les données à travers les services et environnements cloud, en évaluant leur niveau de sécurité en identifiant les vulnérabilités et les risques de non-conformité et en alertant les équipes de sécurité afin qu’elles puissent lancer des actions correctives.

Imaginez les données d’une entreprise comme une collection d’artefacts rares, tels des manuscrits anciens ou des joyaux inestimables. La sécurité traditionnelle, axée sur l’infrastructure, se concentre sur le renforcement du bâtiment (murs, serrures, gardes) sans connaître les détails de son contenu.

La DSPM, en revanche, revient à créer un inventaire détaillé et un plan de protection proactif pour les artefacts eux-mêmes. Cela revient à cataloguer méticuleusement chaque artefact, à noter son type, sa valeur et sa fragilité, et à évaluer le risque que chaque artefact soit endommagé ou volé en tenant compte de facteurs tels que l’emplacement et l’environnement. Sur la base de ces informations, vous mettez en œuvre des mesures de sécurité spécifiques, comme des vitrines climatisées ou des alarmes individuelles.

Pourquoi les mesures traditionnelles de sécurité des données échouent

Jusqu’à assez récemment, les stratégies de sécurité traditionnelles axées sur l’infrastructure étaient suffisantes. Les environnements de données étaient plus simples, les volumes de données plus faibles, et la plupart des données résidaient dans des centres de données sur site, derrière des périmètres de réseau bien définis. Mais l’adoption du cloud a ensuite explosé, rendant obsolètes les périmètres traditionnels, augmentant rapidement les volumes de données et donnant naissance au phénomène des « données fantômes ».

Le passage au cloud a créé un réseau complexe de prolifération de données, avec des données sensibles comme les informations personnelles identifiables désormais dispersées sur diverses plateformes cloud, applications SaaS et environnements hybrides. Dans le cloud, il suffit de quelques minutes pour déployer une infrastructure (souvent sans surveillance), créant des données et des environnements parallèles qui passent souvent inaperçus, sauf s’ils sont découverts délibérément. Ce phénomène, combiné à la nature dynamique de l’accès au cloud (autorisations et comportements des utilisateurs en constante évolution), a encore exacerbé les risques pour la sécurité des données dans le cloud. Pour ne rien arranger, de nombreuses réglementations sur la protection des données exigent désormais un contrôle précis des données et des rapports de conformité en temps réel, ce que les outils de sécurité traditionnels, axés sur l’infrastructure, ne peuvent pas assurer.

De plus, ces dernières années, les cybermenaces ont augmenté à un rythme de plus en plus rapide, fréquent et sophistiqué. Les mesures de cybersécurité réactives traditionnelles ne peuvent plus suivre le rythme des menaces les plus avancées, notamment les attaques basées sur l’IA et les exploits zero-day. Les organisations doivent adopter des mesures proactives pour se protéger.

Le problème peut se résumer ainsi : avec l’adoption du cloud, l’augmentation du volume de données et la sophistication croissante des attaques, la visibilité et le contrôle des données sont devenus plus difficiles, et les mesures de sécurité proactives sont devenues plus importantes.

Les risques cachés des données fantômes

Les données fantômes peuvent représenter un risque sérieux pour les organisations. Ce terme désigne les données stockées dans des applications cloud non autorisées, des appareils personnels et d’autres référentiels oubliés. Parce que ces données existent en dehors des cadres de sécurité établis, elles sont généralement non protégées, sans chiffrement, contrôle d’accès ni sauvegardes régulières. Par conséquent, elles sont exposées à des accès non autorisés, à des violations de données ou à des pertes accidentelles. De plus, le manque de visibilité entrave les efforts de mise en conformité ; les organisations ne peuvent pas se conformer si elles ne savent pas où se trouvent toutes leurs données.

Pourquoi la DSPM est importante pour les organisations modernes

L’outil DSPM s’impose rapidement comme une alternative aux mesures de sécurité obsolètes, réactives et axées sur l’infrastructure. Il résout bon nombre des défis les plus urgents auxquels sont confrontées les organisations modernes en :

- Gérant la prolifération des données induite par le cloud : les outils DSPM offrent aux organisations une vue unifiée de leurs données, quel que soit leur emplacement. Cette visibilité aide les équipes chargées de la sécurité à appliquer des politiques de sécurité cohérentes et à maintenir le contrôle des données dans des environnements de plus en plus complexes.

- Combattant les données fantômes : les outils DSPM découvrent et protègent automatiquement les données fantômes qui manquent souvent de contrôles de sécurité appropriés.

- Gérant l’accès dynamique au cloud : la solution DSPM offre une visibilité granulaire sur l’accès des utilisateurs et permet une application dynamique des politiques, garantissant que l’accès est conforme au principe du moindre privilège et minimisant le risque d’accès non autorisé aux données.

- Respectant des exigences réglementaires strictes : les outils DSPM automatisent la classification des données, suivent les mouvements de données et génèrent des journaux d’audit complets pour aider les organisations à respecter des réglementations de sécurité des données de plus en plus strictes.

- Protégeant de manière proactive contre les menaces avancées : la DSPM est une solution de sécurité proactive. Elle surveille en permanence les environnements de données afin de permettre aux organisations d’anticiper et de prévenir les attaques et, par conséquent, les violations de données, plutôt que de simplement y réagir.

- Protégeant les données au repos et en transit : la solution DSPM se concentre de plus en plus sur la protection des données à l’épreuve du temps, en veillant à ce que les données au repos et en transit restent inutilisables par les utilisateurs non autorisés, même face aux menaces potentielles quantiques et alimentées par l’IA.

En définitive, les outils DSPM offrent aux organisations un meilleur contrôle sur leurs données, ce qui en fait une fonctionnalité essentielle à mesure que l’adoption du cloud décentralise et fragmente les environnements de données. Ils offrent une vue unifiée des actifs de données et des outils d’automatisation pour remédier aux problèmes de sécurité et de conformité.

Composants principaux et fonctionnement de la DSPM

Maintenant que nous comprenons ce qu’est la DSPM et pourquoi elle est importante, nous pouvons explorer son fonctionnement. Voici une présentation générale du flux de travail DSPM qui couvre toutes ses fonctionnalités fondamentales.

découverte des données

La découverte des données, c’est-à-dire le processus de localisation et de catalogage de toutes les ressources de données, est la première composante, et sans doute la plus importante, du DSPM. Ce composant offre à l’équipe de sécurité une visibilité précieuse sur son environnement de données. Cela implique l’analyse systématique des bases de données, des systèmes de fichiers et des applications tierces dans l’ensemble de l’environnement de données d’une organisation, y compris les environnements sur site traditionnels, mais aussi les environnements cloud et les applications SaaS.

Cette analyse exhaustive garantit que les outils DSPM identifient et répertorient tous les actifs de données, y compris les données structurées, non structurées et même les données fantômes, dont les équipes de sécurité pourraient ne pas avoir connaissance.

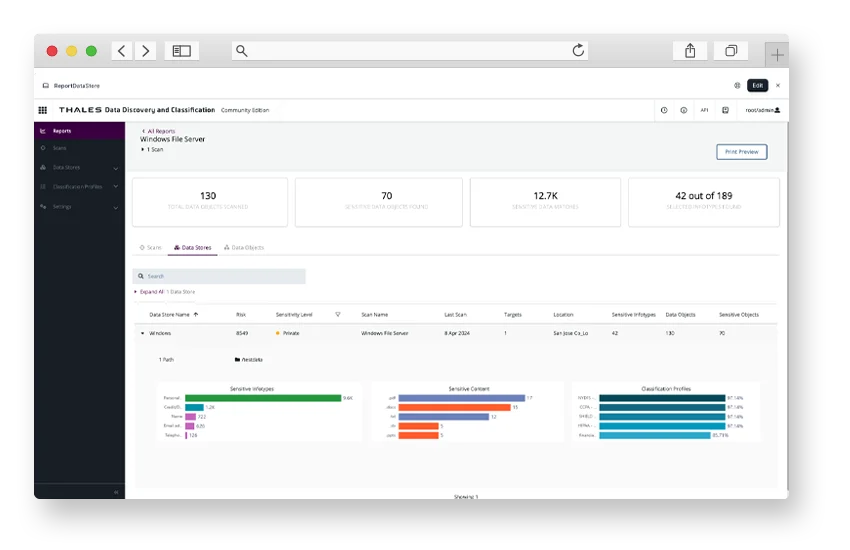

Découverte de données à l’aide de CipherTrust DSPM

Classification des données

Une fois les actifs de données identifiés, les outils DSPM classent ensuite les données en fonction de leur sensibilité, de leur impact potentiel sur l’activité, des autorisations, des pratiques de traitement des données et des exigences réglementaires. Ils exploitent des technologies avancées comme l’intelligence artificielle (IA) et l’apprentissage automatique (ML) pour classer automatiquement les données. C’est une caractéristique cruciale pour gérer le volume impressionnant de données cloud et identifier avec précision les informations sensibles, même dans des référentiels de données non structurées.

Protection des données

Des méthodes éprouvées comme le chiffrement, la tokénisation et le masquage des données protègent ces dernières contre tout accès ou utilisation non autorisés. Les organisations commencent à mettre en place des environnements à l'épreuve du post-quantiques, en tirant parti de versions avancées de ces techniques pour contrer de manière proactive les menaces émergentes alimentées par l’IA et se préparer à l’informatique quantique.

Évaluation et priorisation des risques

Munies d’une compréhension claire des actifs de données et de leur niveau de sensibilité, les solutions DSPM procèdent à une évaluation des risques. Ce processus consiste à identifier les vulnérabilités potentielles (telles que les erreurs de configuration, les permissions d’accès excessives, les problèmes de flux et de traçabilité des données, ainsi que les violations des politiques de sécurité et des réglementations) puis à les corréler avec les classifications de données qui déterminent la sensibilité, l’impact en cas de violation, la probabilité d’exploitation et les obligations de conformité. Les informations contextuelles basées sur l’IA et le ML améliorent ce processus, permettant aux équipes de sécurité de mieux comprendre la gravité des risques pesant sur les données et de prioriser l’exposition potentielle des données les plus sensibles. Cette corrélation aide les équipes de sécurité à attribuer des scores de risque précis.

Correction et prévention

Cependant, les outils DSPM ne sont pas seulement des outils de visibilité des données ; ils offrent également des capacités de remédiation et de prévention. Ils proposent généralement une remédiation guidée, fournissant aux équipes de sécurité des instructions étape par étape et des recommandations pour remédier aux vulnérabilités identifiées et renforcer l’application des politiques, garantissant ainsi que les politiques de sécurité des données sont appliquées de manière cohérente dans l’ensemble du paysage de données de l’organisation.

Les outils plus avancés offrent une correction automatisée, traitant les vulnérabilités sans intervention manuelle, et peuvent même s’intégrer aux flux de travail DevOps pour empêcher les vulnérabilités des applications de se retrouver dans les environnements de production.

Surveillance continue

Il est également important de comprendre que les outils DSPM surveillent en permanence les environnements afin de détecter les nouveaux actifs de données et les risques pesant sur les actifs existants. Ce faisant, ils évaluent et améliorent en permanence la posture de sécurité de l’organisation et préviennent la réapparition des vulnérabilités précédemment identifiées.

La valeur stratégique de DSPM

Comment la DSPM simplifie la conformité

En plus des capacités susmentionnées de découverte, de classification et de surveillance continue des données, les outils DSPM simplifient davantage la conformité en automatisant les flux de travail réglementaires. Les organisations utilisant la DSPM n’ont pas besoin de s’appuyer sur des audits manuels ou des contrôles périodiques, car ces solutions valident en permanence les pratiques de traitement des données par rapport aux normes en constante évolution telles que le RGPD, l’HIPAA et la CCPA.

Les solutions DSPM génèrent automatiquement des rapports d’audit et des actions correctives, garantissant ainsi que chaque actif de donnée, quel que soit son emplacement, est conforme à la réglementation en vigueur. En surveillant les données en temps réel, DSPM réduit considérablement les délais de préparation des audits et le risque de non-conformité.

Comment la DSPM améliore les opérations de sécurité

La DSPM joue un rôle multidimensionnel dans les opérations de sécurité, faisant passer les équipes d’une réponse aux incidents réactive à une gestion des menaces proactive et centrée sur les données. Elle offre une visibilité en temps réel sur le paysage des données d’une organisation, identifiant les vulnérabilités, les données fantômes et les erreurs de configuration qui pourraient autrement passer inaperçues, comme l’identification des bases de données qui ne répondent pas aux normes de chiffrement modernes. De plus, comme indiqué, les capacités d’évaluation des risques de la DSPM permettent aux équipes de sécurité de prioriser leurs efforts de remédiation, garantissant ainsi une répartition des ressources plus efficace.

Comment la DSPM renforce les contrôles d’accès

La DSPM améliore la gestion des accès traditionnelle en liant directement la sensibilité des données à l’analyse du comportement des utilisateurs et en surveillant en permanence les modèles d’accès afin de détecter les anomalies telles que les demandes de données inhabituelles ou les écarts par rapport au comportement normal. Cela aide les organisations à faire respecter le principe du moindre privilège.

DSPM vs. Autres outils de gestion de la posture de sécurité

Vous avez probablement déjà entendu parler d’autres outils de gestion de la posture de sécurité et vous vous demandez en quoi ils diffèrent de la gestion de la sécurité des données (DSPM). Bien qu’il existe un certain chevauchement entre leurs capacités, ils ont des priorités distinctes qui répondent à des problèmes différents. Les solutions les plus souvent confondues sont :

Gestion de la posture de sécurité (CSPM)

Les outils de gestion de la posture de sécurité (CSPM) se concentrent spécifiquement sur la configuration de sécurité de l’infrastructure cloud, telle que l’infrastructure en tant que service (IaaS) et la plateforme en tant que service (PaaS). Ils surveillent ces environnements afin de détecter les erreurs de configuration, les violations de conformité et les risques liés aux services cloud et offrent les fonctionnalités suivantes :

- Détection des erreurs de configuration de l’infrastructure cloud

- Surveillance de la conformité réglementaire pour les environnements cloud

- Application de la politique de sécurité du cloud

- Visibilité sur les configurations des ressources cloud

Posture de sécurité SaaS (SSPM)

Les outils de posture de sécurité SaaS (SSPM) sont axés sur la posture de sécurité des applications de logiciel en tant que service (SaaS), comme les CRM ou les applications de productivité. Ils aident les organisations à gérer et à sécuriser les paramètres, les configurations et l’accès des utilisateurs au sein de leurs produits SaaS. Les principales capacités comprennent :

- Surveillance de la configuration des applications SaaS

- Gestion des accès des utilisateurs SaaS

- Application des politiques de sécurité SaaS

- Détection des risques de sécurité liés aux solutions SaaS

Gestion des droits d’accès à l’infrastructure cloud

Les outils de gestion des droits d'accès à l'infrastructure cloud permettent de gérer les risques liés à l’identité et aux autorisations d’accès dans les environnements cloud, en contrôlant qui a accès à quelles ressources cloud afin d’éviter les autorisations excessives ou inutiles. Ils fournissent généralement les éléments suivants :

- Visibilité des autorisations d’accès au cloud

- Détection des autorisations excessives ou inutilisées

- Correction automatisée des risques d’accès

- Application du principe du moindre privilège

Gestion de la posture de sécurité de l'IA (AI-SPM)

Les outils de gestion de la posture de sécurité de l’IA permettent de gérer les risques spécifiques liés à l’utilisation de l’intelligence artificielle et des systèmes d’apprentissage automatique au sein de l’entreprise. Ces outils aident les organisations à surveiller et à sécuriser les modèles d’IA, les pipelines de données et les interactions des utilisateurs afin de prévenir les utilisations abusives, les fuites de données et les violations de conformité. Ils fournissent généralement les éléments suivants :

- Découverte des modèles d’IA et des pipelines de données

- Visibilité sur les données d’entraînement de l’IA et sur les modèles d’utilisation

- Détection des comportements anormaux du modèle et des risques d’injection de prompts

- Contrôles d’accès, de gouvernance et d’utilisation responsable de l’IA

La DSPM offre la couverture de sécurité de base

Il est important de reconnaître que la DSPM constitue le fondement de la sécurité axée sur les données, avec la portée la plus large dans le paysage de la gestion de la posture. Cet outil englobe et éclaire intrinsèquement les objectifs des modèles CSPM, SSPM et AI-SPM, ce qui en fait un point de départ essentiel pour comprendre et atténuer les risques liés aux données dans l’ensemble de l’écosystème numérique. Toutefois, ces derniers outils offrent des fonctionnalités plus spécialisées et approfondies dans leurs domaines respectifs. Il est préférable d’utiliser ces outils conjointement, mais si vous ne pouvez en implémenter qu’un seul, optez pour la DSPM.

Comment la DSPM complète les autres technologies de sécurité

Cependant, la DSPM ne se contente pas de s’intégrer parfaitement à d’autres outils de gestion de la posture de sécurité ; elle complète un large éventail de technologies de sécurité pour offrir une protection complète.

La DSPM et l'IAM pour le contrôle d’accès

La DSPM améliore l'IAM (Identity and Access Management) en offrant une visibilité sur les bases de données et, surtout, sur leurs autorisations. L'IAM définit qui peut accéder à quoi, mais la DSPM révèle ce qui est réellement accessible en indiquant si ces autorisations sont excessives ou mal configurées.

En clair, la DSPM identifie les accès fantômes, les rôles trop permissifs et les risques d’exposition des données que l’IAM seul ne peut pas détecter. En combinant les deux, les organisations alignent les autorisations d’identité sur les classifications de données afin de garantir l’application du principe du moindre privilège et de minimiser la surface d’attaque.

La DSPM et l'EDR pour la sécurité du cloud

Les outils DSPM et EDR (Endpoint Detection and Response) sont également complémentaires. La DSPM identifie les bases de données susceptibles d’être compromises en cas de violation d’un point de terminaison. Ensuite, si l’EDR détecte une activité malveillante, la DSPM aide les équipes de sécurité à comprendre l’impact potentiel sur les données, en fournissant un contexte sur la sensibilité des données et les modèles d’accès, et en permettant des enquêtes plus ciblées et une réponse plus rapide aux incidents.

La DSPM et la SIEM

Les solutions SIEM (Security Information and Event Management) regroupent les journaux et les événements, tandis que la DSPM fournit un contexte de données supplémentaire. La DSPM améliore le fonctionnement des outils SIEM en leur fournissant des informations sur la sensibilité des données, les modèles d’accès et les erreurs de configuration de sécurité, que l’outil SIEM met ensuite en corrélation avec les événements de sécurité afin de fournir un contexte riche pour la détection des menaces et la réponse aux incidents. En définitive, les informations fournies par la DSPM permettent à la SIEM de prioriser les alertes en fonction du risque lié aux données et d’identifier les schémas indiquant des incidents de sécurité.

La DSPM et la DLP pour la protection des données

Comme le nom l’indique, les outils DLP (Data Loss Protection) se concentrent sur la prévention de l’exfiltration des données. La DSPM complète les outils DLP dans plusieurs domaines clés. Tout d’abord, la DSPM identifie les emplacements et l’utilisation des données sensibles, permettant ainsi aux outils DLP d’appliquer des politiques avec une précision en temps réel et de réduire les faux positifs. Deuxièmement, la DSPM détecte et classe les données réglementées, tandis que la DLP empêche les transferts non autorisés, garantissant ainsi la conformité (p. ex. RGPD, HIPAA). Enfin, la DSPM détecte les vulnérabilités et la DLP bloque l’exfiltration de données, atténuant ainsi les risques avant qu’ils ne s’aggravent.

Que rechercher dans une solution DSPM ?

Une solution DSPM représente un investissement important, il est donc essentiel de faire le bon choix. Lors de l’achat d’une solution DSPM, veillez à prendre en compte les points suivants.

Facteurs opérationnels

- Faible perturbation et déploiement simple : les solutions DSPM doivent être faciles à déployer, s’intégrer aux systèmes existants via des API et prendre en charge divers fournisseurs de cloud et entrepôts de données, en particulier ceux que vous utilisez. Elles doivent également être asynchrones (c'est-à-dire qui traite les requêtes sans attendre de réponse immédiate pour poursuivre d'autres tâches) afin de minimiser les interruptions de service.

- Installation transparente pour une rentabilisation rapide : le processus d’installation doit être simple et rapide, et la solution DSPM doit fournir des résultats dans un délai court.

- Interface intuitive et assistance technique solide : la solution DSPM doit disposer d’une interface conviviale avec des fonctionnalités claires, des services d’auto-assistance et une assistance technique experte réactive.

- Gestion centralisée : la solution DSPM doit permettre un contrôle centralisé, des rapports et des vues détaillées, organisés par fonctions de gouvernance des données, de confidentialité et de sécurité, permettant une vue holistique du paysage des données de l’organisation.

Facteurs d’application des politiques

- Gestion intégrée des politiques : la solution DSPM doit fournir des politiques prédéfinies et personnalisables pour traiter un large éventail de violations de données sensibles et prendre en charge différents types d’actifs et contrôles de posture de sécurité.

- Conseils ou automatisation de la correction : la solution DSPM doit offrir une correction guidée pour les violations de politique, non seulement par le biais de recommandations, mais aussi en permettant des actions de correction directes, telles que l’application du chiffrement, de la tokénisation ou du masquage. Ces techniques intégrées contribuent à appliquer les meilleures pratiques en matière de sécurité et d’hygiène des données, tout en assurant une protection durable contre l’évolution des menaces.

Facteurs de découverte et de classification des données

- Découverte et classification autonomes et natives du cloud : les solutions DSPM doivent tirer parti des API des fournisseurs de cloud pour une analyse automatisée afin de détecter toutes les données, y compris les données fantômes.

- Couverture étendue et approfondie : ne considérez que les outils DSPM qui fonctionnent de manière fluide à la fois sur site et dans des environnements multicloud, et qui prennent en charge une large gamme de types et de formats de données. Privilégiez les solutions capables de classifier tous les types de données (structurées, semi-structurées et non structurées), y compris les actifs sensibles tels que les clés de chiffrement, les secrets et les identifiants, souvent dissimulés dans des emplacements moins évidents.

- Classification intelligente : privilégiez les outils capables d’identifier avec précision les données sensibles avec un minimum d'intervention.

- Analyse efficace : les activités d’analyse des données doivent tenir compte du contexte, éviter les analyses redondantes et utiliser des techniques d’échantillonnage pour minimiser les coûts du cloud.

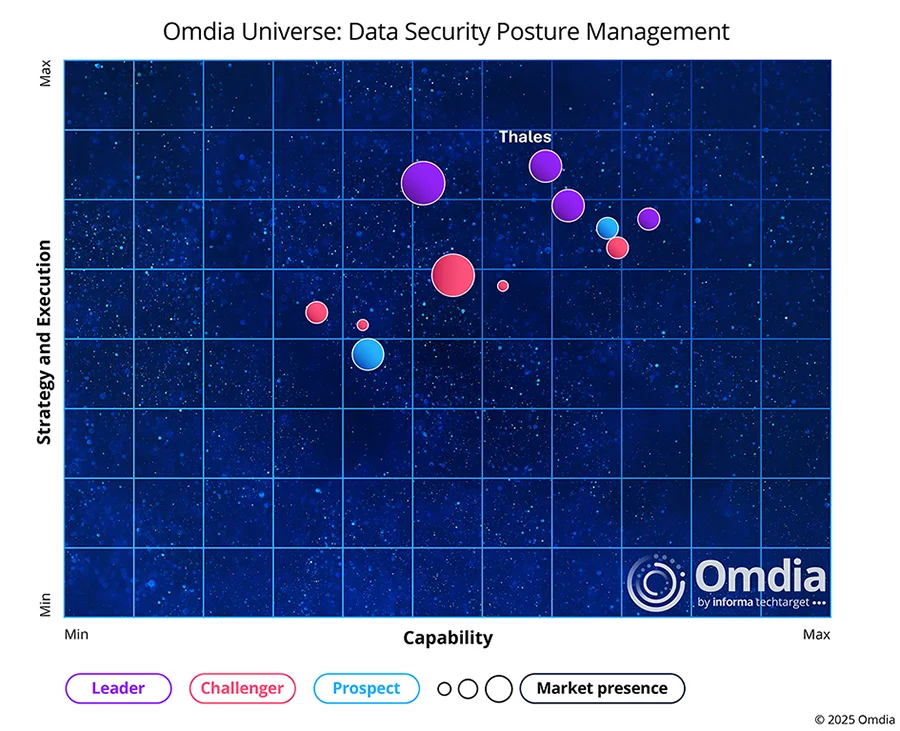

Étude d’analystes

Thales surpasse les autres DSPM

Découvrez pourquoi nous sommes leader en consultant le rapport Omdia Universe

Meilleures pratiques pour le déploiement d'une DSPM

Alignement des parties prenantes et planification stratégique

Comme pour tout déploiement, les initiatives DSPM commencent par la phase de planification. Les organisations doivent impliquer des représentants de tous les secteurs de l’entreprise (notamment l’informatique, la sécurité, la gestion des données et les unités opérationnelles) afin de garantir que tout le monde soit sur la même longueur d’onde, d’attribuer les rôles et d’établir des cadres de responsabilité.

Il est alors important d’établir des objectifs clairs. Les organisations doivent identifier les actifs critiques et comprendre leur importance, évaluer les menaces et les vulnérabilités potentielles liées au traitement et au stockage des données, et s’assurer que leurs objectifs sont conformes aux réglementations et aux normes sectorielles en vigueur.

Découverte et classification complètes des données

Une fois la phase de planification terminée, les organisations peuvent commencer à utiliser l’outil DSPM pour analyser et cartographier les données, créant ainsi un inventaire centralisé détaillant les types de données, leurs emplacements et leurs schémas de déplacement. Les équipes chargées de la sécurité doivent classer les données en fonction de leur sensibilité, de leur disponibilité et de leur pertinence au regard de la réglementation. Il est également important de documenter la manière dont les données sont créées, partagées et archivées.

Évaluation et priorisation continues des risques

Pendant la phase d’évaluation des risques, attribuez des scores de risque en fonction des classifications prédéfinies. Évaluez des facteurs tels que la sensibilité et la criticité en fonction de la facilité avec laquelle des pirates pourraient voler ou exposer les données, et attribuez des scores en conséquence. Ces scores permettront de prioriser les efforts de remédiation : plus le score de risque est élevé, plus la vulnérabilité doit être traitée en priorité. C’est le fondement d’une gestion efficace des risques.

Intégration et automatisation

Comme indiqué, les solutions DSPM sont optimales lorsqu’elles sont intégrées à d’autres outils. Les organisations doivent évaluer la compatibilité de leur DSPM avec leurs outils de sécurité existants, configurer les flux de données et synchroniser les contrôles d’accès afin de garantir une intégration transparente. Une fois l’intégration effectuée, il est important de procéder à des tests approfondis pour s’assurer que tout fonctionne comme prévu.

Application granulaire des politiques et contrôle d’accès

Il est essentiel de définir les droits d’accès en fonction des fonctions et des responsabilités de chaque poste et de les auditer régulièrement. Ainsi, les outils DSPM déterminent si les individus n’ont accès qu’aux données nécessaires à leur rôle (fondement du principe du moindre privilège) et alertent les équipes de sécurité en cas de problème potentiel.

Il est également important de définir quelles données doivent être soumises à quelles politiques de sécurité afin que l’outil DSPM puisse identifier tout problème. Vous devez également définir des réponses de configuration automatisées afin d’éviter que les équipes de sécurité aient à intervenir elles-mêmes.

Surveillance continue, audit et conformité

Assurez-vous que la solution DSPM est configurée pour suivre le comportement des utilisateurs et du système, rechercher les menaces potentielles et identifier les problèmes de conformité potentiels. Pour rester en conformité, examinez régulièrement les réglementations, ajustez les configurations et les politiques en conséquence, et conservez des journaux détaillés des accès et des modifications des données pour assurer la traçabilité et l’analyse forensique.

Évolutivité et pérennité

Il est important de choisir des outils DSPM capables d’évoluer au rythme de votre entreprise, en s’adaptant à l’augmentation des volumes et de la complexité des données sans compromettre les performances.

Déploiement progressif

Pour garantir une mise en œuvre sans heurts, il est important de déployer une solution DSPM par étapes, en commençant par les actifs de données critiques et en étendant progressivement la couverture.