Cos’è il Single Sign-On (SSO)?

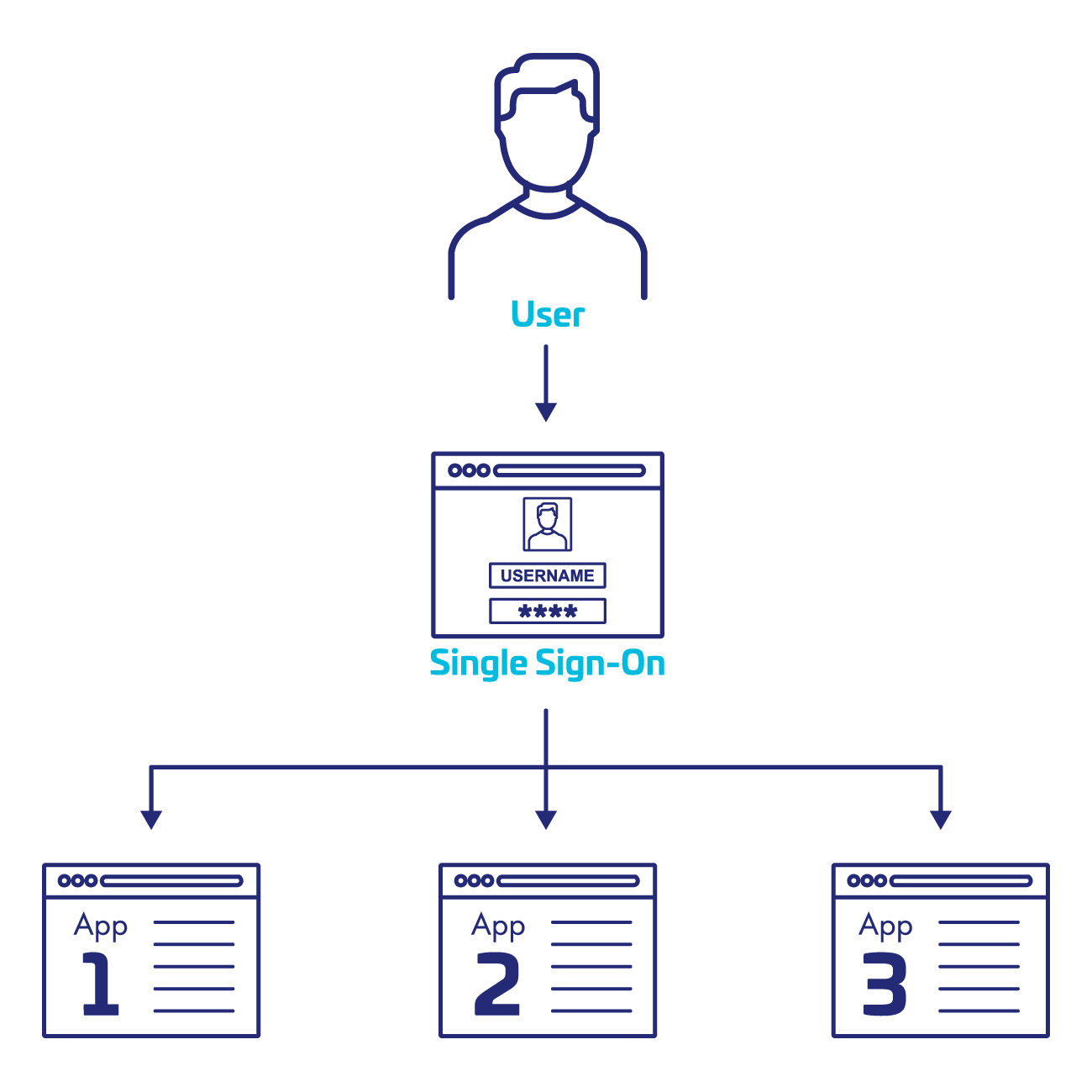

Il Single Sign-On (SSO) è un modello di autenticazione che consente a un utente di accedere a più applicazioni utilizzando un unico set di credenziali. Costituisce una parte fondamentale di molti sistemi di gestione dell'identità e dell'accesso (IAM ). Invece di richiedere nomi utente e password specifici per ogni applicazione, grazie all'SSO l'utente può accedere a tutti gli strumenti autorizzati con un solo clic, in modo sicuro e senza ridondanza.

Prendiamo ad esempio il caso di un utente che accede a una sessione aziendale all'inizio della giornata lavorativa. Non appena avrà completato l'autenticazione iniziale, potrà aprire la posta elettronica, accedere a un documento nell'archivio cloud, visualizzare gli aggiornamenti di uno strumento di gestione dei progetti o consultare i record CRM senza dover effettuare nuovamente l'accesso.

Il Web SSO è la forma più comune utilizzata nelle applicazioni aziendali basate su cloud, in cui l'accesso a più app Web viene concesso tramite un singolo evento di autenticazione. Questa pagina si concentra principalmente sul Web SSO; tuttavia, esploreremo brevemente anche altri tipi di SSO.

L'SSO Web (come qualsiasi altro tipo di SSO) è reso possibile nel back-end grazie a un sistema di identità federato. Un identity provider (IdP) centrale esegue l'autenticazione dell'utente ed emette un token di autenticazione a più fornitori di servizi (SP), come Salesforce o Slack. Questi token sono una prova d'identità accettabile. Norme come SAML (Security Assertion Markup Language) e OpenID Connect (OIDC) regolano il modo in cui questi dati vengono trasmessi in modo sicuro.

Al contrario, l'approccio legacy (in cui ogni servizio ha il proprio login) obbliga gli utenti a registrarsi e a richiamare un set distinto di credenziali per ogni accesso. Ciò solitamente comporta un aumento della difficoltà di utilizzo delle password, delle richieste di reimpostazione e del rischio di riutilizzo delle credenziali. Dal punto di vista della sicurezza informatica, ogni ulteriore accesso rappresenta un potenziale vettore di attacco.

Il panorama odierno richiede soluzioni migliori. Il passaggio al lavoro da remoto e basato sul cloud ha aumentato il numero di sistemi utilizzati quotidianamente dai dipendenti. Oggigiorno, l'SSO non è più solo una comodità: sta diventando essenziale.

Altri tipi di SSO

Sebbene il Web SSO sia il più comune, l'SSO può assumere diverse altre forme a seconda del caso d'uso:

- Accesso social: Gli utenti si autenticano utilizzando le credenziali delle piattaforme social per accedere ad applicazioni di terze parti.

- SSO di rete aziendale: Autentica automaticamente gli utenti in più sistemi locali quando effettuano l'accesso iniziale al loro dispositivo di lavoro, spesso integrato con Active Directory.

- SSO mobile: Consente un accesso senza interruzioni a più app mobili senza richiedere login separati, sfruttando l'identità mobile e l'autenticazione a livello di dispositivo.

- SSO federato: consente agli utenti di diverse organizzazioni o domini di autenticarsi utilizzando le proprie credenziali "di casa", ad esempio negli ecosistemi partner o negli istituti scolastici.

Nonostante le differenze nella portata, tutte le varianti condividono lo stesso obiettivo fondamentale: ridurre il numero di autenticazioni richieste nei sistemi affidabili, mantenendo al contempo un solido livello di sicurezza.

Perché il Web SSO è importante

Le sfide che guidano l'adozione

L'ascesa del Web SSO è essenzialmente una risposta al cambiamento dell'ambiente lavorativo:

Gli ecosistemi applicativi si stanno espandendo

Le aziende moderne si affidano a un insieme vasto e variegato di strumenti digitali. Dai CRM come Salesforce alle piattaforme di collaborazione come Slack, alle suite di produttività come Microsoft 365 o Google Workspace e a numerose altre applicazioni specializzate, i dipendenti interagiscono ogni giorno con decine di sistemi diversi. In assenza di un sistema SSO, ogni sistema richiede il proprio login, costringendo gli utenti a ripetere costantemente l'autenticazione, portando a un'esperienza inefficiente e frustrante.

Sovraccarico di password

Questo approccio frammentato porta all'affaticamento delle password. Ci si aspetta che gli utenti ricordino credenziali univoche per ogni servizio, il che spesso si traduce in comportamenti rischiosi come il riutilizzo delle password, la loro annotazione o il loro salvataggio in modo non sicuro. Le ricerche di settore dimostrano che oltre il 50% degli utenti ammette di riutilizzare le password su più sistemi, aumentando il rischio di compromissione.

Rischi per la sicurezza

Ogni endpoint di accesso rappresenta una potenziale vulnerabilità. Un maggior numero di credenziali si traduce in più opportunità di phishing, attacchi brute-force e credential stuffing. Le esperienze di accesso incoerenti e le frustrazioni degli utenti non fanno che aggravare questi rischi, incentivando soluzioni alternative non sicure.

Carico del supporto IT

Il personale dell'help desk viene sommerso da richieste di reimpostazione delle password, che rimangono uno dei problemi di supporto più comuni e costosi. La risoluzione di questi ticket richiede tempo, impegna risorse IT e rallenta le operazioni aziendali.

Proliferazione di Shadow IT e ricorso a soluzioni alternative

Quando l'accesso è macchinoso, gli utenti cercano scorciatoie. Potrebbero ricorrere ad app non autorizzate, archiviare le credenziali in luoghi non sicuri o condividerle informalmente con i colleghi. Questi comportamenti introducono problemi di conformità, indeboliscono le capacità di monitoraggio e creano backdoor per gli aggressori.

Vantaggi principali del Web SSO

Risolvendo queste sfide, il Single Sign-On (SSO) offre valore all'intera organizzazione:

- Esperienza utente migliorata: I dipendenti possono accedere a ciò di cui hanno bisogno più velocemente e senza interruzioni. Basta un unico accesso all'inizio della giornata.

- Postura di sicurezza più forte: Meno credenziali significano una superficie di attacco più ridotta. L'implementazione dell'SSO aiuta i team di sicurezza ad applicare le policy da un punto centrale e aggiunge controlli a più livelli come l'autenticazione a più fattori (MFA).

- Aumento della produttività: Meno tempo dedicato alla gestione delle credenziali significa che più tempo può essere dedicato a lavori e obiettivi di alto valore.

- Operazioni IT semplificate: La gestione degli accessi da una posizione centrale limita il numero di ticket di supporto, semplifica l'onboarding e l'offboarding e aiuta le entità a essere pronte per l'audit.

- Superficie di attacco ridotta: Quando l'autenticazione viene consolidata tramite un IdP fidato, le entità possono monitorare e rispondere alle minacce in modo rapido ed efficiente.

Preferisci un approccio pratico? Prova Thales SSO gratuitamente

Prova gratuitamente per 30 giorni il nostro approccio SSO adattivo e basato sul rischio nel tuo ambiente.

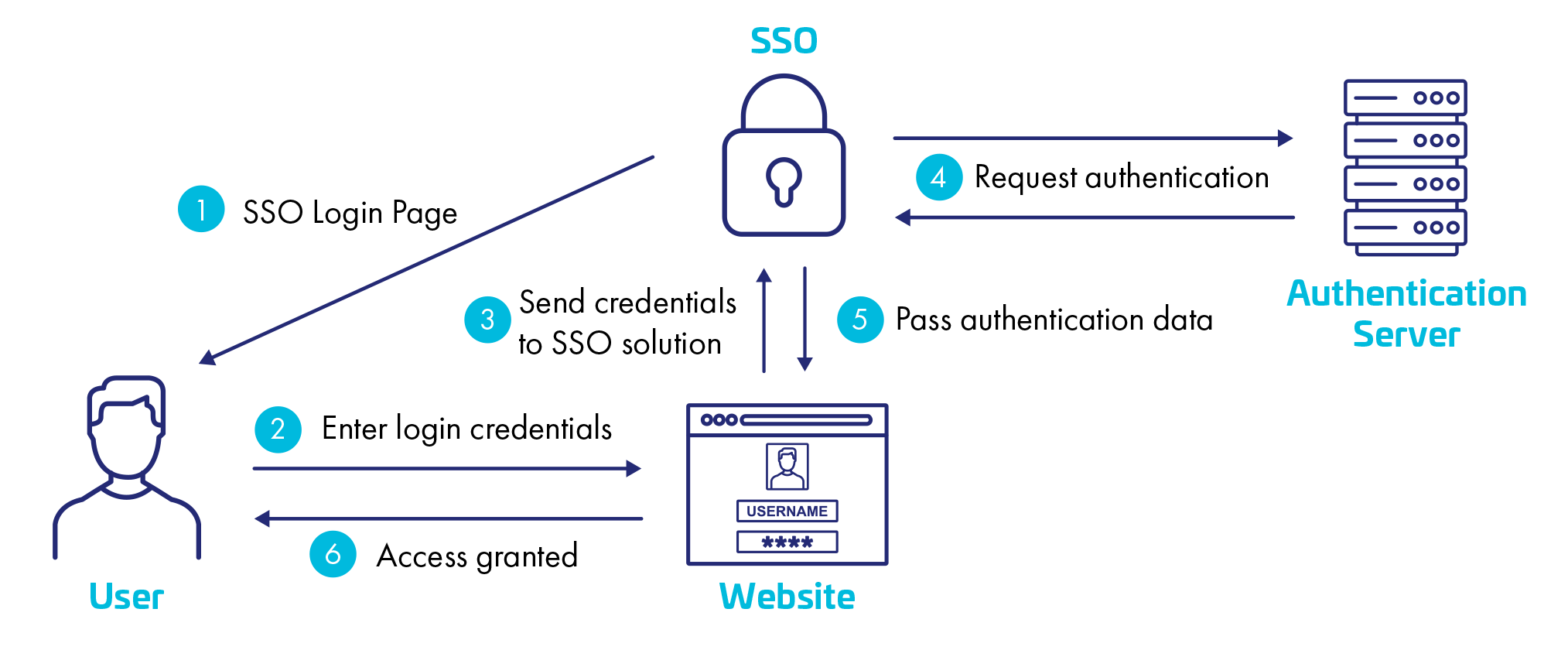

Come funziona Web SSO

A un alto livello, l'SSO si basa su una relazione di fiducia tra l'identity provider e i fornitori di servizi a cui l'utente desidera accedere. Ecco come si svolge solitamente il processo:

- Autenticazione utente: L'utente si autentica una sola volta presso l'identity provider utilizzando le credenziali aziendali fornite.

- Emissione del token: Una volta completata l'autenticazione, l'identity provider genera un token o un'asserzione di sicurezza.

- Richiesta di accesso: Se l'utente tenta di accedere a un fornitore di servizi (potrebbe trattarsi di uno strumento CRM o anche dell'intranet), l'SP reindirizza la richiesta verso l'identity provider per verificare eventuali sessioni già attive.

- Convalida del token: L'identity provider conferma quindi l'identità dell'utente che ha utilizzato il token e gli concede l'accesso.

- Continuità della sessione: Durante il periodo di accesso, l'utente mantiene autenticata la propria sessione su tutte le applicazioni protette che sta utilizzando.

Negli ambienti ibridi, l'SSO connette sia i sistemi cloud che quelli on-premises. Ad esempio, sistemi come Active Directory o LDAP potrebbero autenticare gli utenti per applicazioni on-premises, mentre i protocolli utilizzati per la federazione delle identità, come SAML oppure OIDC, gestiscono i servizi cloud. Ciò consente ai dipendenti di accedere a tutto con un solo login, dalle app intranet legacy ai CRM basati su cloud.

Componenti chiave coinvolti

Diverse tecnologie devono collaborare per facilitare esperienze SSO sia sicure che fluide.

- Protocolli: Standard come SAML, OIDC e OAuth garantiscono una comunicazione sicura e protetta tra i service provider e i fornitori di servizi.

- Identity provider (IdP): Sono servizi di autenticazione centralizzati che verificano le credenziali e gestiscono i token di sessione.

- Fornitori di servizi (SP): Sono le applicazioni o le piattaforme a cui l'utente deve accedere per svolgere varie funzioni. Delegano il compito dell'autenticazione all'IdP.

- Autenticazione a più fattori (MFA): Solitamente implementata in aggiunta all'SSO, l'MFA fornisce un livello di sicurezza aggiuntivo alla procedura di autenticazione richiedendo un secondo (o addirittura un terzo) fattore di verifica, come un token o dati biometrici.

- Servizi di directory: Applicazioni come Active Directory o LDAP memorizzano gli attributi e i ruoli degli utenti che determinano le autorizzazioni di accesso.

L'integrazione di questi componenti crea un rifugio sicuro che consente alle entità di centralizzare l'autenticazione, migliorare la visibilità e proteggere i sistemi critici senza ridurne l'usabilità.

Riflettori sul settore: BFSI

Perché l'SSO è importante nel settore bancario, dei servizi finanziari e delle assicurazioni

Pochi settori sono sottoposti a pressioni forti quanto quelle del BFSI in termini di protezione degli accessi. Queste entità sono responsabili di dati finanziari e personali estremamente sensibili. Devono inoltre garantire che le loro attività siano sottoposte al più rigoroso livello di controllo normativo e, dato il valore delle informazioni in loro possesso, sono sottoposte a un volume di attacchi informatici superiori rispetto a tutti gli altri settori. Allo stesso tempo, devono garantire a dipendenti, clienti e partner un'accessibilità 24/7.

L'SSO affronta tutti i punti critici del settore BFSI, tranne alcuni:

- Aspettative di sicurezza: I clienti si aspettano esperienze digitali sicure. La fiducia dei consumatori è ai minimi storici e una singola notizia di un accesso compromesso può causare danni enormi alla fiducia e alla reputazione del marchio.

- Efficienza operativa: Con una forza lavoro numerosa e distribuita, un accesso sicuro e senza intoppi è essenziale per la continuità aziendale quotidiana.

- Infrastruttura ibrida: Molte aziende BFSI non hanno puntato tutto sul cloud. Mantengono un'infrastruttura ibrida per ragioni pratiche, normative e operative. Vogliono modernizzare, ma non demolire e sostituire, e vogliono agilità, ma non a scapito della sicurezza. In questo scenario, l'SSO consente l'accesso a sistemi legacy, cloud e ibridi senza creare silos.

- Conformità normativa: Standard e direttive come PCI DSS, GDPR e NIS2 impongono controlli rigorosi sull'identità e sull'accesso. L'SSO semplifica la fornitura di audit trail dettagliati e la conformità alle policy richieste da questi standard.

Tendenze di mercato

Secondo rapporti di settore, il BFSI è tra i principali settori che investono in soluzioni di SSO e identità federata. Queste organizzazioni si stanno muovendo in modo aggressivo per ridurre la superficie di attacco, supportare il lavoro mobile e da remoto e soddisfare le crescenti esigenze di conformità.

Cosa cercare in una soluzione SSO

Sebbene il concetto di SSO sia semplice, l'esecuzione può variare. Per scegliere la soluzione giusta è necessario trovare il giusto equilibrio tra sicurezza, usabilità e flessibilità a lungo termine. I migliori sistemi SSO sono costruiti attorno ad alcuni principi guida:

- Sicurezza senza compromessi: I servizi SSO devono supportare MFA, autenticazione senza password e policy basate sul contesto. Sebbene gli utenti debbano essere considerati affidabili, è necessario verificarli in base a fattori di rischio quali la loro posizione, il dispositivo e il comportamento.

- Esperienza utente fluida: L'autenticazione deve essere il più fluida possibile. Gli utenti devono essere in grado di passare da un sistema all'altro senza problemi, interruzioni continue o reindirizzamenti disorientanti.

- Basato su standard e interoperabile: Cerca il supporto degli standard di settore come SAML e OIDC, insieme all'integrazione cloud, ibrida e on-premises.

- Scalabilità: Deve essere in grado di crescere con la tua attività, supportando un gran numero di utenti, uffici in tutto il mondo e un'infrastruttura IT sempre più complessa.

- Resilienza: Durante interruzioni o fermi macchina, una piattaforma SSO dovrebbe offrire continuità operativa e accesso ininterrotto degli utenti ai sistemi mission-critical.

Evita soluzioni che ti vincolano a ecosistemi proprietari o che introducono complessità con architetture rigide. Un approccio SSO ben progettato semplifica e ottimizza l'accesso, migliorando la visibilità e il controllo e supportando sicurezza, conformità e agilità.

What is SSO - Video

La necessità di sicurezza e visibilità

Nel mondo aziendale odierno, caratterizzato da una velocità elevata e da un carico di applicazioni, avere la possibilità di accedere a tutto ciò di cui si ha bisogno con un unico accesso sicuro non è più semplicemente un lusso, ma un requisito fondamentale.

Il Single Sign-On (SSO) risponde al desiderio di sicurezza e praticità. Offre ai dipendenti un accesso immediato e trasparente alle applicazioni di cui hanno bisogno. Consente ai team di sicurezza di far rispettare i controlli appropriati senza vincolare le persone. E mette a disposizione dell'azienda un unico livello di accesso.

L'SSO supporta l'equilibrio tra accesso sicuro e resilienza operativa per settori ad alto rischio come quello bancario, dei servizi finanziari e delle assicurazioni, dove i controlli normativi sono rigorosi.

L'SSO non riduce solo il numero di login. Riduce anche il rischio. Migliora l'esperienza e libera i team IT dal caos delle credenziali, consentendo loro di concentrarsi sulle priorità strategiche di sicurezza. Non si tratta solo di poter effettuare l'accesso una sola volta, ma di sincronizzare sicurezza e produttività.

Adotta Smart SSO con Thales

Scopri come Thales Single Sign-On enfatizza un approccio adattivo e basato sul rischio per proteggere l'accesso per migliaia di organizzazioni in tutto il mondo, oppure verificalo di persona richiedendo la tua prova gratuita di 30 giorni.