Krishna Ksheerabdhi | VP, Product Marketing

More About This Author >

Krishna Ksheerabdhi | VP, Product Marketing

More About This Author >

Krishna Ksheerabdhi | VP, Product Marketing

More About This Author >

Krishna Ksheerabdhi | VP, Product Marketing

More About This Author >

Che cos'è la gestione del livello di sicurezza dei dati (DSPM)?

La gestione del livello di sicurezza dei dati (DSPM) è un approccio alla sicurezza informatica che si concentra sulla protezione dei dati stessi anziché sulla protezione dell'applicazione o dell'infrastruttura che li ospita.

Ciò avviene tramite la discovery e la classificazione dei dati nei servizi e negli ambienti cloud, la valutazione della sicurezza tramite l'identificazione delle vulnerabilità e dei rischi di conformità e l'avviso alle squadre incaricate della sicurezza affinché avviino le azioni correttive.

Immagina i dati di un'azienda come una raccolta di reperti rari, come antichi manoscritti o gioielli inestimabili. La sicurezza tradizionale, incentrata sulle infrastrutture, si concentra sulla fortificazione dell'edificio (muri, serrature, guardie) senza conoscere i dettagli del suo contenuto.

La DSPM, tuttavia, è come creare un inventario dettagliato e un piano di protezione proattivo per gli artefatti stessi. È come catalogare meticolosamente ogni reperto, annotandone il tipo, il valore e la fragilità, e valutare il rischio che ogni reperto venga danneggiato o rubato, tenendo conto di fattori quali la posizione e l'ambiente circostante. Sulla base di queste informazioni, si implementano misure di sicurezza specifiche, come vetrine climatizzate o allarmi individuali.

Perché le misure tradizionali di sicurezza dei dati stanno fallendo

Fino a tempi relativamente recenti, le strategie di sicurezza tradizionali incentrate sulle infrastrutture erano sufficienti. Gli ambienti dati erano più semplici, i volumi di dati erano più ridotti e la maggior parte dei dati risiedeva in data center locali, dietro perimetri di rete ben definiti. Poi è esplosa l'adozione del cloud che ha reso obsoleti i perimetri tradizionali, aumentando rapidamente i volumi di dati e dando origine al fenomeno degli "shadow data".

Il passaggio al cloud computing ha creato una complessa rete di proliferazione di dati, e dati sensibili come le informazioni personali (PII) sono ora sparsi su diverse piattaforme cloud, applicazioni SaaS e ambienti ibridi. Nel cloud, bastano pochi minuti per avviare un'infrastruttura, spesso senza supervisione, creando dati e ambienti shadow che spesso passano inosservati, a meno che non vengano scoperti deliberatamente. Questo, unito alla natura dinamica degli accessi al cloud (permessi e comportamenti degli utenti in continua evoluzione), ha ulteriormente aggravato i rischi per la sicurezza dei dati nel cloud. Come se non bastasse, molte normative sulla privacy dei dati ora richiedono un controllo granulare dei dati e report di conformità in tempo reale, che gli strumenti di sicurezza tradizionali incentrati sull'infrastruttura non sono in grado di soddisfare.

Inoltre, negli ultimi anni le minacce informatiche sono diventate sempre più rapide, frequenti e sofisticate. Le tradizionali misure di sicurezza informatica reattiva non riescono più a mantenersi al passo con le minacce più avanzate, tra cui gli attacchi basati sull'intelligenza artificiale e gli exploit zero-day. Per proteggersi, le organizzazioni devono adottare misure proattive.

Il problema può essere riassunto come segue: con l'aumento dell'adozione del cloud e del volume dei dati e con la sofisticatezza maggiore degli attacchi, ottenere visibilità e controllo sui dati è diventato più difficile e le misure di sicurezza proattive sono diventate più importanti.

I rischi nascosti dei dati shadow

I dati shadow possono rappresentare un rischio serio per le organizzazioni. Il termine si riferisce ai dati archiviati in applicazioni cloud non autorizzate, dispositivi personali e altri repository dimenticati. Poiché questi dati si trovano al di fuori di quadri di sicurezza definiti, in genere non sono protetti e non dispongono di crittografia, controlli degli accessi o backup regolari. Di conseguenza, questi dati sono esposti ad accessi non autorizzati, violazioni o perdite accidentali. Inoltre, la mancanza di visibilità ostacola gli sforzi di conformità: le organizzazioni non possono conformarsi se non sanno dove risiedono tutti i loro dati.

Perché la DSPM è importante per le organizzazioni di oggi

La DSPM si sta rapidamente affermando come alternativa alle misure di sicurezza obsolete, reattive e incentrate sulle infrastrutture. Risolve molte delle sfide più urgenti per le organizzazioni moderne:

- Affrontare la proliferazione dei dati indotta dal cloud: Gli strumenti DSPM forniscono alle organizzazioni una visione unificata dei propri dati, indipendentemente da dove si trovano. Questa visibilità aiuta le squadre incaricate della sicurezza ad applicare criteri di sicurezza coerenti e a mantenere il controllo sugli asset di dati in ambienti sempre più complessi.

- Combattere i dati shadow: Gli strumenti DSPM individuano e proteggono automaticamente i dati shadow che spesso non dispongono di adeguati controlli di sicurezza.

- Gestione degli accessi dinamici al cloud: La DSPM fornisce visibilità granulare sugli accessi degli utenti e consente un'applicazione dinamica dei criteri, garantendo che siano in linea con il principio del privilegio minimo e riducendo al minimo il rischio di accessi non autorizzati ai dati.

- Soddisfare i rigorosi requisiti normativi: Gli strumenti DSPM automatizzano la classificazione dei dati, tracciano il loro spostamento e generano prove di audit complete per aiutare le organizzazioni a soddisfare le normative sulla sicurezza dei dati sempre più rigorose.

- Difesa proattiva contro le minacce avanzate: La DSPM è una soluzione di sicurezza proattiva. Monitora costantemente gli ambienti di dati per garantire che le organizzazioni possano anticipare e prevenire gli attacchi e, di conseguenza, le violazioni dei dati, anziché limitarsi a reagire ad essi.

- Proteggere i dati a riposo e in movimento: La DSPM si concentra sempre di più su una protezione dei dati a prova di futuro, garantendo che i dati a riposo e in movimento rimangano inutilizzabili da parte di utenti non autorizzati, anche contro potenziali minacce quantistiche e basate sull'intelligenza artificiale.

In definitiva, gli strumenti DSPM garantiscono alle organizzazioni un maggiore controllo sui dati, una funzionalità essenziale man mano che l'adozione del cloud decentralizza e frammenta gli ambienti dati. Forniscono una visione d'insieme unificata delle risorse di dati e degli strumenti di automazione per risolvere i problemi di sicurezza e conformità.

Componenti principali e funzionamento della DSPM

Ora che abbiamo capito cos'è la DSPM e perché è importante, possiamo esplorare come funziona. Ecco una panoramica di alto livello di un flusso di lavoro DSPM che copre tutte le sue funzionalità fondamentali.

Discovery dei dati

La discovery dei dati, ovvero il processo di individuazione e catalogazione di tutte le risorse di dati, è la prima e probabilmente la più importante componente della DSPM. Questa componente garantisce al team addetto alla sicurezza una preziosa visibilità sul proprio panorama di dati. Comporta la scansione continua di database, file system e applicazioni di terze parti nell'intero ambiente dati di un'organizzazione, inclusi non solo gli ambienti tradizionali on-premises, ma anche gli ambienti cloud e le applicazioni SaaS.

Questa scansione completa garantisce che gli strumenti DSPM identifichino e cataloghino tutte le risorse di dati, inclusi quelli strutturati, non strutturati e persino shadow, di cui i team di sicurezza potrebbero non essere a conoscenza.

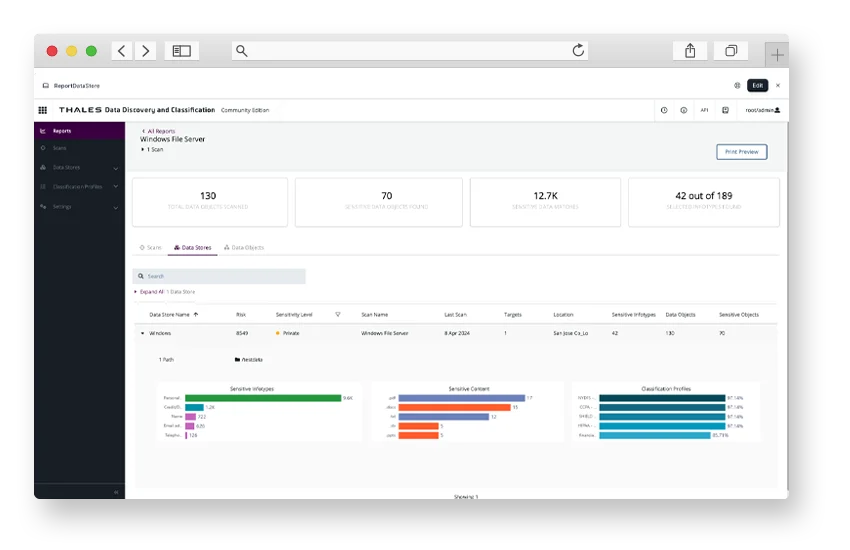

Discovery dei dati tramite CipherTrust DSPM

Classificazione dei dati

Una volta identificate gli asset di dati, gli strumenti DSPM li categorizzano in base al loro livello sensibilità, al potenziale impatto aziendale, a chi è autorizzato ad accedere ai dati, alle pratiche di gestione dei dati e agli eventuali requisiti normativi. Sfruttano tecnologie avanzate come l'intelligenza artificiale (IA) e l'apprendimento automatico (ML) per classificare automaticamente i dati, una caratteristica fondamentale per gestire l'enorme volume di dati nel cloud e identificare con precisione le informazioni sensibili, anche all'interno di repository di dati non strutturati.

Protezione dei dati

Metodi consolidati come la crittografia, la tokenizzazione e il mascheramento dei dati proteggono i dati da accessi o utilizzi non autorizzati. Le organizzazioni stanno iniziando a creare ambienti pronti per la crittografia post-quantistica sfruttando versioni avanzate di queste tecniche per contrastare in modo proattivo le minacce emergenti alimentate dall'intelligenza artificiale e prepararsi all'epoca del quantum computing.

Valutazione del rischio e definizione delle priorità

Grazie a una chiara comprensione degli asset di dati e della loro sensibilità, le soluzioni DSPM conducono una valutazione dei rischi. Questo processo implica l'identificazione di potenziali vulnerabilità, come configurazioni errate, accessi con troppi permessi, problemi di flusso dei dati e data lineage, violazioni delle normative e delle politiche di sicurezza, e la loro correlazione con classificazioni dei dati che delineano la sensibilità, l'impatto della violazione, la probabilità di sfruttamento e gli obblighi di compliance. Le informazioni contestuali basate su IA/ML migliorano questo processo, fornendo una comprensione più ampia della gravità dei rischi per i dati e dando priorità alla possibile esposizione dei dati più sensibili. Questa correlazione aiuta le squadre incaricate della sicurezza ad assegnare punteggi precisi relativi ai rischi.

Risanamento e prevenzione

Tuttavia, gli strumenti DSPM non sono solo strumenti di visibilità dei dati; forniscono anche funzionalità di correzione e prevenzione. In genere offrono un procedimento guidato di risanamento, fornendo alle squadre incaricate della sicurezza istruzioni dettagliate e raccomandazioni per affrontare le vulnerabilità identificate e le funzionalità di implementazione delle policy, garantendo che le politiche di sicurezza dei dati vengano applicate in modo coerente nell'intero panorama dei dati dell'organizzazione.

Strumenti più avanzati offrono una correzione automatizzata, affrontando le vulnerabilità senza la necessità di un intervento manuale e possono persino integrarsi con i flussi di lavoro DevOps per impedire che le vulnerabilità delle applicazioni si insinuino negli ambienti di produzione.

Monitoraggio continuo

È inoltre importante comprendere che gli strumenti DSPM monitorano costantemente gli ambienti alla ricerca di nuovi asset di dati e di rischi per quelli esistenti. In questo modo, valutano e migliorano costantemente la sicurezza dell'organizzazione e impediscono il ripetersi di vulnerabilità precedentemente identificate.

Il valore strategico della DSPM

In che modo la DSPM ottimizza la messa in conformità

Oltre alle funzionalità sopra menzionate di discovery, classificazione e monitoraggio continuo dei dati, gli strumenti DSPM semplificano ulteriormente la conformità automatizzando i flussi di lavoro normativi. Le organizzazioni che utilizzano la DSPM non devono affidarsi ad audit manuali o controlli periodici, perché queste soluzioni convalidano costantemente le pratiche di gestione dei dati rispetto a standard in continua evoluzione come GDPR, HIPAA e CCPA.

Le soluzioni DSPM generano automaticamente report di audit e azioni correttive, garantendo che ogni asset di dati, ovunque si trovi, sia conforme alle normative pertinenti. Monitorando i dati in tempo reale, DSPM riduce drasticamente i tempi di preparazione degli audit e il rischio di mancata conformità.

In che modo la DSPM migliora le operazioni di sicurezza

La DSPM svolge un ruolo multiforme nelle operazioni di sicurezza, spostando le squadre dalla risposta reattiva agli incidenti alla gestione proattiva delle minacce incentrata sui dati. Offre visibilità in tempo reale sul panorama dei dati di un'organizzazione, identificando vulnerabilità, dati shadow ed errori di configurazione che altrimenti potrebbero passare inosservati, come l'identificazione di data store che non soddisfano i moderni standard di crittografia. Inoltre, come già accennato, le capacità di valutazione del rischio della DSPM consentono alle squadre incaricate della sicurezza di stabilire le priorità per gli interventi di ripristino, garantendo un'allocazione più efficace delle risorse.

In che modo la DSPM rafforza i controlli degli accessi

La DSPM migliora la gestione tradizionale degli accessi collegando la sensibilità dei dati direttamente all'analisi del comportamento degli utenti e monitorando costantemente i modelli di accesso per rilevare anomalie quali richieste di dati insolite o deviazioni dal comportamento normale. Ciò aiuta le organizzazioni a far rispettare il principio del privilegio minimo.

DSPM contro altri strumenti di gestione del livello di sicurezza

Avrai sentito parlare di altri strumenti di gestione del livello di sicurezza e ti starai chiedendo in che cosa differiscono dalla gestione del livello di sicurezza dei dati. Sebbene alcune funzionalità si sovrappongano, esse hanno obiettivi distinti che risolvono problemi diversi. Le soluzioni più spesso confuse sono:

Gestione dei livelli di sicurezza nel cloud (CSPM)

Gli strumenti di Gestione dei livelli di sicurezza nel cloud (CSPM) si concentrano specificamente sulla configurazione della sicurezza in diverse infrastrutture cloud, tra cui l'infrastruttura distribuita come servizio (IaaS) e la piattaforma distribuita come servizio (PaaS). Monitorano questi ambienti per individuare configurazioni errate, violazioni della conformità e rischi per i servizi cloud e offrono le seguenti funzionalità:

- Rilevamento di configurazioni errate delle infrastrutture cloud.

- Monitoraggio della conformità normativa per ambienti cloud.

- Applicazione delle policy di sicurezza del cloud.

- Visibilità sulle configurazioni delle risorse cloud.

Gestione del comportamento di sicurezza SaaS (SSPM)

Gli strumenti di gestione del comportamento di sicurezza SaaS (SSPM) si concentrano soprattutto sulla sicurezza delle applicazioni SaaS (Software as a Service), come i CRM o le app di produttività. Aiutano le organizzazioni a gestire e proteggere le impostazioni, le configurazioni e gli accessi degli utenti all'interno dei loro prodotti SaaS. Le principali funzionalità includono:

- Monitoraggio delle configurazioni delle applicazioni SaaS.

- Controllo degli accessi degli utenti SaaS.

- Applicazione delle policy di sicurezza delle applicazioni SaaS.

- Rilevamento dei rischi per la sicurezza correlati alle applicazioni SaaS.

Gestione dei diritti dell'infrastruttura cloud

Gli strumenti di gestione dei diritti dell'infrastruttura cloud affrontano i rischi associati alle autorizzazioni delle identità e degli accessi negli ambienti cloud, gestendo e controllando chi ha accesso a quali risorse cloud per evitare diritti utente eccessivi. In genere forniscono:

- Visibilità sulle autorizzazioni degli accessi al cloud.

- Rilevamento di diritti utente eccessivi.

- Correzione automatizzata dei rischi di accesso.

- Applicazione del principio del privilegio minimo.

Gestione del comportamento di sicurezza dell'IA (AI-SPM)

Gli strumenti di gestione del comportamento di sicurezza dell'IA affrontano i rischi specifici introdotti dall'uso di sistemi di intelligenza artificiale e apprendimento automatico in tutta l'azienda. Questi strumenti aiutano le organizzazioni a monitorare e proteggere i modelli di intelligenza artificiale, i pipeline di dati e le interazioni degli utenti per prevenire usi impropri, perdite di dati e violazioni della conformità. In genere forniscono:

- Scoperta di modelli di intelligenza artificiale e pipeline di dati.

- Visibilità sui dati di training per l'IA e sui modelli di utilizzo.

- Rilevamento di comportamenti anomali del modello e rischi legati alle iniezioni di prompt.

- Controlli degli accessi, della governance e dell'uso responsabile dell'IA.

La DSPM offre una copertura di sicurezza fondamentale

È importante riconoscere che la DSPM è il fondamento della sicurezza incentrata sui dati, con la portata più ampia nel panorama della gestione dei comportamenti di sicurezza. Comprende e informa intrinsecamente ciò che CSPM, SSPM e AI-SPM mirano a realizzare, rendendola un punto di partenza fondamentale per comprendere e mitigare il rischio dei dati nell'intero ecosistema digitale. Tuttavia, questi strumenti offrono funzionalità più specializzate e approfondite nei rispettivi ambiti. È meglio utilizzare questi strumenti insieme, ma se è possibile implementarne solo uno, è meglio implementare la DSPM.

In che modo la DSPM integra altre tecnologie di sicurezza

Tuttavia, la DSPM non si integra bene solo con altri strumenti di gestione della sicurezza, ma integra anche un'ampia gamma di tecnologie di sicurezza per fornire una protezione completa.

DSPM e IAM per il controllo degli accessi

La DSPM potenzia gli strumenti di gestione delle identità e degli accessi (IAM) offrendo visibilità sugli archivi dati e, soprattutto, sulle relative autorizzazioni. L'IAM definisce chi può accedere a cosa, ma la DSPM rivela cosa è effettivamente accessibile offrendo informazioni su eventuali eccessi o errate configurazioni di tali autorizzazioni.

In parole povere, la DSPM identifica shadow IT, ruoli con permessi eccessivi e rischi di esposizione dei dati che l'IAM da solo non riesce a individuare. Combinando i due, le organizzazioni allineano i permessi di identità con le classificazioni dei dati per garantire l'applicazione dei principi di privilegio minimo e minimizzare la superficie di attacco.

DSPM ed EDR nella sicurezza del cloud

Anche gli strumenti DSPM ed Endpoint Detection and Response (EDR) sono complementari. La DSPM identifica gli archivi dati che potrebbero essere compromessi in caso di violazione di un endpoint. Quindi, se l'EDR rileva un'attività dannosa, la DSPM aiuta le squadre incaricate della sicurezza a comprendere il potenziale impatto sui dati, fornendo informazioni sulla sensibilità dei dati e sui modelli di accesso e consentendo indagini più mirate e una risposta più rapida agli incidenti.

DSPM e SIEM

Le soluzioni di gestione degli eventi e delle informazioni di sicurezza (SIEM) aggregano registri ed eventi, mentre la DSPM fornisce un contesto aggiuntivo sui dati. La DSPM migliora il funzionamento degli strumenti SIEM fornendo loro informazioni sulla sensibilità dei dati, sui modelli di accesso e sulle configurazioni errate della sicurezza, che lo strumento SIEM correla poi agli eventi di sicurezza per fornire un contesto completo per il rilevamento delle minacce e la risposta agli incidenti. In definitiva, le informazioni fornite dalla DSPM consentono agli strumenti SIEM di stabilire le priorità degli avvisi in base al rischio per i dati e di identificare modelli che indicano incidenti di sicurezza.

DSPM e DLP per la protezione dei dati

Come suggerisce il nome, gli strumenti di prevenzione della perdita di dati (DLP) servono a impedire la sottrazione di dati. La DSPM integra gli strumenti DLP in diverse aree chiave. Innanzitutto, identifica le posizioni e l'utilizzo dei dati sensibili, consentendo agli strumenti DLP di applicare i criteri di sicurezza con precisione in tempo reale e riducendo i falsi positivi. In secondo luogo, la DSPM rileva e classifica i dati regolamentati, mentre gli strumenti DLP impediscono i trasferimenti non autorizzati, garantendo la conformità normativa (ad esempio, a GDPR e HIPAA). Infine, DSPM identifica le vulnerabilità e DLP blocca l'esfiltrazione dei dati, mitigando i rischi prima che si aggravino.

Cosa cercare in una soluzione DSPM

Una soluzione DSPM rappresenta un investimento significativo, quindi fare la scelta giusta è fondamentale. Quando si acquista una soluzione DSPM, è importante tenere a mente le seguenti considerazioni.

Fattori operativi

- Interruzioni ridotte e distribuzione semplice: Le soluzioni DSPM dovrebbero essere facili da distribuire, integrabili con i sistemi esistenti tramite API e supportare vari provider cloud e data warehouse, in particolare quelli che utilizzi. Dovrebbero inoltre essere asincroni, ovvero inviare richieste senza attendere risposte immediate, per ridurre al minimo le interruzioni del servizio.

- Installazione perfetta, valore rapido: Il processo di installazione dovrebbe essere semplice e rapido e la DSPM dovrebbe fornire risultati in tempi brevi.

- Interfaccia intuitiva e supporto tecnico efficace: La DSPM dovrebbe avere un'interfaccia intuitiva con funzionalità chiare, servizi di auto-supporto e un'assistenza tecnica esperta e reattiva.

- Gestione centralizzata: La DSPM dovrebbe fornire controllo centralizzato, reportistica e visualizzazioni dettagliate, organizzate in base alle funzioni di governance dei dati, privacy e sicurezza, consentendo una visione olistica del panorama dei dati dell'organizzazione.

Fattori di applicazione dei criteri

- Gestione integrata dei criteri: La DSPM dovrebbe fornire criteri predefiniti e personalizzabili per affrontare un'ampia gamma di violazioni dei dati sensibili e supportare vari tipi di asset e controlli di sicurezza.

- Guida o automazione dei risanamenti: La DSPM dovrebbe offrire risanamenti guidati per le violazioni delle policy, non solo attraverso raccomandazioni, ma abilitando azioni correttive dirette, come l'applicazione di crittografia, tokenizzazione o mascheramento. Queste tecniche integrate aiutano ad applicare le migliori pratiche di sicurezza e igiene dei dati, garantendo al contempo una protezione a prova di futuro contro le minacce in continua evoluzione.

Fattori di discovery e classificazione dei dati

- Discovery e classificazione autonome e cloud-native: Le DSPM dovrebbero sfruttare le API dei provider cloud per la scansione automatizzata per rilevare tutti i dati, inclusi quelli shadow.

- Copertura ampia e approfondita: Sarebbe opportuno prendere in considerazione solo gli strumenti DSPM che funzionano senza problemi in ambienti on-premises e multi-cloud e che supportano un'ampia gamma di tipi e formati di dati. Dare priorità a soluzioni in grado di classificare tutti i tipi di dati (strutturati, semistrutturati e non strutturati), comprese le risorse sensibili come chiavi di crittografia, segreti e credenziali che spesso sono nascosti in posizioni meno evidenti.

- Classificazione intelligente: Sarebbe opportuno scegliere strumenti in grado di identificare accuratamente i dati sensibili con un input minimo.

- Scansione efficiente: Le attività di scansione dei dati dovrebbero considerare il contesto, evitare scansioni ridondanti e impiegare tecniche di campionamento per ridurre al minimo i costi del cloud.

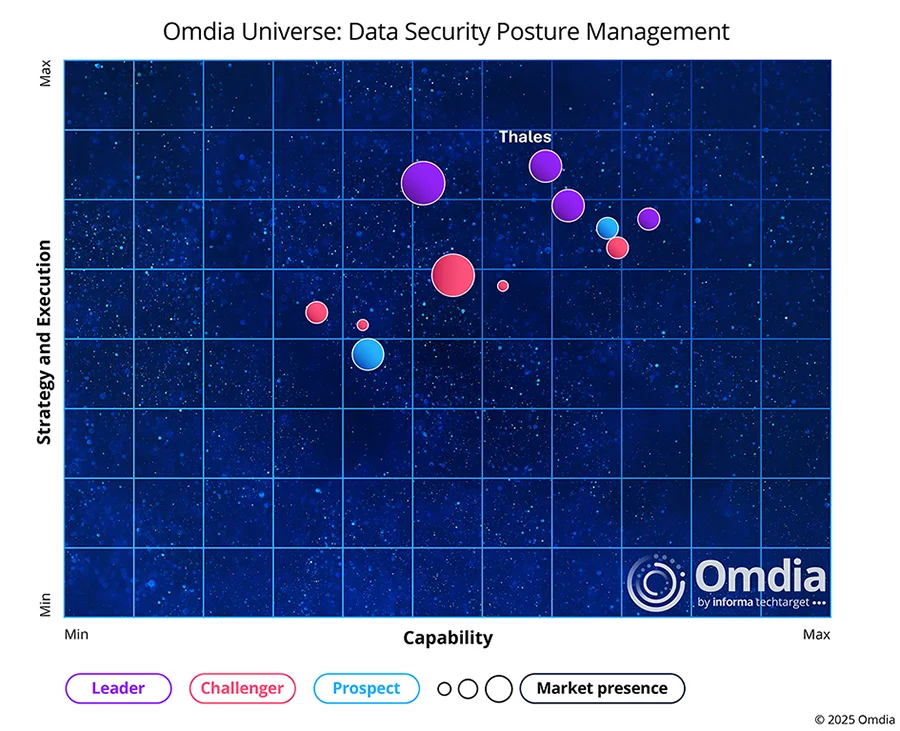

Analyst Research

Thales eclissa le altre DSPM

Scopri perché siamo leader di settore nel rapporto Omdia Universe

Best Practice per la distribuzione di soluzioni DSPM

Allineamento delle parti interessate e pianificazione strategica

Come per qualsiasi distribuzione, le iniziative DSPM iniziano con la fase di pianificazione. Le organizzazioni devono coinvolgere rappresentanti di tutti i settori aziendali, tra cui IT, sicurezza, gestione dei dati e unità commerciali, per garantire che tutti siano sulla stessa lunghezza d'onda, assegnare ruoli e stabilire quadri di responsabilità.

È quindi importante stabilire obiettivi chiari. Le organizzazioni devono identificare le risorse business-critical e comprenderne l'importanza, valutare le potenziali minacce e vulnerabilità associate alla gestione e all'archiviazione dei dati e garantire che gli obiettivi siano in linea con le normative e gli standard di settore pertinenti.

Discovery e classificazione complete dei dati

Una volta completata la fase di pianificazione, le organizzazioni possono iniziare a utilizzare lo strumento DSPM per analizzare e mappare i dati, creando un inventario centralizzato che elenchi i tipi di dati, le posizioni e i modelli di movimento. Le squadre incaricate della sicurezza dovrebbero classificare i dati in base alla loro sensibilità, disponibilità e pertinenza alle normative. È inoltre importante documentare il modo in cui i dati vengono creati, condivisi e archiviati.

Valutazione continua del rischio e definizione delle priorità

Durante la fase di valutazione del rischio, assegna punteggi di rischio in base alle classificazioni predefinite. Valuta fattori quali sensibilità e criticità rispetto alla facilità con cui gli aggressori potrebbero rubare o esporre dati e assegna i punteggi di conseguenza. Questi punteggi aiuteranno a stabilire le priorità degli sforzi di risanamento: più alto è il punteggio di rischio, maggiore dovrebbe essere la priorità della vulnerabilità. Questo è il fondamento di una gestione efficace del rischio.

Integrazione e automazione

Come già accennato, le soluzioni DSPM sono più efficaci se integrate con altri strumenti. Le organizzazioni devono valutare la compatibilità della loro DSPM con gli strumenti di sicurezza esistenti, configurare i feed di dati e sincronizzare i controlli degli accessi per garantire una perfetta integrazione. Una volta completata l'integrazione, è importante effettuare test approfonditi per garantire che tutto funzioni come previsto.

Applicazione granulare dei criteri e controllo degli accessi

È fondamentale definire le autorizzazioni di accesso in base alle funzioni e alle responsabilità lavorative e verificarle regolarmente. In questo modo, gli strumenti DSPM determinano se gli individui hanno accesso solo ai dati necessari per il loro ruolo (il fondamento del principio del privilegio minimo) e avvisano le squadre incaricate della sicurezza di eventuali problemi.

È inoltre importante definire quali dati devono essere soggetti a quali politiche di sicurezza, in modo che la DSPM possa identificare eventuali problemi. Dovresti anche definire risposte di configurazione automatizzate per garantire che i team di sicurezza non debbano intervenire autonomamente.

Monitoraggio continuo, audit e conformità

Assicurati che la soluzione DSPM sia configurata per monitorare il comportamento degli utenti e del sistema, individuare potenziali minacce e identificare potenziali problemi di conformità. Per mantenere la conformità normativa, rivedi regolarmente le legislazioni e adegua di conseguenza configurazioni e policy, nonché conserva registri dettagliati degli accessi ai dati e delle modifiche ai fini di responsabilità e l'analisi forense.

Scalabilità e sicurezza futura

È importante scegliere strumenti DSPM in grado di adattarsi alla tua attività, adattandosi ai crescenti volumi di dati e alla complessità senza compromettere le prestazioni.

Distribuzione graduale

Per garantire un'implementazione fluida, è importante distribuire la DSPM con un approccio graduale, iniziando con gli asset critici di dati ed espandendo gradualmente la copertura.