IAMとは何ですか?

IAM は、適切な個人が適切なタイミングで適切な理由で適切なリソースにアクセスできるようにするポリシー、テクノロジー、およびプロセスのフレームワークです。これらの個人には、従業員や請負業者(Workforce IAM)、顧客や加入者などのエンドユーザー(Customer IAM、または CIAM)、ベンダーやサービスプロバイダーなどの外部パートナーが含まれます。 [Business-to-Business (B2B) IAM].

次のような主要な機能を組み合わせています。

- 認証: ユーザーが本人であることを確認します

- 承認: ユーザーの役割またはポリシーに基づいてアクセスを許可または拒否します

- プロビジョニング: ユーザーアカウントの作成、管理、削除

- 監査とレポート: コンプライアンスとセキュリティ分析のためのアクセスの追跡とログ記録

現代の組織では、IAMは、社内外のユーザーを対象にした、クラウドとオンプレミス環境にわたる数百のシステムへの安全でシームレスなアクセスを実現する上で、重要な役割を果たしています。

従業員、請負業者、消費者、パートナーは、Salesforce、Microsoft 365、Google Workspace、Slack、Jira、ServiceNow、社内データベース、VPN など、さまざまなツールを毎日使用しています。IAMシステムは、バックグラウンドで制御と可視性を維持しながら、これらのリソースへのアクセスを合理化します。

たとえば、従業員が会社に入社すると、その従業員のデジタル IDが作成され、適切な役割がプロビジョニングされます。ユーザーが電子メール、社内ダッシュボード、プロジェクト管理システムなどのツールにアクセスすると、IAMシステムがユーザーを認証し、アクセスポリシーを適用して、それに応じてアクセスを許可します。同様に、小売アプリでアカウントを作成する顧客や物流プラットフォームにアクセスするサプライヤーも、同じ IAM原則を使用して認証、承認、監視されます。

この統合アプローチにより、手動によるプロビジョニングが不要になり、安全でないパスワード習慣への依存が軽減され、システム間でアクセス権限の一貫性と監査可能性が確保されます。

IAMが重要な理由

IAM はこれまで以上に重要になりました。リモートワーク、規制の監視、データ侵害、サイバー攻撃のすべてが増加しています。IAMはもはや単なる ITの問題ではなく、ビジネスに不可欠なものとなっています。

従来のネットワーク境界が消滅するにつれ、IDが新たな境界になりました。ユーザーは、多くの場合、個人用デバイスや管理されていないデバイスを使用して、クラウドサービスとオンプレミスのシステムが混在する場所から接続するようになりました。このような環境では、機密データとシステムを保護する最も効果的な方法は、誰が存在するのか、 何にアクセスする必要があるのか 、どのような条件下なのかを確認することです。

現在の組織は、クラウド環境と、オフプレミスに移行する可能性が低い従来のインフラストラクチャの両方を保護する必要があります。IAMはこれらの世界の架け橋となり、社内チームから顧客やビジネスパートナーに至るまで、あらゆるタイプのユーザーに強力なセキュリティとスムーズなユーザーエクスペリエンスを提供します。

IAM導入の推進における課題

断片化されたIT環境

現在、ほとんどの組織はクラウドサービスとオンプレミス・アプリケーションを組み合わせて使用しています。内部データベース、VPN、基幹業務アプリケーションは、特に銀行や重要なインフラストラクチャを担う業界では依然として重要です。同様に、顧客向けサービスやパートナー統合はクラウド内に存在することが多く、内部環境と外部環境全体で IAMシステムを統合する必要があります。

統合された IDガバナンスがなければ、アクセスの管理は複雑になり、一貫性がなくなります。

レガシーシステムのサポート不足

クラウド IAMプラットフォームは急速に進歩していますが、移行できないレガシーシステムをカバーするのに苦労しているプラットフォームも依然として多くあります。成熟した業界や規制が厳格な業界では、これらのシステムは交渉の余地がありません。強力な認証、ポリシーの適用、監査可能性は依然として必要ですが、クラウドファーストの IAM戦略では取り残されることがよくあります。これは、サービスを提供するため重要な社内システムと従来の顧客向けアプリケーションの両方に当てはまります。

パスワードへの過度の依存

より安全な方法が増えているにもかかわらず、パスワードは依然として最も一般的な認証メカニズムです。パスワードは、最も脆弱な認証方法の1つでもあります。ユーザーはそれを忘れたり、再利用したり、危険な方法で保存したりします。パスワードが1つでも漏洩すると、機密システムへのアクセスが許される可能性があります。この課題は、従業員アカウント、顧客ログイン、サードパーティのアクセスポイントに及びます。

セキュリティ管理の不整合

万能の認証は、さまざまなユーザー、デバイス、データタイプでは機能しません。ユーザーによっては、ステップアップ認証などの高保証制御を必要とする一方で、低リスクのシステムへのスムーズなアクセスから恩恵を受けるユーザーもいます。IAM は、特権管理者から一般顧客に至るまで、さまざまな IDタイプに対して適応型のセキュリティポリシーを有効にします。

進化する労働力とアクセスモデル

リモートワーク、BYODポリシー、サードパーティのアクセス増加により、従来の境界ベースのアクセスモデルでは十分ではありません。ユーザーは今、いつでも、どこからでも、どのデバイスからでも安全にアクセスできることを期待しています。これは、モバイルアプリやAPI にアクセスする顧客、共有システムを介して連携するベンダーにも当てはまります。

規制要求の高まり

PCI DSS、ISO 27001、NIS2などの規制フレームワークでは、組織は強力なアクセス制御を適用し、機密データを保護し、監査証跡を維持することが求められます。CIAMとB2B IAMはここで重要な役割を果たし、外部アクセスが業界および地域の規制にも準拠していることを保証します。

IAMの主なメリット

- 強化されたセキュリティ: IAM は認証と承認を一元管理することで、一貫したセキュリティポリシーを適用するための単一の制御ポイントを提供します。これには、より強力な認証方法を義務付け、条件付きアクセスルールを適用することが含まれており、すべてのユーザー タイプで資格情報の侵害のリスクが大幅に軽減されます。

- より優れたユーザー エクスペリエンス: IAM により、不要なログインや混乱をまねくプロセスなく、ユーザーが業務を遂行するために必要なシステムにスムーズにアクセスできるようになります。これにより生産性が向上し、サポートリクエストが減少します。また、スムーズで安全なログイン体験を実現することで、顧客満足度も向上します。

- 合理化された運用: IAM は、ユーザーのプロビジョニング、プロビジョニング解除、アクセスレビューを自動化できるため、IT チームとセキュリティチームの作業負荷が大幅に軽減されます。IAMは、ユーザーのライフサイクル管理を合理化し、アカウントが必要な期間を超過してアクティブにならないようサポートします。これは従業員だけでなく、顧客やパートナーのオンボーディングやオンボーディングにも当てはまります。

- 最新環境とレガシー環境のサポート: IAMを使用すると、組織はクラウドとオンプレミスの両方のインフラストラクチャにわたってアクセスを管理できるため、レガシーシステムが最新のセキュリティポリシーから除外されることがなくなります。これには、顧客サービスやサードパーティのワークフローの基盤となるレガシーシステムが含まれます。

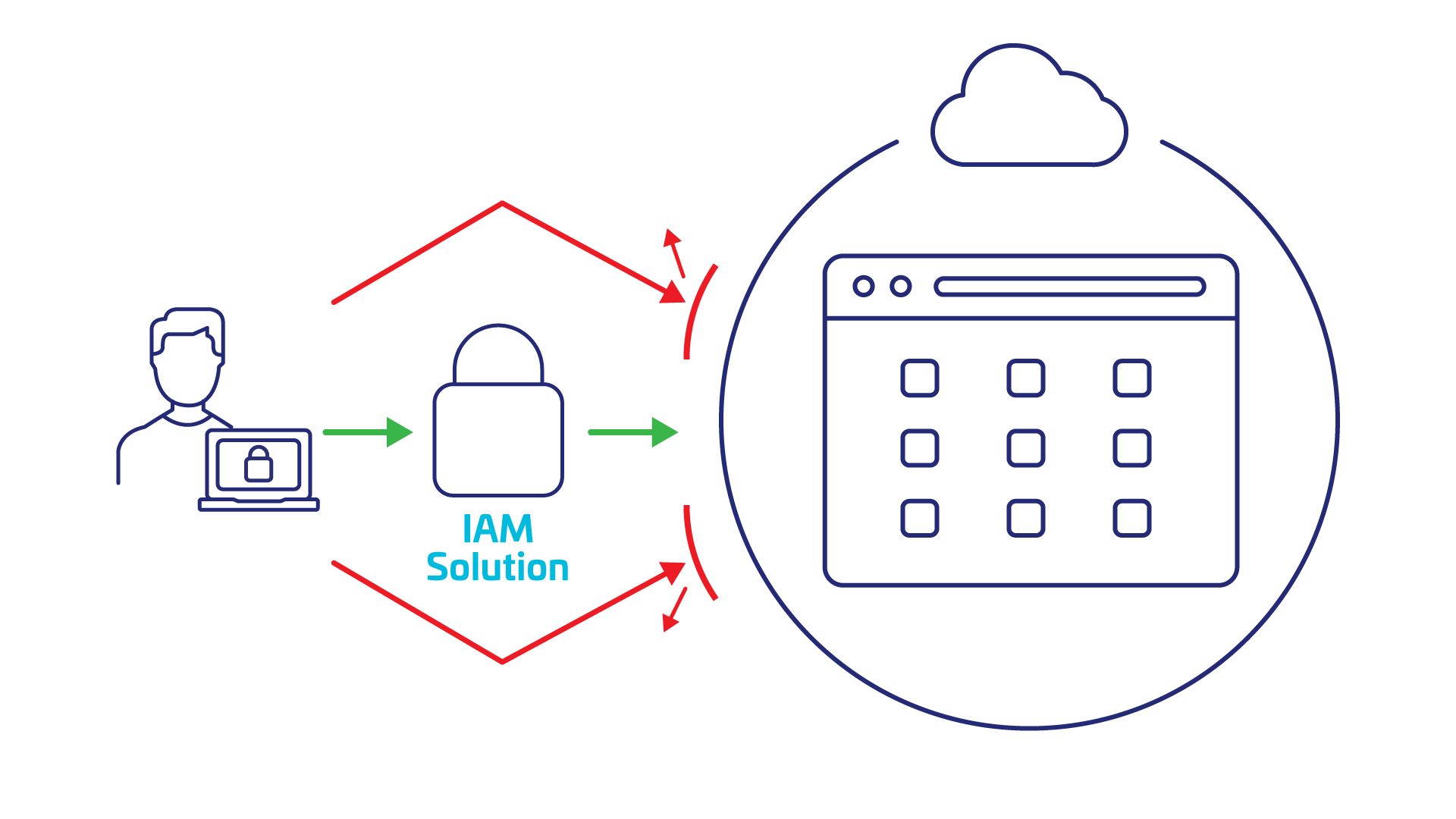

IAMはどのように機能しますか?

IAMの本質は、適切な人だけが適切なシステムとデータにアクセスできるようにすることです。これは、アカウントの作成からアクセスの制御、そして最終的な非アクティブ化まで、アイデンティティのライフサイクル全体を管理することで実現します。そのプロセスは通常、次のようになります。

- ユーザー登録: 新入社員やモバイルアプリを通じてサインアップする顧客、または制限付きアクセスを許可されたパートナーなど、各 IDが登録され、役割、グループ、権限などの属性が割り当てられます。

- 認証: ユーザーがログインしようとすると、システムはユーザーの身元を確認します。これには、ユーザーが知っている情報 (パスワードなど)、ユーザーが所有している情報 (セキュリティトークンなど)、またはユーザーが持つもの (指紋など) が含まれる可能性があります。

- 承認: 検証されると、IAMはユーザーの役割、リスクレベル、コンテキスト (デバイスの種類や場所など) に基づいて、ユーザーがアクセスできる内容を決定します。

- アクセスの適用: IAM は、特定のシステム、アプリ、またはデータへのアクセスを許可またはブロックし、アクセスの決定をリアルタイムで適用します。

- 監視と監査: すべてのアクセス試行が記録されます。セキュリティチームは異常なアクティビティを監視し、組織はコンプライアンスとガバナンスの目的でレポートを生成できます。これは、内部システムと公開アプリケーションにも同様に適用されます。

関連する主要コンポーネント

IAMソリューションは、環境全体で安全でシームレスなアクセス・エクスペリエンスを実現するために連携する複数のコンポーネントで構成されています。

アイデンティティ管理

- アイデンティティ・ディレクトリ:従業員、顧客、パートナー全体のユーザー IDを保存する中央リポジトリ。

- アイデンティティ・ライフサイクル管理:HR システム経由で参加する従業員や、Web またはモバイルアプリ経由で登録する顧客など、オンボーディングや役割の変更からプロビジョニング解除まで、ライフサイクル全体を自動化します。

- アイデンティティ・フェデレーションと IdPのサポート:SAMLやOpenID Connect (OIDC) などの標準を使用して、企業および顧客向けシステム全体でシームレスなログインエクスペリエンスを実現します。信頼できる IDプロバイダーを通じて、ワークフォース・システム、パートナー ポータル、顧客アプリなどの異なるドメインを接続します。

認証とアクセス管理

- ロールベースのアクセス制御 (RBAC):事前定義されたルールに基づいて権限を割り当てることで、構造化されたポリシーベースのアクセスを提供します。これは従業員機能、顧客サブスクリプション層、ベンダーアクセス権限に適用されます。

- 属性ベースのアクセス制御 (ABAC):場所、デバイスの種類、部門などの動的な属性を組み込んでアクセスを決定することで柔軟性が向上し、よりきめ細やかでコンテキストに応じたポリシーの適用が可能になります。

- 特権アクセス管理 (PAM):昇格された役割や機密性の高い役割を保護することでRBACを補完します。PAM は、社内スタッフの管理アクセスを保護するために不可欠であり、パートナーやサードパーティに一時的または高リスクのアクセスを許可する場合にも重要な役割を果たします。このようなアクセスは厳密に制御、監視され、時間制限が設けられます。

- きめ細かな承認:リソースまたはアクションレベルでの非常に具体的なアクセス制御を有効にします。このアプローチは、従来のロールベースのモデルを超え、コンテキスト要因やビジネスルールに基づいて、ユーザーの特定のデータの表示、編集、共有の権限を制限するなど、詳細な権限を適用します。

認証

- シングルサインオン (SSO):SSO を使用すると、ユーザーは一度ログインするだけで、再度認証することなく複数のアプリケーションにアクセスできます。パスワード疲労を軽減し、ユーザーエクスペリエンスを向上させます。

- 多要素認証 (MFA): MFA は、アクセスを許可する前に、プッシュ通知、トークン、生体認証などの2番目 (または3番目) の形式の検証を要求することで、保護層を追加します。

- パスワードレス認証: このアプローチでは、従来のパスワードを、FIDO キー、スマート カード、顔認識などの強力でフィッシングに強いオプションに置き換えます。

監査、監視、ガバナンス

- アイデンティティ・ガバナンスと管理 (IGA): 請負業者、顧客、パートナーの IDを含むユーザー範囲全体のアクセスレビュー、認証、ポリシーコンプライアンスを監視します。

- アクセスログ分析:誰が、何に、いつ、どのようにアクセスしたかの詳細なログを取得します。これは従業員、CIAM、サードパーティのドメイン全体で異常を調査し、コンプライアンスを維持するために不可欠です。

実用的な方法ですか?Thales のアイデンティティ・セキュリティを無料でお試しください

認証とアクセス管理に対する当社の適応型かつリスクベースのアプローチを、お客様の環境で 30 日間無料でお試しいただけます。

業界スポットライト:BFSI

銀行、金融サービス、保険(BFSI)においてIAMが重要な理由

すべてのセクターがアクセスのセキュリティ確保のプレッシャーに直面していますが、BFSI 組織にとっては特に重要です。これらの企業は機密性の高い個人情報や財務データを取り扱い、厳しい規制監視の下で業務を行っており、サイバー攻撃の主な標的となっています。同時に、クラウドとレガシー システムが複雑に混在する環境でも、従業員、顧客、サードパーティ パートナーに高速でシームレスなサービスを提供する必要があります。

IAM は、これらの競合する要求を満たす基盤を提供し、BFSI 組織が安全かつ効率的に運営するために必要な可視性、制御、拡張性を提供します。

- 高いセキュリティの期待: 顧客の信頼は不可欠であると同時に脆弱でもあります。1回のログイン侵害やアクセス構成の誤りにより、経済的損失、評判の失墜、規制上の罰則につながる可能性があります。IAMは、すべてのシステムにわたって一貫したアクセスポリシーを適用することで、これらのリスクを軽減します。

- 規制要件の拡大:BFSI 組織は、新たなデータ主権法を含む厳格な規制要件に準拠する必要があります。IAMは、ロールベースのアクセス制御 (RBAC)、多要素認証、監査ログ、最小権限の原則の適用を有効にすることで、コンプライアンスをサポートします。関連する標準とフレームワークは次のとおりです。

- グローバル

- ISO/IEC 27001と27002

- SWIFT CSCF

- 米国

- FFIECガイドライン

- GLBAとFTCのセーフガード規則

- ヨーロッパ

- PSD2/PSD3

- DORA

- グローバル

- ハイブリッド・インフラストラクチャ: 多くのBFSI 組織は、依然としてメインフレームとレガシーアプリに依存しており、それらはどこにも移行されていません。最高の IAMソリューションは、最新のSaaSツールとオンプレミスシステムの両方をサポートし、ビジネスに不可欠なワークフローを中断することなく、環境全体のセキュリティと継続性を確保します。

- 労働力モデルの変化: リモートとオフィス混合の作業モデルでは、金融サービスチームはどこからでもツールやデータに安全かつ柔軟にアクセスできる必要があります。IAMは、場所、デバイス、ネットワーク環境にまたがる強力な認証とコンテキストに応じたアクセス制御を可能にする。

- 顧客向けセキュリティ: IAM は、モバイル アプリやオンラインバンキング・ポータルなどの顧客向けプラットフォームを保護し、高速でありながらコンプライアンスに準拠したデジタルエクスペリエンスを実現します。

IAMソリューションに求められるもの

すべての IAMプラットフォームが同じように作成されるわけではありません。ID管理とユーザーアクセスの制御という中心的な目標は同じですが、さまざまなソリューションがその目標にアプローチする方法は大きく異なります。IAM ソリューションを評価するときは、手間なく障害のないセキュリティ、シンプルな柔軟性、盲点のない可視性を提供するソリューションを探してください。

注目すべき主な機能は次のとおりです。

Here are the key capabilities to look for.

クラウドとオンプレミス環境のハイブリッドサポート

最新のIAMツールは、SaaS、クラウドネイティブ、および従来のオンプレミス・アプリケーションへのアクセスを保護する必要があります。これは、長年使用している簡単に置き換えや移行できないインフラストラクチャを持つ組織にとって特に重要です。並列ツールセットを必要とせず、サイロを作成せずに、最新のシステムとレガシーシステムの両方と統合できるプラットフォームを探してください。

柔軟なリスクベースの認証

ユーザー、デバイス、アプリケーションごとに必要な保証のレベルは異なります。IAMソリューションは、幅広いMFA方式をサポートし、リスク、コンテキスト、コンプライアンスのニーズに基づき賢く適用する必要があります。

パスワードレス機能

パスワードへの依存を減らすと、ユーザー エクスペリエンスが向上し、最も一般的な攻撃ベクトルの1つが排除されます。FIDO2、生体認証、証明書ベースの認証などのフィッシング耐性手法のサポートを優先します。

一元化されたポリシーとアクセス制御

IAMソリューションを使用すると、環境全体で一貫性のあるきめ細かなアクセスポリシーを定義して適用できるようになります。役割、場所、デバイスの種類、または行動リスクスコアに基づく条件付きアクセスにより、適切な条件下で適切なユーザーのみが適切なリソースにアクセスできるようになります。

シームレスなユーザーエクスペリエンス

ユーザー主導の登録、SSO、コンテキスト認識アクセスにより、ログインの負担が軽減され、サポートチケットは最小限に抑えられます。IAMは、ユーザーが必要なものに安全かつ中断なくアクセスできるようにする必要があります。

コンプライアンスに対応したログ記録と可視性

組み込みのログ記録、レポート、SIEM統合により、アクセス試行を監視し、異常を調査し、監査要件を満たすことができます。これは、BFSI、ヘルスケア、政府などの規制産業にとって特に重要です。

標準ベースの相互運用性

SAML、OIDC、SCIM などの標準プロトコルをサポートし、HRシステム、顧客 IDプロバイダー (ソーシャル・ログインなど)、パートナーログインとスムーズに統合できる IAMソリューションを選択します。IDの状況に合わせて進化できず融通の利かないソリューションは避けてください。

回復力と継続性

IAMは、サービスが中断していても動作し続ける必要があります。フォールバック認証や高可用性アーキテクチャなどの機能により、ユーザーは中断することなく重要な機能に引き続きアクセスできます。

安全なアクセス、シームレスな体験

誰がどのような条件で何にアクセスできるか、を管理する能力を持つことは必須です。

IAMは、安全でシームレスな運用の基盤です。これにより生産性に障害が生じることなく、適切な個人だけが適切なタイミングで適切なリソースにアクセスできるようになります。セキュリティチームと ITチームは、一貫したポリシーを確保し、人的エラーを削減し、環境全体にわたるユーザーの行動を完全に可視化できるようになります。

銀行、金融サービス、保険などの高リスク業界の場合、IAMはアクセスと保証のバランスをとるために必要な制御、柔軟性、監査可能性を提供します。

IAMはアクセスを合理化するだけでなく、生産性、コラボレーション、信頼を促進します。これにより、従業員はスムーズに業務を遂行できるようになり、ITチームは手動によるプロビジョニングや認証情報の煩わしさから解放され、第三者とのシームレスで安全なコラボレーションが可能になります。消費者にとっては、データが保護され、スムーズな体験が保証されて信頼が構築されます。

結局のところ、IAMで重要なのは誰がアクセス権を持つかではなく、どのように、いつ、なぜアクセス権を持つかということです。そのため、IAMは安全で回復力のあるビジネス運営に不可欠です。