アイデンティティ・セキュリティとは何ですか?

アイデンティティ・セキュリティとは、クラウド、ハイブリッド、オンプレミスなど、あらゆる環境でデジタル・アイデンティティとそれによって可能になるアクセスを保護することです。これには、適切な個人のみが適切なタイミングで適切なリソースに適切にアクセスできる制御、プロセス、およびテクノロジが含まれます。

これには認証、承認ポリシー、アイデンティティプロバイダー (IdP)、セッション管理、アクティビティ監視などのアイデンティティ関連のメカニズムの保護が含まれます。これらの要素は、デジタルの信頼を維持するために不可欠であり、ユーザーがシステムやデータと対話する方法の基礎を形成します。

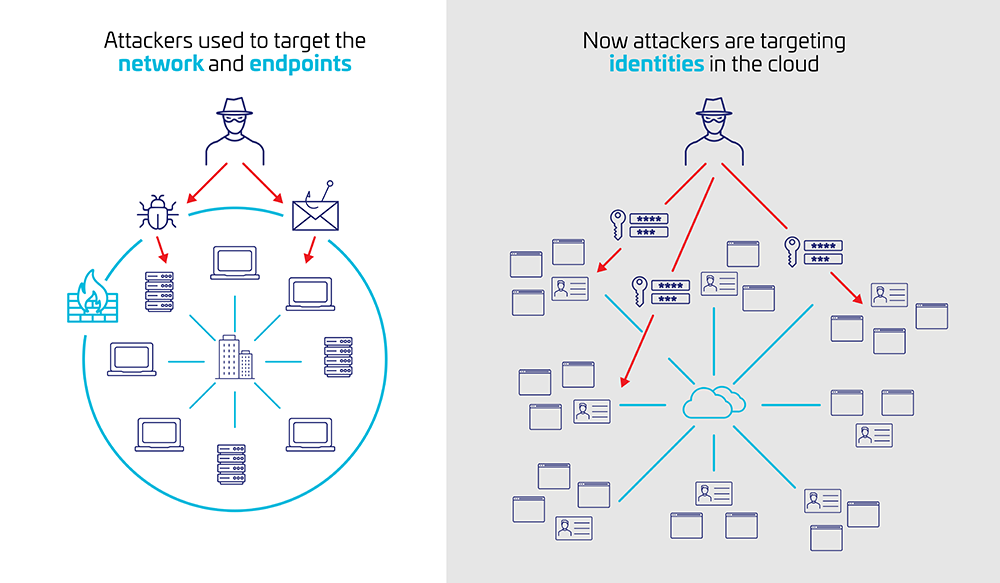

従来のセキュリティ境界が爆発的に拡大するにつれ、アイデンティティが新たな境界となり、攻撃者はそれが重要なシステムやデータへの最も直接的なパスであることを認識しています。そのため、攻撃者は認証フローの弱点を悪用したり、誤って構成されたアクセス権限を悪用したり、アクティブなセッションを乗っ取ったりして、アイデンティティ自体を標的にするケースが増えています。

以前のセキュリティモデルでは、ユーザーは境界内に入ると信頼されていました。それは、ログインプロセスそのものに焦点を当てる攻撃者を考慮していませんでした。従来のシステムでは検証が制限されていることが多く、セキュリティよりも利便性が優先されます。これは、最新のゼロトラストおよび適応型アクセス・フレームワークが対処するように設計されています。

なぜそれが重要なのか

アイデンティティが攻撃を受けています

デジタル ID (従業員、顧客、パートナー) は攻撃者の主な標的になっています。デジタルIDはデータを盗んだり、業務を妨害したり、より広範な目的を推進したりするための最速の手段であると見なされます。

2025年のVerizon データ侵害調査レポート によると、侵害の約40% に多要素認証 (MFA) バイパスによる疑わしいログインが関係していることがわかりました。アイデンティティ関連のインシデントはサイバーキルチェーンの複数の段階でますます多く発生しており、アイデンティティは「世界への鍵」と単一障害点の両方として機能しています。

これらの課題は、在宅とオフィスワークの混合、クラウドの無秩序な拡大、管理されていないAPIの急増など、変化する ITの現実によってさらに深刻化します。従来の制御と断片化された監視により、アイデンティティ・ベースの脅威を適時に検出して対応することが難しくなります。

最も一般的な脅威がどのように発生するかを以下にご説明します。

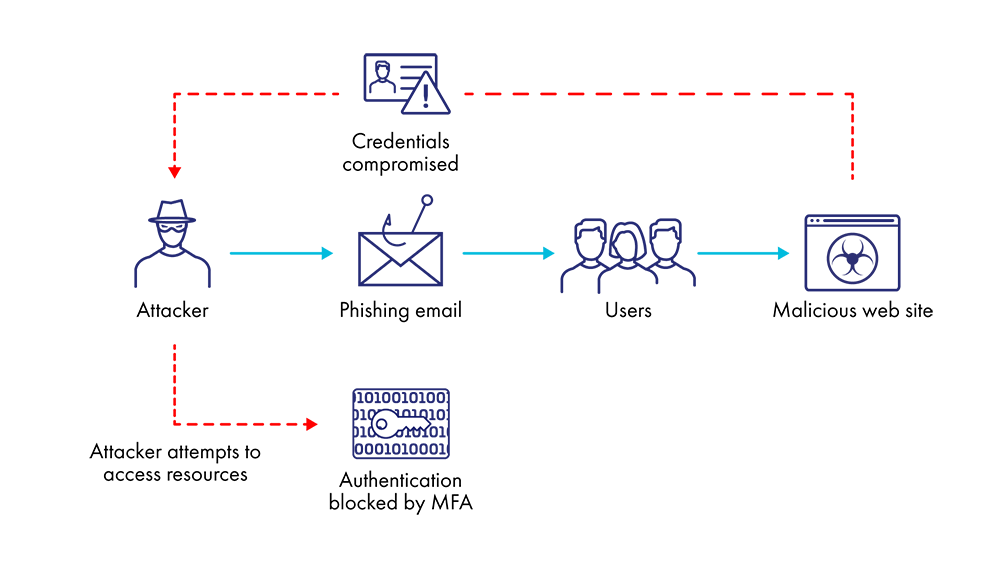

フィッシング / MFA疲労

従来のフィッシング攻撃にプロンプト爆撃などのより高度な手法が加わり、MFA疲労につながっています。敵はMFAを破るためにあらゆる手段を講じます。そのため、フィッシング耐性のあるMFAと、リスクの高いデータやアクションにきめ細かな制御を適用するコンテキスト認識型の条件付きアクセス ポリシーを使用して、認証戦略を強化する必要があります。

トークン / セッション盗難

リスク評価のない、長期間監視されないトークンにより、攻撃者は気付かれずにセッションを乗っ取ることができます。トークンの衛生管理が不十分だと、シークレットが漏洩する可能性もあります。例としては、有効期間が長すぎる、ローテーションや失効がない、セッションまたはアプリ間でスコープ外または過剰な権限が付与された再利用、テレメトリの欠落などが挙げられます。

これらのギャップにより、セッションハイジャックや永続的な不正アクセスが可能になり、MFAと条件付きアクセスを完全に回避できるおそれがあります。そのため、アクセスの許可と同様に、取り消しについても考慮することが重要です。アイデンティティおよびアクセス管理 (IAM) チームは、アイデンティティ・フローのモデリング、ユースケースの定義、アクセス・ライフサイクルのマッピングを行う際、最初から失効を計画する必要があります。

アイデンティティ保護テクノロジーにより、共有シグナルからの脅威検出に基づいて失効が自動化され、攻撃者が移動するよりも速く侵害に対応できるようになります。

可視性のギャップ

ログ管理が不完全またはサイロ化されていると、アイデンティティ攻撃の可視性が損なわれ、検出と対応が遅れます。APIの急速な増加 (人工知能の台頭) により、ID管理の自動化が必要になります。一元化された相関ログは、セッション、トークン、アプリ全体の異常を見つけるためにも重要です。

資格情報の盗難

MFAのないパスワード (特にレガシーシステムまたはサービスアカウント上) は、多くの組織にとって依然として高いリスクです。025年版Thales データ脅威レポート によると、報告されたデータ侵害の 13%の根本原因として、特権ユーザーに対するMFAの使用の失敗が挙げられています。個人情報窃盗を駆使した攻撃者は、マルウェア(ランサムウェアを含む)の提供者というよりは、認証情報ブローカーやブルートフォース攻撃に近い存在になっています。アイデンティティ・ベースのサイバー攻撃により、攻撃者はアクセス(文字通りログイン)を取得し、目的を達成するまで長期間隠れ続けることができます。

こうしたリスクは単なる仮説ではありません。 2020年の Microsoft Exchange Server 攻撃では、サイバー犯罪者が脆弱性を悪用して資格情報を盗み、それを使用して正当なユーザーとしてシステムにアクセスしました。MFAが導入されていないと、攻撃者は水平移動を行い検出されませんでした。これは、IDベースの攻撃がステルス性と影響の両方で従来のマルウェアを上回っていることを明確に示す例です。これは唯一の例ではありません。最近のChange Healthcare、Snowflake、および一連のScattered Spider攻撃のインシデントは、攻撃者が不正な認証情報を悪用して重要なシステムの影に隠れ、悪意のあるペイロードを起動できるまで潜伏していることを示しています。

MFA の適用範囲に未知のギャップがある場合、設定の誤りによって誤ったセキュリティ意識が生じる可能性があり、地域不明の誰かがユーザーのセキュリティを侵害している可能性が高くなります。

アクセス制御は、エンドユーザーにとって長年の摩擦点でもある資格情報を中心としたものではなく、ポリシー主導型である必要があります。積極的な防御者はインシデント対応にあまり依存しません。

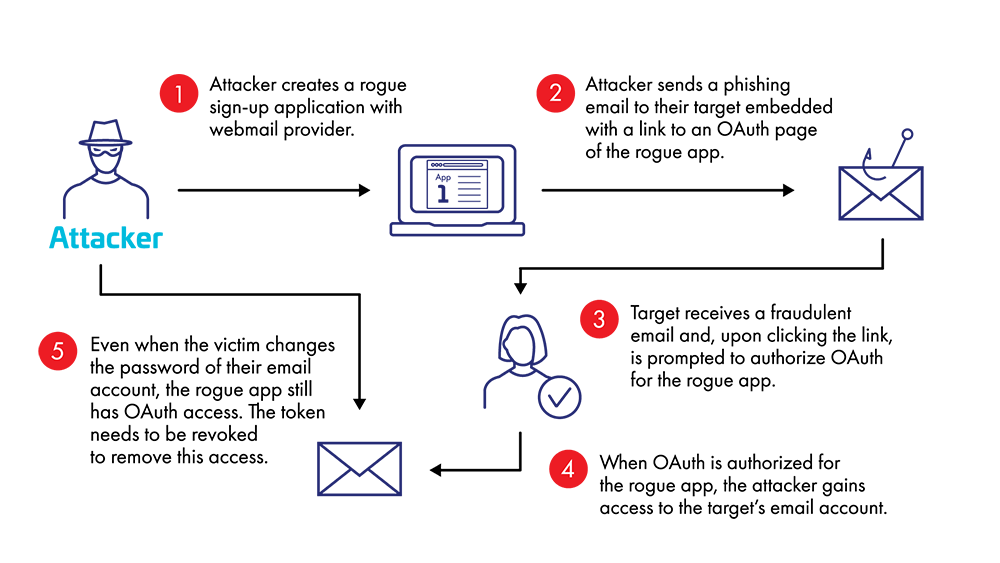

OAuth の悪用

OAuthは、より安全な認証を提供するために作成されました。残念ながら、これを武器として利用することは危険であり、チェックされていない、または過剰なAPI リクエストによって IDシステムが悪用される可能性があります。アプリガバナンスが不十分だと、ユーザーはサードパーティのアプリや不正なAPI に過剰なアクセス権を付与することができ、悪意ある人物が悪用できる攻撃対象領域が生まれます。

多くの組織では、評価されていない、管理者の同意ワークフローよりも古いユーザー同意アプリのバックログが多数存在します。

ユーザーが誤ってリソースへの広範なアクセス許可に同意してしまう可能性があります。攻撃者は、偵察と計画に膨大な時間を費やすことができますが、正しく攻撃できればよいのは一度だけです。

アイデンティティ・セキュリティの主な利点

パスキー、FIDO2 ハードウェアキー、証明書ベースの認証などのオプションを使用して、フィッシング耐性のあるMFAをあらゆる場所で実行することで、IDレイヤーを保護できます。ただし、これらのコントロールはユーザーエクスペリエンスを犠牲にしないことが必要です。認証コンテキストに基づいて適応型ポリシーを適用し、トークンの有効期間を制限し、デバイスをフィンガープリントし、機密性の高いアプリへのアクセスを制限することで、ユーザーアクセスに摩擦を加えることなく攻撃対象領域を減らす階層化された防御が実現します。

ガバナンスを優先すべきです。すべてのシステムにわたって各ユーザーを単一の一貫した IDにマッピングする標準的な IDモデルがないと、システム間で冗長なアカウントが蓄積され、それぞれがリスクをもたらし、監視を複雑化させることが多くあります。IDを統合し、ライフサイクル管理を自動化することで、攻撃対象領域が縮小され、説明責任が強化され、ポリシー適用が強化されます。アプリケーション所有者は、制御が回避された場合のリスクとコストも負担する必要があります。

作成するフレームワークとポリシーにより、アイデンティティが境界となり、いつでも侵害が発生する可能性があるという前提に基づいて態勢が構築されるゼロトラスト・セキュリティモデルの実装と維持が可能になります。資格情報や IdP が侵害された場合でも、リスクを抑えるのに役立ちます。IDレイヤーのセキュリティ保護は、すべての IAM チームのミッションの中心であり、全体的なセキュリティの衛生にとって不可欠です。

実用的な方法ですか?Thales のアイデンティティ・セキュリティを無料でお試しください

認証とアクセス管理に対する当社の適応型かつリスクベースのアプローチを、お客様の環境で 30 日間無料でお試しいただけます。

仕組み

アイデンティティ・セキュリティとは、あらゆる場所でMFAを適用し、リスクをリアルタイムで検出し、トークンを保護し、IdPが侵害された場合でも認証内容を制限することを意味します。

これは1つの制御ではなく、ゼロトラストに準拠したセキュリティレイヤーです。つまり、明示的に検証し、侵害を想定し、侵入した攻撃者が移動できる範囲を制限します。

関連するテクノロジーには、フィッシング耐性のある MFA (FIDO2 など)、場所、デバイス信号、トークン管理などのユーザーコンテキストに基づく適応型ポリシー、重要なリソースと機密データに対するきめ細かなアクセス制御などが含まれます。業界では、セキュリティアプリケーション間で信号を共有し、認証と承認の間に新しい「信頼できる」ゾーンを作成するための標準フレームワークの開発も進んでいます。最終的な目標は、アイデンティティを信頼することですが、信頼しすぎないようにしてください。

これらの機能は保護の基礎を形成しますが、アクセス時点で保護が終了するわけではありません。

アイデンティティ保護には、アプリガバナンス、ログ管理、および移動中の脅威を検出して対応するアイデンティティ監視も含まれます。

業界スポットライト:銀行、金融サービス、保険(BFSI)

BFSI 組織は、取り扱うデータの機密性と常時利用可能なシステムへの依存度が高いため、価値の高いターゲットとなります。幸いなことに、BFSI 業界はこれを理解しており、銀行の半数以上が顧客 ID検証を情報セキュリティの最優先事項として挙げています。

たった1回の ID侵害でも、規制違反による罰金、評判の失墜、事業部門全体にわたる連鎖的な運用障害につながる可能性があります。金融機関は現在、平均して侵害1件あたり$608万ドルを支出しており、法規制による高額な罰金、事業の中断、修復コストにより世界平均を上回っています。侵害の影響が収束した後にのみ、事業継続性が回復します。

BFSIのリーダーは ゼロトラストの導入を加速しており、アイデンティティ保護を IAM投資の優先事項のトップに据えています。コンプライアンスのプレッシャーと内部者リスクの増大により、これらの組織は静的な IAMモデルからより適応性の高い IDセキュリティへと移行しています。

アイデンティティ・セキュリティソリューションに求められるもの

コンテキスト・アクセス制御をサポートし、既存のツールと統合され、静的ポリシーに依存しないソリューションを探してください。アイデンティティ・セキュリティは単なる施行ではなく、柔軟性、洞察力、リスクシグナルの変化に対する迅速な対応が重要です。

最善のアプローチは、妥協は避けられないと想定し、既知のリスクの影響を最小限に抑えることに重点を置くことです。リスクシグナルを階層化し、リアルタイムで適応し、セキュリティと利便性の間でトレードオフを必要としないことが重要です。組織では、アクセスを保護するか、アクセスを有効にするかを選択する必要はありません。正しく実行すれば、両方を実現できます。

What is Identity Security - Video

結論

アイデンティティ・セキュリティはオプションではなく、ビジネス運営の基盤となります。コンテキスト認識型の制御を階層化し、侵害を想定することで、セキュリティリスクを軽減し、ユーザーを保護し、組織の回復力を維持し、アイデンティティ・ベース攻撃から保護することで、順調なスタートを切ることができます。

Thalesを使用し組織をアイデンティティ・ベース攻撃から保護

Thales アイデンティティ・セキュリティが、世界中の何千もの組織に対して、適応型のリスクベースのアプローチで認証とアクセス管理を行っている方法をご確認ください。また、30 日間の無料トライアルをリクエストし、ご自身でその効果をご確認ください。