Krishna Ksheerabdhi | VP, Product Marketing

More About This Author >

Krishna Ksheerabdhi | VP, Product Marketing

More About This Author >

Krishna Ksheerabdhi | VP, Product Marketing

More About This Author >

Krishna Ksheerabdhi | VP, Product Marketing

More About This Author >

Was ist Data Security Posture Management (DSPM)?

Data Security Posture Management (DSPM) ist ein Ansatz der Cybersicherheit, der sich auf den Schutz der Daten selbst konzentriert, anstatt die Anwendung oder Infrastruktur zu sichern, in der die Daten gespeichert sind.

Dies geschieht durch die Erkennung und Klassifizierung von Daten über Cloud-Dienste und -Umgebungen hinweg, die Bewertung der Sicherheitslage durch die Identifizierung von Schwachstellen und Compliance-Risiken sowie die Benachrichtigung von Sicherheitsteams, um Abhilfemaßnahmen einzuleiten.

Stellen Sie sich die Daten eines Unternehmens wie eine Sammlung seltener Artefakte vor, etwa antike Manuskripte oder unbezahlbare Juwelen. Traditionelle, auf die Infrastruktur ausgerichtete Sicherheitskonzepte konzentrieren sich auf die Befestigung des Gebäudes – Mauern, Schlösser, Wachpersonal – ohne im Detail zu wissen, was sich darin befindet.

DSPM hingegen ist jedoch vergleichbar mit der Erstellung eines detaillierten Inventars und eines proaktiven Schutzplans für die Artefakte selbst. Dabei wird jedes einzelne Artefakt akribisch katalogisiert, seine Art, sein Wert und seine Zerbrechlichkeit notiert und das Risiko einer Beschädigung oder eines Diebstahls unter Berücksichtigung von Faktoren wie Standort und Umgebung bewertet. Auf Basis dieser Informationen setzen Sie spezifische Sicherheitsmaßnahmen um – wie klimatisierte Vitrinen oder individuelle Alarmanlagen.

Warum herkömmliche Datensicherheitsmaßnahmen scheitern

Bis vor relativ kurzer Zeit waren traditionelle, auf die Infrastruktur ausgerichtete Sicherheitsstrategien ausreichend. Die Datenumgebungen waren einfacher, die Datenmengen geringer und die meisten Daten befanden sich in lokalen Rechenzentren hinter klar definierten Netzwerkgrenzen. Doch dann nahm die Nutzung von Cloud-Lösungen rasant zu, wodurch traditionelle Sicherheitsgrenzen obsolet wurden, die Datenmengen rasch anstiegen und das Phänomen der „Schattendaten“ entstand.

Der Übergang zum Cloud Computing hat ein komplexes Netz aus unübersichtlichen Daten geschaffen, wobei sensible Daten wie personenbezogene Daten nun über verschiedene Cloud-Plattformen, SaaS-Anwendungen und hybride Umgebungen verteilt sind. In der Cloud dauert es nur wenige Minuten, eine Infrastruktur bereitzustellen – oft ohne Aufsicht. Dadurch entstehen Schattendaten und -umgebungen, die häufig unbemerkt bleiben, sofern sie nicht gezielt entdeckt werden. In Verbindung mit der dynamischen Natur des Cloud-Zugriffs – d. h. Berechtigungen und Nutzerverhalten, die sich ständig ändern – haben sich dadurch die Risiken für die Sicherheit von Cloud-Daten weiter verschärft. Erschwerend kommt hinzu, dass viele Datenschutzbestimmungen inzwischen eine detaillierte Datenkontrolle und Compliance-Berichterstattung in Echtzeit verlangen, was herkömmliche, auf die Infrastruktur ausgerichtete Sicherheitstools nicht leisten können.

In den letzten Jahren sind die Cyber-Bedrohungen zudem immer schneller, häufiger und raffinierter geworden. Traditionelle reaktive Cybersicherheitsmaßnahmen können mit den fortschrittlichsten Bedrohungen, einschließlich KI-gestützter Angriffe und Zero-Day-Exploits, nicht mehr mithalten. Organisationen müssen zu proaktiven Maßnahmen greifen, um sich selbst zu schützen.

Das Problem lässt sich wie folgt zusammenfassen: Mit zunehmender Verbreitung von Cloud-Lösungen und steigendem Datenvolumen sowie immer ausgefeilteren Angriffen ist es schwieriger geworden, Transparenz und Kontrolle über Daten zu erlangen, und proaktive Sicherheitsmaßnahmen sind wichtiger geworden.

Die versteckten Risiken von Schattendaten

Schattendaten können ein ernsthaftes Risiko für Unternehmen darstellen. Der Begriff bezieht sich auf Daten, die in nicht genehmigten Cloud-Anwendungen, persönlichen Geräten und anderen vergessenen Speicherorten gespeichert sind. Da diese Daten außerhalb etablierter Sicherheitsrahmen existieren, sind sie in der Regel ungeschützt und verfügen weder über Verschlüsselung noch über Zugriffskontrollen oder regelmäßige Datensicherungen. Infolgedessen sind diese Daten dem Risiko eines unbefugten Zugriffs, einer Verletzung oder eines versehentlichen Verlusts ausgesetzt. Darüber hinaus behindert die mangelnde Transparenz die Einhaltung von Vorschriften - Unternehmen können diese nicht einhalten, wenn sie nicht wissen, wo sich ihre Daten befinden.

Warum DSPM für moderne Organisationen wichtig ist

DSPM entwickelt sich schnell zu einer Alternative zu veralteten, reaktiven, auf die Infrastruktur ausgerichteten Sicherheitsmaßnahmen. Es löst viele der drängendsten Herausforderungen moderner Organisationen, indem es:

- die Cloud-bedingte Datenflut bewältigt: DSPM-Tools bieten Unternehmen eine einheitliche Sicht auf ihre Daten, unabhängig von deren Speicherort. Diese Transparenz hilft Sicherheitsteams dabei, einheitliche Sicherheitsrichtlinien anzuwenden und die Kontrolle über Datenbestände in zunehmend komplexen Umgebungen zu behalten.

- Schattendaten bekämpft: DSPM-Tools erkennen und schützen automatisch Schattendaten, für die es oft keine geeigneten Sicherheitskontrollen gibt.

- den dynamischen Cloud-Zugriff verwaltet: DSPM bietet einen detaillierten Einblick in den Benutzerzugriff und ermöglicht die dynamische Durchsetzung von Richtlinien. So wird sichergestellt, dass der Zugriff nach dem Prinzip der geringsten Privilegien erfolgt und das Risiko eines unbefugten Datenzugriffs minimiert wird.

- strenge gesetzliche Anforderungen erfüllen: DSPM-Tools automatisieren die Datenklassifizierung, verfolgen Datenbewegungen und erstellen umfassende Prüfberichte, um Unternehmen bei der Einhaltung der immer strengeren Datensicherheitsvorschriften zu unterstützen.

- proaktiv gegen fortgeschrittene Bedrohungen vorgehen: DSPM ist eine proaktive Sicherheitslösung. Es überwacht Datenumgebungen kontinuierlich, um sicherzustellen, dass Organisationen Angriffe und damit Datenpannen vorhersehen und verhindern können, anstatt nur darauf zu reagieren.

- Daten im Ruhezustand und während der Übertragung schützt: DSPM konzentriert sich zunehmend auf die Zukunftsfähigkeit des Datenschutzes und gewährleistet, dass Daten im Ruhezustand und während der Übertragung für Unbefugte unbrauchbar bleiben – selbst bei potenziellen Bedrohungen durch Quantencomputer und KI.

Letztendlich ermöglichen DSPM-Tools Unternehmen eine bessere Kontrolle ihrer Daten – eine unerlässliche Funktion, da die Einführung von Cloud-Lösungen die Datenumgebungen dezentralisiert und fragmentiert. Sie bieten einen einheitlichen Überblick über die Datenbestände und Automatisierungswerkzeuge zur Behebung von Sicherheits- und Compliance-Problemen.

Kernkomponenten und Funktionsweise von DSPM

Nachdem wir nun verstanden haben, was DSPM ist und warum es wichtig ist, können wir uns damit beschäftigen, wie es funktioniert. Im Folgenden finden Sie einen Überblick über einen DSPM-Workflow, der alle grundlegenden Funktionen umfasst.

Datenerkennung

Die Datenerkennung, also das Auffinden und Katalogisieren aller Datenbestände, ist die erste und wohl wichtigste Komponente des DSPM. Diese Komponente ermöglicht dem Sicherheitsteam einen wertvollen Überblick über die Datenlandschaft. Dabei werden Datenbanken, Dateisysteme und Anwendungen von Drittanbietern systematisch in der gesamten Datenumgebung einer Organisation durchsucht – einschließlich traditioneller On-Premise-Umgebungen, aber auch Cloud-Umgebungen und SaaS-Anwendungen.

Durch dieses umfassende Scannen wird sichergestellt, dass die DSPM-Tools alle Datenbestände identifizieren und katalogisieren, einschließlich strukturierter, unstrukturierter und sogar Schattendaten, von denen die Sicherheitsteams möglicherweise nichts wissen.

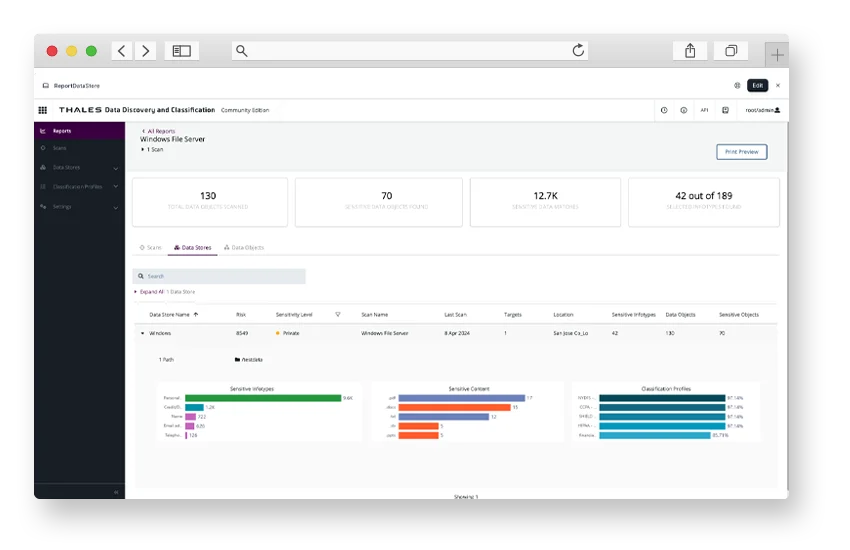

Datenerkennung mit CipherTrust DSPM

Datenklassifizierung

Sobald die Datenbestände identifiziert sind, klassifizieren die DSPM-Tools die Daten auf der Grundlage ihrer Sensibilität, ihrer potenziellen Auswirkungen auf das Unternehmen, ihrer Berechtigungen, ihrer Datenverarbeitungspraktiken und der gesetzlichen Anforderungen. Sie nutzen fortschrittliche Technologien wie künstliche Intelligenz (KI) und maschinelles Lernen (ML), um Daten automatisch zu klassifizieren – eine entscheidende Funktion für die Bewältigung der enormen Menge an Cloud-Daten und die genaue Identifizierung sensibler Informationen, selbst in unstrukturierten Datenbeständen.

Datenschutz

Bewährte Methoden wie Verschlüsselung, Tokenisierung und Datenmaskierung schützen Daten vor unberechtigtem Zugriff oder Missbrauch. Unternehmen beginnen mit dem Aufbau von Post-Quantum-Ready-Umgebungen, die fortgeschrittene Versionen dieser Techniken nutzen, um aufkommenden Bedrohungen durch KI proaktiv zu begegnen und sich auf das Quantencomputing vorzubereiten.

Risikobewertung und Priorisierung

Ausgestattet mit einem klaren Verständnis der Datenbestände und ihrer Sensibilität, führen DSPM-Lösungen eine Risikobewertung durch. Dieser Prozess umfasst die Identifizierung potenzieller Schwachstellen - wie Fehlkonfigurationen, übermäßige Zugriffsberechtigungen, Probleme mit dem Datenfluss und der Datenabfolge sowie Verstöße gegen Sicherheitsrichtlinien und gesetzliche Vorschriften – sowie die Korrelation dieser Schwachstellen mit Datenklassifizierungen, die die Sensibilität, die Auswirkungen von Sicherheitsverletzungen, die Wahrscheinlichkeit, dass diese ausgenutzt werden, und die Compliance-Verpflichtungen beschreiben. KI/ML-gestützte kontextbezogene Erkenntnisse verbessern diesen Prozess, wodurch Sicherheitsteams ein tieferes Verständnis für die Schwere der Datenrisiken erhalten und die mögliche Gefährdung der sensibelsten Daten priorisieren können. Diese Korrelation hilft Sicherheitsteams dabei, präzise Risikobewertungen vorzunehmen.

Sanierung und Prävention

DSPM-Tools sind jedoch nicht nur Tools zur Datentransparenz, sondern verfügen auch über Funktionen zur geführten Behebung und Prävention von Sicherheitslücken. Dafür stellen sie Sicherheitsteams Schritt-für-Schritt-Anleitungen und Empfehlungen bereit, um identifizierte Schwachstellen zu beheben und die Durchsetzung von Richtlinien zu gewährleisten. Dadurch wird sichergestellt, dass die Datensicherheitsrichtlinien in der gesamten Datenlandschaft des Unternehmens einheitlich angewendet werden.

Fortgeschrittenere Tools bieten eine automatisierte Behebung von Sicherheitslücken, die ohne manuelle Eingriffe behoben werden. Sie können sogar in DevOps-Workflows integriert werden, um zu verhindern, dass Schwachstellen in Anwendungen in Produktionsumgebungen gelangen.

Kontinuierliche Überwachung

Wichtig ist auch zu verstehen, dass DSPM-Tools Umgebungen kontinuierlich auf neue Datenbestände und Risiken für bestehende Bestände überwachen. Dadurch beurteilen und verbessern sie kontinuierlich die Sicherheitslage der Organisation und verhindern das erneute Auftreten zuvor identifizierter Schwachstellen.

Der strategische Wert von DSPM

Wie DSPM Compliance vereinfacht

Neben den bereits erwähnten Funktionen zur Datenerkennung und -klassifizierung sowie kontinuierlichen Überwachung sorgen DSPM-Tools durch die Automatisierung von Arbeitsabläufen für eine weitere Optimierung der Compliance. Organisationen, die DSPM einsetzen, sind nicht auf manuelle Audits oder periodische Überprüfungen angewiesen, da diese Lösungen die Datenverarbeitungspraktiken kontinuierlich anhand sich entwickelnder Standards wie DSGVO, HIPAA und CCPA validieren.

DSPM-Lösungen generieren automatisch Audit-Berichte und Abhilfemaßnahmen. So stellen sie sicher, dass alle Datenbestände - wo auch immer sie gespeichert sind - den einschlägigen Vorschriften entsprechen. Durch die Überwachung von Daten in Echtzeit reduziert DSPM die Vorbereitungszeiten für Audits und das Risiko der Nichteinhaltung von Vorgaben drastisch.

Wie DSPM die Sicherheitsabläufe verbessert

DSPM spielt eine vielschichtige Rolle im Sicherheitsbetrieb und verlagert den Fokus der Teams von der einfachen Reaktion auf Vorfälle hin zum proaktiven, datenzentrierten Bedrohungsmanagement. Es bietet Echtzeit-Einblicke in die Datenlandschaft einer Organisation und identifiziert Schwachstellen, Schattendaten und Fehlkonfigurationen, die sonst unbemerkt bleiben könnten, wie beispielsweise Datenspeicher, die nicht den modernen Verschlüsselungsstandards entsprechen. Darüber hinaus ermöglichen die Risikobewertungsfunktionen von DSPM den Sicherheitsteams, ihre Abhilfemaßnahmen zu priorisieren und so eine effektivere Ressourcenzuweisung zu gewährleisten.

Wie DSPM Zugriffskontrollen stärkt

DSPM verbessert die herkömmliche Zugriffsverwaltung, indem es die Datensensitivität direkt mit der Analyse des Benutzerverhaltens verknüpft und die Zugriffsmuster kontinuierlich überwacht, um Anomalien wie ungewöhnliche Datenanforderungen oder Abweichungen vom normalen Verhalten zu erkennen. Dies hilft Organisationen bei der Durchsetzung des Prinzips der geringsten Privilegien.

DSPM im Vergleich zu anderen Security-Posture-Management-Tools

Sie haben wahrscheinlich schon von anderen Tools zur Verwaltung des Sicherheitsstatus gehört und fragen sich, wie diese sich von Data Security Posture Managemen unterscheiden. Obwohl es bei den Funktionen einige Überschneidungen gibt, haben sie unterschiedliche Schwerpunkte, die verschiedene Probleme lösen. Die am häufigsten verwechselten Lösungen sind:

Cloud Security Posture Management (CSPM)

Cloud Security Posture Management (CSPM)-Tools konzentrieren sich speziell auf die Sicherheitskonfiguration von Cloud-Infrastrukturen wie Infrastructure-as-a-Service (IaaS) und Platform-as-a-Service (PaaS). Sie überwachen diese Umgebungen auf Fehlkonfigurationen, Compliance-Verstöße und Risiken im Zusammenhang mit Cloud-Diensten. Sie bieten die folgenden Funktionen:

- Erkennung von Fehlkonfigurationen in Cloud-Infrastrukturen.

- Überwachung der Einhaltung gesetzlicher Vorgaben für Cloud-Umgebungen.

- Durchsetzung von Sicherheitsrichtlinien für die Cloud.

- Einblick in die Konfigurationen von Cloud-Assets.

SaaS Security Posture Management (SSPM)

SaaS Security Posture Management (SSPM)-Tools konzentrieren sich auf die Sicherheitslage von Software-as-a-Service (SaaS)-Anwendungen, wie CRM oder Produktivitätsanwendungen. Sie unterstützen Unternehmen bei der Verwaltung und Sicherung der Einstellungen, Konfigurationen und des Benutzerzugriffs innerhalb ihrer SaaS-Produkte. Zu den wichtigsten Funktionen gehören:

- Überwachung der Konfiguration von SaaS-Anwendungen.

- Verwaltung des SaaS-Benutzerzugriffs.

- Durchsetzung von SaaS-Sicherheitsrichtlinien.

- Erkennen von SaaS-bezogenen Sicherheitsrisiken.

Cloud Infrastructure Entitlement Management: Verwaltung von Berechtigungen für Cloud-Infrastrukturen

Cloud-I Infrastructure-Entitlement-Management-Tools befassen sich mit den Risiken, die mit Identitäts- und Zugriffsberechtigungen in Cloud-Umgebungen verbunden sind, indem sie verwalten und kontrollieren, wer Zugriff auf welche Cloud-Ressourcen hat, um übermäßige oder unnötige Berechtigungen zu verhindern. Sie bieten in der Regel Folgendes an:

- Einblick in die Cloud-Zugriffsberechtigungen.

- Erkennen übermäßiger oder ungenutzter Berechtigungen.

- Automatisierte Behebung von Zugriffsrisiken.

- Durchsetzung des Prinzips der geringsten Privilegien.

AI Security Posture Management (AI-SPM)

AI-Security-Posture-Management-Tools adressieren die einzigartigen Risiken, die durch den Einsatz von künstlicher Intelligenz und maschinellen Lernsystemen im gesamten Unternehmen entstehen. Diese Tools helfen Unternehmen bei der Überwachung und Sicherung von KI-Modellen, Datenpipelines und Benutzerinteraktionen, um Missbrauch, Datenlecks und Compliance-Verstöße zu verhindern. Sie bieten in der Regel Folgendes an:

- Erkennung von KI-Modellen und Datenpipelines.

- Einblick in KI-Trainingsdaten und Nutzungsmuster.

- Erkennen von anomalem Modellverhalten und des Risikos von Prompt-Injections

- Kontrollmechanismen für Zugriff, Governance und verantwortungsvolle KI-Nutzung.

DSPM bietet grundlegenden Sicherheitsschutz.

Es ist wichtig zu erkennen, dass DSPM die Grundlage für datenzentrierte Sicherheit ist und den breitesten Anwendungsbereich in der gesamten Posture-Management-Landschaft hat. Es umfasst und prägt das, was CSPM, SSPM und AI-SPM erreichen wollen. Damit ist es ein wichtiger Ausgangspunkt für das Verständnis und die Minderung von Datenrisiken im gesamten digitalen Ökosystem. Die letztgenannten Tools bieten jedoch spezialisiertere und tiefergehende Funktionen in ihren jeweiligen Anwendungsbereichen. Sie lassen sich am besten in Kombination miteinander verwenden, aber wenn Sie nur eines implementieren können, setzen Sie DSPM ein.

Wie DSPM andere Sicherheitstechnologien ergänzt

DSPM lässt sich jedoch nicht nur gut in andere Tools zur Verwaltung der Sicherheitslage integrieren, sondern ergänzt auch eine breite Palette von Sicherheitstechnologien, um einen umfassenden Schutz zu bieten.

DSPM und IAM für die Zugriffskontrolle

DSPM erweitert die Tools für das Identitäts- und Zugriffsmanagement (Identity and Access Management, IAM), indem es Einblick in die Datenspeicher und vor allem in deren Berechtigungen gewährt. IAM definiert, wer auf was zugreifen darf, aber DSPM zeigt auf, was tatsächlich zugänglich ist, indem es einen Einblick gibt, ob diese Berechtigungen übertrieben oder falsch konfiguriert sind.

Vereinfacht gesagt, identifiziert DSPM Schattenzugriffe, übermäßig freizügige Rollen und Risiken der Datenexposition, die IAM allein nicht erkennen kann. Durch die Kombination beider Verfahren können Unternehmen die Identitätsberechtigungen mit den Datenklassifizierungen abgleichen, um sicherzustellen, dass die Grundsätze der geringsten Privilegien durchgesetzt werden und die Angriffsfläche minimiert wird.

DSPM und EDR in der Cloud-Sicherheit

DSPM- und Endpoint Detection and Response (EDR)-Tools ergänzen sich ebenfalls. DSPM identifiziert Datenspeicher, die bei einem Angriff auf einen Endpunkt kompromittiert werden könnten. Wenn EDR anschließend bösartige Aktivitäten erkennt, hilft DSPM den Sicherheitsteams, die potenziellen Auswirkungen auf die Daten zu verstehen, indem es Kontextinformationen zur Datensensibilität und zu Zugriffsmustern liefert und so gezieltere Untersuchungen und eine schnellere Reaktion auf Vorfälle ermöglicht.

DSPM und SIEM

SIEM-Lösungen (Security Information and Event Management) fassen Protokolle und Ereignisse zusammen, während DSPM zusätzlichen Datenkontext liefert. DSPM verbessert die Funktionsweise von SIEM-Tools, indem es ihnen Informationen über die Sensibilität von Daten, Zugriffsmuster und Sicherheitsfehlkonfigurationen liefert, die das SIEM-Tool dann mit Sicherheitsereignissen korreliert, um einen umfassenden Kontext für die Erkennung von Bedrohungen und die Reaktion auf Vorfälle zu schaffen. Letztendlich ermöglichen die Erkenntnisse von DSPM es SIEM-Systemen, Warnmeldungen anhand des Datenrisikos zu priorisieren und Muster zu identifizieren, die auf Sicherheitsvorfälle hinweisen.

DSPM und DLP für den Datenschutz

Wie der Name schon sagt, konzentrieren sich Data Loss Protection (DLP)-Tools auf die Verhinderung von Datenexfiltration. DSPM ergänzt DLP in mehreren Schlüsselbereichen. Erstens identifiziert DSPM den Speicherort und die Verwendung sensibler Daten, wodurch DLP in der Lage ist, Richtlinien mit Echtzeitgenauigkeit durchzusetzen und Fehlalarme zu reduzieren. Zweitens erkennt und klassifiziert DSPM regulierte Daten, während DLP unautorisierte Übertragungen verhindert und so die Einhaltung von Vorschriften (z. B. DSGVO, HIPAA) sicherstellt. Schließlich erkennt DSPM Schwachstellen und DLP blockiert den Datenabfluss, wodurch Risiken gemindert werden, bevor sie sich ausweiten.

Worauf Sie bei einer DSPM-Lösung achten sollten

Eine DSPM-Lösung ist eine bedeutende Investition, daher ist es wichtig, die richtige Wahl zu treffen. Beim Kauf einer DSPM-Lösung sollten Sie unbedingt die folgenden Punkte beachten.

Betriebliche Faktoren

- Geringe Unterbrechung und einfache Bereitstellung: DSPMs sollten einfach zu implementieren sein, sich über APIs in bestehende Systeme integrieren lassen und verschiedene Cloud-Anbieter und Data Warehouses unterstützen – insbesondere die, die Sie verwenden. Außerdem sollten sie asynchron sein, d. h. Anfragen sollten nicht sofort beantwortet werden, um die Unterbrechung des Dienstes möglichst gering zu halten.

- Nahtlose Installation, schneller Nutzen: Der Installationsprozess sollte unkompliziert und schnell sein, und das DSPM sollte innerhalb kurzer Zeit Ergebnisse liefern.

- Intuitive Benutzeroberfläche und starke technische Unterstützung: Das DSPM sollte über eine benutzerfreundliche Oberfläche mit übersichtlichen Funktionen, Self-Support-Services und einen reaktionsschnellen technischen Experten-Support verfügen.

- Zentrale Verwaltung: Das DSPM sollte zentrale Kontrolle, Berichterstattung und detaillierte Ansichten bieten, die nach Data Governance-, Datenschutz- und Sicherheitsfunktionen gegliedert sind und einen ganzheitlichen Blick auf die Datenlandschaft des Unternehmens ermöglichen.

Faktoren der Richtliniendurchsetzung

- Integrierte Richtlinienverwaltung: Das DSPM sollte sowohl vordefinierte als auch anpassbare Richtlinien bereitstellen, um ein breites Spektrum an Verletzungen sensibler Daten bewältigen und verschiedene Arten von Assets und Sicherheitskontrollen unterstützen zu können.

- Hinweise zur Abhilfe oder Automatisierung: Das DSPM sollte geführte Abhilfemaßnahmen für Richtlinienverstöße anbieten, und zwar nicht nur durch Empfehlungen, sondern durch die Aktivierung direkter Abhilfemaßnahmen, wie z. B. die Anwendung von Verschlüsselung, Tokenisierung oder Maskierung. Diese integrierten Techniken tragen dazu bei, optimale Datensicherheits- und Hygienepraktiken durchzusetzen und gleichzeitig den Schutz vor sich entwickelnden Bedrohungen zukunftssicher zu gestalten.

Faktoren für Datenerkennung und -klassifizierung

- Autonome und Cloud-native Erkennung und Klassifizierung: DSPMs sollten die APIs von Cloud-Anbietern für automatisches Scannen nutzen, um alle Daten, einschließlich Schattendaten, zu erkennen.

- Umfassende, detaillierte Abdeckung: Berücksichtigen Sie nur DSPM-Tools, die nahtlos in On-Premise- und Multi-Cloud-Umgebungen funktionieren und eine breite Palette von Datentypen und -formaten unterstützen. Priorisieren Sie Lösungen, die alle Datentypen – strukturierte, semistrukturierte und unstrukturierte – klassifizieren können, einschließlich sensibler Daten wie kryptografischer Schlüssel, Secrets und Zugangsdaten, die oft an weniger offensichtlichen Orten verborgen sind.

- Intelligente Klassifizierung: Bevorzugen Sie Tools, die sensible Daten mit minimalen Eingaben genau identifizieren können.

- Effizientes Scannen: Beim Scannen von Daten sollte der Kontext berücksichtigt, redundante Scans vermieden und Stichprobenverfahren eingesetzt werden, um die Cloud-Kosten zu minimieren.

Forschungsberichte von Analysten

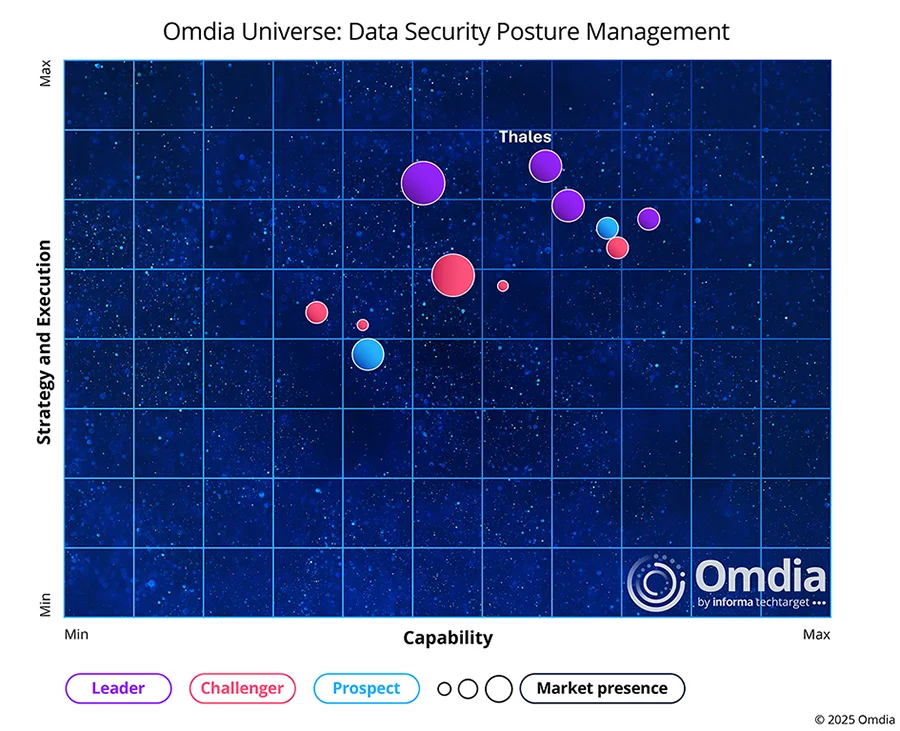

Thales stellt andere DSPM in den Schatten

Erfahren Sie, warum wir im Omdia Universe Report führend sind.

Bewährte Praktiken für die Bereitstellung von DSPM

Abstimmung mit Interessengruppen und strategische Planung

Wie bei jeder Bereitstellung beginnen auch DSPM-Initiativen mit der Planungsphase. Organisationen müssen Vertreter aus allen Bereichen des Unternehmens einbeziehen – darunter IT, Sicherheit, Datenmanagement und Geschäftseinheiten –, um sicherzustellen, dass alle auf dem gleichen Stand sind, und um Rollen zuzuweisen und den Verantwortlichkeitsrahmen festzulegen.

Daher ist es wichtig, klare Ziele aufzustellen. Organisationen müssen kritische Assets identifizieren und deren Bedeutung verstehen, potenzielle Bedrohungen und Schwachstellen im Zusammenhang mit der Datenverarbeitung und -speicherung bewerten und sicherstellen, dass die Ziele mit den einschlägigen Vorschriften und Branchenstandards übereinstimmen.

Umfassende Datenerkennung und -klassifizierung

Sobald die Planungsphase abgeschlossen ist, können Organisationen mit dem DSPM-Tool Daten scannen und kartieren und so ein zentrales Inventar erstellen, das Datentypen, Standorte und Bewegungsmuster detailliert beschreibt. Sicherheitsteams sollten Daten nach ihrer Sensibilität, Verfügbarkeit und Relevanz in Bezug auf Vorschriften klassifizieren. Es ist außerdem wichtig zu dokumentieren, wie Daten erstellt, geteilt und archiviert werden.

Kontinuierliche Risikobewertung und Priorisierung

Während der Risikobewertungsphase werden Punktzahlen für das jeweilige Risiko auf Grundlage der vordefinierten Klassifizierungen vergeben. Wägen Sie Faktoren wie Sensibilität und Kritikalität dagegen ab, wie leicht es für Angreifer wäre, Daten zu stehlen oder preiszugeben, und vergeben Sie entsprechende Punktzahlen. Diese Punktzahlen helfen dabei, Maßnahmen zur Behebung des Problems zu priorisieren – je höher die Punktzahl des Risikos, desto höher sollte die Priorität sein, die entsprechende Schwachstelle zu beheben. Dies ist die Grundlage für ein effektives Risikomanagement.

Integration und Automatisierung

Wie bereits erwähnt, erzielen DSPM-Lösungen die besten Ergebnisse, wenn sie mit anderen Tools integriert werden. Organisationen sollten die Kompatibilität ihres DSPM mit ihren bestehenden Sicherheitstools prüfen, Datenfeeds konfigurieren und Zugriffskontrollen synchronisieren, um eine nahtlose Integration zu gewährleisten. Nach der Integration ist es wichtig, gründliche Tests durchzuführen, um sicherzustellen, dass alles wie vorgesehen funktioniert.

Granulare Durchsetzung von Richtlinien und Zugriffskontrolle

Es ist unerlässlich, Zugriffsrechte auf der Grundlage von Aufgaben und Verantwortlichkeiten zu definieren und diese regelmäßig zu überprüfen. Auf diese Weise ermitteln DSPM-Tools, ob Einzelpersonen nur Zugriff auf die für ihren Aufgabenbereich notwendigen Daten haben – die Grundlage des Prinzips der geringsten Privilegien – und alarmieren die Sicherheitsteams bei potenziellen Problemen.

Außerdem muss festgelegt werden, für welche Daten welche Sicherheitsrichtlinien gelten sollen, damit DSPM etwaige Probleme erkennen kann. Sie sollten außerdem automatisierte Konfigurationsantworten definieren, um sicherzustellen, dass die Sicherheitsteams nicht selbst Maßnahmen ergreifen müssen.

Kontinuierliche Überwachung, Prüfung und Einhaltung von Vorschriften

Stellen Sie sicher, dass die DSPM-Lösung so konfiguriert ist, dass sie das Benutzer- und Systemverhalten verfolgt, nach potenziellen Bedrohungen sucht und potenzielle Compliance-Probleme identifiziert. Um die Einhaltung von Vorschriften zu gewährleisten, überprüfen Sie regelmäßig die Bestimmungen und passen Sie Konfigurationen und Richtlinien entsprechend an. Führen Sie detaillierte Protokolle über Datenzugriffe und -änderungen zwecks Nachvollziehbarkeit und für forensische Analysen.

Skalierbarkeit und Zukunftssicherheit

Es ist wichtig, sich für DSPM-Tools zu entscheiden, die mit Ihrem Unternehmen wachsen und steigende Datenmengen und Komplexität ohne Leistungseinbußen bewältigen können.

Phasenweise Einführung

Um eine reibungslose Implementierung zu gewährleisten, ist es wichtig, DSPM schrittweise einzuführen, beginnend mit kritischen Datenbeständen und der schrittweisen Erweiterung des Abdeckungsbereichs.