CipherTrust Transparent Encryption Live Data Transformation

Il deployment e la gestione della crittografia dei dati a riposo possono presentare difficoltà durante la trasformazione di testo in chiaro in testo cifrato, o la rigenerazione di chiavi per dati già crittografati. In passato, tali sforzi richiedevano tempi di fermo programmati o clonazione e sincronizzazione di dati laboriose. CipherTrust Transparent Encryption Live Data Transformation (precedentemente noto come Vormetric Transparent Encryption Live Data Transformation) elimina questi ostacoli, consentendo la crittografia e la rigenerazione di chiavi con disponibilità operativa ed efficienza mai viste prima.

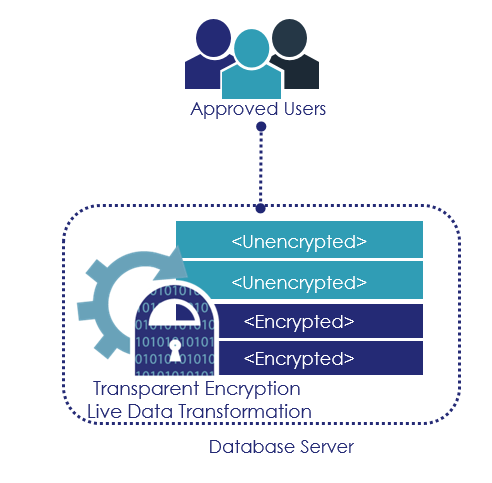

CipherTrust Transparent Encryption Live Data Transformation consente una crittografia iniziale non intrusiva e rotazioni di chiavi crittografiche semplificate in conformità con le normative. Con la crittografia, gli utenti lavorano indisturbati.

- Vantaggi

- Caratteristiche

- Specifiche

Migliora la sicurezza e la disponibilità dei dati

CipherTrust Transparent Encryption Live Data Transformation, con distribuzioni della crittografia senza tempi di fermo, consente la crittografia e la rigenerazione di dati senza scollegare le applicazioni. Ciò consente l’implementazione dei controlli di sicurezza dei dati nelle applicazioni, insieme alla continuità aziendale e a un'elevata disponibilità.

Riduci i costi operativi della crittografia

In passato, le applicazioni critiche venivano scollegate per la crittografia iniziale dei dati e la manutenzione successiva, generando costi operativi ingenti. Non più! CipherTrust Live Data Transformation garantisce una crittografia senza interruzioni.

Riduci i costi della messa in conformità

I requisiti di conformità e le best practice richiedono modifiche periodiche delle chiavi crittografiche. Con CipherTrust Live Data Transformation, il mantenimento degli standard non richiede più tempi di inattività: durante le operazioni di rigenerazione delle chiavi le applicazioni e gli utenti continuano a operare come al solito.

Backup delle versioni e archivi

Grazie alla gestione delle versioni delle chiavi, Live Data Transformation offre un backup e un recupero degli archivi efficiente che consentono un accesso praticamente immediato. Durante un’operazione di recupero delle chiavi, le chiavi crittografiche archiviate recuperate da CipherTrust Manager vengono automaticamente applicate a un set di dati precedente. I dati ripristinati sono criptati con le chiavi crittografiche attuali.

Distribuzioni della crittografia senza tempi di fermo

CipherTrust Live Data Transformation consente ai tuoi amministratori di crittografare i dati senza tempi di fermo o disagi per utenti, applicazioni o flussi di lavoro. Durante la crittografia, gli utenti e i processi possono continuare a interagire tranquillamente con database o sistemi di file.

Rotazione perfetta delle chiavi

Per rispettare le best practice di sicurezza e numerosi obblighi normativi, la rotazione periodica delle chiavi crittografiche è fondamentale. Live Data Transformation rende l'operazione veloce ed efficiente. Grazie a questa soluzione potrai eseguire la rotazione delle chiavi senza duplicare dati o scollegare le applicazioni.

Richiede CipherTrust Transparent Encryption come prerequisito.

Sistemi operativi supportati:

Microsoft - Windows Server 2019, 2016 e 2012; Linux - Red Hat Enterprise Linux (RHEL), SuSE Linux Enterprise Server

Supporto cluster:

Microsoft Cluster—File Cluster, SQL Server Cluster

Supporto big data:

Cassandra, CouchBase, Hadoop, MongoDB, SAP HANA, Teradata

Supporto backup/riproduzione

DB2 backup, NetBackup, NetWorker, NTBackup, Oracle Recovery Manager (RMAN), Windows Server Volume Shadow Copy Service (VSS)