Security Intelligence

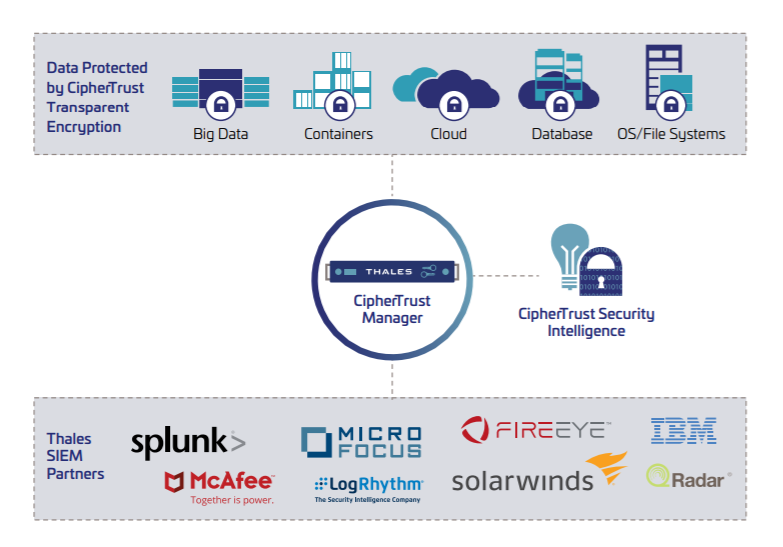

CipherTrust Transparent Encryption fornisce registrazioni dettagliate degli accessi ai dati, utili per mantenere la conformità, identificare tentativi di accesso non autorizzato e creare modelli di accesso degli utenti autorizzati. I log e i report di CipherTrust Security Intelligence (precedentemente noto come Vormetric Security Intelligence) semplificano la reportistica di compliance e accelerano il rilevamento delle minacce utilizzando sistemi di gestione degli eventi e delle informazioni di sicurezza (SIEM) leader del settore. La soluzione consente un'immediata escalation automatizzata e la possibilità di reagire a tentativi di accesso non autorizzati, e mette inoltre a disposizione tutti i dati utili per creare i modelli comportamentali necessari a identificare utilizzi sospetti da parte di utenti autorizzati.

- Vantaggi

- Caratteristiche

Risposta rapida

Sfrutta gli avvisi immediati per reagire nel modo più rapido ed efficiente in caso di problemi.

Migliora la visibilità

Produce una traccia verificabile dei tentativi di accesso autorizzati e non autorizzati da parte di utenti e processi.

Rafforza la sicurezza dei dati

Scopri pattern anomali di accesso da parte di processi e utenti che potrebbero indicare un attacco ATP o minacce dall’interno.

Integrazioni SIEM predefinite

Raccolti a livello di sistema, i registri di CipherTrust Transparent Encryption segnalano tentativi di accesso autorizzati e non a file e volumi crittografati, includendo dati come utente, ora, processo e altro. I log e i report di CipherTrust Security Intelligence semplificano la reportistica di compliance e accelerano il rilevamento delle minacce utilizzando sistemi di gestione degli eventi e delle informazioni di sicurezza (SIEM) leader di settore. I dati di accesso degli utenti autorizzati sono messi a disposizione per creare modelli relativi all’utilizzo dei dati, e possono essere integrati con altre informazioni di sicurezza quali la posizione e i punti di accesso dell’utente per identificare le minacce.

Security Intelligence granulare e fruibile

I registri di CipherTrust Security Intelligence producono una traccia verificabile dei tentativi di accesso autorizzati e non autorizzati da parte di utenti e processi. È possibile visionare i registri dettagliati della soluzione per specificare quando gli utenti e i processi hanno avuto accesso ai dati, secondo quali criteri e se vi sono state richieste di accesso autorizzate o meno.

Reportistica semplificata della compliance e degli audit

Per aderire agli obblighi e alle normative, le organizzazioni devono dimostrare di aver implementato un sistema di protezione dei dati rispondente agli standard richiesti. L’integrazione di CipherTrust Security Intelligence nei sistemi SIEM può essere utilizzata per dimostrare con facilità l’efficacia e l’idoneità della crittografia, della gestione delle chiavi e dei criteri di accesso implementati. Grazie alle sue funzionalità dettagliate di visibilità e integrazione, CipherTrust Security Intelligence contribuisce a semplificare lo sforzo associato ai controlli e alle relazioni di conformità.