Gestione delle chiavi aziendali di nuova generazione

Centralizza e semplifica i criteri legati alla sicurezza dei dati e alla gestione delle chiavi da qualunque luogo

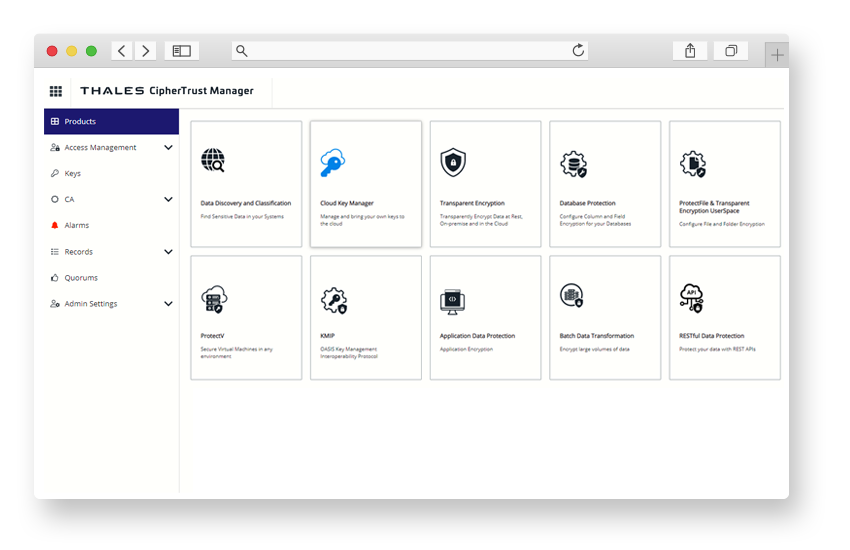

CipherTrust Manager offre una soluzione di gestione delle chiavi aziendali leader del settore, permettendo alle aziende di gestire in maniera centralizzata le chiavi di crittografia, fornire un controllo granulare degli accessi e configurare i criteri di sicurezza. CipherTrust Manager è il principale punto di gestione per la CipherTrust Data Security Platform. Gestisce infatti le attività legate al ciclo di vita delle chiavi come la generazione, la rotazione, l'eliminazione, l'importazione e l'esportazione. Inoltre fornisce alle chiavi e ai criteri un controllo degli accessi basato sui ruoli, supporta audit e report validi e offre REST API facili da utilizzare per gli sviluppatori.

CipherTrust Manager è disponibile per appliance fisici e virtuali integrabili con gli HSM Luna di Thales o di terze parti conformi allo standard FIPS 140-3 Level 3, per l'archiviazione sicura di chiavi con un'elevata radice di attendibilità. Questi appliance possono essere implementati on-premise in infrastrutture fisiche o virtualizzate e in ambienti cloud pubblici per soddisfare in maniera efficiente i requisiti di compliance, gli obblighi normativi e le best practice del settore in materia di sicurezza dei dati. Grazie a una console unificata di gestione, i prodotti della CipherTrust Data Security Platform facilitano l'impostazione di criteri, la scoperta e la classificazione di dati nonché la protezione di dati sensibili ovunque si trovino.

Cost Savings and Business Benefits

Enabled by the CipherTrust Data Security Platform

CipherTrust Manager offre una console unificata di gestione che ti permette di scoprire e classificare i dati sensibili che potrai poi proteggere utilizzando un set integrato di Data Protection connector di Thales in data store on-premise e implementazioni multi-cloud. Offre licenze self-service avanzate, supporto multi-tenancy, gestione dei segreti e API REST per gli sviluppatori.

Consente agli utenti di disporre di ulteriori opzioni di hosting e può essere eseguito come una macchina virtuale nativa su AWS, Microsoft Azure, Google Cloud, VMware, Microsoft HyperV, ecc. Inoltre, l'assistenza nativa del CipherTrust Cloud Key Manager su CipherTrust Manager facilita la gestione delle chiavi su più infrastrutture cloud e applicazioni SaaS.

È disponibile per fattori di forma fisici e virtuali ed è integrabile con Luna di Thales e HSM di terze parti conformi allo standard FIPS 140-3 Level 3, per l'archiviazione sicura di chiavi con un'elevatissima radice di attendibilità. È inoltre possibile scalare facilmente le opzioni di implementazione flessibile per fornire una gestione delle chiavi presso infrastrutture remote o cloud.

Semplifica la gestione delle chiavi crittografiche per tutto il loro ciclo di vita, dalla generazione fino al backup / ripristino, al clustering, alla disattivazione e all'eliminazione in sicurezza. Unifica le operazioni di gestione delle chiavi grazie a un controllo degli accessi basato sui ruoli utilizzando credenziali LDAP o Active Directory e fornisce una completa revisione delle registrazioni degli audit di controllo.

Fornisce un pannello di gestione unico per i prodotti della CipherTrust Data Security Platform, che permette alle aziende di scoprire, classificare, crittografare o tokenizzare i dati per ridurre i rischi aziendali e soddisfare i requisiti di conformità. Facilita la fornitura di licenze per connector grazie a una nuova soluzione di licencing self-service concepita per migliorare la visibilità e il controllo delle licenze.

Offre nuove interfacce REST oltre agli API KMIP e NAE-XML, in modo che gli sviluppatori possano semplificare l'implementazione di applicazioni integrate con le funzionalità di gestione delle chiavi e test automatici, nonché le operazioni di sviluppo o amministrazione.

Confronto dei modelli | k470 | k570 | |

|---|---|---|---|

| Numero massimo di chiavi | 1.000.000 | 1.000.000 | |

| Numero massimo di sessioni in contemporanea | 1.000 | 1.000 | |

| Unità HD e alimentatori hot swap ridondanti | No | No | |

| Certificazione FIPS 140-2 | Si integra con HSM Luna di Thales e di terze parti con certificazione di livello 3 | Include un HSM certificato di livello 3 incorporato nell’appliance | |

| Gestione di HSM | Sì | Sì | |

| Autenticazione | Utente locale, LDAP e Active Directory | ||

| Audit e registri |

| ||

| Gestione di rete |

| ||

| API supportate |

|

| |

Specifiche hardware | k470 | k570 |

|---|---|---|

| Dimensioni | 19,0"(L) x 21"(P) x 1,75"(A) | |

| Peso | 12,7 Kg | |

| Processore | Intel Xeon E3-1275v5 | |

| Opzioni per NIC (Network Interface Card) | Interfacce 4x1 GB NIC facoltative 2x1 GB / 2x10 GB Assistenza per bonding NIC | |

| Disco rigido | 1 X 2 TB SATA SE (disco rotante) | |

| Scheda madre | AIC AntliaAIC Antlia | |

| Potenza media | 0,7 A @ 120 V 84 W | |

| Potenza massima | 100 W | |

| Tensione | 100 – 240 V 50-60 Hz | |

| Temperatura ambientale di funzionamento | 0-35 °C | |

Confronto dei modelli | k170v | k470v |

|---|---|---|

| Numero massimo di chiavi | 25.000 | 1.000.000 |

| Numero massimo di sessioni in contemporanea | 100 | 1.000 |

| Certificazione FIPS 140-2 |

| |

| Autenticazione | Utente locale, LDAP e Active Directory | |

| Audit e registri |

| |

| Gestione di rete |

| |

| API supportate |

|

|

Specifiche hardware | k170v | k470v |

|---|---|---|

| Requisiti minimi di sistema |

|

|

Per maggiori dettagli, consultare il documento CipherTrust Manager Product Brief.

CipherTrust Manager permette alle organizzazioni una gestione centralizzata delle chiavi di crittografia per Thales CipherTrust Data Securiy Platform e prodotti di terze parti. Semplifica le attività di gestione delle chiavi per il ciclo di vita, inclusa una generazione sicura...

Discover how organizations can centrally manage keys for third-party devices including Microsoft SQL TDE, Oracle TDE, and KMIP-compliant encryption products.

Today, every IT organization is striving to protect valuable digital assets from accidental exposure or intentional misuse. To meet various digital privacy regulations and compliance mandates, many organizations have deployed a variety of point encryption solutions as a...

The crucial first step in privacy and data protection regulatory compliance is to understand what constitutes sensitive data, where it is stored, and how it is used. If you don't know what sensitive data you have, where it is, and why you have it, you cannot apply effective...

Industry best practices as defined by the Cloud Security Alliance (CSA) require that keys be stored and managed outside of the cloud service provider and the associated encryption operations . Cloud Service Providers (CSPs) can comply with best practices by offering Bring Your...