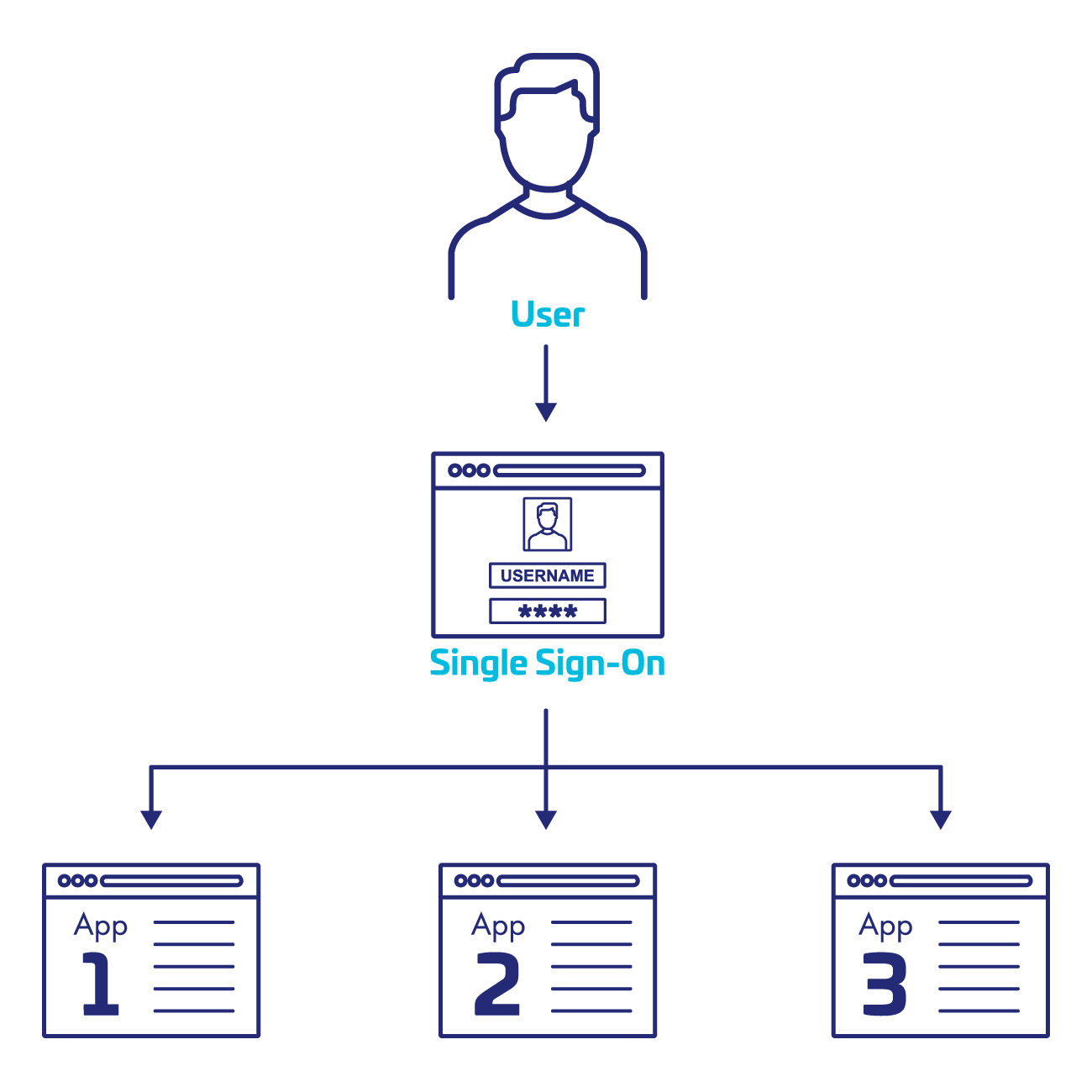

シングルサインオン(SSO)とは?

シングルサインオン (SSO) は、ユーザーが一連の資格情報を使用して1回ログインするだけで複数のアプリケーションにアクセスできる認証モデルです。これは、多くのアイデンティティおよびアクセス管理 (IAM) システムの重要な部分を形成します。SSOでは、ログインごとに特定のユーザー名とパスワードが必要なく、許可されたすべてのツールに安全かつ冗長性なくワンクリックでアクセスできます。

たとえば、ユーザーが勤務時間の開始時に企業セッションにログインする場合を考えてみましょう。認証されるとすぐに、再度ログインすることなく、電子メールを開いたり、クラウドストレージ内のドキュメントに移動したり、プロジェクト管理ツールの更新を確認したり、CRMレコードを確認ができるようになります。

Web SSOは、クラウドベースのエンタープライズアプリケーションで使用される最も一般的なタイプであり、単一の認証イベントを介して複数のWeb アプリへのアクセスが許可されます。このページでは主にWeb SSOに焦点を当てますが、他の種類のSSOについても簡単に説明します。

Web SSO (他の種類のSSOと同様) は、フェデレーテッド IDシステムのおかげでバックエンドで可能になります。中央のアイデンティティ・プロバイダー (IdP) がユーザーを認証し、SalesforceやSlack などの複数のサービスプロバイダー (SP) に認証トークンを渡します。これらのトークンは身元の証明として認められます。SAML (Security Assertion Markup Language) や OpenID Connect (OIDC) などの標準により、このデータが安全に渡される方法が規定されています。

対照的に、従来のアプローチ (各サービスに独自のログインがある) では、ユーザーはアプリケーションごとに異なるログイン資格情報のセットを登録して呼び出す必要があります。これにより、通常はパスワード疲れ、リセット要求の増加、資格情報の再利用のリスクの増加につながります。セキュリティの観点から見ると、追加のログインはそれぞれ潜在的な攻撃ベクトルを表します。

今のビジネス環境では、より優れたソリューションが求められています。クラウドファースト、リモート対応業務への移行により、従業員が日常的に使用するシステムの数が増加しました。今日、SSOは便利なだけでなく、不可欠なものになりつつあります。

その他の種類のSSO

Web SSOが最も一般的ですが、SSOはユースケースに応じて他の形式をとることもできます。

- ソーシャル ログイン SSO: ユーザーは、ソーシャル プラットフォームからの資格情報を使用して認証し、サードパーティのアプリケーションにアクセスします。

- エンタープライズ ネットワーク SSO: 多くの場合、Active Directoryと統合され、ユーザーが仕事用デバイスにログインするときに、複数のオンプレミス・システムに自動的にユーザーを認証します。

- モバイル SSO: モバイル IDとデバイスレベルの認証を活用して、アプリごとに個別のログインを必要とせずに、複数のモバイルアプリにシームレスにアクセスできます。

- フェデレーテッド SSO: パートナーのエコシステムや教育機関など、異なる組織やドメインのユーザーが、自宅の資格情報を使用して認証できるようにします。

これらのバリエーションの範囲が異なりますが、強力なセキュリティ体制を維持しながら、信頼できるシステム全体で必要な認証の数を減らすという同じ中心的な目的を共有しています。

Web SSOが重要な理由

導入を推進する際の課題

Web SSOの登場は、本質的には変化する職場環境への対応です。

広がるアプリケーション・エコシステム

現代のビジネスは、多種多様なデジタルツールに依存しています。SalesforceなどのCRMからSlackなどのコラボレーション・プラットフォーム、Microsoft 365やGoogle Workspaceなどの生産性スイート、その他多数の専用アプリケーションまで、従業員は毎日数十ものシステムを操作しています。SSOがない場合、各システムで独自のログインが必要になるため、ユーザーは頻繁に再認証する必要があり、非効率的でイライラすることになります。

パスワードの過負荷

この断片的なアプローチはパスワード疲労につながります。ユーザーは、サービスごとに固有の認証情報を覚えておくことが求められますが、その結果、パスワードを再利用したり、書き留めたり、安全でない方法で保存したりするなど、危険な行為につながることが多くあります。業界調査によると、ユーザーの50%以上がシステム間でパスワードを再利用しており、侵害のリスクが高まっていることが明らかになっています。

セキュリティリスク

各ログイン・エンドポイントは潜在的な脆弱性を持っています。認証情報が増えると、フィッシング、ブルートフォース攻撃、認証情報の詰め込み攻撃の機会も増えます。一貫性のないアクセス・エクスペリエンスとユーザーの不満は、安全でない回避策を奨励することで、これらのリスクをさらに増大させます。

IT部門のサポート負担

ヘルプデスクはパスワードのリセットで溢れており、これは最も一般的でコストのかかるサポート問題の1つです。これらのチケットの解決には時間がかかり、ITリソースが浪費され、業務運営が遅くなります。

シャドーと ITの回避策

アクセスが面倒な場合、ユーザーはショートカットを使用します。許可されていないアプリを使用したり、認証情報を安全でない場所に保存したり、同僚と非公式に共有する可能性もあります。これらの動作はコンプライアンスの問題が発生し、監視機能が弱まり、攻撃者のためのバックドアが作成されます。

Web SSOの主な利点

SSOは、これらの課題を解決することで組織全体に価値をもたらします。

- ユーザー エクスペリエンスの向上:従業員は中断されることなく、必要なものに素早くアクセスできます。1日の始まりに1度ログインするだけです。

- より強力なセキュリティ体制: 資格情報が少ないほど、障害点も少なくなります。SSOは、セキュリティチームが一元的にポリシーを適用し、多要素認証 (MFA) などの階層化された制御を追加するのに役立ちます。

- 生産性の向上:資格情報の管理に費やす時間が減るため、より価値の高い作業や目標に多くの時間を使うことができます。

- 簡素化された IT 運用: 中央からアクセスを管理することで、サポートチケット数を制限し、オンボーディングとオフボーディングを効率化し、監査の準備を整えることができます。

- 攻撃対象領域の縮小: 信頼できる IdPを通じて認証が統合されると、組織は脅威を迅速かつ効果的に監視して対応できるようになります。

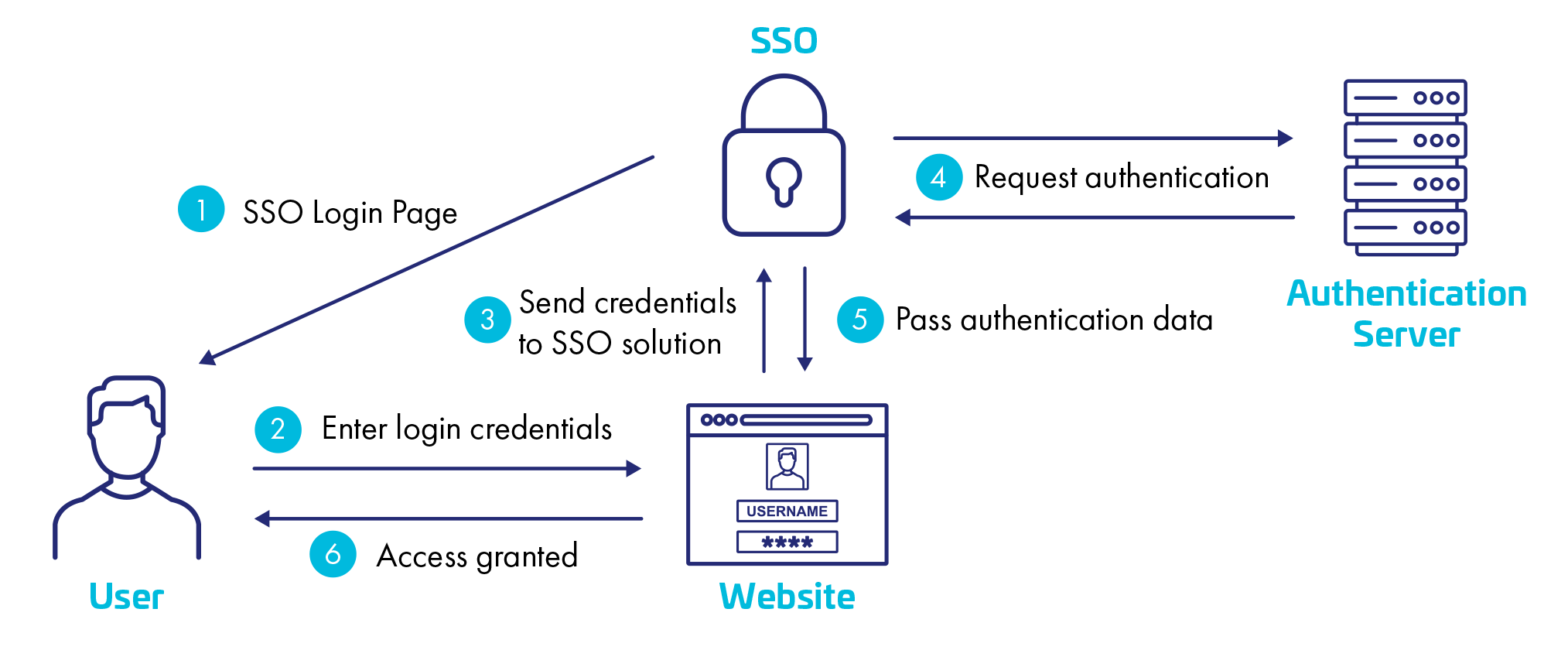

Web SSOの仕組み

大まかに言えば、SSOは、アイデンティティ・プロバイダーと、ユーザーがアクセスする必要があるサービスプロバイダー間の信頼関係を介して機能します。通常のプロセスは次のようになります。

- ユーザー認証: ユーザーは、提供された企業資格情報を使用して、アイデンティティ・プロバイダーに 1 回だけサインインします。

- トークンの発行: 認証が成功すると、アイデンティティ・プロバイダーはセキュリティトークンまたはアサーションを発行します。

- アクセス要求: ユーザーがサービスプロバイダー (CRM ツールやイントラネットなど) にアクセスしようとすると、サービスプロバイダーは検証のためにその要求をアイデンティティ・プロバイダーにリダイレクトします。

- トークンの検証: 次に、アイデンティティ・プロバイダーはトークンを使用してユーザーの IDを確認し、アクセスを許可します。

- セッション継続性: ログイン期間中、ユーザーは使用しているすべての保護されたアプリケーション間で認証されたセッションを維持します。

ハイブリッド環境では、SSOはクラウドシステムとオンプレミスシステムの両方を接続します。たとえば、Active DirectoryまたはLDAPは、オンプレミスアプリケーションのユーザーを認証し、SAMLやOIDCなどのフェデレーション・プロトコルはクラウドサービスを処理します。これにより、従業員は1度サインインするだけで、再度ログインすることなく、従来のイントラネットアプリからクラウドベースのCRMまですべてにアクセスできるようになります。

関連する主要コンポーネント

安全でシームレスなSSOエクスペリエンスを実現するため、さまざまなテクノロジーが連携して機能します。

- プロトコル: SAML、OIDC、OAuth などの標準により、IDプロバイダーとサービスプロバイダー間の安全でセキュリティに保護された通信が保証されます。

- アイデンティティプロバイダー (IdP): 資格情報を検証し、セッショントークンを管理する集中認証サービスです。

- サービスプロバイダー (SP): これらは、ユーザーがさまざまな機能を実行するためにアクセスする必要があるアプリケーションまたはプラットフォームです。認証には IdPを信頼します。

- 多要素認証 (MFA): 通常、SSOに加えて実装されるMFAは、トークンや生体認証などの別の (または 3番目の) 検証要素を要求することで、認証手順のセキュリティをさらに強化します。

- ディレクトリ サービス: Active DirectoryやLDAP などのアプリケーションは、アクセス権限を決定するユーザー属性と役割を保存します。

これらのコンポーネントを組み合わせることで、エンティティが認証を統合し、可視性を向上させ、使いやすさを損なうことなく重要なシステムを保護できる安全な場所が提供されます。

業界スポットライト:BFSI

銀行、金融サービス、保険業界でSSOが重要な理由

アクセスの確保という点において、BFSIほどのプレッシャーに直面している業界は他にありません。これらの組織は、極めて機密性の高い財務データと個人データを扱っています。また、最も厳格な規制監督の下で事業を運営する必要があり、保有情報の価値を考えるとサイバー攻撃の主な標的となっています。同時に、従業員、顧客、パートナーに常時アクセスを提供する必要があります。

SSOは、BFSIセクターの問題のほぼすべてに対処します。

- セキュリティの期待: 顧客は安全なデジタル体験を期待しています。消費者の信頼はかつてないほど低下しており、ログイン情報が一度侵害されると、信頼とブランドの評判に多大な損害を与える可能性があります。

- 運用効率: 大規模かつ分散した従業員を抱える環境では、安全でスムーズなアクセスが日常のビジネス継続に不可欠です。

- ハイブリッド・インフラストラクチャ:多くのBFSI企業はクラウドに全面的に移行していません。実用的、規制上、および運用上の理由からハイブリッドを維持しています。彼らは近代化を望んでいますが、すべてを撤去して置き換えることは望んでいません。また、俊敏性も望んでいますが、セキュリティを犠牲にしたくありません。ここでSSOは、サイロを作成することなくレガシー、クラウド、ハイブリッドにわたるアクセスを可能にします。

- 規制コンプライアンス: PCI DSS、GDPR、および NIS2標準では、強力な IDとアクセス制御が必要です。SSOを使用すると、これらの標準で要求されるきめ細かい監査証跡とポリシーコンプライアンスを簡単に提供できます。

市場動向

業界レポートによると、BFSIは、SSOとフェデレーテッド IDに投資している上位セクターの1つです。これらの組織は、攻撃対象領域を縮小し、モバイルおよびリモートワークをサポートし、進化するコンプライアンス要求を満たすために積極的に取り組んでいます。

SSOソリューションに求められるもの

SSOの概念は単純ですが、実行はさまざまです。適切なソリューションを選択するため、セキュリティ、使いやすさ、長期的な柔軟性のバランスを取る必要があります。最高のSSOシステムは、いくつかの基本原則に基づいて構築されます。

- トレードオフのないセキュリティ:SSOサービスは、MFA、パスワードレス認証、およびコンテキスト認識ポリシーをサポートする必要があります。ユーザーは信頼されるべきですが、地域、デバイス、行動などのリスク要因に基づいて検証する必要があります。

- シームレスなユーザー エクスペリエンス:認証は可能な限りシームレスにする必要があります。ユーザーのため、頻繁な中断や混乱するリダイレクトなどの不便を感じさせることなく、システム間のシームレスな切り替えを可能にする必要があります。

- 標準ベースで相互運用可能:SAMLやOIDC などの業界標準のサポートに加えて、クラウド、ハイブリッド、オンプレミスの統合を検討してください。

- スケーラビリティ:多数のユーザー、世界各地のオフィス、日々複雑化する IT インフラストラクチャをサポートし、ビジネスに合わせて拡張できます。

- 回復力: 中断や停止が発生した場合でも、SSOプラットフォームはビジネスの継続性と、ミッション・クリティカルなシステムへの中断のないユーザー アクセスを提供する必要があります。

独自のエコシステムに縛られたり、厳格なアーキテクチャによって複雑さをもたらすソリューションは避けてください。適切に設計されたSSOアプローチでは、アクセスを合理化および簡素化し、可視性と制御を強化し、セキュリティ、コンプライアンス、俊敏性をサポートします。

What is SSO - Video

セキュリティと可視性の必要性

今日のスピーディでアプリケーションが満載のビジネスの世界では、1回の安全なログインで必要なものすべてにアクセスできることは、もはや贅沢ではなく必須条件となっています。

シングルサインオン (SSO) は、セキュリティと利便性の要望に応えます。従業員は、必要なアプリケーションに即座に透過的にアクセスできるようになります。セキュリティチームが、人々を拘束することなく適切な制御を実施するのに役立ちます。また、企業に単一層のアクセスを提供します。

SSOは、規制管理が厳しい銀行、金融サービス、保険などの高リスク分野における安全なアクセスと運用の回復力のバランスをサポートします。

SSOはログイン回数を減らすだけではありません。リスクを軽減します。これにより、エクスペリエンスが向上し、ITチームは認証情報の混乱から解放され、戦略的なセキュリティの優先事項に集中できるようになります。1度サインオンできればよいというものではなく、セキュリティと生産性を同期して機能させることが目的です。

ThalesからスマートSSOを導入

Thales シングルサインオンが適応型のリスクベースのアプローチを採用して、世界中の何千もの組織のアクセスをどのように保護しているかをご覧ください。また、30 日間の無料トライアルをリクエストして、ご自身でその効果をご確認ください。