¿Qué es una plataforma de seguridad de datos?

Una plataforma de seguridad de datos está diseñada para proteger la información confidencial de accesos no autorizados, robos y ataques, garantizando la continuidad de la empresa. Protege los datos en varios formatos, como bases de datos, aplicaciones y almacenamiento en la nube, mejorando la seguridad general de los datos.

Conozca CipherTrust Data Security Platform

La galardonada CipherTrust Data Security Platform es un conjunto integrado de soluciones centradas en datos que eliminan la complejidad de la seguridad de los datos, aceleran el tiempo de cumplimiento normativo y protegen las migraciones a la nube. Thales se enorgullece de haber sido reconocida como líder global en el informe KuppingerCole Leadership Compass sobre plataformas de seguridad de datos, así como «Strong Performer» en el informe Forrester Wave y de aparecer en la guía de mercado de plataformas de seguridad de datos de Gartner.

La plataforma CipherTrust unifica la localización, la clasificación, la protección de datos y la gestión centralizada de claves y secretos en una única plataforma. Esto se traduce en menos recursos dedicados a las operaciones de seguridad, controles de cumplimiento omnipresentes y una reducción significativa del riesgo en toda la empresa.

CipherTrust Data Security Platform

Localice

Obtenga una visibilidad completa del riesgo de exposición a datos confidenciales en toda su organización

Analyze

Continuously track data access patterns, user activity, and policy enforcement to detect anomalies, ensure compliance, and strengthen security posture in real-time.

Proteja

Utilice mecanismos adecuados de protección de datos y custodie los datos confidenciales para minimizar los riesgos y cumplir la normativa

Controle

Gestione de forma centralizada las claves de cifrado y configure las políticas de seguridad para mantener el control de los datos confidenciales en las instalaciones y en la nube

Flexible Deployment Options — On-Premises or Cloud

Deploy the Thales CipherTrust Data Security Platform the way that best fits your security, compliance and demand, and operational needs.

On-Premises Deployment

Maximum control and flexibility

- Customer-managed

- Data residency control

- Compliance-driven

Cloud Deployment (CDSP as a Service)

Fast, scalable, fully managed security

- No infrastructure to deploy

- Rapid time to value

- Scales with demand

Consistent protection across both on-premises and cloud environments.

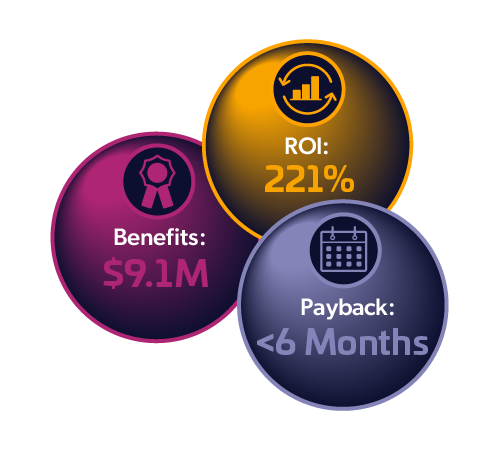

Total Economic Impact™ (impacto económico total) de Thales CipherTrust Data Security Platform

Thales encargó a Forrester Consulting que entrevistara a los clientes que han implantado Thales CipherTrust Data Security Platform para evaluar las ventajas y la rentabilidad.

Los resultados: Forrester estimó un 221 % de rentabilidad en tres años de la implementación de Thales CipherTrust Data Security Platform y la amortización en menos de 6 meses.

![]()

Cómo puede ayudar Thales

Afronte los retos de la seguridad de los datos con CipherTrust

La plataforma de seguridad de datos CipherTrust de Thales tiene como objetivo reducir la complejidad y el riesgo de la gestión de datos confidenciales con una amplia gama de capacidades que unifican la localización de datos, la clasificación, la protección de datos y la gestión centralizada de claves y secretos en una única plataforma.

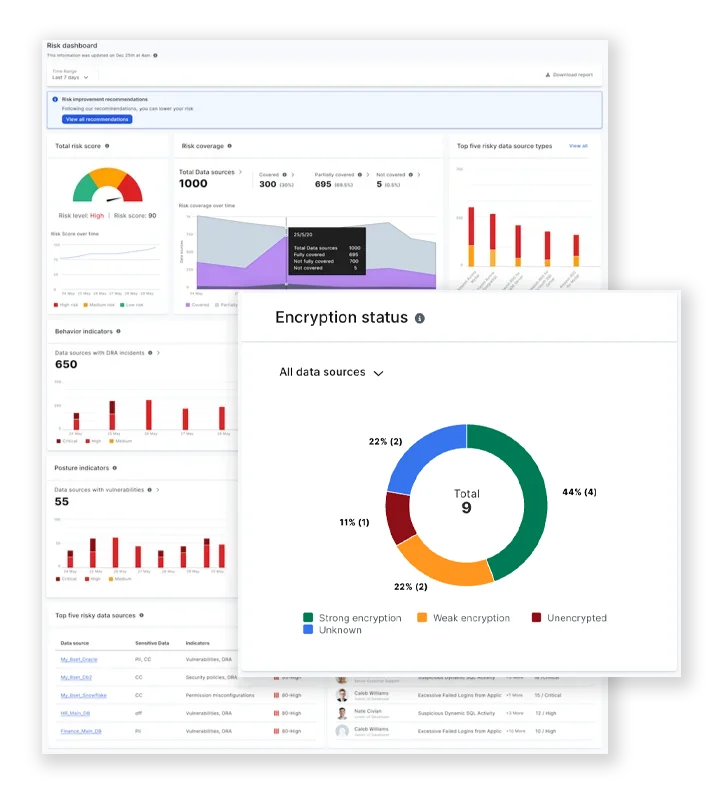

Gestión del cumplimiento y los riesgos

- Inteligencia de riesgo de datos (DRI): como parte de Data Security Fabric, DRI proporciona visibilidad sobre dónde se encuentran sus fuentes de datos que contienen datos confidenciales. Identifica el estado de cifrado de cada fuente de datos y ofrece recomendaciones sobre cómo alcanzar los objetivos de cifrado utilizando CipherTrust Data Security Platform.

- Cumplimiento de los requisitos normativos: CipherTrust puede ayudar a las organizaciones a cumplir con las normativas de protección de datos como el RGPD, HIPAA y PCI DSS.

- Reducción del riesgo: al proteger los datos confidenciales, CipherTrust puede ayudar a las organizaciones a reducir el riesgo de filtraciones de datos y otros incidentes de seguridad.

- Supervisión de la actividad de archivos: proporcione visibilidad en tiempo real del uso de archivos, el estado de cifrado y el acceso a datos confidenciales, lo que permite la detección proactiva de amenazas y la protección de datos en toda la organización.

Producto recomendado

Data Security Fabric

Data Security Fabric (DSF) mejora las medidas de seguridad tradicionales centrándose en la protección de los datos, facilitando el cumplimiento de las políticas y permitiendo la detección temprana de amenazas para evitar incidentes perjudiciales.

70 %

de las empresas solo es capaz de clasificar el 50 % o menos de sus datos.

– Informe de Thales sobre amenazas a datos

Gestión robusta de claves, cifrado y tokenización

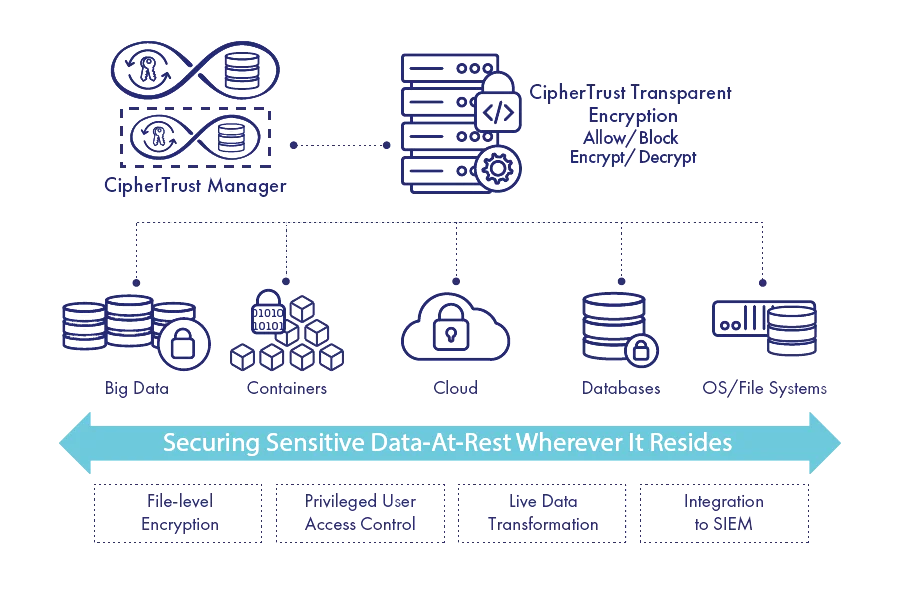

- Protección de datos en reposo: CipherTrust ofrece soluciones de cifrado para proteger los datos mientras están almacenados en las instalaciones, en la nube o en copias de seguridad.

- Cifrado transparente: la plataforma admite el cifrado transparente, lo que significa que los datos pueden cifrarse sin necesidad de modificar las aplicaciones o los flujos de trabajo.

- Gestión de claves: CipherTrust proporciona una gestión de claves centralizada para garantizar que las claves de cifrado se generan, almacenan y gestionan de forma segura.

- Sustitución de datos confidenciales por tokens: la tokenización sustituye los datos confidenciales por tokens no confidenciales, lo que dificulta el acceso o el uso indebido de los datos por parte de personas no autorizadas.

- Enmascaramiento dinámico de datos: CipherTrust admite el enmascaramiento dinámico de datos, que permite enmascarar u ocultar datos confidenciales en tiempo real, impidiendo el acceso no autorizado incluso cuando los datos están en uso.

Productos recomendados

Clave de cifrado y gestión

Agilice la gestión de claves de cifrado con CipherTrust Manager para obtener políticas de seguridad coherentes en todas las plataformas.

Cifrado transparente

Proteja los datos no estructurados de la escalada de privilegios y los ataques de ransomware de día cero con CipherTrust Transparent Encryption.

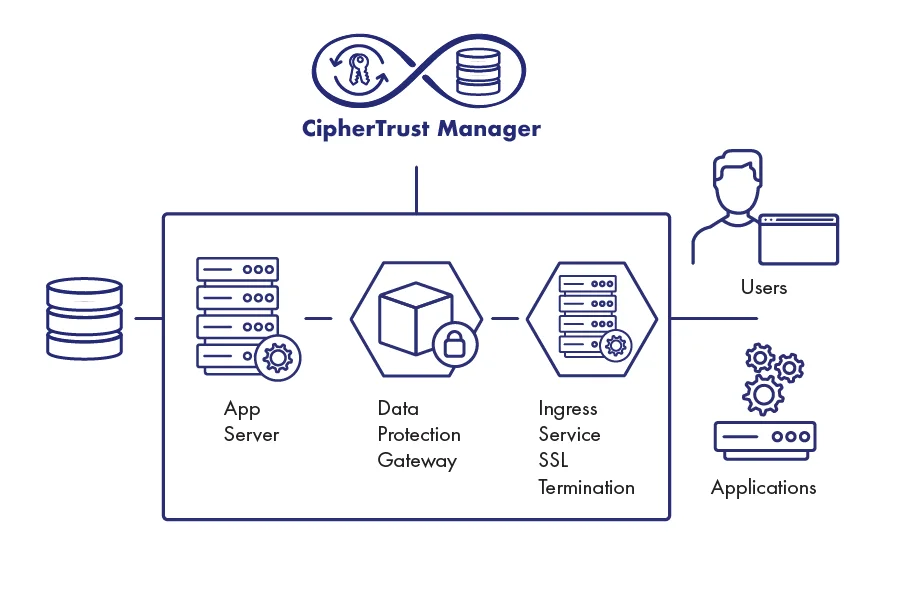

Application Data Protection

Integre la seguridad de datos de alto nivel en las aplicaciones sin problemas y proteja los datos confidenciales en el momento de su creación o recepción con CipherTrust Application Data Protection, que proporciona una protección robusta.

Protección de bases de datos

Proteja los datos confidenciales de las bases de datos con CipherTrust Database Protection para garantizar el cumplimiento de la normativa y proteger contra el acceso no autorizado.

Localizar y clasificar sus datos confidenciales y secretos

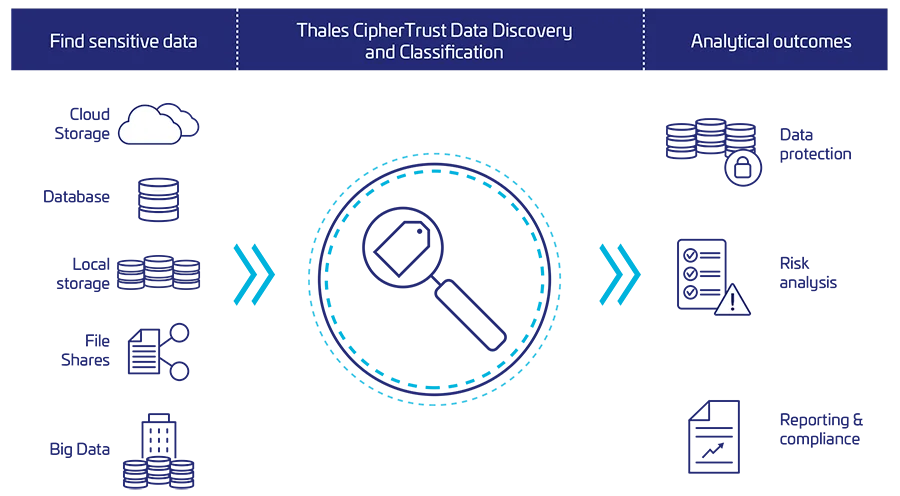

- Identificación de datos confidenciales: CipherTrust puede ayudar a las organizaciones a localizar y clasificar datos confidenciales en toda su infraestructura, incluidos archivos, bases de datos y macrodatos.

- Comprender la exposición de los datos: CipherTrust proporciona visibilidad sobre dónde residen los datos confidenciales y cómo se está accediendo a ellos, lo que ayuda a las organizaciones a evaluar su riesgo y priorizar los esfuerzos de protección.

- Localización de secretos: CipherTrust escanea y detecta automáticamente el código que contiene información confidencial (claves API, tokens, contraseñas, etc.) incluida por error por los desarrolladores.

Producto recomendado

Localización y clasificación de datos

Obtenga visibilidad de las ubicaciones de sus datos confidenciales para elaborar estrategias de migración eficaces con CipherTrust Data Discovery and Classification.

70 %

de las empresas solo es capaz de clasificar el 50 % o menos de sus datos.

– Informe de Thales sobre amenazas a datos

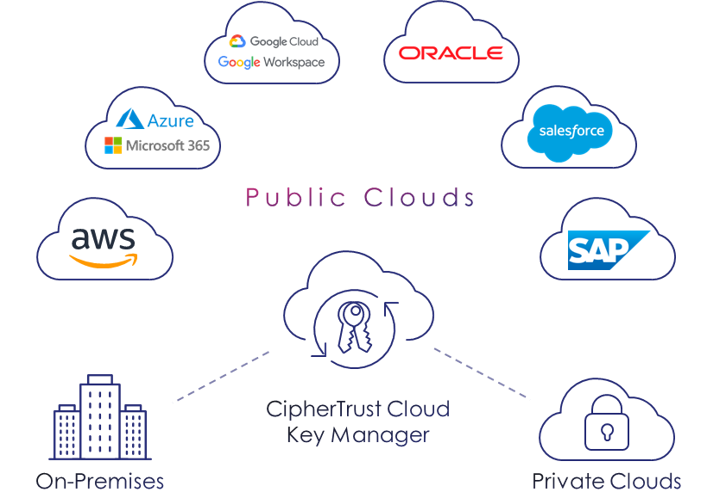

Controle sus datos confidenciales en todas las nubes

- Protección de datos en la nube: CipherTrust ofrece soluciones para proteger los datos en entornos de nube pública, privada e híbrida.

- Integración con plataformas en la nube: la plataforma se integra con plataformas en la nube populares como AWS, Azure y GCP.

- Centralice la gestión de claves en varias nubes para BYOK, HYOK y claves de cifrado nativas de la nube en cualquier combinación de nubes y en las instalaciones con una única interfaz de usuario.

Productos recomendados

CipherTrust Manager

Conserve el control exclusivo sobre las claves de cifrado almacenadas en las regiones geográficas preferidas con CipherTrust Manager.

CipherTrust Cloud Key Management

Gestione el ciclo de vida de las claves de cifrado con integraciones para BYOK, HYOK y claves nativas de la nube en múltiples plataformas.

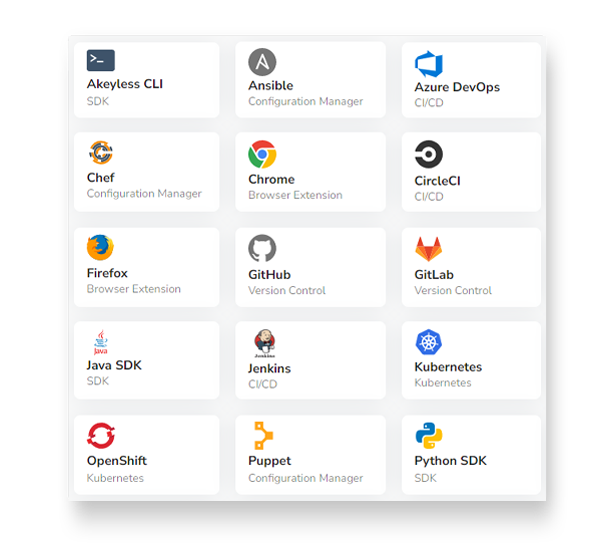

Integre la seguridad en el desarrollo mejorando la eficacia de DevSecOps

- Integración de la seguridad en el proceso de desarrollo: CipherTrust puede integrarse en los flujos de trabajo de DevOps para garantizar que la seguridad se incorpora a las aplicaciones desde el principio.

- Protección de datos confidenciales en entornos de desarrollo: la plataforma ofrece soluciones para proteger los datos confidenciales durante el desarrollo, las pruebas y la implantación.

- Mejora de la eficiencia con una separación completa de las tareas de DevSecOps: proteja, despliegue y ejecute rápidamente cargas de trabajo nativas de la nube en proveedores de servicios en la nube y acelere los procesos de integración y entrega continuas.

Producto recomendado

Soluciones para DevSecOps

DevSecOps ayuda a reducir los riesgos de seguridad y aporta confianza para proteger sus datos dentro de sus aplicaciones utilizando soluciones de protección de datos fáciles de usar para los desarrolladores.

Repositorios GitHub de Thales

Acceda a ejemplos de código, API y soluciones de código abierto.

Gestione y automatice el acceso a los secretos

- Gestión de secretos: CipherTrust Secrets Management ofrece una serie de funcionalidades para almacenar, gestionar y distribuir secretos de forma segura en diferentes entornos de desarrolladores, garantizando su protección frente a accesos no autorizados y usos indebidos.

- Mejore la eficiencia de los desarrolladores: centralice la gestión de todos los tipos de secreto con un SaaS (software como servicio) escalable.

Productos recomendados

CipherTrust Secrets Management

La solución de gestión de secretos empresariales, impulsada por Akeyless, protege y automatiza el acceso a secretos a través de herramientas DevOps y cargas de trabajo en la nube.

Localización y clasificación de datos

Visualice sus datos confidenciales con una eficaz localización, clasificación y análisis de riesgos en todos los almacenes de datos.

Aumente su seguridad

Vea cómo podemos ayudarlo a localizar, proteger y controlar sus datos

ANALYST RESEARCH

IDC Spotlight: Improving Business Outcomes with Unified Full-Spectrum Data Security

Discover how unified full-spectrum data security improves compliance, reduces risk, and drives business outcomes in this IDC Spotlight Analyst Report.

Explore la cartera de CipherTrust

Recursos recomendados

Características principales:

- Localización y clasificación de datos: identifica y clasifica automáticamente los datos confidenciales de su organización, ayudándolo a comprender dónde reside su información más valiosa y a evaluar su riesgo.

- Cifrado transparente: cifra los datos en reposo y en movimiento, protegiéndolos de accesos no autorizados e infracciones. La plataforma admite varios métodos y normas de cifrado.

- Cifrado de bases de datos: protege las bases de datos cifrando los datos confidenciales a nivel de columna o fila, lo que impide el acceso no autorizado y la exposición de los datos.

- Tokenización: sustituye los datos confidenciales por tokens sin sentido, protegiéndolos de usos y divulgaciones no autorizados.

- Gestión de claves: centraliza y gestiona las claves criptográficas, garantizando su seguridad y evitando accesos no autorizados.

- Controles de acceso: aplica controles de acceso granulares para restringir el acceso a datos confidenciales en función de las funciones, los permisos y la ubicación de los usuarios.

- Cumplimiento normativo: ayuda a las organizaciones a cumplir los requisitos normativos como el RGPD, HIPAA y PCI DSS proporcionando herramientas para la localización, la clasificación y la protección de datos.

- Seguridad en la nube: proporciona soluciones para proteger los datos en entornos de nube, incluido el cifrado nativo de la nube y la gestión de claves.

Ventajas:

- Mayor seguridad de los datos: protege los datos confidenciales de accesos no autorizados, infracciones y pérdida de datos.

- Mejora del cumplimiento: ayuda a las organizaciones a cumplir los requisitos normativos y evitar multas.

- Reducción del riesgo: mitiga el riesgo de filtración de datos y sus costes asociados.

- Mayor eficacia: agiliza las operaciones de seguridad de datos y reduce la carga de los equipos informáticos.

- Gestión centralizada: proporciona una plataforma unificada para gestionar la seguridad de los datos en varios entornos.

- Escalabilidad: se amplía fácilmente para adaptarse a volúmenes de datos y complejidad crecientes.

La plataforma CipherTrust se gestiona a través de una consola de gestión centralizada. La consola de gestión ofrece a los administradores una interfaz fácil de usar para:

- Configurar políticas: defina las políticas de protección de datos, incluidos los criterios de clasificación, los controles de acceso, la configuración de cifrado y las reglas de DLP.

- Supervise la actividad: realice un seguimiento del rendimiento de la plataforma, controle el acceso a los datos y los patrones de uso, e identifique posibles amenazas a la seguridad.

- Gestión de claves: genere, almacene y gestione claves criptográficas utilizadas para el cifrado y descifrado.

- Genere informes: cree informes personalizados para realizar un seguimiento del cumplimiento, identificar tendencias y evaluar la eficacia de las medidas de protección de datos.

- Integración con otros sistemas: conecte CipherTrust con otros sistemas de seguridad, como soluciones de gestión de identidades y accesos (IAM), para ofrecer un enfoque integral de la protección de datos.

Los datos de la plataforma CipherTrust se almacenan en un repositorio seguro y cifrado. Este repositorio puede estar ubicado en las instalaciones, en la nube o en un entorno híbrido, en función de las necesidades específicas y el modelo de implantación de su organización. La ubicación exacta del repositorio de datos dependerá de los componentes y funciones que utilice.

La plataforma CipherTrust está diseñada para ayudar a las organizaciones a cumplir las distintas normativas proporcionando herramientas y funciones para la localización, la clasificación, la protección y la supervisión de datos. Algunas de las normativas de cumplimiento clave que CipherTrust puede ayudar a abordar incluyen:

- Reglamento General de Protección de Datos (RGPD): CipherTrust ofrece funciones para la localización de datos, la clasificación y los controles de acceso que pueden ayudar a las organizaciones a cumplir con los requisitos del RGPD para la protección de datos y la privacidad.

- Ley de portabilidad y responsabilidad de los seguros médicos (HIPAA): CipherTrust puede ayudar a las organizaciones sanitarias a proteger los datos de los pacientes proporcionando herramientas para el cifrado de datos, controles de acceso y supervisión del cumplimiento.

- Norma de seguridad de datos del sector de las tarjetas de pago (PCI DSS): CipherTrust puede ayudar a las organizaciones que manejan datos de tarjetas de crédito a cumplir con los requisitos de PCI DSS proporcionando funciones para el cifrado de datos, controles de acceso y gestión de vulnerabilidades.

- Ley de privacidad del consumidor de California (CCPA): CipherTrust puede ayudar a las organizaciones que operan en California a cumplir con los requisitos de la CCPA proporcionando herramientas para la localización de datos, controles de acceso y eliminación de datos.

La instalación de la plataforma CipherTrust puede variar en complejidad dependiendo de los componentes específicos, los escenarios de despliegue y la infraestructura existente en su organización. Thales proporciona guías de instalación detalladas y asistencia técnica.

Entre los factores que pueden influir en la complejidad de la instalación se incluyen:

- Modelo de despliegue: la instalación de CipherTrust en un entorno complejo e híbrido puede requerir más conocimientos técnicos que un despliegue simple en las instalaciones.

- Integración con sistemas existentes: la integración de CipherTrust con la infraestructura existente, como bases de datos, aplicaciones y dispositivos de red, puede añadir complejidad al proceso de instalación.

- Personalización: la personalización de la plataforma para satisfacer las necesidades específicas de su organización puede requerir configuración y pruebas adicionales.