クリシュナ・クシーラブディ | 製品マーケティング担当 副社長

More About This Author >

クリシュナ・クシーラブディ | 製品マーケティング担当 副社長

More About This Author >

クリシュナ・クシーラブディ | 製品マーケティング担当 副社長

More About This Author >

クリシュナ・クシーラブディ | 製品マーケティング担当 副社長

More About This Author >

データセキュリティ・ポスチャ管理 (DSPM) とは何ですか?

データセキュリティ・ポスチャ管理 (DSPM) は、データを格納するアプリケーションやインフラストラクチャのセキュリティ保護ではなく、データ自体の保護に重点を置いたサイバーセキュリティへのアプローチです。

これは、クラウドサービスと環境全体のデータを検出して分類し、脆弱性とコンプライアンスリスクを特定してセキュリティ体制を評価し、セキュリティチームに修復作業を開始するよう警告することで実現します。

企業のデータを、古文書や値段のつけられない宝石のような希少な芸術品のコレクションだと想像してみてください。従来のインフラ重視のセキュリティは、芸術品の内容の詳細を知らずに、壁、鍵、警備員など建物の強化に重点を置いています。

しかし、DSPMの場合は、芸術品自体の詳細なインベントリとプロアクティブな保護計画を作成すると例えることができます。これは、各芸術品を細かく分類し、その種類、価値、壊れやすさを記録し、場所や周囲の環境などの要素を考慮して、各芸術品が損傷したり盗難されたりするリスクを評価することに似ています。この情報に基づいて、温度管理された展示ケースや個別のアラームなどの特定のセキュリティ対策を実施します。

従来のデータセキュリティ対策が失敗する理由

比較的最近まで、従来のインフラストラクチャに重点を置いたセキュリティ戦略でも十分対応できました。データ環境はよりシンプルで、データ量も少なく、ほとんどのデータは明確に定義されたネットワーク境界の背後にあるオンプレミスのデータセンター内に保存されていました。しかしその後、クラウドの導入が爆発的に増加し、従来の境界は時代遅れとなり、データ量が急増し「シャドーデータ」という現象が発生しました。

クラウドコンピューティングへの移行により、複雑なデータ拡散のネットワークが形成され、PII(個人識別情報)などの機密データがさまざまなクラウドプラットフォーム、SaaS アプリケーション、ハイブリッド環境に散在するようになりました。クラウドでは、わずか数分でインフラストラクチャを立ち上げ、多くの場合監視も行われないため、意図的に発見されない限り気付かれないシャドーデータと環境が作成されます。これに加えて、クラウドアクセスの動的な性質 (権限とユーザーの行動は常に変化している) により、クラウドデータのセキュリティに対するリスクがさらに悪化しています。さらに悪いことに、多くのデータプライバシー規制では現在、機密データ制御とリアルタイムのコンプライアンスレポートが要求されており、従来のインフラストラクチャ重視のセキュリティツールではこれを満たすことができません。

さらにここ数年、サイバー脅威はますます高速化、頻繁化、そして巧妙化しています。従来の事後対応型のサイバーセキュリティ対策では、AI を活用した攻撃やゼロデイ攻撃などの最も高度な脅威に追いつくことができなくなります。組織は自らを守るために積極的な対策を講じる必要があります。

問題をまとめると、クラウドの導入とデータ量の増加、そして攻撃の巧妙化に伴い、データの可視性と制御の実現が困難になり、積極的なセキュリティ対策が重要になっています。

シャドーデータの隠れたリスク

シャドーデータは組織に重大なリスクをもたらす可能性があります。この用語は、未許可のクラウドアプリケーション、個人用デバイス、その他の忘れられたリポジトリに保存されているデータを指します。このデータは確立されたセキュリティフレームワークの外部に存在するため、通常は保護されておらず暗号化、アクセス制御、定期的なバックアップが行われていません。その結果、このデータは不正アクセス、侵害、または偶発的な損失の危険にさらされることになります。さらに、可視性の欠如はコンプライアンスへの取り組みを妨げます。組織すべてのデータがどこに保存されているかを把握していない場合、コンプライアンスを遵守できません。

DSPMが現代の組織にとって重要な理由

DSPMは、時代遅れで事後対応型のインフラストラクチャ重視のセキュリティ対策の代替として急速に普及しています。現代の組織が抱える緊急を要する課題の多くを次のように解決します。

- クラウドによるデータ拡散への対応: DSPMツールは、データの場所に関係なく、組織にデータの統合ビューを提供します。この可視性により、セキュリティチームは一貫性のあるセキュリティポリシーを適用し、ますます複雑化する環境でもデータ資産の制御を維持できます。

- シャドーデータへの対処: DSPMツールは、適切なセキュリティ制御が欠如していることが多いシャドーデータを自動的に検出し、保護します。

- 動的クラウドアクセスの管理: DSPM は、ユーザーアクセスを詳細に可視化し、動的なポリシー適用を可能にします。これにより、アクセスが最小権限の原則に準拠し、不正なデータアクセスのリスクが最小限に抑えられます。

- 厳格な規制要件への対応: DSPM ツールは、データ分類を自動化し、データの移動を追跡し、包括的な監査試験を生成して、組織がますます厳格化するデータセキュリティ規制に対応できるようにします。

- 高度な脅威に対するプロアクティブな防御: DSPM はプロアクティブなセキュリティソリューションです。データ環境を継続的に監視し、単に組織が攻撃やデータ侵害に対応するのではなく、予測して防止できるようにします。

- 保存中および移動中のデータの保護: DSPM は、将来を見据えたデータ保護にますます重点を置いており、保存中および移動中のデータが、量子および AI を利用した潜在的な脅威に対しても、権限のないユーザーが使用できないようにします。

最終的に、DSPMツールは組織にデータに対するより高度な制御権限を与えます。これはクラウドの導入により、データ環境が分散化および断片化される中で不可欠な機能です。データ資産と自動化ツールを一元的に表示し、セキュリティとコンプライアンスの問題を修正します。

コアコンポーネントおよびDSPMの仕組み

DSPMとは何か、なぜそれが重要なのかを理解したので、次はそれがどのように機能するかを探ってみましょう。ここでは、DSPM ワークフローの基本的な機能すべてを網羅した概要を示します。

データ検出

データ検出、つまりすべてのデータ資産を見つけてカタログ化するプロセスは、DSPMの最初の、そしておそらく最も重要なコンポーネントです。このコンポーネントは、セキュリティチームにデータランドスケープ全体にわたる貴重な可視性を提供します。従来のオンプレミス環境だけでなく、クラウド環境やSaaS アプリケーションも含め、組織のデータ環境全体にわたってデータベース、ファイルシステム、サードパーティ アプリケーションを体系的にスキャンします。

この包括的なスキャンにより、セキュリティチームが認識していない可能性のある構造化データ、非構造化データ、さらにはシャドーデータを含むすべてのデータ資産を DSPM ツールが識別してカタログ化できるようになります。

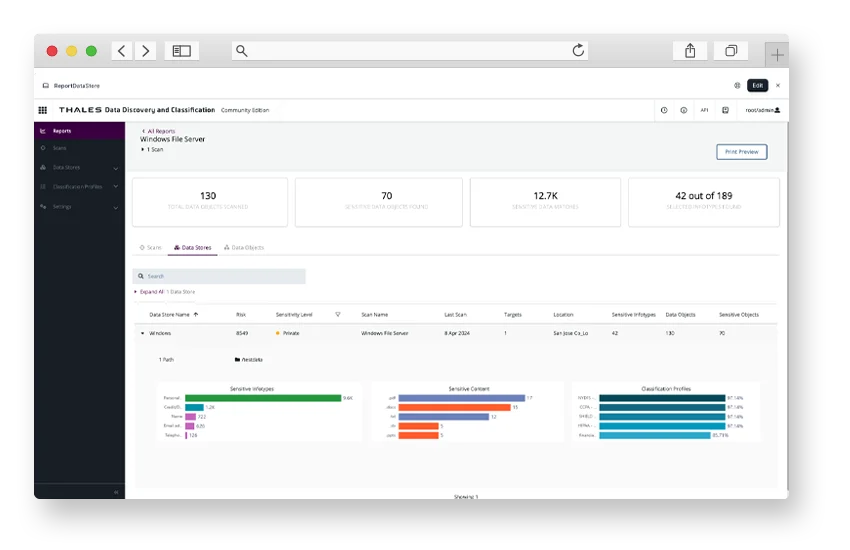

CipherTrust DSPMを使用したデータ検出

データ分類

データ資産が特定されると、DSPM ツールは、その機密性、潜在的なビジネスへの影響、権限、データ処理方法、規制要件に基づいてデータを分類します。人工知能 (AI) や機械学習 (ML) などの高度なテクノロジーを活用してデータを自動的に分類します。これは、膨大な量のクラウドデータを処理し、非構造化データリポジトリ内であっても機密情報を正確に識別するために重要な機能です。

データ保護

暗号化、トークン化、データマスキングなどの長年確立された方法により、データは不正アクセスや不正使用から保護されます。組織は、AI を活用した新たな脅威に積極的に対抗し、量子コンピューティングに備えるために、これらの技術の高度なバージョンを活用して、ポスト量子対応環境の構築を開始しています。

リスク評価と優先順位付け

DSPMソリューションは、データ資産とその機密性を明確に理解した上でリスク評価を実施します。このプロセスには、誤った構成、過剰なアクセス権限、データフローと系統の問題、セキュリティポリシーと規制違反などの潜在的な脆弱性を特定し、それらを機密性、侵害の影響、悪用される可能性、コンプライアンス義務を示すデータ分類と相関させることが含まれます。AI/ML-driven コンテキストに基づく洞察によりこのプロセスが強化され、セキュリティ担当者はデータに対するリスクの重大性をより深く理解し、最も機密性の高いデータの公開の可能性を優先できるようになります。この相関関係により、セキュリティチームは正確なリスクスコアを割り当てることができます。

修復と予防

ただし、DSPMツールは単なるデータ可視性ツールではなく、修復機能と防止機能も提供します。これらは通常、ガイド付きの修復機能を提供し、特定された脆弱性とポリシー適用機能に対処するためのステップバイステップの手順と推奨事項をセキュリティチームに提供し、組織のデータ環境全体でデータセキュリティ・ポリシーが一貫して適用されるようにします。

より高度なツールは自動修復機能を提供し、手動介入を必要とせずに脆弱性に対処します。また、DevOpsワークフローと統合して、アプリケーションの脆弱性が本番環境に侵入するのを防ぐこともできます。

継続的な監視

DSPMツールは、新しいデータ資産と既存の資産に対するリスクについて、環境を継続的に監視していることも理解することが重要です。そうすることで、組織のセキュリティ体制を継続的に評価および改善し、以前に特定された脆弱性の再発を防ぐことができます。

DSPMの戦略的価値

DSPMがコンプライアンスを効率化する方法

前述のデータ検出、分類、継続的な監視機能に加えて、DSPM ツールは規制ワークフローを自動化することでコンプライアンスをさらに効率化します。DSPMを使用する組織は、これらのソリューションが GDPR、HIPAA、CCPAなどの進化する規制に照らしてデータ処理方法を継続的に検証するため、手動の監査や期間チェックに頼る必要がありません。

DSPMソリューションは、監査レポートと修復アクションを自動的に生成し、すべてのデータ資産がどこに保存されていても、関連する規制に準拠していることを保証します。DSPMはデータをリアルタイムで監視することで、監査の準備時間とコンプライアンス違反のリスクを大幅に削減します。

DSPMがセキュリティ運用を強化する方法

DSPMはセキュリティ運用において多面的な役割を果たし、チームを事後的なインシデント対応からプロアクティブなデータ中心の脅威管理へと移行させます。組織のデータ状況をリアルタイムで可視化し、最新の暗号化標準を満たしていないデータストアの特定など、通常は気付かれない脆弱性、シャドーデータ、構成ミスを特定します。さらに前述のとおり、DSPMのリスク評価機能により、セキュリティチームは修復作業の優先順位を決定し、より効果的なリソース割り当てを実現できます。

DSPMがアクセス制御を強化する方法

DSPMは、データの機密性をユーザー行動分析に直接リンクし、アクセスパターンを継続的に監視して、異常なデータ要求や通常の行動からの逸脱などの異常を検出することで、従来のアクセス管理を改善します。これにより組織は最小権限の原則を実施できるようになります。

DSPM 対その他のセキュリティ態勢管理ツール

おそらく他のセキュリティポスチャ管理ツールについて聞いたことがあり、それらがデータセキュリティ・ポスチャ管理とどう違うのか疑問に思われているかもしれません。機能には重複する部分もありますが、それぞれ異なる問題を解決することに重点が置かれています。最もよく混同される解決策は次のとおりです。

クラウドセキュリティポスチャ管理 (CSPM)

クラウドセキュリティポスチャ管理 (CSPM) ツールは、Infrastructure-as-a-Service (IaaS) や Platform-as-a-Service (PaaS) などのクラウドインフラストラクチャのセキュリティ構成に特に重点を置いています。これらの環境を監視して、誤った構成、コンプライアンス違反、クラウドサービスのリスクを検出し、次の機能を提供します。

- クラウドインフラストラクチャの誤った構成の検出。

- クラウド環境におけるコンプライアンス遵守の監視。

- クラウドセキュリティポリシーの適用。

- クラウド資産構成の可視性。

SaaSセキュリティポスチャ管理 (SSPM)

SaaS セキュリティポスチャ管理 (SSPM) ツールは、CRM や生産性アプリなどの Software-as-a-Service (SaaS) アプリケーションのセキュリティポスチャに重点を置いています。これらは、組織が SaaS 製品内の設定、構成、およびユーザーアクセスを管理および保護するのに役立ちます。主な機能は次のとおりです。

- SaaS アプリケーション構成の監視。

- SaaS ユーザーアクセス管理。

- SaaS セキュリティポリシーの適用。

- SaaS 関連のセキュリティリスクの検出。

クラウドインフラストラクチャのエンタイトルメント(権限)管理

クラウドインフラストラクチャ・エンタイトルメント管理ツールは、クラウド環境における ID およびアクセス権限に関連するリスクに対処し、どのクラウドリソースに誰がアクセスできるかを管理および制御して、過剰な権限や不要な権限を防止します。通常、以下が提供されます。

- クラウドのアクセス権限の可視性。

- 過剰または未使用の権限の検出。

- アクセスリスクの自動修復。

- 最小権限の施行。

AI セキュリティ態勢管理 (AI-SPM)

AI セキュリティポスチャ管理ツールは、企業全体で人工知能と機械学習システムを使用し、発生する固有のリスクに対処します。これらのツールは、組織がAI モデル、データパイプライン、ユーザーインタラクションを監視および保護し、不正使用、データ漏洩、コンプライアンス違反を防止するのに役立ちます。通常、以下が提供されます。

- AI モデルとデータパイプラインの検出。

- AI トレーニングデータと使用パターンの可視性。

- 異常なモデル動作を検出し、インジェクションのリスクを迅速に検出します。

- アクセス、ガバナンス、責任ある AI の使用に対する制御。

DSPMは基礎的なセキュリティカバレッジを提供します

DSPMは、ポスチャ管理環境全体にわたって最も広い範囲を網羅するデータ中心のセキュリティ基盤であることを認識することが重要です。これは本質的にCSPM、SSPM、AI-SPM が達成する内容を包含し、その内容を伝えるものであり、デジタルエコシステム全体のデータリスクを理解し、軽減するための重要な出発点となります。ただし、後者のツールは、それぞれのドメイン内でより専門的で詳細な機能を提供します。これらのツールは相互に組み合わせて使用するのが最適ですが、1つしか実装できない場合は DSPMを使用してください。

DSPMが他のセキュリティ技術を補完する方法

ただし、DSPMは他のセキュリティポスチャ管理ツールと適切に統合されるだけでなく、幅広いセキュリティテクノロジーを補完して包括的な保護を提供します。

アクセス制御のためのDSPMとIAM

DSPMは、データストアとその権限の可視性を提供することで、アイデンティティおよびアクセス管理 (IAM) ツールを強化します。IAMは、誰が何にアクセスできるかを定義しますが、DSPMは、それらの権限が過剰であるか、または誤って構成されているかどうかに関する洞察を提供することで、実際にアクセスできるものを明確にします。

簡単に言えば、DSPMは、IAMだけでは特定できないシャドウアクセス、過度に権限付与された役割、データ漏洩のリスクを特定します。これら 2つを組み合わせることで、組織は ID権限とデータ分類を調整し、最小権限の原則を確実に適用して攻撃対象領域を最小限に抑えることができます。

クラウドセキュリティにおけるDSPMとEDR

DSPMとエンドポイント検出および応答 (EDR) ツールも補完的です。DSPMはエンドポイントが侵害された場合、危険にさらされる可能性があるデータストアを識別します。次に、EDR が悪意のあるアクティビティを検出した場合、DSPMはセキュリティチームがデータへの潜在的な影響を理解し、データの機密性とアクセスパターンに関するコンテキストを提供し、より対象を絞った調査とより迅速なインシデント対応を可能にします。

DSPMとSIEM

セキュリティ情報およびイベント管理 (SIEM) ソリューションはログとイベントを集約し、DSPMは追加のデータコンテキストを提供します。DSPMは、データの機密性、アクセスパターン、セキュリティの誤った構成に関する情報を SIEMツールに提供することでSIEM ツールの機能を向上させます。その後、SIEM ツールはこれらの情報をセキュリティイベントと相関させ、脅威の検出とインシデント対応のための豊富なコンテキストを提供します。最終的に、DSPMの分析情報により、SIEMはデータのリスクに基づいてアラートの優先順位を決定し、セキュリティインシデントを示すパターンを識別できるようになります。

データ保護のためのDSPMとDLP

名前が示すように、データ損失防止 (DLP) ツールはデータの流出を防ぐことに重点を置いています。DSPMはいくつかの重要な領域でDLPを補完します。まず、DSPMは機密データの場所と使用状況を識別し、DLPがリアルタイムの精度でポリシーを適用し、誤検知を削減できるようにします。次に、DSPM は規制対象データを検出して分類し、DLP は不正な転送を防止してコンプライアンスを確保します (GDPR、HIPAA など)。最後に、DSPMは脆弱性を検出し、DLPはデータの流出をブロックして、リスクが拡大する前に軽減します。

DSPMソリューションで注目すべき点

DSPMソリューションは大きな投資となるため、正しい選択を行うことが重要です。DSPMソリューションを購入するときは、次の点に注意してください。

運用上の要因

- 中断が少なく、導入が簡単: DSPMは簡単に導入でき、APIを介して既存のシステムと統合でき、さまざまなクラウドプロバイダーやデータウェアハウス (特に、ユーザーが使用しているもの) をサポートする必要があります。また、サービスの中断を最小限に抑えるには、即時応答を待たずにリクエストを送信する非同期処理にする必要があります。

- シームレスなインストール、迅速な価値: インストールプロセスは簡単かつ迅速である必要があり、DSPMは短期間で結果を提供する必要があります。

- 直感的なインターフェースと強力なテクニカルサポート: DSPM には、明確な機能、セルフサポートサービス、応答性の高い専門テクニカルサポートを備えたユーザーフレンドリーなインターフェースが必要です。

- 一元管理: DSPMは、データガバナンス、プライバシー、セキュリティ機能別に編成された一元管理、レポート、詳細ビューを提供し、組織のデータ ランドスケープの全体像を把握できるようにする必要があります。

ポリシー適用に関する要素

- 統合ポリシー管理: DSPMは、幅広い機密データ違反に対処し、さまざまな資産タイプとセキュリティ態勢制御をサポートするために、事前に構築されたポリシーとカスタマイズ可能なポリシーの両方を提供する必要があります。

- 修復ガイダンスまたは自動化: DSPMは、推奨事項だけでなく、暗号化、トークン化、マスキングの適用など、直接的な修復アクションを有効にすることで、ポリシー違反に対するガイド付きの修復を提供する必要があります。これらの組み込み技術は、進化する脅威に対する将来的な保護を確保しながら、最善のデータセキュリティと衛生慣行を強化するのに役立ちます。

データ検出と分類の要因

- 自律的かつクラウドネイティブな検出と分類: DSPM は、シャドウデータを含むすべてのデータを検出するために、自動スキャン用のクラウドプロバイダー API を活用する必要があります。

- 幅広く詳細なカバレッジ: オンプレミスおよびマルチクラウド環境全体でシームレスに動作し、幅広いデータタイプと形式をサポートするDSPMツールのみを検討してください。目立たない場所に隠されていることが多い暗号鍵、秘密、資格情報などの機密資産を含む、構造化データ、半構造化データ、非構造化データなど、すべてのデータタイプを分類できるソリューションを優先します。

- インテリジェント分類:最小限の入力で機密データを正確に識別できるツールを優先します。

- 効率的なスキャン: データスキャンアクティビティでは、コンテキストを考慮し、冗長なスキャンを避け、サンプリング手法を使用してクラウドコストを最小限に抑える必要があります。

DSPM導入のベストプラクティス

ステークホルダーの調整および戦略計画

あらゆる展開と同様に、DSPMのイニシアチブは計画段階から始まります。組織は、IT、セキュリティ、データ管理、ビジネス部門などビジネス全体の代表者に関与してもらい、全員が同じ認識を持ち、役割を担い、説明責任の枠組みを確立する必要があります。

次に、明確な目標を設定することが重要です。組織は重要な資産を特定してその重要性を理解し、データの処理と保管に関連する潜在的な脅威と脆弱性を評価し、目標が関連する規制と業界標準に準拠していることを確認する必要があります。

包括的なデータの検出と分類

計画段階が完了すると、DSPM ツールを使用してデータをスキャンおよびマッピングを行い、データの種類、場所、移動パターンの詳細を示す一元管理されたインベントリを作成できます。セキュリティチームは、データの機密性、可用性、規制との関連性に基づいてデータを分類する必要があります。データがどのように作成、共有、アーカイブされるかを文書化することも重要です。

継続的リスク評価と優先順位付け

リスク評価段階では、事前定義された分類に基づいて、リスクスコアを割り当てます。機密性や重大性などの要素と、攻撃者がデータを盗難し公開することがいかに容易であるかを比較検討し、それに応じてスコアを割り当てます。これらのスコアは修復作業の優先順位付けに役立ちます。リスクスコアが高いほど、脆弱性の優先順位が高くなります。これが効果的なリスク管理の基礎となります。

統合および自動化

前述のとおり、DSPM ソリューションは他のツールと統合すると最適に機能します。組織は、DSPMと既存のセキュリティツールとの互換性を評価し、データフィードを設定し、アクセス制御を同期してシームレスな統合を確保する必要があります。統合が完了したら、すべてが意図したとおりに動作することを確認するために徹底的なテストを実施することが重要です。

詳細なポリシー適用とアクセス制御

職務と責任に基づいてアクセス権を定義し、定期的に監査することが非常に重要です。このようにしてDSPMツールは、個人が自分の役割に必要なデータのみにアクセスできるかどうか (最小権限の原則の基礎) を判断し、潜在的な問題をセキュリティチームに警告します。

DSPMが問題を特定できるように、どのデータがどのようなセキュリティポリシーの対象となるかを定義してください。セキュリティチームが自らアクションを実行する必要がないよう、自動構成応答も定義する必要があります。

継続的な監視、監査、コンプライアンス

DSPMソリューションが、ユーザーとシステムの動作を追跡し、潜在的な脅威をスキャンし、潜在的なコンプライアンスの問題を特定するように構成されているかを確認します。コンプライアンスを維持するには、定期的に規制を確認し、それに応じて構成とポリシーを調整し、説明責任とフォレンジック分析のためにデータアクセスと変更の詳細なログを維持します。

スケーラビリティと将来性(フューチャープルーフ)

パフォーマンスを犠牲にすることなく、増大するデータ量と複雑さに対応し、ビジネスに合わせて拡張できる DSPMツールを選択することが重要です。

段階的な展開

スムーズな実装を確実にするために、重要なデータ資産から始めて徐々に範囲を拡大していく段階的なアプローチで DSPMを展開することが望ましいです。