¿Qué es la localización y clasificación de datos?

La localización y clasificación de datos es el proceso de identificar y clasificar sus datos y la información personal que contienen, lo que le permite estar más seguro y cumplir la normativa.

La localización y la clasificación de datos son los dos componentes esenciales de la gestión de datos.

- La localización de datos es el proceso de identificación y ubicación de fuentes de datos, comprensión de los formatos de los datos y evaluación de su calidad.

- La clasificación de datos es el proceso de etiquetado de datos en función de su sensibilidad, valor y requisitos normativos. Los datos suelen clasificarse como públicos, internos, confidenciales o restringidos.

El 70 %

de las empresas solo es capaz de clasificar el 50 % o menos de sus datos. – Informe de Thales sobre amenazas a los datos

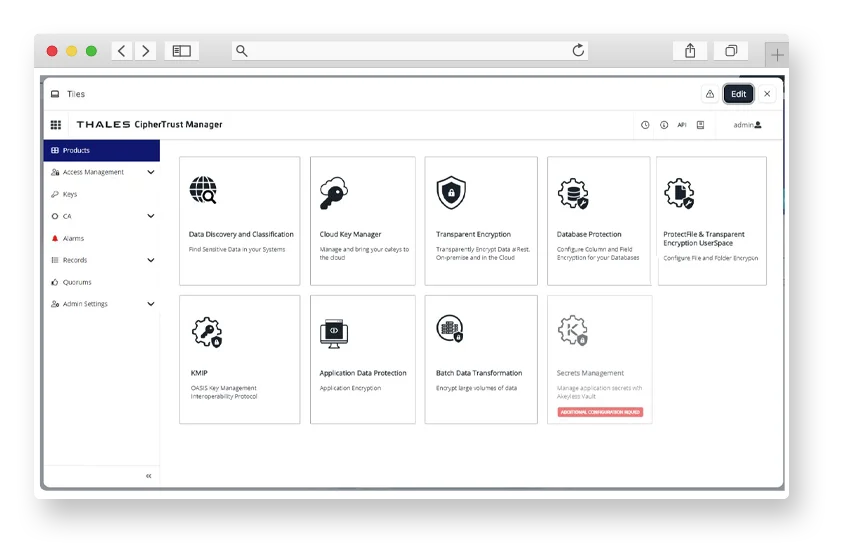

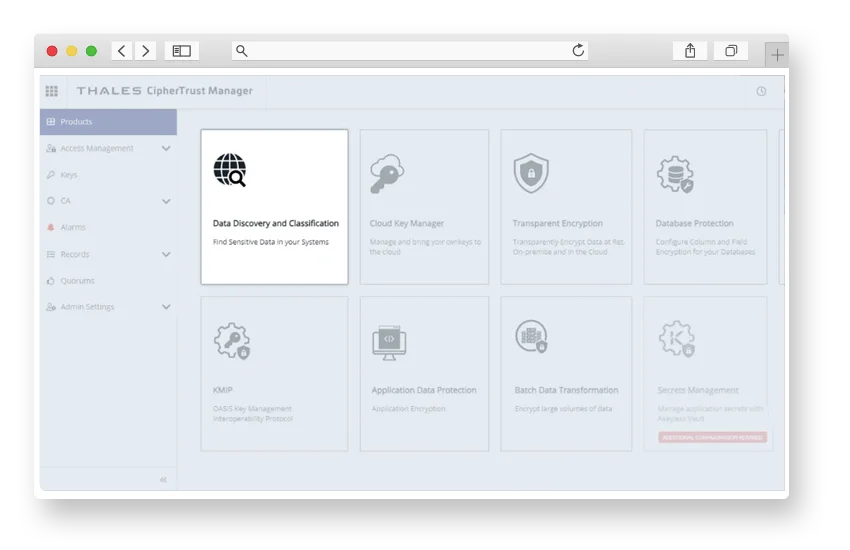

Encuentre y proteja sus datos con CipherTrust

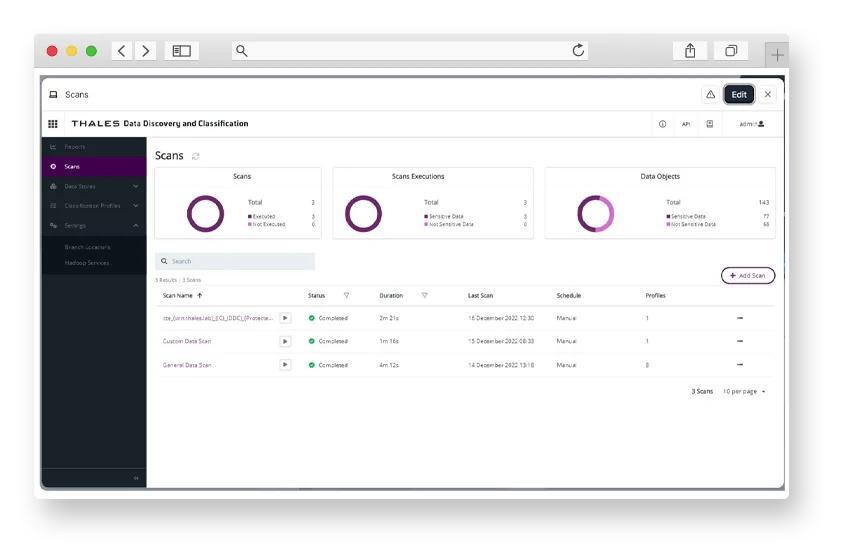

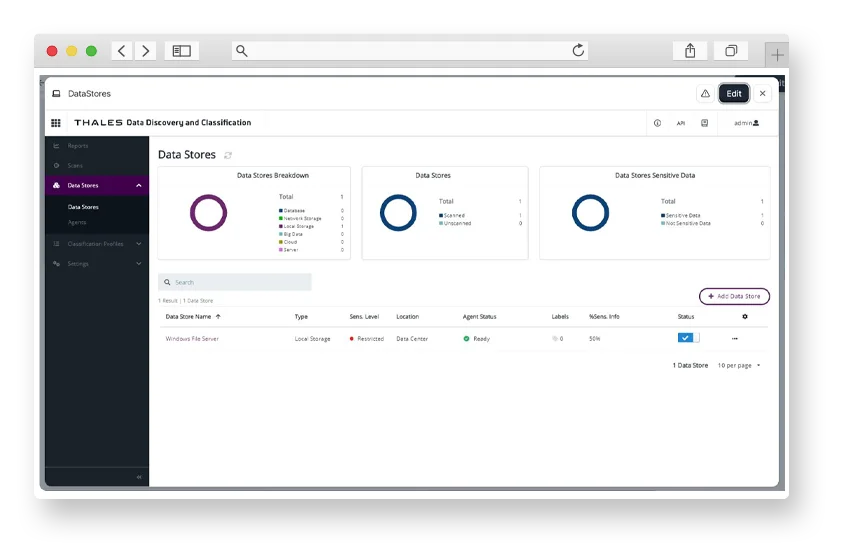

CipherTrust Data Discovery and Classification (DDC) localiza y clasifica los datos, lo que permite a las organizaciones ser más seguras y cumplir las normativas. Aporte agilidad y confianza a su gestión de datos. CipherTrust Data Discovery and Classification proporciona una visibilidad completa de la ubicación de los datos confidenciales en toda la empresa, para que pueda descubrir y cerrar las brechas de cumplimiento.

DDC escanea almacenes de datos estructurados y no estructurados en busca de entidades con nombre en diferentes formatos e idiomas globales para ayudarlo a encontrar cualquier tipo de datos confidenciales, en cualquier idioma y en cualquier lugar de su empresa

- Localice y clasifique sus datos

- Proteja mejor sus datos

- Mejore el cumplimiento de la normativa

Por qué le gustará CipherTrust Data Discovery and Classification

Aumente la seguridad de sus datos

- Descubra y clasifique fácilmente sus datos

- Plataforma central para la gestión de datos

- Cuadros de mando e informes de datos en tiempo real

- Localización de tipos de información personalizados

Gestione fácilmente la seguridad de los datos

- Proteja los datos confidenciales

- Conozca sus riesgos de seguridad

- Localice los secretos antes de que se conviertan en problemas de seguridad

- Sepa qué datos necesitan qué nivel de seguridad

Gestione requisitos de cumplimiento normativo

- Localice lagunas de cumplimiento normativo

- Reduzca el riesgo

- Descarte datos innecesarios

- Adelántese a los cambios normativos

Almacenes de datos | ||

|---|---|---|

| Almacenamiento local | Almacenamiento local SharePoint in situ Servidor de Exchange Windows y Linux locales | Almacenamientos en red

|

| Almacenamiento en red | Compartir con Windows (CIS/SMB) | |

| Base de datos | IBM DB2 Microsoft SQL MongoDS MySQL | Oracle DB PostgreSQL SAP HANA SQL |

| Macrodatos | Clústeres Hadoop | Teradata |

| Nube | AWS S3 Buckets Azure Blobs y Table Google Workspace (Gmail y Gdrive) | Azure Table Office 365 (Exchange, SharePoint y OneDrive) SalesForce |

Tipos de archivo admitidos | ||

|---|---|---|

| Bases de datos | Dbase de Access | SQLite MSSQL MDF y LDF |

| Imágenes | BMP FAX GIF JPG | PDF (incrustado) PNG TIF |

| Comprimido | Bzip2 Gzip (todos los tipos) | TAR ZIP (todos los tipos) |

| Archivo de copia de seguridad de Microsoft TXT | Microsoft Binary/BKF | |

| Microsoft Office | v5 6 95 97 2000 | XP 2003 en adelante Archivos de Office: Word, Excel, PowerPoint. Access, Outlook, otros (.pub y .xps) |

| Código abierto | StarOffice/OpenOffice/LibreOffice | |

| Estándares abiertos | PDF RTF HTML | XML CSV TXT |

Tipos de archivo admitidos | |||

|---|---|---|---|

| APA | Enmienda de privacidad de Australia | HIPAA | Ley de portabilidad y responsabilidad de los seguros médicos |

| APPI | Ley de protección de datos personales | KVKK | Ley de protección de datos personales de Turquía |

| CCPA | Ley de privacidad del consumidor de California | LGPD | Ley General de Protección de Datos (Brasil) |

| RGPD | Finanzas | NYDFS | Departamento de servicios financieros del estado de Nueva York |

| RGPD | Reglamento general de protección de datos | PCI DSS | Norma de seguridad de datos del sector de las tarjetas de pago |

| RGPD | Servicios sanitarios | SHIELD | Escudo de la Privacidad |

| RGPD | Documento nacional de identidad | RGPD del Reino Unido | Reglamento general de protección de datos (Reino Unido) |

| RGPD | Datos personales |

Investigación de analistas

Thales nombrado líder global en plataformas de seguridad de datos

Descubra por qué en la KuppingerCole Leadership Compass sobre plataformas de seguridad de datos de 2025

FUNCIONES DE LOCALIZACIÓN Y CLASIFICACIÓN DE DATOS

Obtenga la visibilidad que necesita de los datos confidenciales a nivel de empresa

Mayor seguridad

Sin saber dónde están sus datos, es difícil prevenir las filtraciones y los accesos no autorizados y aplicar medidas de seguridad para protegerlos. Clasificar sus datos garantiza que se gestionen de acuerdo con la normativa.

Gestión de datos

Elimine el exceso de almacenamiento y los costes reduciendo los datos redundantes, obsoletos o almacenados que no tienen valor empresarial para su organización. Cree flujos de trabajo optimizados que automaticen los procesos futuros y conceda acceso en función de las necesidades de los usuarios.

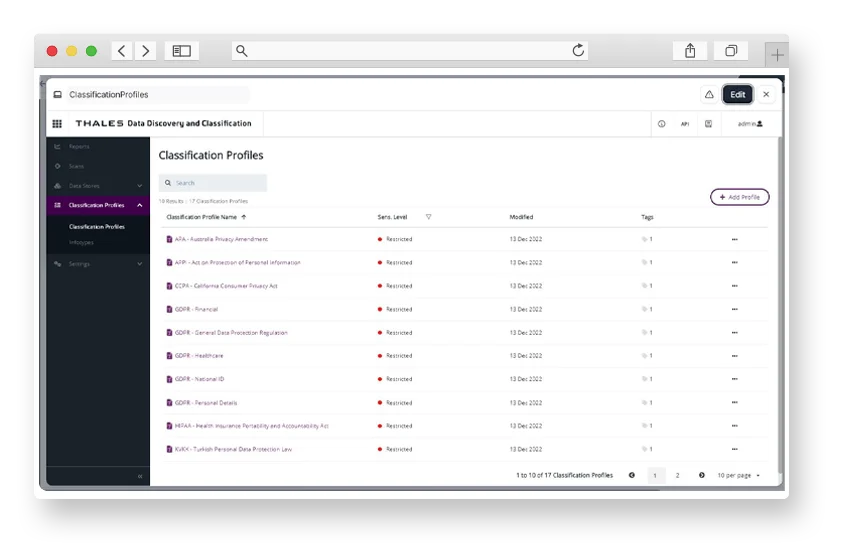

Cumplimiento normativo continuo

Lo mantiene al día automáticamente con los principales requisitos de cumplimiento normativo globales y regionales, al tiempo que reduce el riesgo de auditorías fallidas o multas mediante la identificación proactiva de las lagunas de cumplimiento.

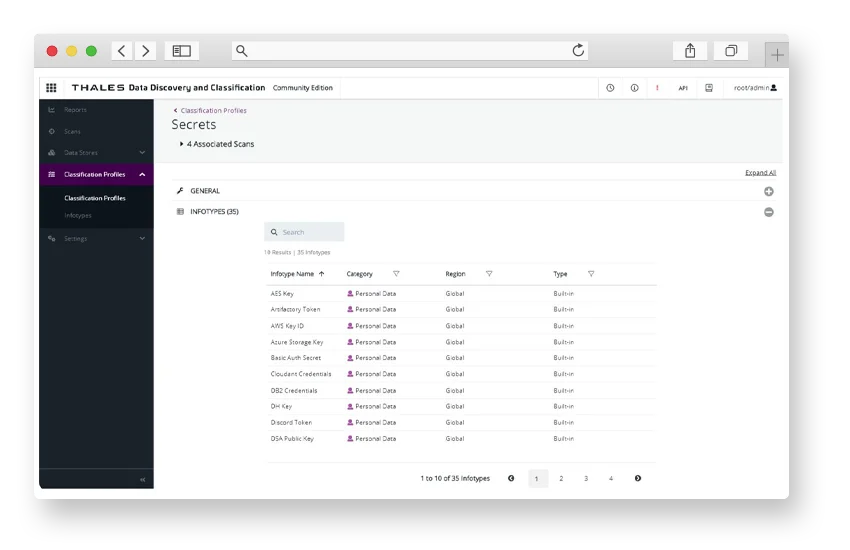

Localización de secretos

Cuando los actores de amenazas descubren secretos como tokens, claves API, contraseñas o nombres de usuario, pueden utilizarlos para penetrar en los sistemas informáticos. CipherTrust Data Discovery and Classification utiliza IA para escanear proactivamente el código en busca de patrones específicos, haciendo que los desarrolladores sean conscientes de ellos antes de que se conviertan en amenazas para la seguridad. Localización de secretos ayuda proactivamente a detener a los actores maliciosos antes de que obtengan acceso no autorizado a sus datos.

Plataforma integral

Obtenga visibilidad de la ubicación de los datos confidenciales para poder descubrir y cerrar las brechas de seguridad y cumplimiento. DDC explora almacenes de datos estructurados y no estructurados en busca de entidades con nombre en diferentes formatos e idiomas globales para ayudar a los clientes a encontrar datos confidenciales en cualquier idioma y en cualquier lugar de su empresa.

Instalación y gestión simplificadas

La identificación de datos confidenciales en toda la empresa lleva mucho tiempo, lo que subraya la necesidad de herramientas que faciliten una rápida implantación, permitiendo un rápido escaneado. La instalación de DDC se ha agilizado mediante secuencias de comandos automatizadas, lo que simplifica las implantaciones locales para configuraciones de uno o cinco nodos. El proceso de configuración de las instalaciones en la nube requiere un solo clic, integrando automáticamente todos los componentes en el entorno de la nube.

MEJORE LA SEGURIDAD DE SUS DATOS

Descubra cómo CipherTrust Data Discovery and Classification puede ayudar a su empresa

Póngase en contacto con un experto de Thales para que lo ayude a adaptar un plan de seguridad de datos a las necesidades de su organización.

RECURSOS Y PREGUNTAS FRECUENTES

Aprenda a localizar y proteger sus datos confidenciales

Preguntas frecuentes

¿Cómo funciona CipherTrust Data Discovery and Classification?

CipherTrust Data Discovery and Classification proporciona una visibilidad completa de la ubicación de los datos confidenciales en toda la empresa, para que pueda descubrir y cerrar las brechas de cumplimiento.

DDC explora almacenes de datos estructurados y no estructurados en busca de entidades con nombre en diferentes formatos e idiomas globales para ayudarlo a encontrar cualquier tipo de datos confidenciales, en cualquier idioma y en cualquier lugar de su empresa.

Una vez que haya identificado los puntos ciegos de seguridad, puede corregirlos rápidamente utilizando una de las soluciones de cifrado líderes del mercado de la plataforma CipherTrust.

¿A qué problemas y casos de uso de los clientes da respuesta el DDC?

Cumplimiento de la normativa sobre seguridad y privacidad: las organizaciones tienen que proteger la información de identificación personal (IIP) contra las filtraciones de datos y el uso indebido para cumplir con los requisitos de las normativas de privacidad como el Reglamento General de Protección de Datos (RGPD), la Ley de privacidad del consumidor de California (CCPA), la Ley de transferibilidad y responsabilidad de seguros médicos (HIPAA) y la Ley general de protección de datos de Brasil (LGPD). CipherTrust DDC proporciona una visibilidad completa de la ubicación de los datos confidenciales, lo que mejora la capacidad de una organización para adoptar controles y medidas de seguridad de datos adecuados para proteger los datos personales confidenciales frente a pérdidas y accesos no autorizados.

Aumentar la visibilidad de los datos: Las organizaciones necesitan una mayor visibilidad de los datos para apoyar una mejor toma de decisiones para el análisis de riesgos y la corrección, así como la presentación de informes y el cumplimiento. Según el informe de Thales sobre amenazas a los datos de 2024, el 70 % de las empresas solo es capaz de clasificar el 50 % o menos de sus datos. CipherTrust DDC analiza automáticamente sus almacenes de datos en entornos locales, híbridos y multinube para ayudarlo a proteger y gestionar sus datos confidenciales.

Reduzca el riesgo de exposición durante la migración a la nube: los grandes programas de cambio, como la transformación digital, implican trasladar grandes cantidades de datos confidenciales de un entorno a otro. La dispersión incontrolada de datos a través de plataformas en la nube aumenta el potencial de que se produzca una violación de datos, así como la infracción de la normativa sobre privacidad. A medida que los entornos informáticos se vuelven más complejos, resulta más difícil localizar datos confidenciales y supervisar o gestionar el acceso a todas las fuentes de datos. CipherTrust DDC proporciona visibilidad sobre qué información tiene almacenada exactamente para que pueda planificar una estrategia eficaz de transformación para salvaguardar los datos en cada fase del proceso.

Localización de secretos: las tendencias modernas de desarrollo como la contenedorización, DevOps y la automatización han contribuido a un aumento masivo en el uso de secretos (credenciales, certificados, claves) para la autenticación. Los secretos pueden ser vulnerables a los ciberataques si no se gestionan de forma segura. La plataforma de seguridad de datos CipherTrust ofrece un flujo de trabajo simplificado para hacer frente a este riesgo. DDC localiza automáticamente más de 30 tipos diferentes de secretos, incluyendo claves AES, secretos de autorización y claves SSH. Una vez localizados los secretos expuestos, los equipos de seguridad pueden tomar medidas para remediar el riesgo y mejorar la postura de seguridad mediante CipherTrust Secrets Management.

¿Cómo ayuda la solución a proteger los datos e imponer el cumplimiento de la normativa?

CipherTrust Data Discovery and Classification localiza eficazmente los datos confidenciales en toda la empresa mediante un flujo de trabajo optimizado que automatiza la localización, la clasificación y la protección, elimina los puntos ciegos de seguridad y proporciona una visión clara de los datos confidenciales y sus riesgos.

Viene con un amplio conjunto de plantillas integradas para localizar rápidamente los datos regulados. Como resultado, las organizaciones pueden descubrir y cerrar más fácilmente sus lagunas de protección de datos, priorizar sus esfuerzos de corrección y responder proactivamente a un número creciente de normativas sobre privacidad y seguridad de datos.

¿Cómo se comunica el DDC de forma segura con los almacenes de datos?

CipherTrust Data Discovery and Classification se comunica con los almacenes de datos a través de agentes. Los agentes pueden instalarse local o remotamente en los almacenes de datos. Los agentes se conectan a las fuentes de datos mediante protocolos nativos, p. ej., NFS para Unix Share, SMB para Windows Share, HDFS para Hadoop, etc.

Cada protocolo tiene su propia forma de proteger los datos. Por ejemplo:

- Bases de datos: autenticación de usuario y contraseña con SSL/TLS.

- NFS puede protegerse mediante el acceso al anfitrión y la configuración de permisos de archivo.

- SMB utiliza autenticación de usuario, contraseña y dominio.

- Hadoop utiliza un protocolo propietario.

El cliente es responsable de lo siguiente:

- Utilizar TLS o texto sin formato

- Refuerzo de los servidores en los que se despliegan los agentes

¿Cuáles son las opciones de despliegue?

La solución se despliega in situ mediante la instalación de un agente en el host, o de forma remota a través de un agente proxy.

¿Cuáles son los pros y los contras de los despliegues con y sin agente?

A continuación figuran las recomendaciones para los despliegues basados y no basados en agentes. Ambos enfoques comparten las siguientes ventajas:

Con agente

- Valor

- No es necesario transmitir la información a través de la red para escanearla

- Escaneado más rápido

- No se necesitan credenciales para escanear

- Recomendación

- Escaneo de almacenes de datos que permiten la instalación local de un agente. P. ej., almacenamiento local y memoria local en un servidor o estación de trabajo con agentes instalados

Sin agente

- Valor

- Despliegue más rápido, ya que los agentes no tienen que instalarse directamente en los anfitriones de destino

- Puede escanear múltiples objetivos

- Puede escanear cualquier tipo de objetivos

- No consume recursos en el anfitrión de destino

- Recomendación

- Exploración de almacenes de datos a los que solo se puede acceder a distancia. P. ej., sistemas de bases de datos, servidores de correo electrónico, almacenes en la nube y ubicaciones de almacenamiento en red

¿En qué se diferencia la DDC de las soluciones de prevención de pérdida de datos (DLP)?

Las soluciones DLP se centran en impedir que los datos confidenciales salgan del perímetro de la organización. CipherTrust Data Discovery and Classification se centra en la privacidad y la protección de los datos: identificar los datos confidenciales y obtener una comprensión clara de los datos y su riesgo.

Esto permite a las organizaciones tomar las medidas adecuadas para proteger sus datos y cumplir la normativa sobre privacidad y seguridad de los datos.