CipherTrust Batch Data Transformation (BDT) realiza operaciones masivas de alta velocidad de tokenización/cifrado desde el origen hasta el destino, eliminando la necesidad de que los desarrolladores creen una herramienta de transformación para la migración de datos.

Fácil integración con CipherTrust Tokenization/Encryption

Aumento de la eficiencia operativa

- Configuración basada en políticas

- Eliminación de la carga de mantenimiento en todos los equipos

- Rotación automática de claves: facilita la gestión del ciclo de vida de las claves

Aumente la capacidad de desarrollo

- Las actualizaciones ya no se realizan en código

- Transfiera la responsabilidad de la protección de datos al equipo de seguridad de datos mediante API simplificadas

Gestión centralizada

- Sin archivos locales: garantiza una protección de datos uniforme en todo su entorno.

- Permite a los administradores de seguridad de datos definir políticas de datos y actualizar cifrados en menos de un minuto.

The Forrester Wave™: Data Security Platforms, Q1 2025

Cost savings and business benefits enabled by the CipherTrust Data Security Platform

Thales’ vision for data security is holistic and distinguishing, with market impact resulting from its focus on enabling postquantum preparations and crypto agility. Thales is underway with efforts to combine Thales CipherTrust and Imperva Data Security Fabric into a combined DSP. It boasts an impressive roadmap and robust community strategy for engagement.”

Aplique cualquier tipo de protección de datos desde una única interfaz

La BDT admite la tokenización, el cifrado y la generalización de datos para que las organizaciones puedan cifrar los datos que están en texto plano, proteger los campos confidenciales durante los trabajos ETL programados y volver a proteger los datos para adaptarlos a los nuevos estándares.

La BDT admite el enmascaramiento y la supresión de datos estáticos para revelar datos confidenciales en función de la necesidad de conocerlos.

- El enmascaramiento de datos estáticos oculta los datos a los que no se necesita acceder, revelando solo los datos relevantes para el grupo; esto es especialmente valioso para los analistas de datos (seudonimización) y mejora el rendimiento del servicio al cliente (los datos ya están enmascarados cuando llegan).

- La supresión proporciona una máscara absoluta que muestra un campo con datos redactados o lo oculta.

Gestión centralizada

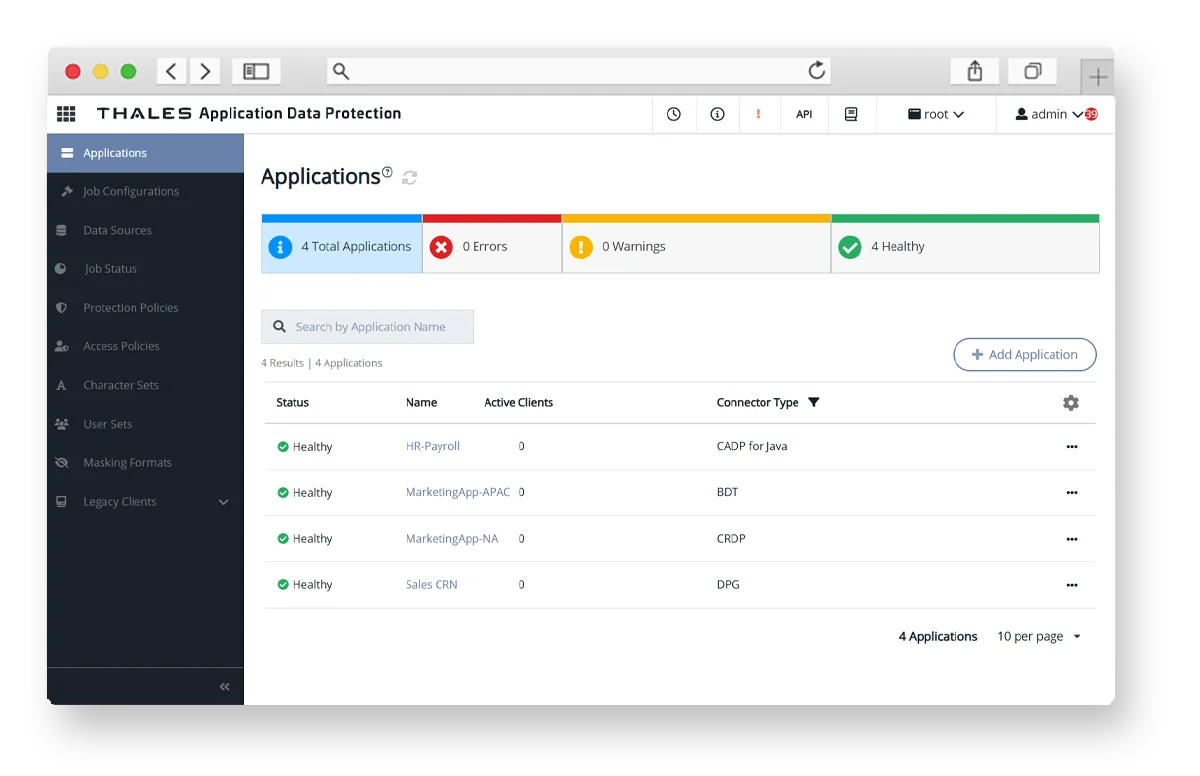

Las auditorías se vuelven más precisas, rápidas y completas gracias a la visibilidad de todas las políticas en un panel único que muestra dónde están desplegados los conectores y los números de versión correspondientes.

CipherTrust Manager proporciona una vista centralizada del estado de cada conector criptográfico ágil, ya sea operativo, fuera de línea o que requiera atención, junto con métricas como la salud y la última hora de registro. Los administradores de seguridad de datos pueden desglosar instantáneamente los conectores individuales para obtener información detallada, realizar ajustes de configuración o aplicar soluciones automatizadas.

Disponemos de soluciones de tokenización y cifrado para satisfacer sus necesidades de seguridad e infraestructura.

Ventajas de cada función

Con BDT, dispondrá de una fácil integración con tokenización/cifrado.

- Seguridad

- Eficiencia

- Alto rendimiento

Se protege la reputación, se superan las auditorías, se cumple con la normativa y no aumenta la deuda técnica. Los departamentos de operaciones informáticas pueden implementar fácilmente la BDT gestionada de forma centralizada en todo su entorno mediante contenedores.

Las auditorías se superan, en cumplimiento de la normativa, con la facultad de actualizar la protección de datos siempre que sea necesario. Pueden controlar el horario de BDT. Tienen el control total de las políticas, garantizando la coherencia y la protección de los datos incluso cuando los desarrolladores o los administradores de bases de datos utilizan BDT para transformar los datos.

No es necesario aprender criptografía ni realizar las actualizaciones de protección de datos, no aumenta la deuda técnica.