CipherTrust Application Data Protection (CADP) protege los datos en aplicaciones/servicios como un SDK de alto rendimiento y elimina la necesidad de que los desarrolladores (Devs) gestionen los detalles de seguridad y actualicen regularmente la protección de datos.

Las actualizaciones ya no se realizan en código

Disminuir la participación de los desarrolladores

- Menos de 1 minuto para cerrar las brechas de vulnerabilidad de los datos confidenciales

- Manténgase al día en seguridad de datos sin crear grandes proyectos

- Reduzca la complejidad con la protección masiva de datos

Aumente la capacidad de desarrollo

- Reduzca la carga del equipo de desarrollo

- Transfiera la responsabilidad de la protección de datos al equipo de seguridad de datos mediante API simplificadas

- Obtenga una ventaja competitiva sobre las organizaciones que utilizan código tradicional

Separación de funciones

- Los desarrolladores utilizan protección de datos

- Los administradores de seguridad de datos controlan el qué, el cómo y el quién mediante políticas gestionadas de forma centralizada

- La agilidad criptográfica permite a los administradores de seguridad de datos cambiar cifrados, parámetros y claves en tiempo real

«Del mismo modo que se utilizan claves diferentes para las distintas columnas de la base de datos, también se utilizan claves diferentes para los distintos tipos de datos. Aprender y aplicar las reglas de la criptografía lleva mucho tiempo y hay proyectos más apasionantes en los que trabajar».

GARTNER is a trademark and service mark of Gartner, Inc., and/or its affiliates, and is used herein with permission. All rights reserved.

Aplique cualquier tipo de protección de datos desde una única interfaz

CADP admite la tokenización, el cifrado y la generalización de datos para que las organizaciones puedan optimizar la protección de cada dato y reducir así el riesgo de que se filtren datos confidenciales. CADP admite la conservación de formatos para adaptarse al esquema actual de cada organización, de modo que estas no tengan que realizar cambios en su entorno.

CADP admite el enmascaramiento y la redacción de datos para revelar datos confidenciales en función de la necesidad de conocerlos.

- El enmascaramiento estático de datos enmascara los datos a los que no es necesario acceder, revelando solo los datos relevantes para el grupo; esto es especialmente valioso para los analistas de datos (seudonimización) y un mayor rendimiento para el servicio de atención al cliente (los datos ya están enmascarados cuando llegan).

- El enmascaramiento dinámico de datos es preferible cuando usuarios con diferentes niveles de acceso van a acceder a los datos y tienen derechos para acceder a diferentes partes de estos.

- La supresión proporciona una máscara absoluta que muestra un campo con datos enmascarados u oculta el campo.

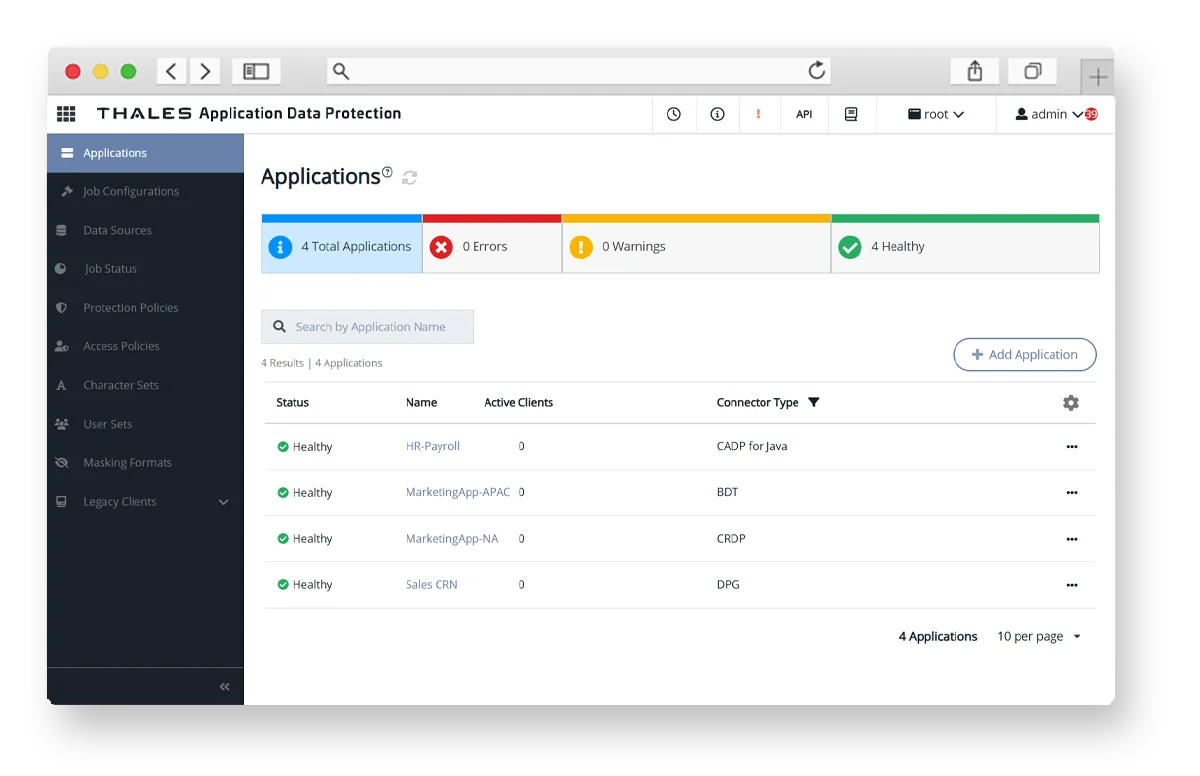

Administración centralizada

Las auditorías se vuelven más precisas, rápidas y completas gracias a la visibilidad de todas las políticas en un panel único que muestra dónde están desplegados los conectores y los números de versión correspondientes.

CipherTrust Manager proporciona una vista centralizada del estado de cada conector criptográfico ágil, ya sea operativo, fuera de línea o que requiera atención, junto con métricas como la salud y la última hora de registro. Los administradores de seguridad de datos pueden desglosar instantáneamente los conectores individuales para obtener información detallada, realizar ajustes de configuración o aplicar soluciones automatizadas.

We have Tokenization and Encryption solutions to meet your security and infrastructure requirements.

Ventajas de cada función

Con CADP, puede disfrutar de algo BUENO + RÁPIDO + BARATO desde ya.

- Más ingresos, gracias al aumento de la capacidad de desarrollo

- Más seguridad gracias a un proceso de menos de 1 minuto para cerrar las brechas de vulnerabilidad

- Más innovación al no aumentar la acumulación

Se cierran las brechas de vulnerabilidad en menos de un minuto, se respeta la hoja de ruta (porque no hay imprevistos de protección de datos que aparten a los desarrolladores de proyectos generadores de ingresos).

Los desarrolladores pueden seguir centrados en proyectos que generen ingresos porque no tienen que actualizar la protección de datos.

No se requieren tiempos de inactividad ni simulacros de incendio para actualizar la protección de datos.

Ultraseguro (se mantiene al tanto de su postura de seguridad cerrando las brechas de vulnerabilidad en menos de un minuto), se respeta la hoja de ruta (porque no hay simulacros de incendio de protección de datos que saquen a los desarrolladores de los proyectos que generan ingresos).

Visibilidad de la postura de seguridad actual (un panel único, gestión centralizada, basada en políticas), sin cambios en el código para realizar actualizaciones (elimina la dependencia de DevOps para las actualizaciones).

Se protege la reputación, se superan las auditorías, se cumple la normativa y no se incrementa la deuda técnica.

Las auditorías se superan, en cumplimiento de la normativa, con la facultad de actualizar la protección de datos siempre que sea necesario.

No es necesario aprender criptografía ni realizar las actualizaciones de protección de datos, no aumenta la deuda técnica.