Qu’est-ce que la découverte et la classification de données ?

La découverte et la classification des données sont le processus d’identification et de classification de vos données et des informations personnelles qu’elles contiennent, ce qui vous permet de renforcer votre sécurité et votre conformité.

La découverte et la classification des données sont les deux composantes essentielles de la gestion des données.

- La découverte de données est le processus d’identification et de localisation des sources de données, de compréhension de leurs formats et d’évaluation de leur qualité.

- La classification des données est le processus d’étiquetage et de marquage des données en fonction de leur sensibilité, de leur valeur et des exigences réglementaires. Les données sont le plus souvent classées comme publiques, internes, confidentielles ou restreintes.

70 %

des entreprises ne sont capables de classifier que 50 % ou moins de leurs données - Rapport sur les menaces liées aux données de Thales

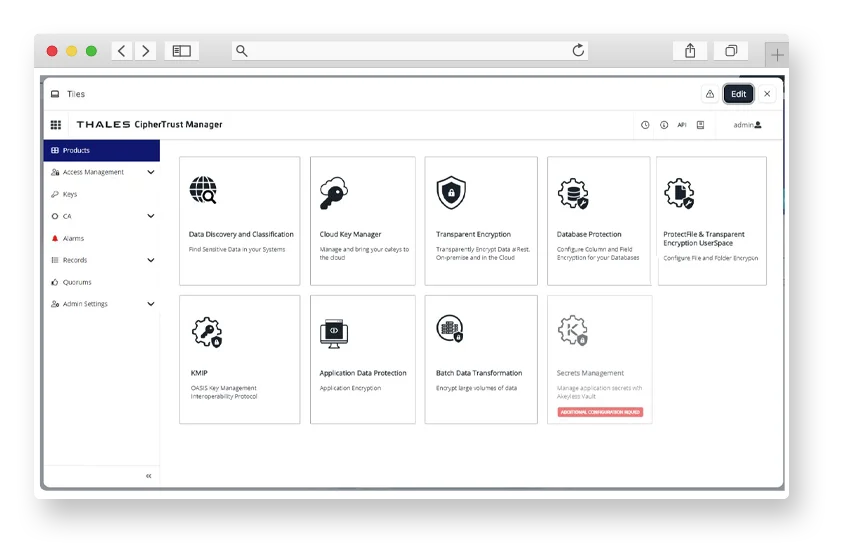

Trouvez et protégez vos données avec CipherTrust

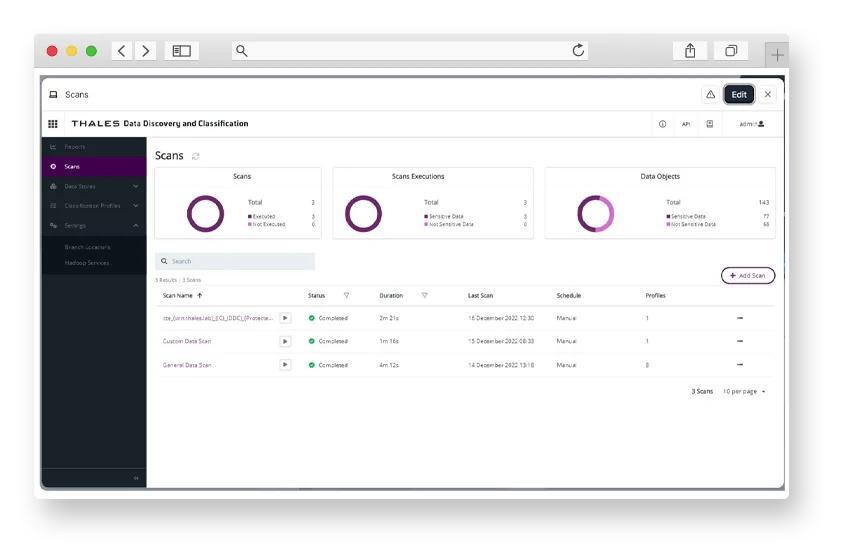

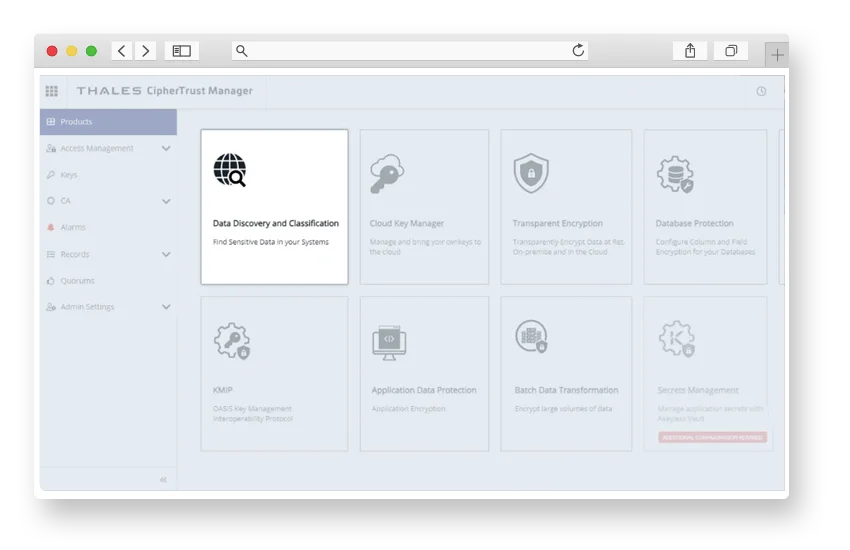

CipherTrust Data Discovery and Classification (DDC) découvre et classifie les données, ce qui permet aux organisations de renforcer leur sécurité et leur conformité. Une gestion des données plus agile et sécurisée. CipherTrust Data Discovery and Classification offre une visibilité complète sur l’emplacement des données sensibles dans votre entreprise, ce qui vous permet de découvrir et de combler les lacunes en matière de conformité.

DDC analyse les magasins de données structurées et non structurées à la recherche d’entités nommées dans différents formats et langues afin de vous aider à trouver tout type de données sensibles, dans n’importe quelle langue, partout au sein de votre entreprise

- Découvrez et classez vos données

- Sécurisez vos données au mieux

- Améliorez votre conformité

Pourquoi vous aimerez CipherTrust Data Discovery and Classification ?

Renforcez la sécurité de vos données

- Découvrez et classez facilement vos données

- Plateforme centrale pour la gestion des données

- Tableaux de bord et rapports en temps réel

- Découverte de types d’informations personnalisés

Gérez facilement la sécurité de vos données

- Sécurisez les données sensibles

- Comprenez les risques de sécurité

- Découvrez les secrets avant qu’ils ne deviennent des problèmes de sécurité

- Sachez quelles données nécessitent quel niveau de sécurité

Répondez aux exigences de conformité

- Découvrez vos lacunes en matière de conformité

- Réduisez les risques

- Éliminez les données inutiles

- Gardez une longueur d’avance sur les changements réglementaires

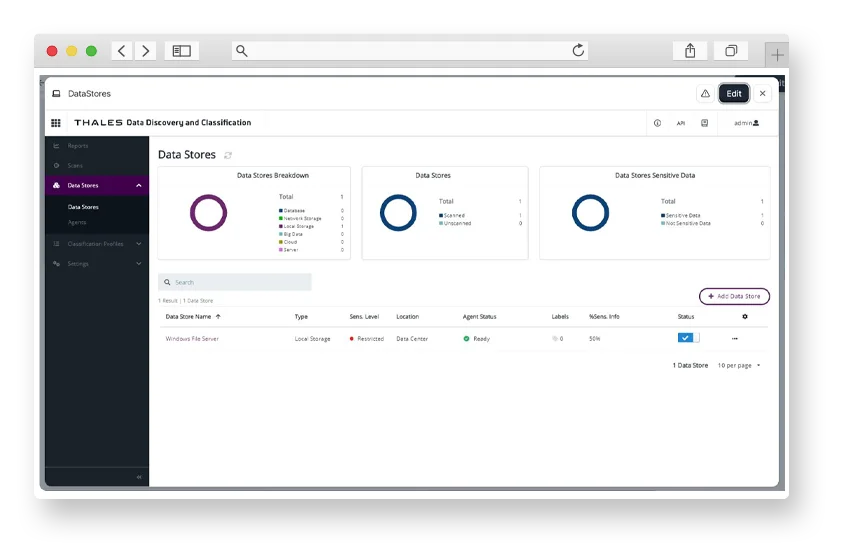

Magasins de données | ||

|---|---|---|

| Stockage local | Stockage local SharePoint sur site Exchange Server Windows et Linux locaux | Stockages en réseau

|

| Stockage en réseau | Partage Windows (CIS/SMB) | |

| Base de données | IBM DB2 Microsoft SQL MongoDS MySQL | Base de données Oracle PostgreSQL SAP HANA SQL |

| Big Data | Clusters Hadoop | Teradata |

| Cloud | Buckets AWS S3 Blobs et Table Azure Google Workspace (Gmail et Gdrive) | Table Azure Office 365 (Exchange, SharePoint et OneDrive) SalesForce |

Types de fichiers pris en charge | ||

|---|---|---|

| Bases de données | Access Dbase | SQLite MSSQL MDF et LDF |

| Images | BMP FAX GIF JPG | PDF (intégré) PNG TIF |

| Compressé | Bzip2 Gzip (tous les types) | TAR ZIP (tous les types) |

| Archive de sauvegarde Microsoft TXT | Microsoft binaire/BKF | |

| Microsoft Office | v5 6 95 97 2000 | XP 2003 et plus récent Fichiers Office : Word, Excel, PowerPoint. Access, Outlook, Autres(.pub & .xps) |

| Open source | StarOffice/OpenOffice/LibreOffice | |

| Open standards | PDF RTF HTML | XML CSV TXT |

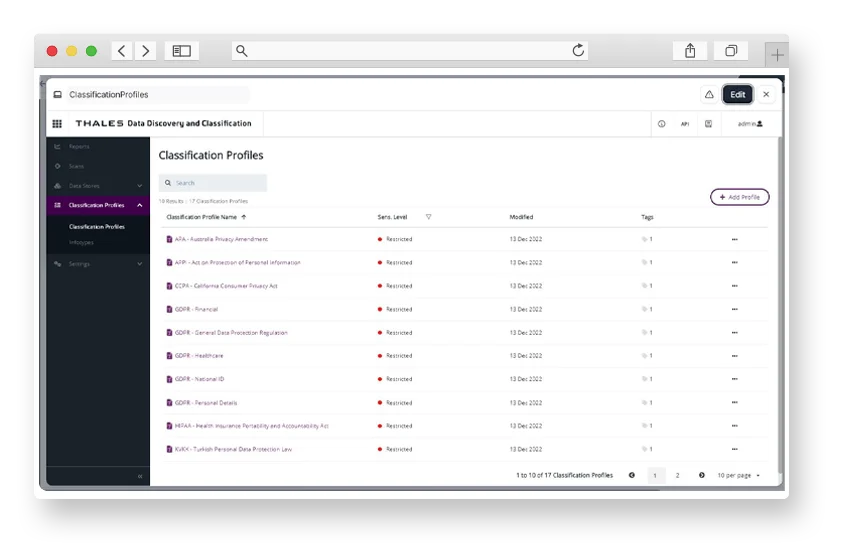

Types de fichiers pris en charge | |||

|---|---|---|---|

| APA | Privacy Amendment (Australie) | HIPAA | Loi relative à la transférabilité et à la responsabilité en matière d’assurance maladie |

| APPI | Loi relative à la protection des informations personnelles | KVKK | Loi turque sur la protection des données personnelles |

| CCPA | Loi californienne sur la protection de la vie privée des consommateurs | LGPD | Loi générale sur la protection des données (Brésil) |

| RGPD | Financier | NYDFS | Département des services financiers de l’État de New York |

| RGPD | Règlement général sur la protection des données | PCI DSS | Standard de sécurité des données dans l’industrie du paiement par carte |

| RGPD | Santé | SHIELD | Privacy Shield Framework |

| RGPD | Carte d’identité nationale | UK-GDPR | Règlement général sur la protection des données (Royaume-Uni) |

| RGPD | Coordonnées |

Étude d’analystes

Thales nommé leader général des plateformes de sécurité des données

Découvrez pourquoi dans le KuppingerCole Leadership Compass sur les plateformes de sécurité des données, 2025

CARACTÉRISTIQUES DE LA DÉCOUVERTE ET DE LA CLASSIFICATION DES DONNÉES

Obtenez la visibilité dont vous avez besoin sur les données sensibles au sein de votre entreprise

Sécurité améliorée

Si vous ne savez pas où se trouvent vos données, il est difficile de prévenir les violations de données et les accès non autorisés, et de mettre en œuvre des mesures de sécurité pour en assurer la protection. La classification de vos données garantit leur gestion conformément aux réglementations de conformité.

Gestion des données

Éliminez les excédents de stockage et les coûts en réduisant les données redondantes, obsolètes ou stockées qui n’ont aucune valeur commerciale pour votre organisation. Créez des flux de travail rationalisés qui automatisent les processus futurs et accordent l’accès en fonction des besoins des utilisateurs.

Conformité continue

Restez automatiquement au courant de toutes les principales exigences de conformité mondiales et régionales tout en réduisant le risque d’échec des audits ou d’amendes en identifiant de manière proactive les lacunes en matière de conformité.

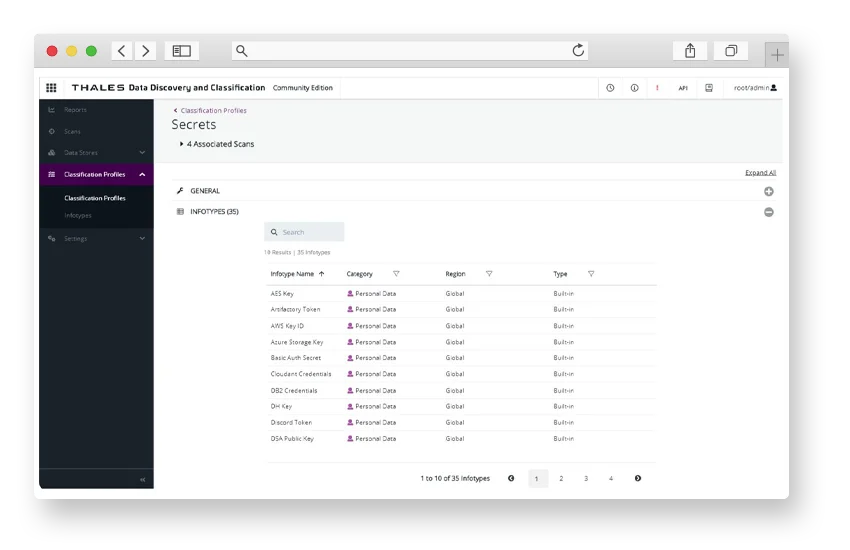

Découverte des secrets

Lorsque des acteurs malveillants découvrent des secrets tels que des jetons, des clés API, des mots de passe ou des noms d’utilisateur, ils peuvent les utiliser pour s’introduire dans les systèmes informatiques. CipherTrust Data Discovery and Classification utilise l’IA pour analyser de manière proactive le code à la recherche de modèles spécifiques, informant ainsi les développeurs avant qu’ils ne se transforment en menace pour la sécurité. La découverte des secrets contribue de manière proactive à stopper les acteurs malveillants avant qu’ils n’obtiennent un accès non autorisé à vos données.

Une plateforme complète

Bénéficiez d’une visibilité sur l’emplacement des données sensibles, ce qui vous permet de découvrir et de combler les lacunes en matière de sécurité et de conformité. DDC analyse les magasins de données structurées et non structurées à la recherche d’entités nommées dans différents formats et langues afin d’aider vos clients à trouver les données sensibles dans n’importe quelle langue, partout au sein de leur entreprise

Installation et gestion simplifiées

Identifier les données sensibles à l’échelle de l’entreprise est chronophage, ce qui souligne le besoin d’outils permettant un déploiement rapide et des analyses immédiates. L’installation de DDC a été simplifiée grâce à des scripts automatisés, facilitant les déploiements sur site pour des configurations à un ou cinq nœuds. Le processus de configuration pour les installations dans le cloud ne nécessite qu’un seul clic, intégrant automatiquement tous les composants dans l’environnement cloud.

AMÉLIORER LA SÉCURITÉ DE VOS DONNÉES

Découvrez comment CipherTrust Data Discovery and Classification peut aider votre entreprise

Contactez un expert Thales pour obtenir de l’aide afin d’adapter un plan de sécurité des données aux besoins de votre organisation.

RESSOURCES ET FAQ

Apprenez à découvrir et à protéger vos données sensibles

Questions fréquentes

Comment fonctionne CipherTrust Data Discovery and Classification ?

CipherTrust Data Discovery and Classification offre une visibilité complète sur l’emplacement des données sensibles dans votre entreprise, ce qui vous permet de découvrir et de combler les lacunes en matière de conformité.

DDC analyse les magasins de données structurées et non structurées à la recherche d’entités nommées dans différents formats et langues afin de vous aider à trouver tout type de données sensibles, dans n’importe quelle langue, partout au sein de votre entreprise

Une fois que vous avez identifié les failles de votre sécurité, vous pouvez rapidement y remédier en utilisant l’une des solutions de chiffrement de la plateforme CipherTrust, leader sur le marché.

Quels sont les problèmes des clients et les cas d’utilisation auxquels répond la solution DDC ?

Conformité avec les réglementations en matière de sécurité et de protection de la vie privée : Les organisations doivent protéger les informations d’identification personnelle (PII) contre les fuites de données et les utilisations abusives afin de se conformer aux exigences des réglementations relatives à la protection de la vie privée telles que le règlement général sur la protection des données (RGPD), la Loi californienne sur la protection de la vie privée des consommateurs (CCPA), la Loi relative à la transférabilité et à la responsabilité en matière d’assurance maladie (HIPAA) et la Loi générale sur la protection des données du Brésil (LGPD). CipherTrust DDC offre une visibilité complète sur l’emplacement des données sensibles, améliorant la capacité d’une organisation à adopter des contrôles et des mesures de sécurité des données appropriés pour protéger les données personnelles sensibles contre la perte et l’accès non autorisé.

Augmenter la visibilité des données : les organisations ont besoin d’une plus grande visibilité des données afin d’améliorer la prise de décision en matière d’analyse des risques et de remédiation, ainsi qu’en matière de reporting et de conformité. Selon le Rapport sur les menaces liées aux données de Thales 2024, 70 % des entreprises ne sont capables de classer que 50 % ou moins de leurs données. CipherTrust DDC analyse automatiquement vos magasins de données dans des environnements sur site, hybrides et multicloud pour vous aider à protéger et à gérer vos données sensibles.

Réduire le risque d’exposition lors de la migration vers le cloud : les grands programmes de changement comme la transformation numérique impliquent le déplacement de grandes quantités de données sensibles d’un environnement à un autre. La dispersion incontrôlée des données sur les plateformes cloud augmente le risque de violation de données ainsi que celui d’enfreindre les réglementations en matière de protection de la vie privée. Les environnements informatiques devenant de plus en plus complexes, il devient plus difficile de découvrir les données sensibles et de superviser ou de gérer l’accès à toutes les sources de données. CipherTrust DDC offre une visibilité sur les informations que vous avez stockées, ce qui vous permet de planifier une stratégie de transformation efficace pour protéger les données à chaque étape du processus.

Découverte des secrets : les tendances modernes de développement comme la conteneurisation, DevOps et l’automatisation ont contribué à une augmentation massive de l’utilisation de secrets (identifiants, certificats, clés) pour l’authentification. Les secrets peuvent être vulnérables aux cyberattaques s’ils ne sont pas gérés de manière sécurisée. CipherTrust Data Security Platform offre un flux de travail simplifié pour faire face à ce risque. DDC découvre automatiquement plus de 30 types de secrets différents, y compris les clés AES, les secrets d’authentification et les clés SSH. Une fois que les secrets exposés ont été découverts, les équipes de sécurité peuvent prendre des mesures pour remédier au risque et améliorer la posture de sécurité à l’aide de CipherTrust Secrets Management.

Comment la solution contribue-t-elle à la protection des données et au respect de la conformité ?

CipherTrust Data Discovery and Classification localise efficacement les données sensibles à l’échelle de l’entreprise à l’aide d’un flux de travail rationalisé qui automatise la découverte, la classification et la protection, élimine les angles morts en matière de sécurité et fournit une vision claire des données sensibles et des risques qu’elles présentent.

Elle inclut un ensemble complet de modèles intégrés pour une découverte rapide des données réglementées. Par conséquent, les organisations peuvent plus facilement découvrir et combler leurs lacunes en matière de protection des données, hiérarchiser leurs efforts de remédiation et répondre de manière proactive à un nombre croissant de réglementations relatives à la confidentialité et à la sécurité des données.

Comment DDC communique-t-il en toute sécurité avec les magasins de données ?

CipherTrust Data Discovery and Classification communique avec les magasins de données par l’intermédiaire d’agents. Les agents peuvent être installés localement ou à distance sur les magasins de données. Les agents se connectent aux sources de données à l’aide de protocoles natifs, par exemple NFS pour les partages Unix, SMB pour les partages Windows, HDFS pour Hadoop, etc.

Chaque protocole a sa propre façon de protéger les données. Par exemple :

- Bases de données : authentification de l’utilisateur et du mot de passe avec SSL/TLS.

- NFS peut être sécurisé par la configuration de l’accès à l’hôte et des autorisations de fichiers.

- SMB utilise l’authentification de l’utilisateur, du mot de passe et du domaine.

- Hadoop utilise un protocole propriétaire.

Le client est responsable des éléments suivants :

- Utilisation de TLS ou de texte en clair

- Durcissement des serveurs sur lesquels les agents sont déployés

Quelles sont les options de déploiement ?

La solution est déployée sur site en installant un agent sur l’hôte, ou à distance via un agent proxy.

Quels sont les avantages et les inconvénients des déploiements avec ou sans agent ?

Vous trouverez ci-dessous les recommandations pour les déploiements avec et sans agent. Les deux approches présentent les avantages suivants :

Avec agent

- Valeur

- Les informations n’ont pas besoin d’être transmises sur le réseau pour être scannées

- Analyse plus rapide

- Pas besoin d’informations d’identification pour l’analyse

- Recommandation

- Analyse des magasins de données qui permettent l’installation locale d’un agent. Par exemple, stockage local et mémoire locale sur un serveur ou un poste de travail avec des agents installés

Sans agent

- Valeur

- Déploiement plus rapide, car les agents n’ont pas besoin d’être installés directement sur les hôtes cibles

- Peut analyser plusieurs cibles

- Peut analyser n’importe quel type de cibles

- Il ne consomme pas de ressources sur l’hôte cible

- Recommandation

- Analyse des magasins de données qui ne sont accessibles qu’à distance. Par exemple, les systèmes de base de données, les serveurs de messagerie, les espaces de stockage cloud et les emplacements de stockage réseau

Comment DDC se compare-t-il aux solutions de prévention de la perte de données (Data Loss Prevention, DLP) ?

Les solutions DLP visent à empêcher les données sensibles de quitter le périmètre de l’organisation. CipherTrust Data Discovery and Classification se concentre sur la confidentialité et la protection des données, en identifiant les données sensibles et en obtenant une compréhension claire des données et de leurs risques.

Les organisations peuvent ainsi prendre des mesures appropriées pour protéger leurs données et se conformer aux réglementations en matière de confidentialité et de sécurité des données.