CipherTrust Application Data Protection (CADP) protège les données au sein des applications et services grâce à un SDK performant, et élimine la nécessité pour les développeurs (Devs) de gérer les détails de sécurité et de mettre régulièrement à jour la protection des données.

Les mises à jour ne sont plus effectuées par le biais du code

Moins d’implication de la part des développeurs

- Moins d’une minute pour combler les lacunes en matière de vulnérabilité des données sensibles

- Restez au courant des dernières évolutions en matière de sécurité des données sans créer de grands projets

- Réduisez la complexité grâce à la protection des données en masse

Augmentez la capacité des développeurs

- Réduisez la charge de travail des développeurs

- Transférez la responsabilité de la protection des données à l’équipe chargée de la sécurité des données par le biais d’API simplifiées

- Obtenez un avantage concurrentiel par rapport aux organisations qui utilisent un code traditionnel

Séparation des tâches

- Les développeurs utilisent la protection des données

- Les administrateurs de la sécurité des données contrôlent le quoi, le comment et le qui par le biais de politiques gérées de manière centralisée

- L’agilité cryptographique permet aux administrateurs de la sécurité des données de modifier les codes, les paramètres et les clés en temps réel

Tout comme vous utilisez différentes clés pour différentes colonnes de votre base de données, vous utilisez différents chiffrements pour différents types de données. Apprendre et appliquer les règles de la cryptographie prend du temps et vous avez des projets plus passionnants sur lesquels travailler. »

GARTNER is a trademark and service mark of Gartner, Inc., and/or its affiliates, and is used herein with permission. All rights reserved.

Appliquer n’importe quel type de protection des données à partir d’une interface unique

CADP prend en charge la tokenisation, le chiffrement et la généralisation des données, afin que les organisations puissent optimiser la protection de chaque donnée et réduire le risque de fuite de données sensibles. CADP prend en charge la préservation du format pour s’adapter au schéma actuel de chaque organisation, de sorte que les organisations n’aient pas à modifier leur environnement.

CADP prend en charge le masquage et l’expurgation des données pour révéler les données sensibles sur la base du besoin d’en connaître.

- Le masquage statique des données masque les données auxquelles il n’est pas nécessaire d’accéder, ne révélant que les données pertinentes pour le groupe, ce qui est particulièrement utile pour les analystes de données (pseudonymisation) et améliore les performances du service clientèle (les données sont déjà masquées lorsqu’elles arrivent).

- Le masquage dynamique des données est préférable lorsque des utilisateurs ayant des niveaux d’accès différents accèdent aux données et disposent de droits d’accès à différentes parties des données.

- La rédaction fournit un masquage absolu qui affiche un champ avec des données masquées ou qui cache entièrement le champ.

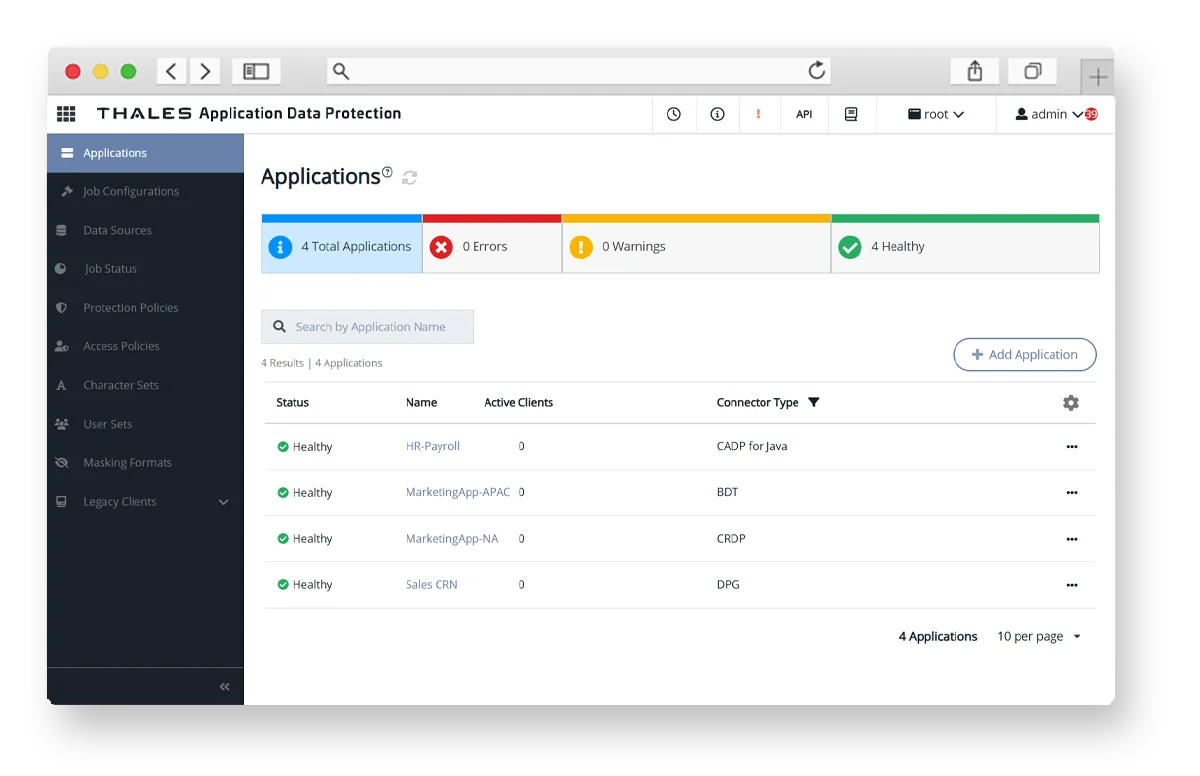

Gestion centralisée

Les audits deviennent précis, nettement plus rapides et complets grâce à la visibilité de l’ensemble des politiques depuis une interface unique, indiquant où les connecteurs sont déployés ainsi que leurs numéros de version correspondants.

CipherTrust Manager fournit une vue centralisée de l’état de chaque connecteur agile cryptographique (qu’il soit opérationnel, hors ligne ou qu’il nécessite une attention particulière) ainsi que des mesures telles que l’état de santé et la dernière heure d’enregistrement. Les administrateurs de la sécurité des données peuvent instantanément explorer les connecteurs individuels pour obtenir des informations détaillées, des ajustements de configuration ou des mesures correctives automatisées.

We have Tokenization and Encryption solutions to meet your security and infrastructure requirements.

Avantages pour chaque rôle

Avec CADP, vous pouvez profiter d’un service BON + RAPIDE + ÉCONOMIQUE, dès maintenant.

- Augmentation des recettes grâce à la capacité accrue des développeurs

- La sécurité est renforcée, car il faut moins d’une minute pour combler les lacunes en matière de vulnérabilité

- Davantage d’innovation, grâce à la non-augmentation du backlog

Comblez les lacunes de vulnérabilité en moins d’une minute, la feuille de route est respectée (car il n’y a pas d’interventions d’urgence en matière de protection des données qui détournent les développeurs des projets générant des revenus).

Les développeurs peuvent se concentrer sur des projets générant des revenus car ils ne sont pas occupés à mettre à jour la protection des données.

Pas de temps d’arrêt ni d’interventions d’urgence pour mettre à jour la protection des données.

Sécurité ultra élevée (vous maintenez une posture de sécurité solide en comblant les lacunes en matière de vulnérabilité en moins d’une minute), la feuille de route est respectée (car il n’y a pas d’interventions d’urgence concernant les données qui empêchent les développeurs de se consacrer à des projets générant des revenus).

Visibilité sur l’état actuel de la sécurité (interface unique, gestion centralisée, basée sur les politiques), aucun changement de code nécessaire pour effectuer des mises à jour (supprime la dépendance à DevOps pour les mises à jour).

Vous protégez votre réputation, réussissez vos audits, restez conforme et n’ajoutez aucune dette technique.

Vous réussissez vos audits, restez conforme et pouvez mettre à jour la protection des données dès que nécessaire.

Aucune nécessité d’apprendre la cryptographie ni d’effectuer les mises à jour de protection des données, cela n’ajoute pas de dette technique.