CipherTrust Batch Data Transformation (BDT) effectue une tokénisation/un chiffrement en masse à grande vitesse, de la source à la destination, éliminant ainsi le besoin pour les développeurs de créer un outil de transformation pour la migration des données.

Intégration facile avec CipherTrust Tokenization/Encryption

Augmentez l’efficacité des opérations

- Configuration basée sur des politiques

- Réduisez la charge de maintenance entre les équipes

- Rotation automatique des clés, simplifiant la gestion du cycle de vie des clés

Augmentez la capacité des développeurs

- Les mises à jour ne sont plus effectuées par le biais du code

- Transférez la responsabilité de la protection des données à l’équipe chargée de la sécurité des données par le biais d’API simplifiées

Gestion centralisée

- Aucun fichier local, ce qui garantit une protection des données cohérente dans tout votre environnement

- Permet aux administrateurs de la sécurité des données de définir des politiques de données et de mettre à jour les algorithmes de chiffrement en moins d’une minute

The Forrester Wave™: Data Security Platforms, Q1 2025

Cost savings and business benefits enabled by the CipherTrust Data Security Platform

Thales’ vision for data security is holistic and distinguishing, with market impact resulting from its focus on enabling postquantum preparations and crypto agility. Thales is underway with efforts to combine Thales CipherTrust and Imperva Data Security Fabric into a combined DSP. It boasts an impressive roadmap and robust community strategy for engagement.”

Appliquer n’importe quel type de protection des données à partir d’une interface unique

BDT prend en charge la tokénisation, le chiffrement et la généralisation des données afin que les organisations puissent chiffrer les données en clair, protéger les champs sensibles lors des opérations ETL (extraction, transformation et chargement) planifiées et protéger à nouveau les données pour se conformer aux nouvelles normes.

BDT prend en charge le masquage statique et le caviardage des données afin de révéler les données sensibles uniquement aux personnes qui en ont besoin.

- Le masquage statique des données masque les données auxquelles il n’est pas nécessaire d’accéder, ne révélant que les données pertinentes pour le groupe, ce qui est particulièrement utile pour les analystes de données (pseudonymisation) et améliore les performances du service clientèle (les données sont déjà masquées lorsqu’elles arrivent).

- Le caviardage fournit un masquage absolu qui affiche un champ avec des données masquées ou qui cache entièrement le champ.

Gestion centralisée

Les audits deviennent précis, nettement plus rapides et complets grâce à la visibilité de l’ensemble des politiques depuis une interface unique, indiquant où les connecteurs sont déployés ainsi que leurs numéros de version correspondants.

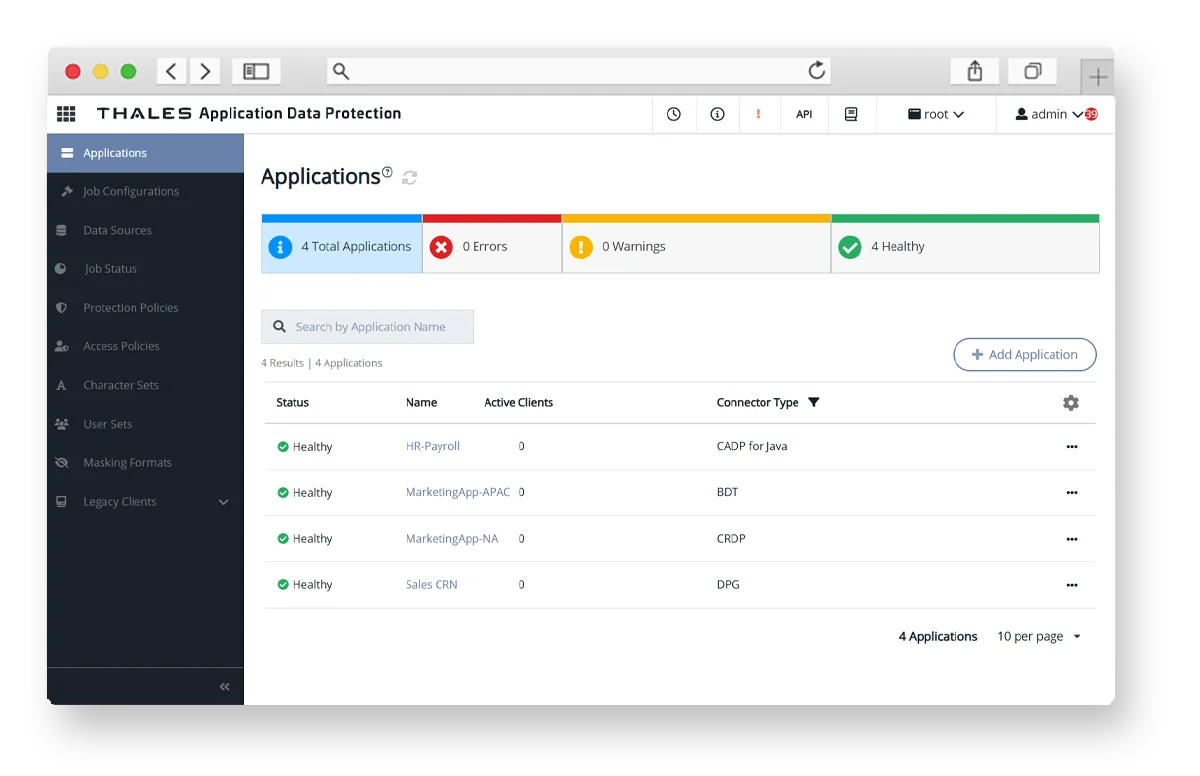

CipherTrust Manager fournit une vue centralisée de l’état de chaque connecteur agile cryptographique (qu’il soit opérationnel, hors ligne ou qu’il nécessite une attention particulière) ainsi que des mesures telles que l’état de santé et la dernière heure d’enregistrement. Les administrateurs de la sécurité des données peuvent instantanément explorer les connecteurs individuels pour obtenir des informations détaillées, des ajustements de configuration ou des mesures correctives automatisées.

Nous proposons des solutions de tokénisation et de chiffrement pour répondre à vos exigences en matière de sécurité et d’infrastructure.

Avantages pour chaque rôle

Avec BDT, vous pouvez intégrer facilement la tokénisation/le chiffrement.

- Sécurité

- Efficacité

- Haute performance

Vous protégez votre réputation, réussissez vos audits, restez conforme et n’ajoutez aucune dette technique. Les services informatiques peuvent facilement déployer BDT géré de manière centralisée dans tout leur environnement grâce aux conteneurs.

Vous réussissez vos audits, restez conforme et pouvez mettre à jour la protection des données dès que nécessaire. Ils peuvent contrôler le calendrier de BDT. Ils ont un contrôle total sur les politiques, garantissant la cohérence et la protection des données, même lorsque les développeurs ou les administrateurs de bases de données utilisent BDT pour transformer les données.

Aucune nécessité d’apprendre la cryptographie ni d’effectuer les mises à jour de protection des données, cela n’ajoute pas de dette technique.