Nutzen Sie die höchste Sicherheitsstufe beim Online-Banking

Die digitale Entwicklung des Finanzsektors wird durch Veränderungen im Verbraucherverhalten, den Wettbewerb und den technologischen Fortschritt vorangetrieben. Die Herausforderungen durch Schwachstellen in der Cybersicherheit und striktere Vorschriften lassen jedoch die mit der digitalen Transformation verbundenen Risiken und Kosten steigen. Die Lösungen von Thales für das Betrugs- und Risikomanagement helfen Finanzinstituten, Risiken effizient zu minimieren, Kosten zu verwalten, Vorschriften effektiv zu handhaben und gleichzeitig die digitale Transformation voranzutreiben.

Verringerung der Sicherheitsrisiken

Reduzieren Sie betrügerische Aktivitäten mit dynamischen Risiko- und Betrugsbewertungen.

Einhaltung von Vorschriften

Implementieren Sie solide Verfahren für das Risiko- und Betrugsmanagement, die die Einhaltung der einschlägigen Vorschriften und Branchenstandards gewährleisten

Beschleunigen Sie die digitale Transformation

Bieten Sie wettbewerbsfähige, schnelle und bequeme digitale Erlebnisse, die die Kunden von heute erwarten.

Risikobewertungstool für die Zugriffsverwaltung

Das kostenlose Bewertungstool bietet folgende Vorteile:

- Gewinnen Sie einen besseren Einblick in Ihre Fortschritte bei der Cloud-Einführung.

- Erhalten Sie Empfehlungen zur Implementierung von Zugriffssicherheit auf Basis des aktuellen Stands Ihrer Cloud-Einführung.

- Lernen Sie Strategien für die Erweiterung Ihrer bestehenden Zugriffsschutzmaßnahmen auf die Cloud-Umgebung.

Was ist Betrugs- und Risikomanagement?

Betrugs- und Risikomanagement umfasst eine Reihe von Strategien und Instrumenten zur Erkennung, Verhinderung und Bekämpfung betrügerischer Aktivitäten und potenzieller Risiken innerhalb eines Unternehmens. Sie umfasst die Umsetzung von Maßnahmen wie robuste Authentifizierungsmethoden, kontinuierliche Überwachung, Datenanalyse und Sicherheitsprotokolle zum Schutz vor verschiedenen Formen des Betrugs, einschließlich Identitätsdiebstahl, Finanzbetrug und Cyberangriffen. Durch die proaktive Erkennung und Bekämpfung von Bedrohungen trägt das Betrugs- und Risikomanagement dazu bei, Vermögenswerte, den Ruf und das Vertrauen der Kunden zu schützen und die Integrität und Sicherheit der Abläufe im Unternehmen zu gewährleisten.

Welche Art von Identitäten möchten Sie schützen?

Kunden

Schaffen Sie einen reibungslosen und sicheren Zugriff für Ihre Kunden

B2B und Drittanbieter

Optimieren Sie den Zugriff und die Zusammenarbeit in Ihrem gesamten B2B-Ökosystem

Wie funktioniert das Risiko- und Betrugsmanagement?

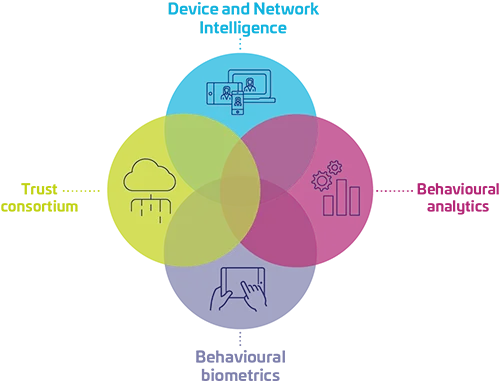

Durch den Einsatz fortschrittlicher Technologien und robuster Algorithmen analysiert unser System große Datenmengen, um verdächtige Muster und Anomalien bei der Kundenanmeldung und bei Transaktionen zu erkennen. Durch eine Kombination aus Identitätsprüfung, starken Authentifizierungsmechanismen und kontinuierlicher Überwachung stellen wir sicher, dass nur legitime Benutzer Zugriff zu digitalen Bankdienstleistungen erhalten, während wir gleichzeitig potenzielle Bedrohungen schnell erkennen und bekämpfen.

Unser risikobasierter Ansatz ermöglicht dynamische Anpassungen der Sicherheitsmaßnahmen auf der Grundlage sich entwickelnder Bedrohungen und bietet so einen proaktiven Schutz vor Betrug bei gleichzeitiger Aufrechterhaltung eines nahtlosen Benutzererlebnisses.

Vorteile von Betrugs- und Risikomanagement

Unsere cloud-basierten Managed Services ermöglichen Finanzinstituten das Angebot eines sicheren Onboardings und eines sicheren Zugriffs zum digitalen Banking mit Identitätsnachweis und starker Kundenauthentifizierung (SCA). Darüber hinaus erhöhen unsere Risikomanagementlösungen die Sicherheit und verbessern das Kundenerlebnis durch Identitätsprüfung und risikobasierte Authentifizierung (RBA).

All diese Funktionen sind nahtlos in die OneWelcome Identity Platform integriert.

Erkennung in Echtzeit

Erkennen Sie anormale Aktivitäten, bevor sie zu Betrug führen.

Mit unserer Echtzeitlösung werden Bedrohungen blockiert, sobald sie versuchen, auf Ihre Umgebung zuzugreifen.

Maßgeschneiderte Sicherheit

Ihr Traffic, Ihre Regeln.

Wir helfen Ihnen, Ihre Umgebung zu Ihren eigenen Bedingungen zu sichern. Automatisieren Sie die gewünschten Aktionen auf der Grundlage der Risikostufen und -schwellenwerte Ihrer Benutzer.

Mehrkanal-Sicherheit

Gewährleisten Sie die Kontrolle über all Ihre Geräte.

Wir bieten auf jedem Gerät das gleiche Maß an Sicherheit. Ganz gleich, ob Ihre Kunden ein Smartphone, ein Tablet oder einen Desktop-Computer verwenden, wir schützen sie.

Transparenz für Kunden

Bieten Sie Ihren Kunden passiven Schutz.

Durch die Auswertung von verhaltens- und gerätebasierten Informationen können Sie Ihre Benutzer schützen, während sie Ihre Umgebung nahtlos nutzen. Dafür sind keine zusätzlichen Schritte erforderlich.

Erkennen Sie Ihre ehrlichen Benutzer

Mit unserer über 99%igen Genauigkeit vermeiden Sie falsche Ablehnungen und unnötige zusätzliche Schritte.

Reduzieren Sie die Erfordernis zusätzlicher Schritte und bringen Sie Ihren ehrlichen Kunden das Vertrauen entgegen, das sie verdienen. Setzen Sie zusätzliche Schritte nur für risikoreichen Traffic durch.

Weniger manuelle Bewertungen

Entlasten Sie Ihr Betrugsteam.

Die hohe Genauigkeit und das leistungsstarke Analysetool ermöglichen es Ihrem Betrugsteam, sich auf die wichtigsten Fälle zu konzentrieren und neue Betrugsmuster aufzudecken.

Erleichtern Sie Ihre IAM

Erfahren Sie, wie wir Sie beim Schutz Ihrer Identitäten unterstützen können

Thales als Vorreiter

Finden Sie das Produkt oder den Service, der Ihre Anforderungen am besten erfüllt, und erfahren Sie, warum Thales für KuppingerCole als Marktführer, Vorreiter und Innovationsführer im Bereich Zugriffsverwaltung gilt

Empfohlene Ressourcen

Häufig gestellte Fragen

Bei der Auswahl einer Lösung für das Betrugs- und Risikomanagement sind mehrere Faktoren entscheidend. Erstens sind robuste Datensicherheitsmaßnahmen von größter Bedeutung, um sensible Daten vor unbefugtem Zugriff und betrügerischen Aktivitäten zu schützen. Zweitens sorgt die nahtlose Integration in bestehende Systeme für einen reibungslosen Betrieb und minimiert Unterbrechungen der Geschäftsprozesse. Darüber hinaus verbessert eine benutzerfreundliche Schnittstelle die Benutzerfreundlichkeit und die Akzeptanz bei den Mitarbeitern, was zu effektiveren Risikomanagementpraktiken führt. Und schließlich ist die Skalierbarkeit von entscheidender Bedeutung, um zukünftiges Wachstum und sich entwickelnde Sicherheitsanforderungen zu bewältigen.

Die Implementierung einer Betrugs- und Risikomanagementlösung kann zwar einige Anpassungen der Arbeitsabläufe und Anwendungen erfordern, doch unser engagiertes Expertenteam unterstützt Sie bei einem reibungslosen Übergang. Durch eine sorgfältige Planung des Integrationsprozesses minimieren wir Störungen Ihrer Geschäftsabläufe und gewährleisten ein positives Benutzererlebnis. Unsere Priorität ist ein reibungsloser und effizienter Übergang, damit Ihr Unternehmen weiterhin effektiv arbeiten kann, während die Sicherheitsmaßnahmen gegen Betrug und Risiken verbessert werden.

Ja. Unser flexibler modularer Ansatz ermöglicht es Unternehmen, Betrugs- und Risikomanagement als eigenständige Lösung zu erwerben, die auf ihre spezifischen Sicherheitsanforderungen zugeschnitten ist. Das bedeutet, dass Sie umfassende Funktionen zur Betrugsprävention und zum Risikomanagement implementieren können, ohne dass eine umfassendere Funktion für die Identitäts- und Zugriffsverwaltung (IAM) erforderlich ist. Ganz gleich, ob Sie gezielte Sicherheitsmaßnahmen oder umfassende IAM-Lösungen benötigen, unsere anpassungsfähige Plattform gewährleistet die Ausrichtung Ihrer Sicherheitsinfrastruktur auf Ihre individuellen Anforderungen.