O CipherTrust RESTful Data Protection (CRDP) protege os dados da aplicação e elimina a necessidade de os programadores (Devs) gerirem os detalhes de segurança e actualizarem regularmente a proteção de dados.

As atualizações já não são feitas em código

Diminui o envolvimento do programador

- Menos de 1 minuto para colmatar as lacunas de vulnerabilidade dos dados confidenciais

- Saber as últimas novidades em matéria de segurança de dados sem criar grandes projectos

- Diminui a complexidade com a proteção de dados em massa

Aumentar a capacidade de desenvolvimento

- Reduza a pressão sobre a equipa de desenvolvimento

- Transferir a responsabilidade pela proteção de dados para a equipa de segurança de dados através de API simplificadas

- Tenha uma vantagem competitiva sobre as organizações que utilizam código tradicional

Separação de funções

- Os programadores chamam a proteção de dados

- Os administradores de segurança de dados controlam o quê, como e quem através de políticas geridas centralmente

- A agilidade criptográfica permite que os administradores de segurança de dados alterem cifras, parâmetros e chaves em tempo real

Tal como são utilizadas chaves diferentes para colunas diferentes na sua base de dados, utilize cifras diferentes para tipos de dados diferentes. Aprender e aplicar as regras de criptografia é um processo moroso, e há projetos mais interessantes em que se pode trabalhar."

GARTNER is a trademark and service mark of Gartner, Inc., and/or its affiliates, and is used herein with permission. All rights reserved.

Aplicar qualquer tipo de proteção de dados a partir de uma única interface

O CRDP suporta a tokenização, a encriptação e a generalização de dados para que as organizações possam otimizar a proteção para cada tipo de dado, de modo a diminuir o risco de fuga de dados confidenciais. O CRDP suporta a preservação do formato para se adaptar ao esquema atual de cada organização, de modo a que as organizações não tenham de fazer alterações no seu ambiente.

O CRDP suporta o mascaramento e a redução de dados para revelar dados confidenciais com base na necessidade de conhecimento.

- Static Data Masking mascara os dados que não precisam de ser acedidos, revelando apenas os dados relevantes para o grupo, isso é especialmente valioso para os analistas de dados (pseudonimização) e para um melhor desempenho do serviço de apoio ao cliente (os dados já estão mascarados quando chegam).

- Dynamic Data Masking é preferível quando os utilizadores com diferentes níveis de acesso acedem aos dados e têm direitos de acesso a diferentes partes dos dados.

- Redaction fornece uma máscara absoluta que mostra um campo com dados redigidos ou oculta o campo.

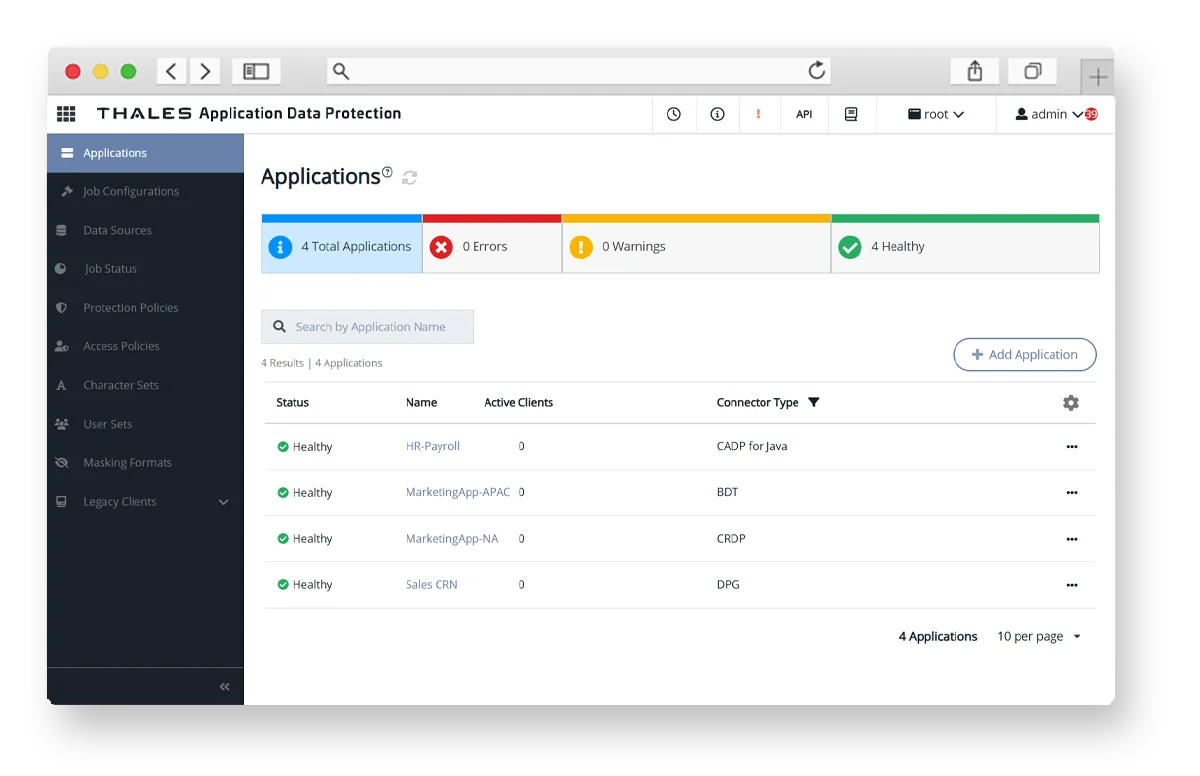

Gestão centralizada

As auditorias tornam-se precisas, significativamente mais rápidas e completas devido à visibilidade de todas as políticas num painel único que mostra onde os Conectores estão implementados e os números de versão correspondentes.

O CipherTrust Manager fornece uma visão centralizada do estado de cada Conector criptoágil, se está operacional, offline ou a precisar de atenção, juntamente com outras métricas, como a situação e a hora do último check-in. Os administradores de segurança de dados podem pesquisar instantaneamente em Conectores individuais para obter informações detalhadas, ajustar configuração ou realizar a correção automatizada.

Benefícios para cada função

Com o CRDP, tenha BOM + RÁPIDO + BARATO, agora mesmo.

- Mais receitas, devido ao aumento da capacidade de desenvolvimento

- Mais segurança, pois precisa de menos de um minuto para colmatar as lacunas de vulnerabilidade

- Mais inovação, devido ao facto de não aumentar o atraso

Feche as lacunas de vulnerabilidade em menos de um minuto, o roteiro é respeitado (porque não há exercícios de emergência de proteção de dados que tirem os desenvolvedores de projectos geradores de receitas).

Os programadores podem manter-se concentrados em projectos geradores de receitas porque não estão envolvidos na atualização da proteção de dados.

Não é necessário tempo de inatividade ou exercícios de emergência para atualizar a proteção de dados.

Ultrasseguro (mantendo-se no topo da sua postura de segurança, fechando as lacunas de vulnerabilidade em menos de um minuto), o roteiro é respeitado (porque não há exercícios de emergência de proteção de dados que tirem os programadores dos projectos geradores de receitas).

Visibilidade da postura de segurança atual (painel de controlo único, gestão centralizada, baseada em políticas), sem alteração do código para efetuar actualizações (elimina a dependência do DevOps para actualizações).

A reputação é protegida, as auditorias são aprovadas, estão em conformidade e não aumentam a dívida técnica.

As auditorias são aprovadas e a conformidade é assegurada, com autonomia para atualizar a proteção de dados sempre que necessário.

Não é necessário aprender criptografia ou fazer as atualizações de proteção de dados, não aumenta a dívida técnica.

Iniciar um teste GRATUITO de 90 dias

Com que rapidez é possível colmatar as lacunas de vulnerabilidade?