O que é a criptografia pós-quântica (PQC) e porque é que é tão importante preparar-se?

A computação quântica está a progredir rapidamente; não tardará muito até que seja possível um ciberataque quântico. Os ataques cibernéticos quânticos poderão paralisar grandes redes em questão de minutos. Tudo em que confiamos hoje para proteger as nossas ligações e transações será ameaçado pelos computadores quânticos, comprometendo todas as chaves, certificados e dados. Os cibercriminosos, armados com poder quântico para quebrar algoritmos de encriptação tradicionais, podem analisar grandes quantidades de dados ou hackear infraestruturas essenciais em segundos.

A Criptografia Pós-Quântica (PQC), também conhecida como Criptografia Resistente a Ataques Quânticos (QRC), concentra-se no desenvolvimento de algoritmos e protocolos criptográficos capazes de resistir ao poder da computação quântica.

Adote uma estratégia com agilidade criptográfica agora, se ainda não o fez, e comece a preparar-se para o PQC o mais rápido possível.

Comece já hoje com a nossa Ferramento de Avaliação de Risco PQC gratuita de 5 minutos.

Compreender a criptografia pós-quântica (PQC)

Respondents in the Thales Data Threat REPORT said

62%

dos inquiridos no inquérito Ameaça aos Dados da Thales disseram que a desencriptação de rede era a ameaça de segurança à criptografia pós-quântica que suscitava maior preocupação, sendo a Harvest Now Decrypt Later (HNDL) a preocupação mais imediata no que respeita à computação quântica

Perguntas que os nossos clientes costumam fazer

A computação quântica usa bits quânticos conhecidos como qubits, que são baseados na física quântica que lhes confere propriedades diferentes das dos computadores atuais. Os computadores quânticos não são obrigados a processar todas as combinações em ordem sequencial como os computadores fazem hoje. Qubits podem processar diferentes informações simultaneamente, produzindo centenas de soluções possíveis de uma só vez.

A criptografia de chave pública atual baseia-se na fatorização para os algoritmos RSA ou em problemas de log discreto com DSA, Diffie-Hellman e Criptografia de Curva Elíptica (ECC). Embora estas proteções sejam suficientes hoje em dia, usando um computador quântico, um hacker seria capaz de quebrar os algoritmos ou reduzir a força das chaves criptográficas simétricas e dos hashes criptográficos em minutos. A criptografia pós-quântica usa um novo conjunto de algoritmos de resistência quântica, criados por investigadores e testados por órgãos normativos do setor, como NIST e ANSSI, que estão em processo de se tornarem parte dos requisitos de conformidade.

Para começar, os computadores quânticos coexistirão com os computadores atuais, sendo utilizados principalmente para fins especializados. Inicialmente, os computadores quânticos não irão provavelmente substituir os servidores em nuvem, mas sim trabalhar em paralelo com a nuvem, fornecendo às empresas e aos negócios capacidades de computação quântica num estilo “como serviço”. No entanto, prometem revolucionar a nossa ideia de computação, pelo que é importante prepararmo-nos, tanto quanto possível, para futuras mudanças, praticando a agilidade criptográfica.

Para se preparar para a criptografia pós-quântica (PQC), avalie sua exposição ao risco e crie um plano para mitigar o risco. Uma abordagem recomendada é a utilização de soluções híbridas que dependem tanto de algoritmos clássicos como de algoritmos de segurança quântica. Comece a preparar-se hoje mesmo, avaliando o seu inventário de criptografia e a sua preparação geral para o PQC. Comece a planear uma arquitetura quântica segura, incluindo suporte para novos algoritmos.

Primeiro, comece por analisar todos as suas aplicações que gerem informações confidenciais. Se alterasse um algoritmo, a aplicação continuaria a funcionar? Se não, o que é necessário fazer para que funcione? Certifique-se de que faz isto para todas as aplicações dependentes de criptografia na sua organização, de modo a traçar um plano que permita a continuidade da atividade. Começar cedo ajudará a sua organização a ter uma transição suave para a proteção dos seus dados num mundo PQC.

Há fortes indícios de que a era quântica terá início nos próximos anos. Geralmente, as organizações demoram alguns anos a implementar mudanças em toda a sua infraestrutura. Para se prepararem para um mundo PQC, as organizações precisam de tomar medidas agora para proteger os seus dados, propriedade intelectual e muito mais contra hackers que utilizam computadores quânticos. Por exemplo, muitas vezes as organizações não sabem onde estão as suas chaves, onde a encriptação está a ser utilizada ou que dados estão a ser protegidos e como. Esperar até que os computadores quânticos estejam geralmente disponíveis é uma receita certa para anos de roubo, comprometimento e não cumprimento dos regulamentos quânticos, como o CSNA 2.0 em matéria de assinatura de código com segurança quântica. Com os requisitos de armazenamento de dados a longo prazo, os hackers estão a utilizar uma estratégia denominada Harvest Now, Decrypt Later que cria ainda mais riscos no futuro.

Certos setores são particularmente vulneráveis a ataques quânticos agora e no futuro, em parte devido ao tempo de vida dos dados ou das chaves, mas também em parte devido à estratégia “Harvest Now, Decrypt Later” utilizada pelos cibercriminosos. Qualquer software que exija autenticação para dispositivos inteligentes na IdC, comunicações confidenciais que utilizem VPN, identidades digitais utilizadas por governos e empresas para validar utilizadores, bem como quaisquer chaves ou dados com um longo período de vida, como em certificados de assinatura de código, infraestruturas de chave pública ou dispositivos médicos.

Preparar a sua organização hoje para um futuro quântico

Em vez de estarem limitados aos filmes de ficção científica, os computadores quânticos existem atualmente à medida que as organizações avançam para a comercialização.

A preparação pós-quântica começa com a agilidade criptográfica

A agilidade criptográfica é uma estratégia de negócios que permite preparar a sua organização para o futuro, ao:

- Oferecer flexibilidade para alterar rapidamente protocolos, chaves e algoritmos

- Utilizar tecnologia flexível e atualizável

- Reagir rapidamente a ameaças criptográficas, como a computação quântica

- Adicionar ao seu stack tecnológico com o mínimo ou nenhuma interrupção

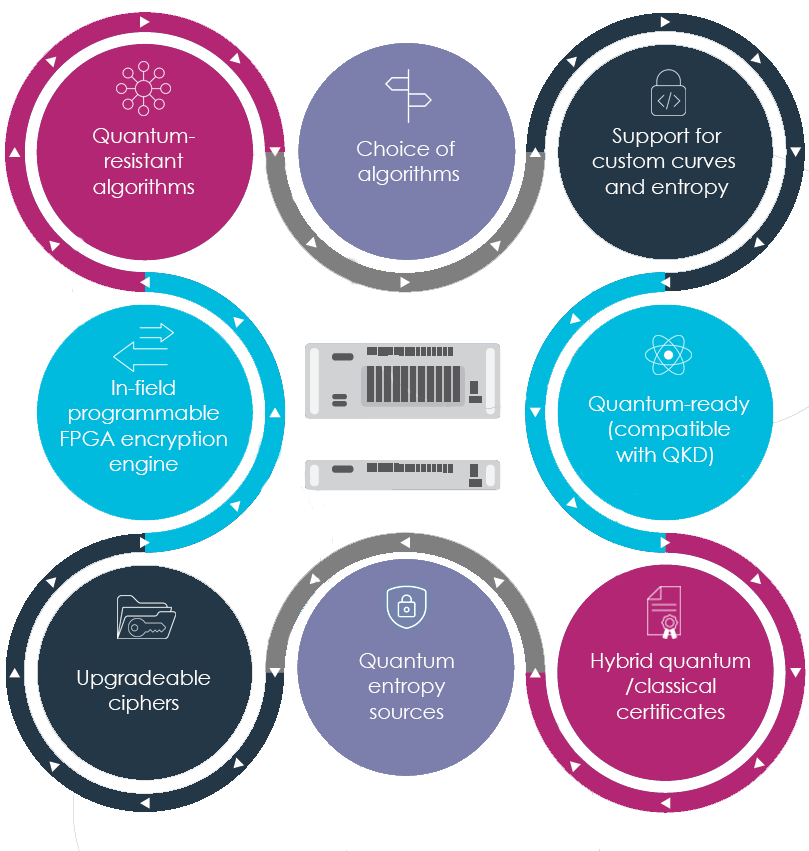

Os produtos da Thales foram concebidos propositadamente para ajudar a sua empresa a ser mais ágil em matéria de criptografia e mais segura contra ameaças quânticas.

Construir uma estratégia pós-quântica preparada para o futuro

Proteger uma empresa contra ameaças quânticas requer soluções de segurança cibernética que suportem algoritmos resistentes a ataques quânticos (QRA) e também ofereçam opções para distribuição de chaves quânticas (QKD) e geração quântica de números aleatórios (QRNG). A Thales está empenhada em fornecer soluções que apoiem uma estratégia de agilidade criptográfica pós-quântica.

Algoritmos Resistentes a Ataques Quânticos

Os QRA são fundamentais para proteção contra ataques quânticos, quer se trate de criptografia baseada em rede, multivariada, baseada em hash ou baseada em código

Distribuição de Chaves Quânticas

A QKD distribui chaves de encriptação entre partes partilhadas com base nos princípios da física quântica e nas propriedades da mecânica quântica

Geração Quântica de Números Aleatórios

A QRNG é uma fonte de números aleatórios de alta taxa de bits que aproveita a aleatoriedade inerente da mecânica quântica para criar chaves de encriptação

Existem três componentes para uma solução quântica segura, que fizemos no nosso trabalho com a Wells Fargo para eliminar alguns riscos. Começa na fase de geração de chaves: como é que cria as chaves que está a utilizar no seu sistema? Que tipo de chaves são? Depois temos os algoritmos e como é que se cuida deles? Este é o aspeto da gestão. Finalmente, no que diz respeito à geração, procuramos produzir chaves que sejam fundamentalmente imprevisíveis. Estes três elementos são a definição de uma chave forte.

Comece a preparação pós-quântica com o kit inicial PQC

A Thales e a Quantinuum formaram uma parceria para criar um kit inicial PQC que acelera o processo de teste de medidas resilientes quânticas num ambiente seguro.

Soluções Quantum-Ready da Thales

Confie nos HSM Luna como a base de agilidade criptográfica de confiança digital líder de mercado para reduzir riscos, garantir flexibilidade, gerir chaves com facilidade e simplificar integrações.

Proteja chaves de encriptação com os Hardware Security Modules Luna

Os HSM protegem chaves quânticas seguras:

- Assinatura baseada em hash (SP 800-208)

- HSS – Hierarchical Signature Scheme (versão multi-tree do LMS)

- XMSS – Extended Merkle Signature Scheme

- XMSSMT – XMSS Multi-Tree

- SPHINCS+ (SLH-DSA)

- Kyber (ML-KEM)

- Dilithium (ML-DSA)

Implemente a sua própria criptografia pós-quântica com o Functionality Module (FM) Luna ou com vários FM/integrações de parceiros

Injete entropia quântica com QRNG e o armazenamento seguro de chaves dos HSM Luna

Trate de aplicações críticas onde os números aleatórios de alta qualidade são vitais

Proteger dados em trânsito com High Speed Encryptors (HSE)

Os HSE da Thales incluem um quadro para suportar QRA através de atualizações de firmware. As soluções HSE da Thales suportam todos os quatro algoritmos de chave pública resistentes a quântica do NIST (finalistas) em todos os produtos (além de outros algoritmos não finalistas).

Os HSE da Thales estão prontos para enfrentar a computação quântica e são compatíveis com o QKD há mais de uma década.

A geração quântica de números aleatórios está integrada na solução HSE.

As soluções de criptografia de rede HSE da Thales suportam criptografia pós-quântica com uma arquitetura ágil em termos de criptografia e baseada em FPGA.