CipherTrust Transparent Encryption para Teradata Database

Ao agregar enormes volumes de dados empresariais em ambientes de banco de dados Teradata, as empresas podem obter novas informações e valor estratégico a partir de seus dados. Entretanto, estes ambientes com big data e complexidade exigem um desempenho extremamente alto. O CipherTrust Transparent Encryption para Teradata Database proporciona os mais altos níveis de proteção de dados, preservando ao mesmo tempo o desempenho do Teradata. Esta solução simplifica o processo de proteção de registros confidenciais com criptografia em nível de sistema de arquivos suportada por gerenciamento centralizado de chaves, controles de acesso de privilégios do usuário e auditoria detalhada de registros de acesso aos dados, tornando rápido e eficiente o emprego de criptografia robusta de dados em ambientes Teradata, locais ou em nuvem.

- Vantagens

- Características

• Protege dados confidenciais ao mesmo tempo em que preserva o desempenho do Teradata

O CipherTrust Transparent Encryption para Teradata Database permite a criptografia eficiente em nível de bloco em bancos de dados Teradata enquanto controla o alto desempenho que é necessário para suportar cargas de trabalho de processamento intensivo de big data

• Simplifica a administração da segurança de dados

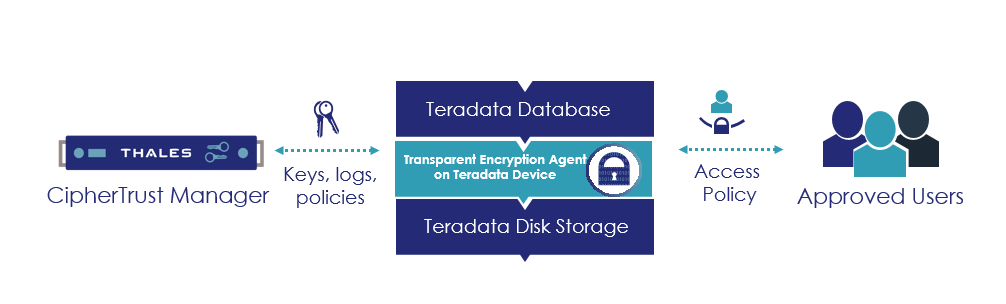

O CipherTrust Transparent Encryption para Teradata Database funciona perfeitamente com o CipherTrust Manager, para que você possa gerenciar centralmente chaves e políticas de acesso de produtos de criptografia da Thales e de outros provedores.

• Fácil de instalar

O CipherTrust Transparent Encryption para Teradata Database aborda a conformidade da segurança dos dados e os requisitos de melhores práticas com o mínimo de interrupção, esforço e custo. A implementação é sem problemas e mantém os processos empresariais e operacionais funcionando sem mudanças, mesmo durante a implantação e a implementação.

• Controles granulares de acesso

Políticas de acesso baseadas em funções controlam quem, o quê, onde, quando e como os dados podem ser acessados. Implementa facilmente controles de acesso de usuários privilegiados para permitir que os administradores trabalhem como sempre, mas protege contra usuários e grupos que representam possíveis ameaças aos dados

• Solução de criptografia de alto desempenho

As empresas podem aproveitar a criptografia de alto desempenho para proteger suas cargas de trabalho de big data. O modelo de implementação baseado em agentes elimina problemas e a latência que afligem as soluções de criptografia legadas baseadas em proxy.

• Aumenta a segurança sem comprometer o valor da análise de ambientes de big data

Identifica e impede ameaças mais rapidamente com registros de auditoria detalhados de acesso aos dados que não só satisfazem os requisitos de conformidade e relatórios forenses, mas também permitem análises de segurança de ambientes de big data.