CipherTrust Application Data Protection (CADP) protegge i dati delle applicazioni / dei servizi come SDK performance ed elimina la necessità per gli sviluppatori (Dev) di gestire i dettagli relativi alla sicurezza e di aggiornare regolarmente la protezione dei dati.

Gli aggiornamenti non vengono più effettuati nel codice

Diminuisci il coinvolgimento degli sviluppatori

- 1 minuto per colmare le lacune di vulnerabilità dei dati sensibili

- Tieni il passo con le ultime novità in materia di sicurezza dei dati senza creare progetti di rilievo

- Riduci la complessità con la protezione dei dati in grandi quantità

Aumento della capacità di sviluppo

- Riduci il carico di lavoro del team di sviluppo

- Passa la responsabilità della protezione dei dati al team di sicurezza dei dati tramite API semplificate

- Ottieni un vantaggio competitivo rispetto alle organizzazioni che utilizzano il codice tradizionale

Separazione dei compiti

- Gli sviluppatori invocano la protezione dei dati

- Gli amministratori della sicurezza dei dati controllano il cosa, il come e il chi attraverso una gestione centralizzata dei criteri

- L'agilità crittografica consente agli amministratori della sicurezza dei dati di modificare cifrari, parametri e chiavi in tempo reale

Proprio come utilizzi chiavi diverse per colonne diverse nel database, utilizza cifrari diversi per tipi diversi di dati. Imparare e applicare le regole della crittografia richiede molto tempo e avrai progetti più interessanti su cui lavorare".

GARTNER is a trademark and service mark of Gartner, Inc., and/or its affiliates, and is used herein with permission. All rights reserved.

Applica qualsiasi tipo di protezione dei dati da un'unica interfaccia

CADP supporta la tokenizzazione, la crittografia e la generalizzazione dei dati, in modo che le organizzazioni possano ottimizzare la protezione dei dati per ogni singolo dato, al fine di ridurre il rischio di fuga di dati sensibili. CADP supporta la conservazione del formato per adattarsi allo schema attuale delle organizzazioni, che non dovranno più apportare modifiche al proprio ambiente.

CADP supporta il mascheramento e la riduzione dei dati per rivelare i dati sensibili solo a chi necessario.

- Il mascheramento statico dei dati maschera i dati a cui non è necessario accedere, rivelando solo i dati rilevanti per il gruppo: ciò è particolarmente utile per gli analisti dei dati (pseudonimizzazione) e per aumentare le prestazioni del servizio clienti (i dati sono già mascherati quando arrivano).

- Il mascheramento dinamico dei dati è preferibile quando utenti con diversi livelli di accesso accedono ai dati e hanno diritti di accesso a parti diverse dei dati.

- La redazione fornisce un mascheramento assoluto, mostrando un campo con i dati redatti o nascondendo il campo nella sua interezza.

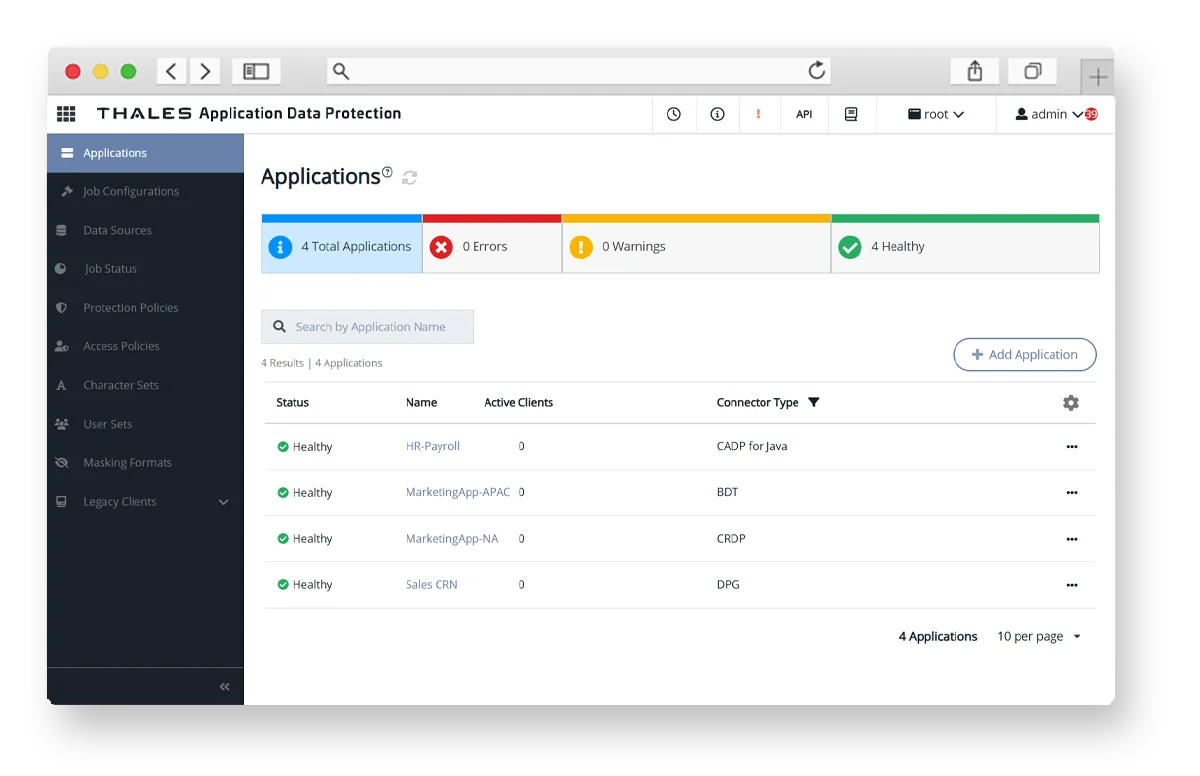

Gestione centralizzata

Gli audit diventano accurati, significativamente più veloci e completi grazie alla visibilità di tutti i criteri su pannello di gestione unico che mostra dove sono distribuiti i connettori e i numeri di versione corrispondenti.

CipherTrust Manager fornisce una visione centralizzata dello stato di ogni correttore dotato di crittografia agile, sia esso operativo, offline o che richiede attenzione, insieme a metriche come lo stato di salute e l'ora dell'ultimo check-in. Gli amministratori della sicurezza dei dati possono analizzare istantaneamente i singoli connettori per ottenere informazioni dettagliate, modifiche alla configurazione o correzioni automatiche.

We have Tokenization and Encryption solutions to meet your security and infrastructure requirements.

Benefici per ciascun ruolo

Grazie a CADP, puoi ottenere i tre elementi BUONO + VELOCE + ECONOMICO, immediatamente.

- Maggiori entrate grazie a una maggiore capacità di sviluppo

- Maggiore sicurezza grazie all'estrema rapidità (1 minuto) per colmare le lacune di vulnerabilità

- Maggiore innovazione, grazie al mancato accumulo di lavoro arretrato

Comate le lacune di vulnerabilità in meno un minuto, garantisci il rispetto delle roadmap (perché non ci sono esercitazioni antincendio per la protezione dei dati che distolgono gli sviluppatori dai progetti che generano profitti).

Gli sviluppatori possono rimanere concentrati sui progetti che generano profitti perché non sono coinvolti nell'aggiornamento della protezione dei dati.

Non sono necessari tempi di inattività o esercitazioni antincendio per aggiornare la protezione dei dati.

Ultra sicuro (rimanendo al passo della sicurezza chiudendo le lacune di vulnerabilità in meno un minuto), rispetto delle roadmap (perché non ci sono esercitazioni antincendio per la protezione dei dati che distolgono gli sviluppatori dai progetti che generano profitti).

Visibilità dell'attuale livello di sicurezza (pannello di gestione unico, gestione centralizzata, basata su criteri), nessuna modifica del codice per effettuare gli aggiornamenti (elimina la dipendenza da DevOps per gli aggiornamenti).

La reputazione è protetta, gli audit sono superati, la conformità è garantita senza aumentare il debito tecnico.

Gli audit sono superati, la conformità è garantita, con la possibilità di aggiornare la protezione dei dati ogni volta che è necessario.

Non c'è bisogno di imparare la crittografia o di effettuare aggiornamenti sulla protezione dei dati, non aumenta il debito tecnico.