CipherTrust Tokenization

CipherTrust Tokenization riduce drasticamente i costi e gli sforzi associati alla messa in conformità con i criteri di sicurezza e mandati normativi come il PCI DSS, semplificando nel contempo la protezione di altri dati sensibili, fra cui le informazioni di identificazione personale. Nonostante non esistano normative in materia, la maggior parte delle soluzioni di tokenizzazione rientrano in una di due architetture: tokenizzazione con o senza vault. In entrambi i casi gli asset sensibili sono protetti e resi anonimi. Il software di tokenizzazione può trovarsi all’interno di data center, ambienti Big Data o nel cloud.

Se sei alla ricerca di una soluzione per le tue esigenze di tokenizzazione, prendi in considerazione le architetture seguenti:

- CipherTrust Vaultless Tokenization con mascheramento dinamico dei dati, oppure

- CipherTrust Vaulted Tokenization

- Entrambe le offerte sono semplici da utilizzare, cloud-friendly ed estremamente sicure.

Scopri come la tokenizzazione può essere un valido strumento per proteggere la tua trasformazione digitale:

- Vantaggi

- Caratteristiche

- Specifiche

Riduci in maniera efficace l'estensione dell'ambito PCI DSS

La tokenizzazione può rimuovere i dati del titolare di una carta dall'ambito PCI DSS minimizzando i costi e gli sforzi, permettendo alle aziende di risparmiare sui costi associati agli obblighi di compliance con le normative del settore.

Proteggi in modo conveniente le informazioni di identificazione personale

Le architetture IT moderne richiedono sia l'utilizzo che la protezione di informazioni di identificazione personale. Grazie a CipherTrust Tokenization, è possibile proteggere tali informazioni senza la gestione della chiave di crittografia richiesta dallo sviluppatore software.

Promuovi l'innovazione senza introdurre rischi

Tokenizza i dati e mantieni il controllo e la compliance durante lo spostamento dei dati in ambienti cloud o big data. I provider di servizi cloud non hanno accesso ai vault né alle chiavi associate con la root of trust di tokenizzazione.

L'architetto per le tue necessità: con o senza vault e cloud-friendly

Entrambe le soluzioni sfruttano CipherTrust Manager come sorgente sicura delle chiavi di crittografia. Completamente compatibile con software e cloud, CipherTrust Manager è immediatamente disponibile con root of trust certificata FIPS 140-2 livello 3.

Opzioni di tokenizzazione

La tokenizzazione con vault con mascheramento dinamico dei dati offre una tokenizzazione casuale o con mantenimento del formato per proteggere i dati sensibili. Un'API RESTful in combinazione con gestione e servizi centralizzati abilita la tokenizzazione con una singola riga di codice per campo. Il servizio è fornito da server di CipherTrust Tokenization dedicati e compatibili con cluster distribuiti, consentendo la completa separazione dei compiti. La gestione della tokenizzazione con comodi flussi di configurazione si verifica in un’interfaccia utente grafica. La semplicità deriva dalla capacità di tokenizzare o eliminare i token con il mascheramento dinamico dei dati inserendo una sola riga di codice nelle applicazioni.

- Il mascheramento dinamico dei dati viene fornito quando gli amministratori stabiliscono criteri per tokenizzare campi interi o mascherare parti di essi in base a utenti o gruppi, integrati con LDAP o AD. Ad esempio, una squadra incaricata della sicurezza può stabilire criteri che permettano a un utente con credenziali da servizio clienti di visualizzare esclusivamente le ultime quattro cifre del numero di una carta di credito, mentre il suo supervisore può accedere all’intero numero in chiaro. Sei alla ricerca di una soluzione di mascheramento statico dei dati? La tokenizzazione offre il mascheramento statico dei dati ma, per un’ampia gamma di casi d’uso, considera CipherTrust Batch Data Transformation.

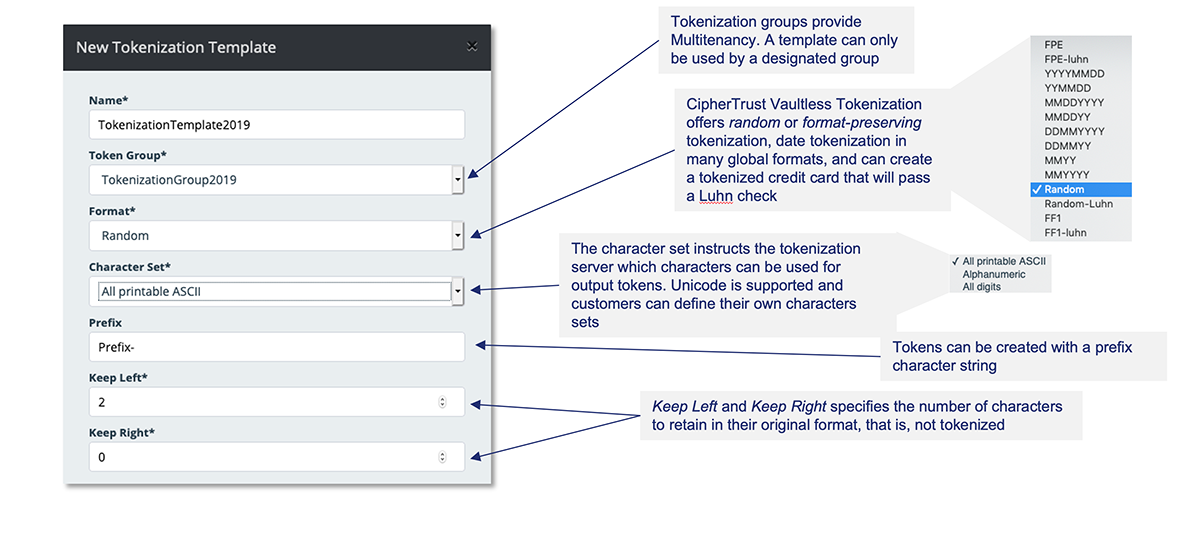

- La multi-tenancy è disponibile con gruppi di tokenizzazione, garantendo che i dati tokenizzati da un gruppo vengano gestiti in maniera centralizzata e che non possano essere eliminati da un altro.

- Modelli di tokenizzazione centralizzata. Alla base della semplicità di programmazione di Vormetric Tokenization risiede il modello di tokenizzazione.

Tokenizzazione con vault CipherTrust Vaulted Tokenization offre una tokenizzazione non intrusiva capace di mantenere una vasta gamma di formati esistenti e di definire formati di tokenizzazione personalizzati. La tokenizzazione dei dati può essere applicata direttamente su server applicativi in cui è installato il software, altrimenti possono essere utilizzate le richieste API dall’applicazione ai server web in cui è installato il software. Al momento della fornitura verrà distribuita una gamma completa di formati di tokenizzazione predefiniti, con cui i clienti hanno la possibilità di creare formati aggiuntivi.

Specifiche interne della tokenizzazione senza vault

Funzionalità della tokenizzazione

- Token capaci di mantenere il formato con opzione irreversibile. Tokenizzazione casuale per una durata dei dati fino a 128K. Tokenizzazione dei dati. Possibilità di verifica tramite formula di Luhn per FPE e token casuali

Funzionalità di mascheramento dinamico dei dati

- Organizzazione basata su policy, esposizione del numero di caratteri a destra e/o a sinistra, con carattere mascherato personalizzabile

- Autenticazione tramite LDAP (Lightweight Directory Access Protocol) o Active Directory

Fattori di forma e opzioni per il deployment del server di tokenizzazione

- Formato di virtualizzazione aperto (.OVF) e Organizzazione internazionale per la normazione (.iso)

- Microsoft Hyper-V VHD

- Amazon Machine Image (.ami)

- Microsoft Azure Marketplace

- Google Cloud Platform

Requisiti per il deployment del server di tokenizzazione

- Hardware minimo: 4 core CPU, 16 GB RAM. Raccomandiamo 32 GB di RAM

- Disco minimo: 85 GB

Integrazione applicazioni

- API RESTful

Prestazioni:

- Oltre un milione di transazioni con tokenizzazione al secondo in formato carta di credito (utilizzando thread multipli e modalità batch (o vettore)) su un server a 32 core (Xeon E5-2630v3 dual socket) con 16 GB di RAM

Specifiche interne della tokenizzazione con vault

Funzionalità della tokenizzazione:

- Token capaci di mantenere il formato

- Generazione casuale o sequenziale di token

- Mascheramento: ultimi quattro, primi sei, primi due, ecc.

- Mascheramento a durata e lunghezza fissa

- Formati personalizzati dai clienti

- Espressioni standard (stile Java)

Database supportati con vault per i token

- Microsoft SQL Server

- Oracle

- MySQL

- Cassandra

Integrazione applicazioni

- REST

- Java

- .NET