Docker 보안

탈레스의 Vormetric Transparent Encryption Docker 확장 프로그램은 개방형 Docker API, 인터페이스를 활용하여 Docker 컨테이너에 저장되거나 Docker에서 액세스되는 정보에 대한 정책 기반 암호화와 액세스 제어, 데이터 액세스 로깅 기능을 활성화합니다. 그 결과, 조직이 요구하는 견고한 운영 방식과 손쉬운 배포 및 보호를 지원하여 민감한 정보를 사용하는 생산 애플리케이션을 안전하게 배포할 수 있습니다.

- 과제

- 솔루션

- 이점

특권 사용자의 남용 위험에 노출

Docker 환경이나 컨테이너 내의 권한 구성이 부실하면 여러 컨테이너에서 비공개 상태로 유지해야 하는 정보에 액세스할 수 있습니다. 또한, Docker 컨테이너가 가상화된 공유 환경이나 클라우드 환경에서 호스팅되면 중요한 정보가 타사에 노출될 수 있습니다.

컨테이너간 액세스

Docker 환경이나 컨테이너 내의 권한 구성이 부실하면 여러 컨테이너에서 비공개 상태로 유지해야 하는 정보에 액세스할 수 있습니다. 또한, 컨테이너가 가상화된 공유 환경이나 클라우드 환경에서 호스팅되면 중요한 정보가 타사에 노출될 수 있습니다.

규정 준수 위험

많은 규정 준수 지침은 강력한 제어와 데이터 액세스 감사를 요구합니다. 그러나 많은 보안팀은 Docker 컨테이너, 이미지에 보관된 데이터에 대한 액세스를 관리하고 추적하는 데 사용할 수 있는 제어 권한을 제한적으로 보유하고 있습니다. 결과적으로는 관련 내부 보안 정책과 규제 명령 일체를 준수하기가 어렵다는 점을 깨닫게 됩니다.

Vormetric 데이터 보안

탈레스는 강력한 중앙 관리 데이터 액세스 제어를 제공하는데, 이는 Docker 환경에서 데이터를 보호하는 데 필수적입니다. Docker 보안 솔루션은 파일, 볼륨 수준 암호화, 액세스 제어, 데이터 액세스 로깅 기능을 제공합니다. 이러한 데이터 액세스 제어는 Docker 컨테이너와 Docker를 호스팅하는 기본 운영 체제 모두에 적용할 수 있습니다.

Vormetric Transparent Encryption

Vormetric Transparent Encryption은 볼륨 또는 운영 체제 수준에서 파일 암호화, 액세스 제어를 관리하기 위한 탈레스의 주력 데이터 보안 솔루션입니다. Vormetric Transparent Encryption을 사용하면 컨테이너를 암호화하고 컨테이너 이미지, 인스턴스에 대한 액세스를 제어하며 컨테이너 이미지, 백업이 승인된 환경에서만 실행되게 할 수 있습니다.

Vormetric Transparent Encryption Docker 확장 프로그램

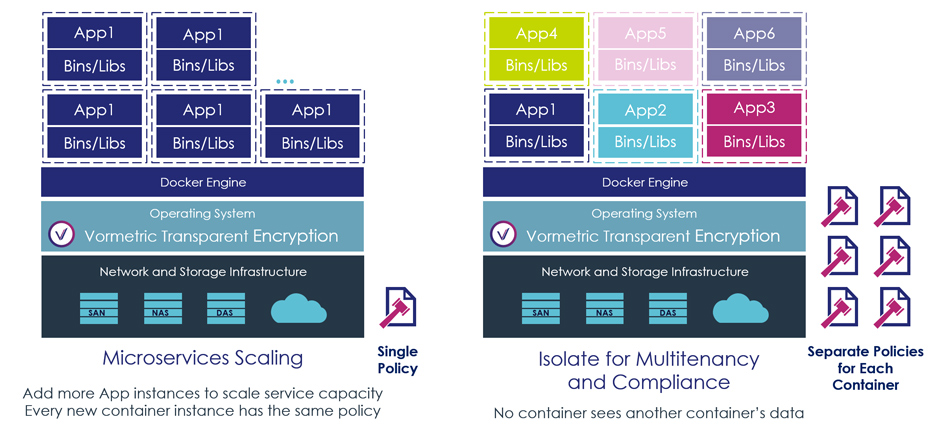

이 Docker 암호화 솔루션은 Vormetric Transparent Encryption을 확장하여 보안팀이 Docker 컨테이너 내부 제어를 확보할 수 있도록 지원합니다. 이 투명한 암호화 Docker 확장 프로그램을 사용하면 컨테이너별로 Docker 암호화, 액세스 제어, 데이터 액세스 로깅을 적용할 수 있습니다. 암호화는 Docker 컨테이너 내에서 로컬 생성·저장한 데이터와 네트워크 파일 시스템이 컨테이너에 마운트한 데이터에 적용될 수 있습니다.

특권 사용자에게서 보호

권한 있는 내부자의 남용을 방지합니다. Vormetric Transparent Encryption Docker 확장 프로그램은 컨테이너 내 데이터에 대한 무단 액세스를 방지합니다. 루트 권한을 가진 관리자와 다른 특권 사용자가 특별히 액세스 권한이 없는 데이터에 액세스하지 못하도록 할 수도 있습니다.

보안 침해 없이도 컨테이너와 클라우드를 활용할 수 있습니다.

탈레스의 Vormetric Transparent Encryption Docker 확장 프로그램을 사용하면 동적 Docker 환경과 다중 테넌트 클라우드 환경에서 보안 정책을 시행할 수 있습니다. 결과적으로 이 솔루션을 사용하면 보안 침해 없이도 이러한 접근 방식의 이점을 극대화할 수 있습니다.

규정 준수

규정 준수 요건 해결 민감한 결제 카드 데이터, 의료 기록 또는 기타 민감한 자산 등을 관리하는 조직은 이 솔루션을 사용하여 모든 관련 규정 준수 지침의 데이터 액세스 제어 요건에 대응할 수 있습니다.