NIST 800-53, Revisión 4

Regulación | Activa ahora

La publicación especial 800-53 del NIST, Revisión 4, proporciona un catálogo de controles de seguridad para los sistemas y organizaciones de información federales y los procedimientos de evaluación.

Thales ayuda a las organizaciones con el cumplimiento de NIST 800-53 por medio de las siguientes estrategias:

- Cifrado de datos y administración de claves

- Políticas de acceso y controles de usuarios con acceso a información privilegiada

- Inteligencia de seguridad

- Regulación

- Cumplimiento

NIST Publicación Especial 800-53, Revisión 4

De acuerdo con la publicación especial NIST 800-53, Revisión 4:

[Esta] proporciona un catálogo de controles de seguridad y privacidad para los sistemas federales y organizaciones de información, así como un proceso para seleccionar controles para proteger las operaciones organizacionales … , activos organizacionales, individuos, otras organizaciones y la Nación de un conjunto diverso de amenazas….

Los controles se pueden personalizar y se implementan como parte de un proceso de toda la organización que gestiona la seguridad de la información y el riesgo de privacidad. Los controles abordan un conjunto diverso de requisitos de seguridad y privacidad en todo el gobierno federal y la infraestructura crítica, derivados de la legislación, Órdenes Ejecutivas, políticas, directivas, regulaciones, estándares y/o necesidades de la misión/negocio.

La publicación NIST 800-53 también describe cómo desarrollar conjuntos especializados de controles, o superposiciones, diseñados para tipos específicos de misiones/funciones comerciales, tecnologías o entornos de operación.

Finalmente, el catálogo de controles de seguridad aborda la seguridad tanto desde una perspectiva de funcionalidad (la fortaleza de las funciones y mecanismos de seguridad provistos) como desde una perspectiva de aseguramiento (las medidas de confianza en la capacidad de seguridad implementada). Abordar tanto la funcionalidad de seguridad como la garantía de seguridad garantiza que los productos de tecnología de la información y los sistemas de información creados a partir de esos productos que utilizan sistemas sólidos y principios de ingeniería de seguridad sean lo suficientemente confiables.

La manera como Thales puede ayudarle a cumplir con NIST 800-53, Revisión 4

Las capacidades fundamentales de Thales que ayudan a cumplir con todos estos estándares de cumplimiento NIST 800-53, Revisión 4 incluyen:

- Cifrado y administración de claves: Cifrado de archivos, volúmenes y aplicaciones sólido y administrado a nivel central, combinado con una administración de claves simple y centralizada que es transparente para los procesos, las aplicaciones y los usuarios.

- Políticas de acceso y controles de usuarios con acceso a información privilegiada: Políticas de acceso y controles de usuario que permiten que los datos se descifren solo para usuarios y aplicaciones autorizados, al tiempo que permiten a los usuarios privilegiados realizar operaciones de TI sin la capacidad de ver información protegida.

- Inteligencia de seguridad: Los registros que capturan los intentos de acceso a datos protegidos proporcionan información de inteligencia de seguridad de alto valor que se puede utilizar con una solución de gestión de eventos e información de seguridad (SIEM), que también se usa para realizar informes de cumplimiento.

Para echarle un vistazo completo al mapa de soluciones de Thales y detallar los requerimientos en materia de cumplimiento del NIST 800-53, vea nuestro informe técnico Vormetric NIST 800-53 Mapping con el mapeo detallado de los controles de seguridad para las características del producto de Thales.

Además de ayudarle a cumplir con NIST 800-53, Revisión 4; FISMA; FIPS 140-2; FIPS 199; FIPS 200 y FedRAMP, las soluciones de seguridad de Vormetric de Thales han sido diseñadas para ayudarle a cumplir con:

- Common Criteria

- HIPAA-HITECH

- PCI DSS

- Otros estándares que surgirán

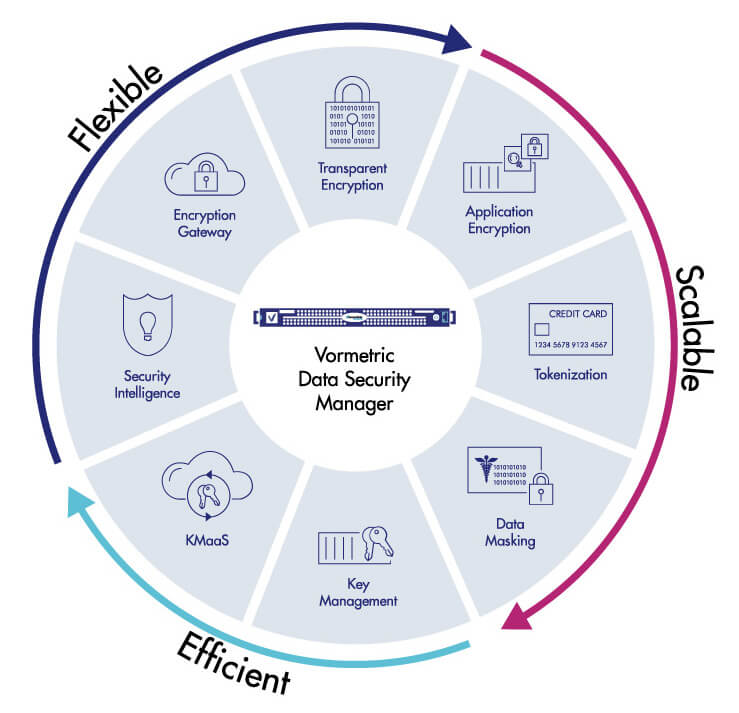

La plataforma Vormetric Data Security Platform

La Vormetric Data Security Platform de Thales es la única solución con un esquema único extensible para proteger los datos en reposo bajo los diversos requisitos de las Agencias Federales en la más amplia gama de plataformas de sistemas operativos, bases de datos, entornos de nube e implementaciones de Big Data. El resultado es un bajo costo total de propiedad, así como una implementación y operación simples y eficientes.

CipherTrust Transparent Encryption

Vormetric Transparent Encryption de Thales proporciona cifrado de datos en reposo a nivel de volumen y archivo, administración segura de claves y controles de acceso requeridos por las regulaciones y los regímenes de cumplimiento.

Vormetric Key Management

Vormetric Key Management de Thales permite la administración centralizada de claves de cifrado para otros entornos y dispositivos, incluido el hardware compatible con KMIP, claves maestras TDE de Oracle y SQL Server y certificados digitales.

Vormetric Data Security Intelligence

CipherTrust Data Security Intelligence de Thales proporciona otro nivel de protección contra personas internas malintencionadas, usuarios con acceso a información privilegiada, APTs y otros ataques que comprometen los datos al proporcionar la información del patrón de acceso que puede identificar un incidente en curso.

Vormetric Application Encryption

Vormetric Application Encryption les permite a las organizaciones crear fácilmente capacidades de cifrado en aplicaciones internas a nivel de campo y columna.

Vormetric Tokenization con enmascaramiento dinámico

Vormetric Tokenization con enmascaramiento dinámico de Thales permite que los administradores establezcan políticas para devolver un campo completo tokenizado o enmascarar dinámicamente partes de un campo. Con las capacidades de tokenización de la solución que preservan el formato, usted puede restringir el acceso a activos confidenciales y, al mismo tiempo, formatear los datos protegidos de una manera que les permita a muchos usuarios llevar a cabo su trabajo.

Otras normativas clave de protección de datos y seguridad

RGPD

REGLAMENTO

ACTIVA AHORA

El RGPD es tal vez la norma de privacidad de datos más completa hasta la fecha. Afecta a cualquier organización que procese los datos personales de los ciudadanos de la UE, independientemente de la ubicación de la sede de la organización.

PCI DSS

MANDATO

ACTIVA AHORA

Cualquier organización que desempeñe un papel en el procesamiento de pagos con tarjetas de crédito y débito debe cumplir con los estrictos requisitos de cumplimiento de PCI DSS para el procesamiento, el almacenamiento y la transmisión de datos de cuentas.

Leyes de notificación de brechas de datos

REGLAMENTO

ACTIVA AHORA

Los países de todo el mundo han promulgado requisitos de notificación de brechas de datos tras la pérdida de información personal. Varían según la jurisdicción, pero casi siempre incluyen una cláusula de "safe harbour".