Au moment où les services de distribution d’énergie ont un rôle de plus en plus proéminent dans la vie de tous les jours, les technologies de réseaux intelligents, y compris celles qui tirent parti de l’Internet des objets (IoT), introduisent de nouveaux défis de sécurité des réseaux intelligents auxquels il faut répondre.

L’implémentation d’un réseau intelligent sans sécurité des infrastructures de comptage avancées appropriée peut entraîner une instabilité des réseaux, une perte de données privées, une fraude à l’énergie et un accès non autorisé aux données de consommation de l’énergie. Sans la sécurité adéquate, les avantages d’une énergie reposant sur les appareils IoT, tels que la communication bi-directionnelle fiable entre les applications et les appareils et la collecte sécurisée des informations pour une analyse précise des Big Data, ne sont pas réalisables. Une sécurité efficace permet aux fabricants, aux consommateurs et aux fournisseurs d’énergie de tirer parti de la technologie IoT en toute confiance.

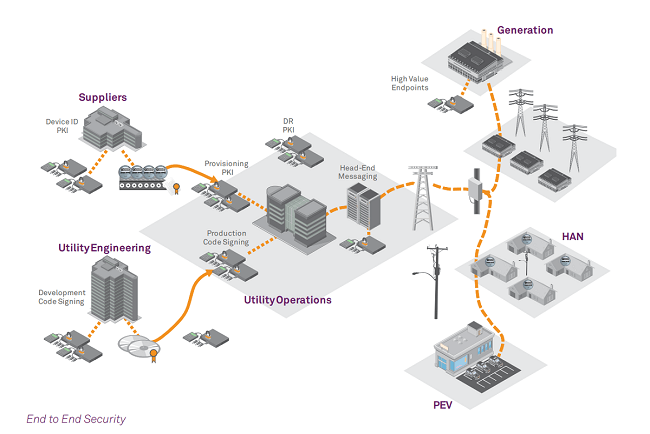

La mise en place d’un réseau intelligent sécurisé et fiable nécessite l’utilisation de solutions de sécurité robustes pouvant être facilement déployées sur les couches de communication et d’application de l’infrastructure de réseau intelligent.