Renseignements de sécurité

Les journaux d’audit d’accès aux données détaillés fournis par CipherTrust Transparent Encryption servent pour la conformité, pour identifier des tentatives d’accès non autorisées et pour établir des bases de référence des motifs d’accès pour les utilisateurs autorisés. Les journaux et les rapports de CipherTrust Security Intelligence (anciennement appelé Vormetric Security Intelligence) rationalisent la création de rapport de conformité et accélèrent la détection des menaces grâce à des systèmes d’informations de sécurité et de gestion d’événements (SIEM) de premier plan. Cette solution permet une réaffectation et une réaction automatiques immédiates pour les tentatives d’accès non autorisées, et fournit toutes les données nécessaires à l’établissement de motifs comportementaux requises pour identifier une utilisation suspecte par les utilisateurs autorisés.

- Avantages

- Fonctionnalités

Rapidité de réponse

Bénéficiez d’alertes immédiates qui permettent une réponse des plus rapides et des plus efficaces lorsqu’un problème survient.

Améliorez la visibilité

Produit une piste d’audit des tentatives d’accès autorisées et non-autorisées des utilisateurs et processus.

Renforcez la sécurité des données

Découvrez les processus et les motifs d’accès d’utilisateurs anormaux qui pourraient indiquer une menace persistante avancée ou des activités d’utilisateurs internes malveillants.

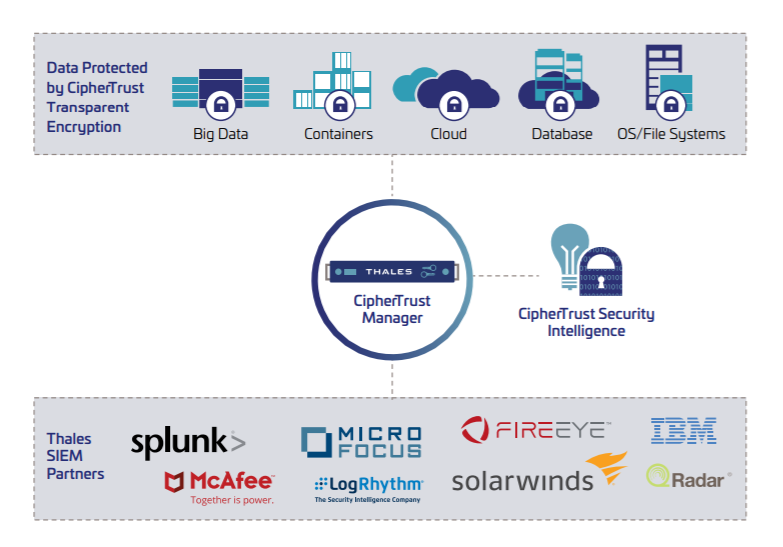

Intégrations préconstruites aux SIEM

CipherTrust Transparent Encryption établit des rapports de journaux de tentatives d’accès autorisées et non-autorisées aux fichiers et aux volumes chiffrés. Les informations, qui sont recueillies au niveau du système, incluent l’utilisateur, l’heure, le processus et bien plus. Les journaux et les rapports de CipherTrust Security Intelligence rationalisent la création de rapport de conformité et accélèrent la détection des menaces grâce à des systèmes d’informations de sécurité et de gestion d’événements (SIEM) de premier plan. Les données d’accès autorisées d’utilisateurs sont disponibles afin de créer une base de référence de l’utilisation des données de l’utilisateur, et peuvent être intégrées à d’autres données de sécurité, comme par exemple la géolocalisation et les points d’accès de l’utilisateur pour une identification des menaces précise.

Informations de sécurité détaillées et concrètes

Les journaux de CipherTrust Security Intelligence produisent une piste d’audit des tentatives d’accès autorisées et non-autorisées des utilisateurs et processus. Les journaux détaillés de cette solution peuvent être examinés pour déterminer quand les utilisateurs et les processus accèdent aux données, sous quelles politiques, et si les demandes d’accès ont été acceptées ou refusées.

Création de rapports de conformité et d’audit rationnalisée

Afin de remplir de nombreuses obligations de conformité et réglementaires, les organisations doivent prouver qu’une sécurité des données qui répond aux standards est en place. L’intégration de CipherTrust Security Intelligence aux systèmes SIEM peut être utilisée pour facilement démontrer à un auditeur que les politiques de chiffrement, de gestion des clés et d’accès sont efficaces et appropriées. Grâce à ses possibilités d’intégration et de visibilité détaillées, CipherTrust Security Intelligence aide à rationaliser les efforts demandés par la création de rapports d’audit et de conformité continue.