접근 관리 리스크 평가 도구

클라우드 앱을 어떤 방식으로 보호하고 있으십니까? 귀사의 클라우드 도입 상태를 파악하고 앱을 간단하고 안전하게 보호하는 가장 좋은 방법을 알아보시기 바랍니다.

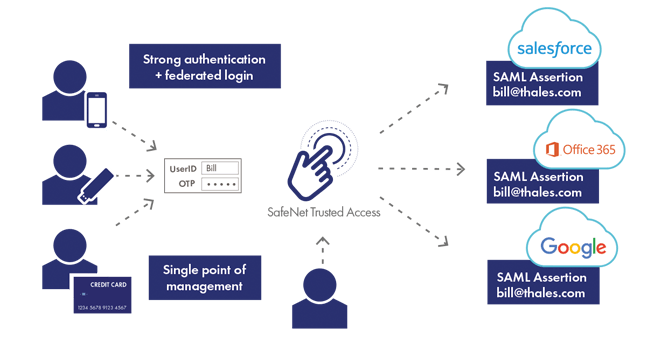

SAML 인증은 ID 공급자를 활용하여 광범위한 비제휴 웹사이트에서 사용자를 중심적으로 인증하는 신원 확인 방법입니다. 신뢰할 수 있는 단일 ID 공급자에게 인증 프로세스를 전달함으로써 기업은 다양한 보안 및 관리, 비용 절감 이점을 달성할 수 있으며, 특히 사용자에게서 수십 개의 서로 다른 사용자 이름과 비밀번호를 관리할 필요성을 줄여줍니다.

비영리 컨소시엄 OASIS가 만들어낸 SAML(Security Assertion Markup Language)은 오픈 소스 XML 표준(프로토콜)으로, SafeNet Trusted Access와 같은 ID 공급자와 신뢰 당사자 또는 서비스 공급자 간에 인증 및 권한 부여 정보를 교환하는 데 이용되는데, 서비스 공급자는 즉 Office 365, Salesforce, AWS, Zendesk, DropBox와 같은 클라우드 또는 웹 앱을 의미합니다.

토큰 기반 인증, 보안 토큰 서비스, 연합 인증(federated authentication), ID 연합(identity federation)은 모두 SAML ID 공급자가 제공하는 기능을 설명하는 용어입니다.

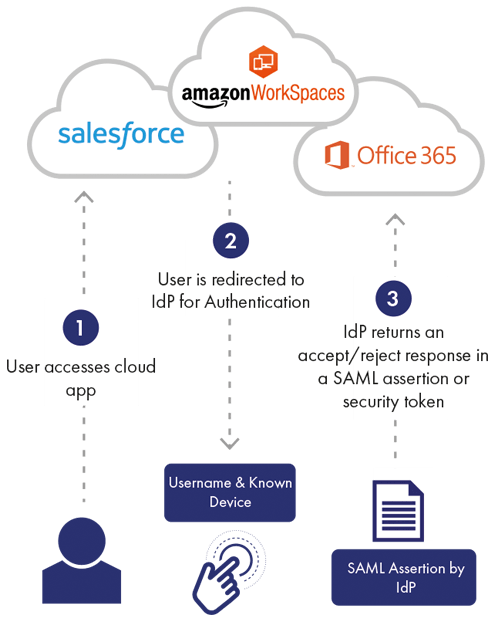

1. SAML 인증을 이용하면, 사용자가 앱에 접근할 때마다 SAML ID 공급자가 인증 프로세스를 전달받습니다.

2. 사용자가 자격 증명(예: 비밀번호, OTP, 컨텍스트 속성)을 입력하면 ID 공급자가 확인합니다.

3. ID 공급자가 SAML 표명(assertion) 형식으로 접근 또는 거부 응답을 반환합니다. 인증에 성공하면 사용자에게 리소스에 대한 접근 권한을 부여하고 그렇지 않으면 권한을 거부합니다.

1. 사용자가 앱에 접근하면 ID 공급자로 리디렉션되어 인증을 진행합니다.

2. 로그인 포털에 자격 증명을 입력합니다.

3. 인증에 성공하면 리소스에 로그인됩니다.

각 클라우드와 웹 애플리케이션은 사용자 ID, 이메일 주소, 그룹 멤버십, 우편 주소, 별칭 등과 같이 다양한 필드 중 하나 이상을 포함하는 서로 다른 SAML 속성 집합과 함께 작동합니다. 따라서, 중앙 SAML ID 공급자를 클라우드 앱이나 웹 앱과 성공적으로 통합하려면 ID 공급자가 SAML 표명(assertion)에 이러한 세부 정보를 제공할 수 있어야 합니다.

각 클라우드와 웹 애플리케이션은 사용자 ID, 이메일 주소, 그룹 멤버십, 우편 주소, 별칭 등과 같이 다양한 필드 중 하나 이상을 포함하는 서로 다른 SAML 속성 집합과 함께 작동합니다. 따라서, 중앙 SAML ID 공급자를 클라우드 앱이나 웹 앱과 성공적으로 통합하려면 ID 공급자가 SAML 표명(assertion)에 이러한 세부 정보를 제공할 수 있어야 합니다.

SafeNet Trusted Access는 사전 통합 애플리케이션 제품 카탈로그를 제공하므로 SAML 인증을 사용하여 싱글 사인온을 간편하게 적용할 수 있습니다. 현재 사용 중인 클라우드 또는 웹 애플리케이션을 추가하기만 하면 비즈니스 중심 액세스 정책으로 '스마트 싱글 사인온' 도입할 수 있습니다.

클라우드 앱을 어떤 방식으로 보호하고 있으십니까? 귀사의 클라우드 도입 상태를 파악하고 앱을 간단하고 안전하게 보호하는 가장 좋은 방법을 알아보시기 바랍니다.

기업들의 클라우드 이전 준비 상태는 다양합니다. 아직 AD FS를 사용하고 있는 기업 환경에 조건부 접근과 적절한 인증 방법을 적용하는 것은 기존 환경에 차세대 접근 관리 기능을 적용하는 자연스러운 방법입니다. '스마트 싱글 사인온'으로 일반 통합 프레임워크 기능을 확장하는 방법과, AD FS를 사용하는 동안 적응형 인증과 조건부 접근을 통해 이점을 얻는 방법을 알아보실 수 있습니다.

지난 수년동안 접근관리에 대해 들어보셨을 것입니다. "인증"과 "접근 관리"는 실제로 꽤나 비슷하기도 합니다. 그러나, 다른 점들도 있습니다. 인증이 사용자의 ID가 유효한지에 대해 살펴보는 것이라면, 접근관리는 사용자가 특정자원에 접근할 권리가 있는 것인지 살펴보고, 리소스에 대한 정책을 결정하여 운영하는 것이기 때문입니다.

이례적으로 많은 기업이 Office 365를 사용하기 시작했습니다. 이러한 추세로 기업은 클라우드의 효율성을 누릴 수 있는 반면, 피싱 공격과 자격 증명 침해, 데이터 침해까지 이르는 취약성에 더욱 크게 노출될 수 있습니다. 적절한 인증 방법으로 접근지점에서 Office 365 보안을 유지하는 방법을 알아보시기 바랍니다.