CADP(CipherTrust Application Data Protection)는 고성능 SDK로서 애플리케이션/서비스 내 데이터를 보호하며, 개발자(Devs)가 보안 세부 사항을 관리하거나 데이터 보호를 정기적으로 업데이트해야 하는 필요성을 없애줍니다.

더 이상 코드에서 업데이트가 이루어지지 않습니다.

개발자 참여 감소

- 민감 데이터의 취약성 격차를 1분 내에 해소

- 대규모 프로젝트를 만들지 않고도 최신 데이터 보안을 유지하세요

- 대량 데이터 보호로 복잡성 감소

개발 용량 증가

- 개발팀의 업무 부담 줄이기

- 간소화된 API를 통해 데이터 보호에 대한 책임을 데이터 보안 팀에 이관합니다.

- 기존 코드를 사용하는 조직보다 경쟁 우위를 확보하세요

권한 분리

- 개발자의 데이터 보호 호출

- 데이터 보안 관리자는 중앙에서 관리되는 정책을 통해 대상, 방법, 사용자를 제어합니다

- 암호화 민첩성을 통해 데이터 보안 관리자가 실시간으로 암호, 매개변수, 키를 변경할 수 있습니다

단일 인터페이스에서 모든 유형의 데이터 보호 적용

CADP는 토큰화, 암호화 및 데이터 일반화를 지원하므로 각 데이터에 대한 데이터 보호를 최적화하여 민감 데이터가 유출될 위험을 줄일 수 있습니다. CADP는 각 조직의 현재 스키마에 맞게 형식 보존을 지원하므로 조직이 환경을 변경할 필요가 없습니다.

CADP는 데이터 마스킹 및 리댁션을 지원하여 꼭 필요한 경우에만 민감 데이터를 공개할 수 있습니다.

- 정적 데이터 마스킹은 액세스할 필요가 없는 데이터를 마스킹하여 그룹과 관련된 데이터만 표시합니다. 이는 특히 데이터 분석가(가명화)에게 유용하며 고객 서비스 성과도 향상됩니다(데이터 수신 시 이미 마스킹되어 있습니다).

- 동적 데이터 마스킹은 서로 다른 액세스 수준을 가진 사용자들이 데이터에 접근하고, 데이터의 상이한 부분에 액세스할 권한을 가질 때 선호됩니다.

- 리댁션은 수정된 데이터가 있는 필드를 표시하거나 필드를 숨기는 절대 마스크를 제공합니다.

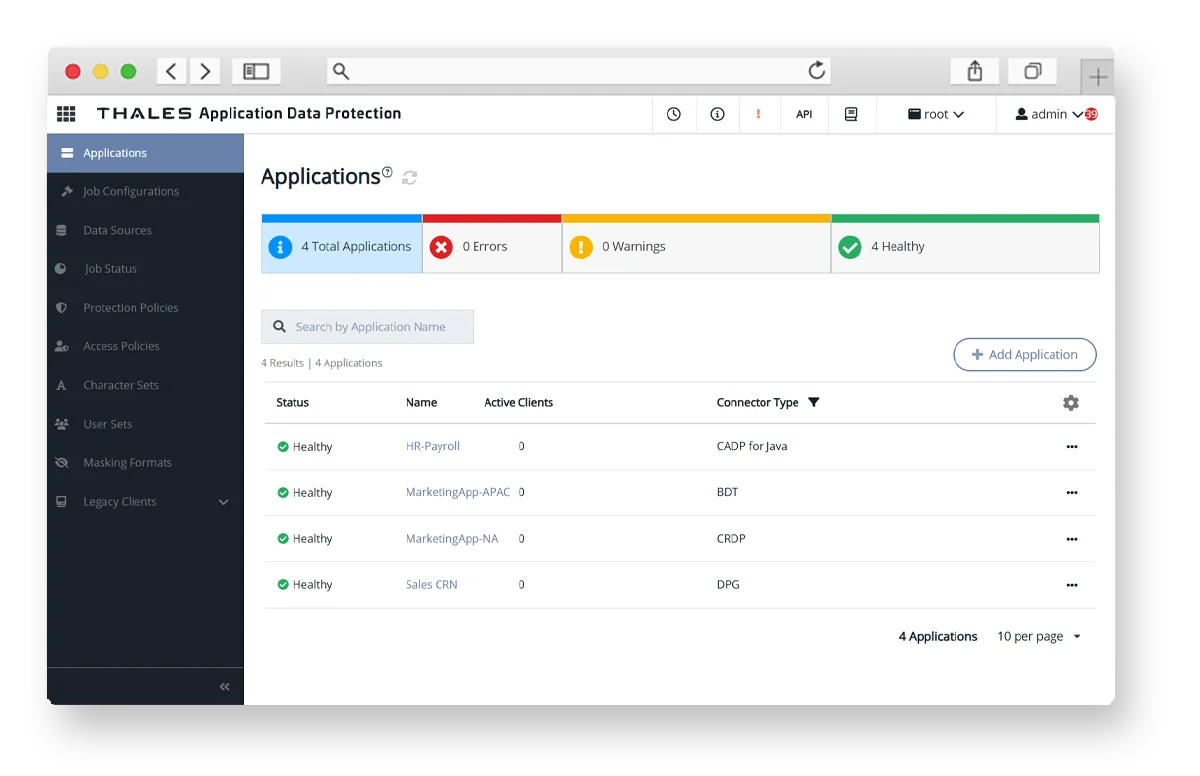

일원화된 관리

모든 정책을 단일 창에서 볼 수 있고 커넥터가 배포된 위치와 해당 버전 번호가 표시되므로 감사가 정확하고 훨씬 빠르고 완전해집니다.

CipherTrust Manager는 모든 암호화 민첩성 커넥터의 상태(작동 중인지, 오프라인인지, 또는 주의가 필요한지 여부)를 상태 및 마지막 체크인 시간과 같은 메트릭과 함께 중앙에서 볼 수 있도록 제공합니다. 데이터 보안 관리자는 개별 커넥터를 즉시 자세히 살펴보고 자세한 정보, 구성 조정 또는 자동 수정을 수행할 수 있습니다.

We have Tokenization and Encryption solutions to meet your security and infrastructure requirements.

각 역할별 장점

CADP를 사용하면 지금 바로 좋은 + 빠른 + 저렴한 서비스를 이용할 수 있습니다.

- 개발 용량 증가로 인한 수익 증대

- 취약점 격차 해소 시간 1분 이내로 보안 강화

- 백로그가 증가하지 않아 더 많은 혁신 달성

1분 이내에 취약점 격차 해소, 로드맵 준수(데이터 보호 소방 훈련으로 인해 개발자가 수익 창출 프로젝트에서 벗어나지 않음).

개발자는 데이터 보호 업데이트에 관여하지 않으므로 수익을 창출하는 프로젝트에 집중할 수 있습니다.

데이터 보호 업데이트를 위해 다운타임이나 소방 훈련이 필요하지 않습니다.

매우 안전하며(1분 이내에 취약점 격차를 해소하여 보안 상태를 최상으로 유지), 로드맵이 준수되며(데이터 보호 소방 훈련으로 인해 개발자가 수익 창출 프로젝트에서 벗어나는 일이 없기 때문에).

현재 보안 상태에 대한 가시성(단일 창, 일원화된 관리, 정책 기반), 업데이트를 위한 코드 변경 없음(업데이트를 위해 DevOps에 대한 의존성 제거).

평판이 보호되고, 감사를 통과하며, 규정을 준수하고, 기술 부채가 추가되지 않습니다.

감사를 통과하고 규제를 준수하며, 필요할 때마다 데이터 보호를 업데이트할 수 있습니다.

암호화를 배우거나 데이터 보호 업데이트를 할 필요가 없으며, 기술 부채가 추가되지 않습니다.