조직에 적합한 암호화 접근 방식 선택

이사회에서는 데이터 암호화는 이분법적으로 볼 수도 있습니다. 즉, 데이터 암호화를 사용하면 기업 자산은 안전하지만 그렇지 않다면 기업 데이터 자산이 안전하지 않으며 이는 심각하게 우려해야 할 문제가 됩니다.

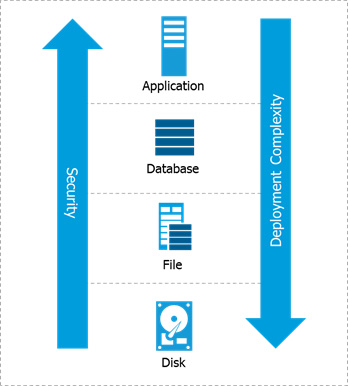

그러나 중요한 데이터를 보호하는 일을 담당한 보안팀에 있어 현실은 그렇게 간단하지 않습니다. 높은 수준에서 데이터 암호화 유형을 나누자면 일반적으로 데이터 암호화가 사용되는 기술 스택의 네 가지 수준으로 나눠집니다.

- 1. 전체 디스크 또는 미디어

- 2. 파일 시스템

- 3. 데이터베이스

- 4. 애플리케이션

일반적으로 스택 암호화가 낮을수록 구현이 더간단하고 덜 방해됩니다. 그러나 이러한 데이터 암호화 방식이 해결할 수 있는 위협의 수와 유형도 감소합니다. 더 높은 스택 암호화를 사용하는 조직은 일반적으로 더 높은 보안 수준을 구현하고 더 많은 위협을 완화할 수 있습니다.

- 전체 디스크 암호화

- 파일 수준 암호화

- 데이터베이스 암호화

- 애플리케이션-계층 암호화

전체 디스크 암호화(FDE), 자체 암호화 드라이브(SED)는 디스크에 기록되는 데이터를 암호화하고 디스크에서 읽으면서 데이터를 복호화합니다.

FDE/SED의 이점:

- 가장 간단한 암호화 배포 방법

- 응용 프로그램, 데이터베이스, 사용자에게 투명합니다.

- 고성능, 하드웨어 기반 암호화

FDE/SED의 한계:

- 매우 제한된 위협 종류를 해결, 즉 저장소 미디어의 물리적 손실만 방지합니다.

- 지능형 지속 공격(APT), 악의적인 내부자나 외부 공격자에 대한 보호 장치의 부족

- 규정 준수의 최소 요건 충족

- 세분화된 액세스 감사 로그를 제공하지 않음

요점:

- 주요 클라우드 제공업체들은 위에 나열된 한계점을 가진 FDE와 동등한 기능을 제공합니다.

- FDE는 분실이나 도난에 매우 취약한 노트북에 적합합니다. 그러나 데이터센터와 클라우드 환경에서 직면하는 가장 흔한 종류의 위험에는 적합하지 않습니다.

상세 정보:

- 관련 탈레스 솔루션:

- CipherTrust Enterprise Key Management 는 온프레미스 FDE 저장소의 암호키를 안전하게 관리합니다.

- 클라우드 서비스 제공업체(CSP)가 제공하는 암호화를 사용한다면 CipherTrust Cloud Key Manager를 통해 CSP에서 데이터 암호키 제어권을 가져오고 암호키 관리 관련 규정 준수를 강화할 수 있습니다.

파일이나 볼륨 수준(일반적으로 데이터베이스에 사용되는 수준)에서 데이터를 암호화하면 운영 체제에 설치된 소프트웨어 에이전트로 보안 제어권을 제공합니다. 에이전트는 디스크 읽기와 쓰기 작업을 가로채 정책을 적용하여 데이터를 암호화할지 복호화할지 결정합니다. 체계적인 파일 시스템 암호화 제품은 권한 있는 사용자, 프로세스, 세분화된 로깅 기능을 포함하여 강력한 정책 기반 액세스 제어를 제공합니다.

파일 수준 암호화의 장점:

• 사용자, 애플리케이션에 투명하기 때문에 조직은 애플리케이션을 사용자 정의하거나 관련 비즈니스 프로세스를 변경할 필요가 없습니다.

• 정형, 비정형 데이터를 모두 지원합니다.

• 권한 사용자의 남용을 방지하고 일반적인 규정 준수 요건을 충족하는 강력한 제어를 확립합니다.

• 보안 인텔리전스, 규정 준수 보고에 사용할 수 있는 SIEM 시스템을 사용하여 세분화된 파일 액세스 로그를 제공하고 위협 탐지 속도를 높입니다.

파일 수준 암호화의 한계:

• 암호화 에이전트는 운영 체제에 따라 다르므로 선택한 솔루션이 광범위한 Windows, Linux, Unix 플랫폼을 지원하는지 확인하는 것이 중요합니다.

요점:

• 다양한 조직과 목적을 고려했을 때 파일 암호화는 최적의 접근 방식을 의미합니다. 광범위한 보호 기능은 대다수 사용 사례를 지원하며 배포, 운영이 쉽습니다.

관련 탈레스 솔루션과 기능:

• CipherTrust Transparent Encryption은 권한 사용자에 대한 강력한 액세스 제어와 함께 정형 파일과 비정형 파일의 암호화를 제공합니다.

• CipherTrust Security Intelligence는 세분화된 보안 로그를 활용할 수 있는 강력한 기능을 제공합니다.

이 접근 방식을 통해 보안팀은 데이터베이스나 전체 데이터베이스 파일 내의 특정 데이터 하위 집합을 암호화할 수 있습니다. 이 범주에는 여러 데이터베이스 공급업체의 TDE(투명한 데이터 암호화)라는 솔루션이 포함됩니다. 또한, 열 수준 암호화도 포함됩니다. 이것은 사용자가 전체 데이터베이스 파일을 암호화하는 대신, 암호화할 특정 정보나 속성을 선택할 수 있는 데이터베이스 암호화 방법의 한 유형입니다.

이점:

- 중요한 저장소인 데이터베이스 내 데이터를 보호합니다.

- 악의적인 내부자(경우에 따라 악의적인 데이터베이스 관리자 포함)를 비롯한 다양한 위협을 방지하는 강력한 보호 장치를 구현합니다.

- 민감한 데이터베이스 콘텐츠에 열 단위로 투명한 암호화를 제공합니다.

한계:

- TDE를 사용하면 한 데이터베이스 공급업체의 제품을 다른 공급업체의 데이터베이스에 적용할 수 없습니다.

- TDE는 여러 공급업체 데이터베이스나 환경의 기타 영역을 대상으로 한 중앙 집중식 관리 기능을 지원하지 않습니다.

- 구성 파일과 시스템 로그, 보고서는 노출된 상태로 남겨두고 데이터베이스 열이나 테이블만 암호화합니다.

요점:

- TDE 기술은 구체적이고 전략적인 요건을 충족할 수 있지만, 이기종 환경에서 보안 문제를 해결하도록 지원할 수는 없습니다. 그 결과, 상당한 보안 공백이 남게 됩니다.

상세 정보:

- 관련 탈레스 솔루션:

- CipherTrust Database Protection는 데이터베이스 내 민감한 열의 데이터 암호화를 통합하는 데 사용할 수 있습니다.

- CipherTrust Enterprise Key Management 로 TDE 암호키를 관리할 수 있습니다.

이 접근 방식을 사용하면 애플리케이션 내에서 데이터의 암호화나 토큰화를 제어하기 위해 애플리케이션 로직이 추가됩니다.

이점:

- 데이터베이스 필드와 같은 특정 데이터 하위 집합을 보호합니다.

- 암호화와 복호화는 애플리케이션 계층에서 발생하므로 데이터를 전송, 저장하기 전에 암호화할 수 있습니다.

- 최고 수준의 보안을 제공하여 악의적인 DBA, SQL 주입 공격을 방지하는 보호 기능을 제공합니다.

- 토큰화는 PCI DSS 규정 준수 비용과 간접 관리 비용도 크게 줄여줍니다.

한계:

- 이러한 접근 방식은 애플리케이션과 통합되어야 하므로 개발 작업과 리소스가 필요합니다.

요점:

- 이러한 접근 방식은 보안 정책이나 규정 준수 요건으로 인해 특정 데이터 집합을 보호해야 하는 경우에 최적일 수 있습니다. 또한, 토큰화와 형식 보존 암호화를 포함한 다양한 애플리케이션 계층 암호화를 통해 데이터베이스에 대한 영향을 줄일 수 있습니다.

- 애플리케이션 개발을 단순화하려면 잘 문서화된 표준 기반 API, 샘플 코드가 포함된 솔루션을 찾아야 합니다.

상세 정보:

- 관련 탈레스 솔루션:

- CipherTrust Application Data Protection은 기존 애플리케이션의 암호화 추가 프로세스를 단순화합니다.

- CipherTrust Tokenization은 토큰화와 동적 데이터 마스킹을 기존 애플리케이션에 추가하는 프로세스를 단순화합니다.