CipherTrust Batch Data Transformation(BDT)은 소스에서 대상으로 고속 대량 토큰화/암호화를 수행하므로 개발자가 데이터 마이그레이션을 위한 변환 도구를 만들 필요가 없습니다.

CipherTrust 토큰화/암호화와 간편하게 통합

운영 효율성 향상

- 정책 기반 구성

- 팀 전체의 유지 관리 부담 제거

- 키를 자동으로 순환하여 키 수명 주기 관리를 용이하게 합니다.

개발 용량 증가

- 더 이상 코드에서 업데이트가 이루어지지 않습니다.

- 간소화된 API를 통해 데이터 보호에 대한 책임을 데이터 보안 팀에 이관합니다.

일원화된 관리

- 로컬 파일 없음 - 환경 전체에서 일관된 데이터 보호 보장

- 데이터 보안 관리자가 1분 이내에 데이터 정책을 정의하고 암호를 업데이트할 수 있도록 지원

The Forrester Wave™: Data Security Platforms, Q1 2025

Cost savings and business benefits enabled by the CipherTrust Data Security Platform

Thales’ vision for data security is holistic and distinguishing, with market impact resulting from its focus on enabling postquantum preparations and crypto agility. Thales is underway with efforts to combine Thales CipherTrust and Imperva Data Security Fabric into a combined DSP. It boasts an impressive roadmap and robust community strategy for engagement.”

단일 인터페이스에서 모든 유형의 데이터 보호 적용

BDT는 토큰화, 암호화 및 데이터 일반화를 지원하므로 조직에서 데이터를 일반 형태로 암호화하고, 예약된 ETL 작업 중에 민감한 필드를 보호하고, 새로운 표준에 맞게 데이터를 재보호할 수 있습니다.

BDT는 필요한 경우에만 민감 데이터를 공개할 수 있는 정적 데이터 마스킹 및 삭제를 지원합니다.

- 정적 데이터 마스킹은 액세스할 필요가 없는 데이터를 마스킹하여 그룹과 관련된 데이터만 표시합니다. 이는 특히 데이터 분석가(가명화)에게 유용하며 고객 서비스 성과도 향상됩니다(데이터가 도착하면 이미 마스킹됨).

- 리댁션(Redaction)은 리댁션 처리된 데이터가 있는 필드를 표시하거나 필드를 숨기는 절대 마스크를 제공합니다.

일원화된 관리

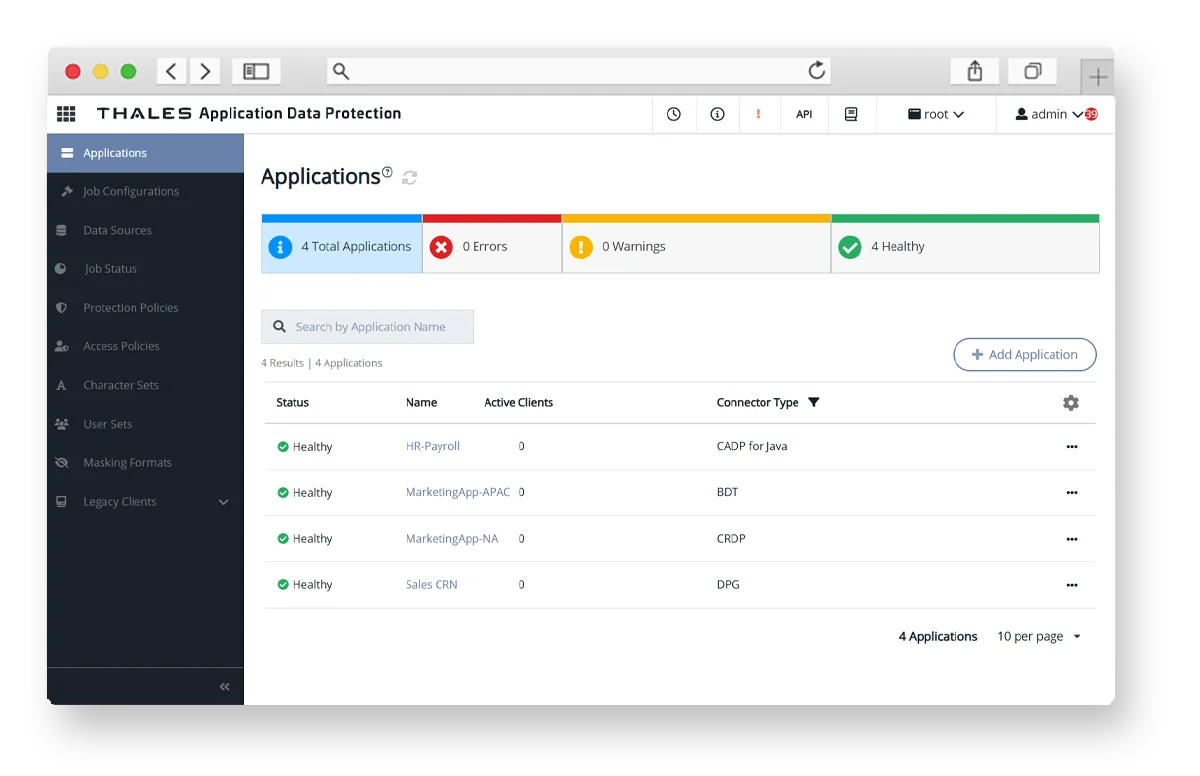

모든 정책을 단일 창에서 볼 수 있고 커넥터가 배포된 위치와 해당 버전 번호가 표시되므로 감사가 정확하고 훨씬 빠르고 완전해집니다.

CipherTrust Manager는 모든 암호화 민첩성 커넥터의 상태(작동 중인지, 오프라인인지, 또는 주의가 필요한지 여부)를 상태 및 마지막 체크인 시간과 같은 메트릭과 함께 중앙에서 볼 수 있도록 제공합니다. 데이터 보안 관리자는 개별 커넥터를 즉시 자세히 살펴보고 자세한 정보, 구성 조정 또는 자동 수정을 수행할 수 있습니다.

각 역할별 장점

BDT를 사용하면 토큰화/암호화와 쉽게 통합할 수 있습니다.

- 보안

- 효율성

- 고성능

평판이 보호되고, 감사를 통과하며, 규제를 준수하고, 기술 부채가 추가되지 않습니다. IT 운영팀은 컨테이너를 통해 중앙에서 관리되는 BDT를 환경 전체에 쉽게 배포할 수 있습니다.

감사를 통과하고 규제를 준수하며, 필요할 때마다 데이터 보호를 업데이트할 수 있습니다. BDT 일정을 제어할 수 있습니다. 개발자나 DBA가 BDT를 사용하여 데이터를 변환하는 경우에도 정책을 완벽하게 제어하고 일관성을 보장하며 데이터가 어떻게 보호되는지 확인할 수 있습니다.

암호화를 배우거나 데이터 보호 업데이트를 할 필요가 없으며, 기술 부채가 추가되지 않습니다.