Protection des fichiers non structurés

Le volume de données non structurées dans les entreprises a augmenté de manière exponentielle ces dernières années. Les données stockées sur des partages de fichiers, des portails de collaboration, des boîtes mail et des plateformes Cloud augmentent, mais la protection de ces données non structurées reste un défi. Afin de protéger efficacement les données non structurées, vous devez savoir où elles résident.

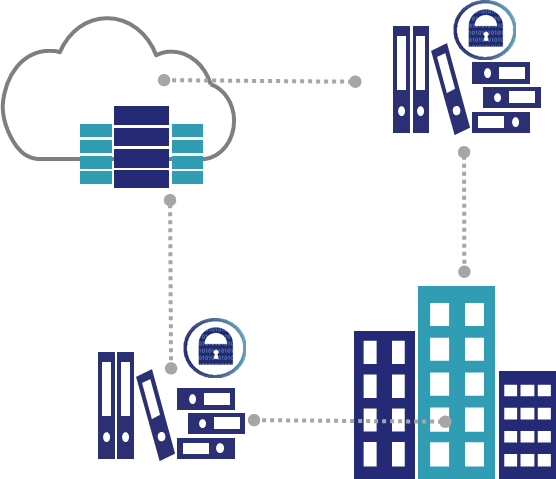

Pour établir une protection sans compromis, les équipes informatiques ont besoin d’une solution de découverte et de protection des données centrale capable d’identifier et de protéger les données sensibles où qu’elles résident ; c’est pourquoi de nombreuses organisations s’appuient sur CipherTrust Data Discovery and Classification et sur CipherTrust Transparent Encryption pour la découverte, la classification et la protection des fichiers non structurés.

- Défis

- Solutions

- Avantages

Déterminer où résident les données sensibles non structurées

Avant de pouvoir protéger les données contre les menaces de corruption, d’exfiltration ou de destruction, avant de pouvoir garantir votre conformité aux différentes exigences en matière de confidentialité et de sécurité, vous devez savoir quelles données sensibles vous détenez, où elles résident, et leur contexte. Les systèmes distribués et les silos de données compliquent non seulement la localisation mais également la classification des données non structurées. La localisation et la classification des données en fonction de la sensibilité, du risque, de la conformité ou d’autres catégories est une étape importante afin de pouvoir les protéger.

Protection des fichiers non structurés

Les fichiers non structurés représentent un défi unique pour l’équipe informatique, car ils contiennent souvent des données sensibles qui nécessitent la même protection que les données situées dans les bases de données structurées. Ces fichiers peuvent résider dans plusieurs bases de données, en fonction des exigences de l’organisation.

Déterminer qui peut accéder aux données non structurées

Les données non structurées distribuées dans l’entreprise, segmentées en silos de stockage et contrôlées par des systèmes de contrôle d’accès disparates compliquent la détermination des utilisateurs et des groupes pouvant accéder aux données sensibles. Le contrôle d’accès décentralisé complique la mise en place de politiques de sécurité uniformes et cohérentes pour le contrôle d’accès aux données non structurées.

CipherTrust Data Discovery and Classification

L’un des premiers défis et des plus importants auxquels sont confrontés les architectes de sécurité et les professionnels de l’informatique consiste à déterminer l’emplacement où les données sensibles d’entreprise résident, dans quel format elles sont conservées et pourquoi ces données sont sensibles. La capacité d’accéder à tous les magasins de données dans votre organisation et d’identifier et de classifier les données stockées par type et par risque vous permet de planifier la protection des données la plus appropriée.

Thales CipherTrust Data Discovery and Classification permet à votre organisation de bénéficier d’une visibilité complète quant aux données sensibles, avec une découverte et une classification des données efficaces, ainsi qu’une analyse des risques dans le Cloud, le Big Data et les environnements de stockage traditionnels.

CipherTrust Transparent Encryption

Avec CipherTrust Transparent Encryption, votre organisation peut protéger les fichiers non structurés, où qu’ils résident, sur site ou dans le Cloud. Le système de chiffrement de fichiers vous permet de protéger les données sensibles dans des feuilles de calcul, des documents, des présentations, des images, et bien plus encore. Contrairement aux autres offres de chiffrement de fichiers, CipherTrust Transparent Encryption permet aux équipes de sécurité de mettre en place un chiffrement au niveau du fichier sans avoir à apporter de modifications aux applications, à l’infrastructure ou aux pratiques commerciales de l’organisation. En outre, le contrôle d’accès et la journalisation des audits d’accès aux données sont disponibles sans apporter de modification à l’infrastructure, aux applications ou au flux de travail pour un maximum de contrôle avec un minimum de coûts et de ressources nécessaires.

CipherTrust Data Discovery and Classification

CipherTrust Data Discovery and Classification simplifie l’identification et la classification des données sensibles dans l’entreprise en localisant efficacement les données sensibles structurées et non structurées dans le Cloud, le Big Data et les magasins de données traditionnels. La solution classifie les données sensibles par format, niveau de risque, réglementation de conformité pertinente (RGPD, PCI DSS, par exemple) et bien plus encore, facilitant la détermination et l’application de la méthode corrective la plus appropriée.

CipherTrust Transparent Encryption

Contrôles granulaires et permanents

La protection du chiffrement au niveau du fichier de CipherTrust Transparent Encryption continue après l’application du chiffrement. L’agent de chiffrement de fichier continue de mettre en application les politiques de contrôle d’accès granulaires pour protéger contre les accès non autorisés par les utilisateurs et les processus ; il continue également d’enregistrer les accès. Il est possible d’appliquer des politiques en fonction de l’utilisateur, du processus, du type de fichier, de l’heure et d’autres paramètres. Avec ces fonctionnalités, les équipes dédiées à la sécurité peuvent garantir une protection et un contrôle continus en ce qui concerne les données structurées et non structurées de leur organisation.

Prise en charge d’une vaste gamme d’environnements

CipherTrust Transparent Encryption protège les bases de données structurées et les fichiers non structurés dans les centres de données, le Cloud, les conteneurs et les environnements de Big Data dans Linux, Windows et AIX avec une seule infrastructure et un seul environnement de gestion. La solution peut protéger les données sensibles dans les bases de données IBM DB2, Oracle, Microsoft SQL Server, MySQL, NoSQL, et Sybase, notamment.

Séparation des utilisateurs privilégiés et des données sensibles appartenant aux utilisateurs

Le système de chiffrement de fichier permet aux organisations de créer une séparation des devoirs robuste entre les administrateurs privilégiés et les propriétaires de données. CipherTrust Transparent Encryption chiffre les fichiers sans toucher aux métadonnées. De cette manière, le personnel informatique (y compris les administrateurs d’hyperviseur, de Cloud, de stockage et de serveur) peut effectuer ses tâches d’administration de système sans accéder aux données sensibles résidant dans les systèmes qu’il gère.