Was ist Datenerkennung und -klassifizierung?

Datenerkennung und -klassifizierung ist der Prozess der Identifizierung und Klassifizierung Ihrer Daten und der darin enthaltenen personenbezogenen Informationen, der Ihnen mehr Sicherheit und eine bessere Compliance ermöglicht.

Datenerkennung und Datenklassifizierung sind die beiden wichtigsten Komponenten des Datenmanagements.

- Datenerkennung ist der Prozess der Identifizierung und Lokalisierung von Datenquellen, des Verständnisses von Datenformaten und der Bewertung der Datenqualität.

- Datenklassifizierung ist der Prozess der Kennzeichnung und Kategorisierung von Daten auf der Grundlage ihrer Sensibilität, ihres Wertes und der gesetzlichen Anforderungen. Daten werden in der Regel als öffentlich, intern, vertraulich oder eingeschränkt klassifiziert.

70 %

der Unternehmen sind nicht in der Lage, mehr als 50 % ihrer Daten zu klassifizieren. - Thales Bericht zur Datenbedrohung

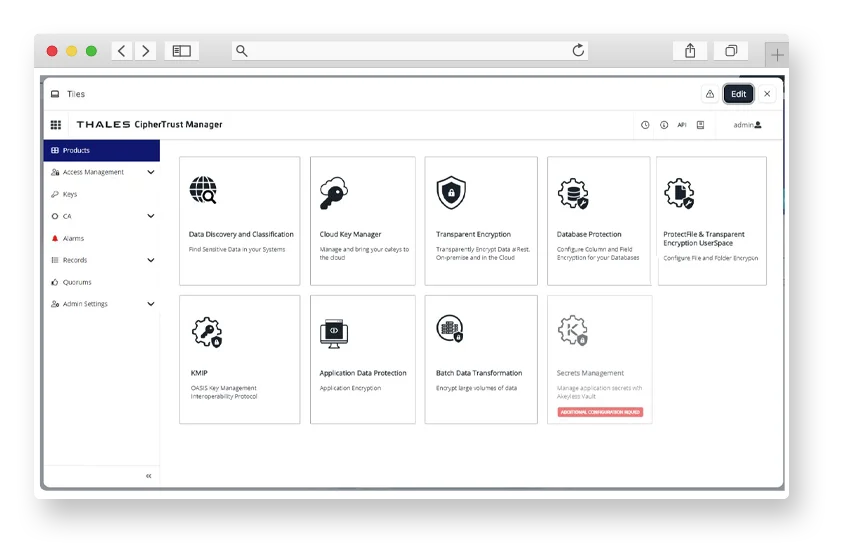

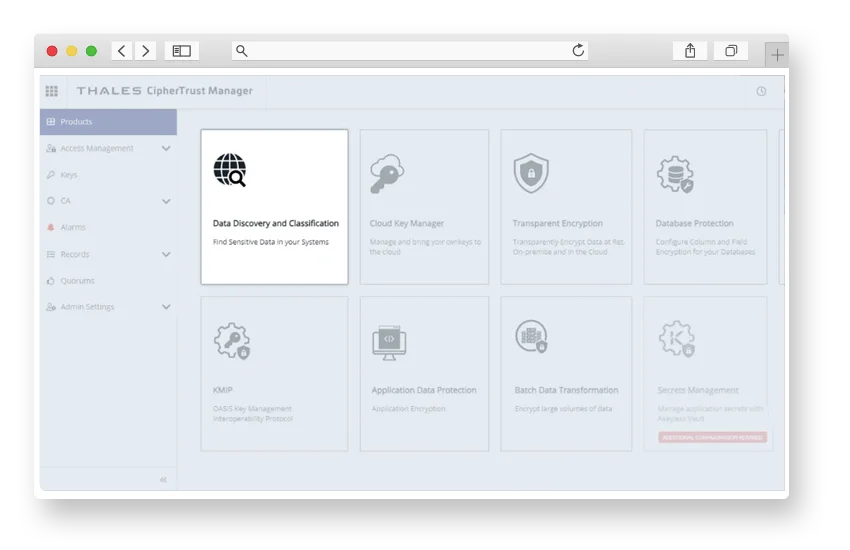

Finden und schützen Sie Ihre Daten mit CipherTrust.

CipherTrust Data Discovery and Classification (DDC) erkennt und klassifiziert Daten und ermöglicht es Unternehmen, ihre Sicherheit und Compliance zu verbessern. Bringen Sie Agilität und Vertrauen in Ihr Datenmanagement. CipherTrust Data Discovery and Classification bietet einen vollständigen Überblick über die Speicherorte sensibler Daten in Ihrem Unternehmen, sodass Sie Compliance-Lücken aufdecken und schließen können.

DDC scannt strukturierte sowie unstrukturierte Datenspeicher nach benannten Entitäten in verschiedenen Formaten und globalen Sprachen, damit Sie jede Art von sensiblen Daten in jeder Sprache und an jedem Ort in Ihrem Unternehmen finden können.

- Entdecken und klassifizieren Sie Ihre Daten.

- Verbessern Sie den Schutz Ihrer Daten.

- Verbessern Sie die Compliance.

Warum Sie CipherTrust Data Discovery and Classification lieben werden

Verbessern Sie Ihre Datensicherheit.

- Einfaches Auffinden und Klassifizieren Ihrer Daten

- Zentrale Plattform für die Datenverwaltung

- Daten-Dashboards und Berichte in Echtzeit

- Erkennung von benutzerdefinierten Informationstypen

Datensicherheit einfach verwalten

- Sicherung sensibler Daten

- Sicherheitsrisiken verstehen

- Erkennen Sie Secrets, bevor sie zu Sicherheitsproblemen werden.

- Sorgen Sie dafür, dass Sie wissen, welche Daten welches Sicherheitsniveau benötigen.

Compliance-Anforderungen erfüllen

- Compliance-Lücken aufdecken

- Das Risiko verringern

- Unnötige Daten löschen

- Änderungen der Rechtsvorschriften immer einen Schritt voraus sein

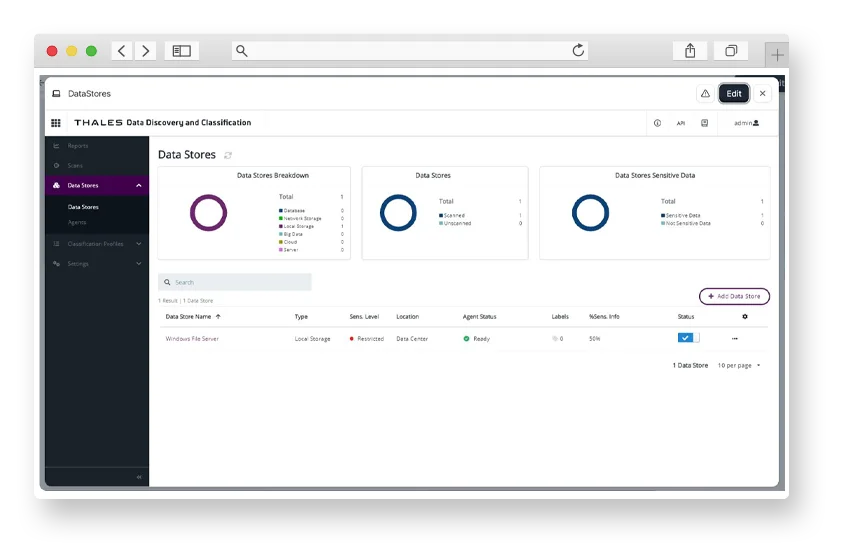

Datenspeicher | ||

|---|---|---|

| Lokaler Speicher | Lokaler Speicher SharePoint On Prem Exchange Server Lokales Windows und Linux | Netzwerkspeicher

|

| Netzwerkspeicher | Windows Share (CIS/SMB) | |

| Datenbank | IBM DB2 Microsoft SQL MongoDB MySQL | Oracle DB PostgreSQL SAP HANA SQL |

| Big Data | Hadoop Cluster | Teradata |

| Cloud | AWS S3 Buckets Azure Blobs und Table Google Workspace (Gmail und Gdrive) | Azure Table Office 365 (Exchange, SharePoint, & OneDrive) SalesForce |

Unterstützte Dateitypen | ||

|---|---|---|

| Datenbanken | Access dBase | SQLite MSSQL MDF & LDF |

| Bilder | BMP FAX GIF JPG | PDF (eingebettet) PNG TIF |

| Komprimiert | Bzip2 Gzip (alle Typen) | TAR ZIP (alle Typen) |

| Microsoft TXT-Sicherungsarchiv | Microsoft Binary / BKF | |

| Microsoft Office | v5 6 95 97 2000 | XP ab 2003 Office-Dateien: Word, Excel, PowerPoint. Access, OutlooK, sonstige (.pub & .xps) |

| Open Source | StarOffice/OpenOffice/LibreOffice | |

| Offene Standards | PDF RTF HTML | XML CSV TXT |

Unterstützte Dateitypen | |||

|---|---|---|---|

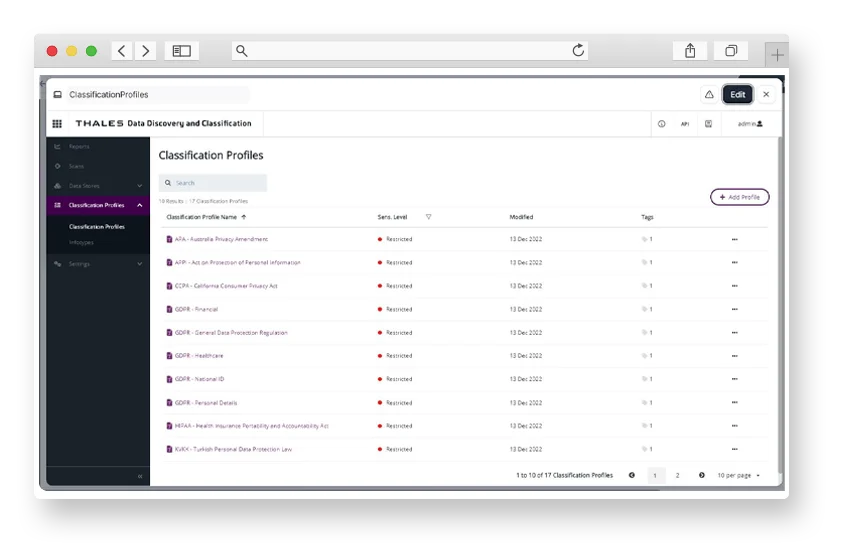

| APA | Privacy Amendment (Australien) | HIPAA (Health Insurance Portability and Accountability Act) | Health Insurance Portability and Accountability Act |

| APPI | Act on the Protection of Personal Information | KVKK | Türkisches Gesetz zum Schutz personenbezogener Daten |

| CCPA | Kalifornisches Verbraucherschutzgesetz (California Consumer Privacy Act) | LGPD | Allgemeines Datenschutzgesetz (Brasilien) |

| DSGVO | Finanzen | NYDFS | New York State Department of Financial Services |

| DSGVO | Datenschutz-Grundverordnung | PCI-DSS | Payment Card Industry DataSecurity Standard |

| DSGVO | Gesundheitswesen | RAHMEN | Datenschutzrahmen |

| DSGVO | National ID | DSGVO des Vereinigten Königreichs | Datenschutz-Grundverordnung (Vereinigtes Königreich) |

| DSGVO | Persönliche Angaben |

Forschungsberichte von Analysten

Thales zum „Overall Leader“ für Datensicherheitsplattformen ernannt

Erfahren Sie die Gründe im „KuppingerCole Leadership Compass for Data Security Platforms 2025“.

FUNKTIONEN ZUR DATENERKENNUNG UND -KLASSIFIZIERUNG

Verschaffen Sie sich den nötigen Überblick über sensible Daten in Ihrem Unternehmen.

Erhöhte Sicherheit

Wenn Sie nicht wissen, wo sich Ihre Daten befinden, ist es schwierig, Datenschutzverletzungen und unbefugten Zugriff zu verhindern und Sicherheitsmaßnahmen zum Schutz Ihrer Daten zu ergreifen. Die Klassifizierung Ihrer Daten stellt sicher, dass sie gemäß den Compliance-Vorschriften verwaltet werden.

Datenverwaltung

Entfernen Sie überschüssigen Speicherplatz und Kosten, indem Sie redundante, veraltete oder gespeicherte Daten reduzieren, die keinen Geschäftswert für Ihr Unternehmen haben. Erstellen Sie optimierte Workflows, die zukünftige Prozesse automatisieren, und gewähren Sie Zugriff je nach den Bedürfnissen der Benutzer.

Vorschriften kontinuierlich einhalten

Hält Sie automatisch über alle wichtigen weltweiten und regionalen Compliance-Anforderungen auf dem Laufenden und verringert gleichzeitig das Risiko von fehlgeschlagenen Audits oder Geldstrafen, indem es proaktiv Compliance-Lücken identifiziert.

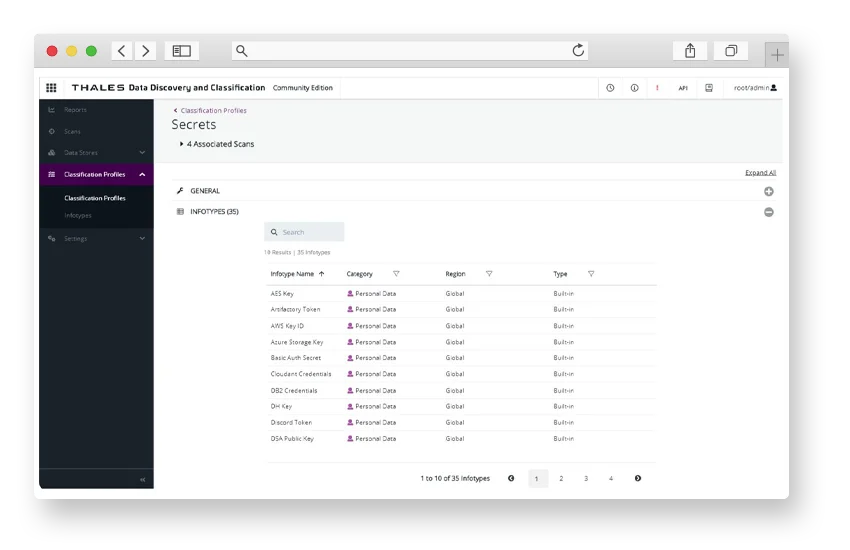

Erkennen von Secrets

Wenn Bedrohungsakteure Secrets wie Token, API-Schlüssel, Passwörter oder Benutzernamen entdecken, können diese genutzt werden, um in IT-Systeme einzudringen. CipherTrust Data Discovery and Classification nutzt KI, um Code proaktiv nach bestimmten Mustern zu durchsuchen und Entwickler auf diese aufmerksam zu machen, bevor sie zu Sicherheitsbedrohungen werden. Das Erkennen von Secrets hilft proaktiv dabei, böswillige Akteure zu stoppen, bevor sie unbefugten Zugriff auf Ihre Daten erhalten.

Umfassende Plattform

Verschaffen Sie sich einen Überblick über den Speicherort sensibler Daten, damit Sie Sicherheits- und Compliance-Lücken aufdecken und schließen können. DDC scannt strukturierte und unstrukturierte Datenspeicher nach benannten Entitäten in verschiedenen Formaten und globalen Sprachen, um Kunden bei der Suche nach sensiblen Daten in jeder Sprache und an jedem Ort im Unternehmen zu unterstützen.

Vereinfachte Installation und Verwaltung

Die Identifizierung sensibler Daten im gesamten Unternehmen ist zeitaufwändig. Das unterstreicht den Bedarf an Tools, die eine schnelle Bereitstellung und somit ein sofortiges Scannen ermöglichen. Die Installation von DDC wurde durch automatisierte Skripte rationalisiert, was die Bereitstellung vor Ort für Konfigurationen mit einem oder fünf Knoten vereinfacht. Der Einrichtungsprozess für Cloud-Installationen erfordert nur einen einzigen Klick, wobei alle Komponenten automatisch in die Cloud-Umgebung integriert werden.

VERBESSERN SIE IHRE DATENSICHERHEIT

Finden Sie heraus, wie CipherTrust Data Discovery and Classification Ihr Unternehmen unterstützen kann

Wenden Sie sich an einen Experten von Thales, wenn Sie Hilfe bei der Erstellung eines auf die Bedürfnisse Ihres Unternehmens zugeschnittenen Datensicherheitsplans benötigen.

RESSOURCEN UND FAQS

Erfahren Sie, wie Sie Ihre sensiblen Daten erkennen und schützen können

Häufig gestellte Fragen

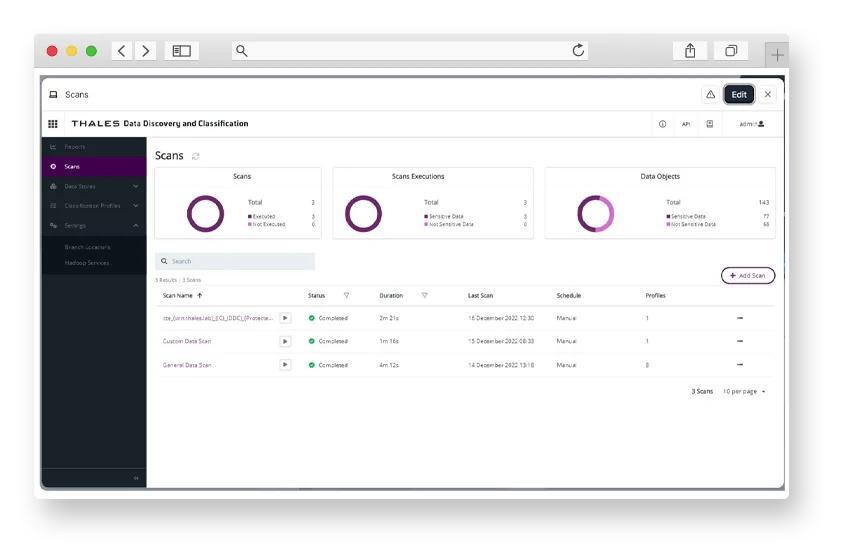

Wie funktioniert CipherTrust Data Discovery and Classification?

CipherTrust Data Discovery and Classification bietet einen vollständigen Überblick über die Speicherorte sensibler Daten in Ihrem Unternehmen, sodass Sie Compliance-Lücken aufdecken und schließen können.

DDC scannt strukturierte sowie unstrukturierte Datenspeicher nach benannten Entitäten in verschiedenen Formaten und globalen Sprachen, damit Sie jede Art von sensiblen Daten in jeder Sprache und an jedem Ort in Ihrem Unternehmen finden können.

Sobald Sie Sicherheitslücken identifiziert haben, können Sie diese mit einer der marktführenden Verschlüsselungslösungen der CipherTrust-Plattform schnell beheben.

Für welche Kundenprobleme und Anwendungsfälle ist DDC geeignet?

Einhaltung von Sicherheits- und Datenschutzvorschriften: Organisationen müssen personenbezogene Daten vor Datenlecks und unsachgemäßer Verwendung schützen, um die Anforderungen von Datenschutzvorschriften wie der Datenschutz-Grundverordnung (GDPR), dem California Consumer Privacy Act (CCPA), dem Health Insurance Portability and Accountability Act (HIPAA) und dem brasilianischen General Data Protection Law (LGPD) zu erfüllen. CipherTrust DDC bietet einen vollständigen Überblick über die Speicherorte sensibler Daten. Dadurch sind Organisationen besser in der Lage, geeignete Datensicherheitskontrollen und -maßnahmen zum Schutz sensibler personenbezogener Daten vor Verlust und unbefugtem Zugriff zu ergreifen.

Bessere Datentransparenz: Unternehmen benötigen mehr Datentransparenz, um bessere Entscheidungen in Bezug auf die Analyse und Behebung von Risiken sowie Reporting und Compliance treffen zu können. Laut dem Thales Data Threat Report 2024 sind 70 % der Unternehmen nicht in der Lage, mehr als 50 % ihrer Daten zu klassifizieren. CipherTrust DDC scannt automatisch Ihre Datenspeicher in lokalen, hybriden und Multi-Cloud-Umgebungen, um Sie beim Schutz und der Verwaltung Ihrer sensiblen Daten zu unterstützen.

Reduzierung des Expositionsrisikos bei der Cloud-Migration: Große Veränderungsprogramme wie die digitale Transformation beinhalten die Verlagerung großer Mengen sensibler Daten von einer Umgebung in eine andere. Die unkontrollierte Verbreitung von Daten über Cloud-Plattformen erhöht das Risiko von Datenschutzverletzungen und Verstößen gegen Datenschutzbestimmungen. Je komplexer die IT-Umgebungen werden, desto schwieriger wird es, sensible Daten zu erkennen und den Zugriff über verschiedene Datenquellen hinweg zu überblicken oder zu verwalten. CipherTrust DDC bietet einen genauen Überblick darüber, welche Informationen Sie gespeichert haben, sodass Sie eine effektive Transformationsstrategie planen können, um die Daten in jeder Phase des Prozesses zu schützen.

Secret-Erkennung: Moderne Entwicklungstrends wie Containerisierung, DevOps und Automatisierung haben zu einem massiven Anstieg der Verwendung von Secrets (Anmeldedaten, Zertifikate, Schlüssel) für die Authentifizierung beigetragen. Secrets können anfällig für Cyberangriffe sein, wenn sie nicht sicher verwaltet werden. Die CipherTrust Data Security Platform bietet einen vereinfachten Workflow, um dieses Risiko zu beheben. DDC erkennt automatisch mehr als 30 verschiedene Arten von Secrets, darunter AES-Schlüssel, Auth Secrets und SSH-Schlüssel. Sobald offengelegte Secrets entdeckt werden, können Sicherheitsteams Maßnahmen ergreifen, um das Risiko zu beheben und die Sicherheitslage mit CipherTrust Secrets Management zu verbessern.

Wie unterstützt die Lösung dabei, Daten zu schützen und Compliance durchzusetzen?

CipherTrust Data Discovery and Classification ermöglicht die effiziente Lokalisierung sensibler Daten im gesamten Unternehmen mithilfe eines optimierten Workflows, der die Erkennung, Klassifizierung und den Schutz automatisiert, Sicherheitslücken beseitigt und einen klaren Überblick über die sensiblen Daten und ihre Risiken bietet.

Es verfügt über einen umfassenden Satz integrierter Vorlagen für die schnelle Erkennung von regulierten Daten. Auf diese Weise können Unternehmen ihre Datenschutzlücken leichter aufdecken und schließen, Prioritäten für Abhilfemaßnahmen setzen und proaktiv auf eine wachsende Zahl von Datenschutz- und Datensicherheitsvorschriften reagieren.

Wie kommuniziert DDC sicher mit Datenspeichern?

CipherTrust Data Discovery and Classification kommuniziert mit den Datenspeichern über Agenten. Die Agenten können lokal oder per Fernzugriff auf die Datenspeicher installiert werden. Die Agenten stellen die Verbindung zu den Datenquellen über native Protokolle her, z. B. NFS für Unix Share, SMB für Windows Share, HDFS für Hadoop usw.

Jedes Protokoll hat seine eigene Art, Daten zu schützen. Darunter:

- Datenbanken: Benutzer- und Passwortauthentifizierung mit SSL/TLS.

- NFS kann durch die Konfiguration des Hostzugriffs und der Dateiberechtigungen gesichert werden.

- SMB verwendet Benutzer-, Passwort- und Domänenauthentifizierung.

- Hadoop verwendet ein proprietäres Protokoll.

Die Kunden sind für Folgendes verantwortlich:

- Verwendung von TLS oder Klartext

- Härtung der Server, auf denen die Agenten bereitgestellt werden

Welche Einsatzmöglichkeiten gibt es?

Die Lösung wird vor Ort durch die Installation eines Agenten auf dem Host oder per Fernzugriff über einen Proxy-Agenten implementiert.

Was sind die Vor- und Nachteile von agentenbasierten und agentenlosen Implementierungen?

Nachfolgend finden Sie die Empfehlungen für agentenbasierte und agentenlose Bereitstellungen. Beide Ansätze haben die folgenden Vorteile:

Agentenbasiert

- Wert

- Die Informationen müssen nicht über das Netzwerk übertragen werden, um gescannt zu werden

- Schnelleres Scannen

- Keine Anmeldedaten für das Scannen erforderlich

- Empfehlung

- Scannen von Datenspeichern, in denen ein Agent lokal installiert werden kann. Z. B. lokaler Speicher und lokaler Arbeitsspeicher auf einem Server oder einer Workstation mit installierten Agenten

Agentenlos

- Wert

- Schnellere Bereitstellung, da die Agenten nicht direkt auf den Zielhosts installiert werden müssen

- Kann mehrere Ziele scannen

- Kann jede Art von Zielen scannen

- Verbraucht keine Ressourcen auf dem Zielhost

- Empfehlung

- Scannen von Datenspeichern, auf die nur remote zugegriffen werden kann. Z. B. Datenbanksysteme, E-Mail-Server, Cloud-Speicher und Netzwerkspeicherplätze

Wie ist DDC im Vergleich zu Data Loss Prevention (DLP)-Lösungen?

DLP-Lösungen konzentrieren sich darauf, zu verhindern, dass sensible Daten die Unternehmensgrenzen verlassen. CipherTrust Data Discovery and Classification konzentriert sich auf Datenschutz und -sicherheit. Es identifiziert sensbile Daten und vermittelt ein klares Verständnis von Daten und ihren Risiken.

So können Unternehmen geeignete Maßnahmen zum Schutz ihrer Daten und zur Einhaltung von Datenschutz- und Datensicherheitsvorschriften ergreifen.