CipherTrust Application Data Protection (CADP) schützt Daten in Anwendungen/Diensten als leistungsstarkes SDK und macht es für Entwickelnde (Devs) überflüssig, Sicherheitsdetails zu verwalten und den Datenschutz regelmäßig zu aktualisieren.

Aktualisierungen werden nicht mehr im Code vorgenommen.

Weniger Beteiligung der Entwicklerteams

- Sicherheitslücken bei sensiblen Daten werden in weniger als einer Minute geschlossen.

- Bleiben Sie in Bezug auf Datensicherheit auf dem Laufenden, ohne große Projekte daraus zu machen.

- Sorgen Sie für weniger Komplexität durch den Schutz großer Datenmengen.

Erhöhen Sie die Entwicklungskapazität.

- Verringern Sie die Belastung für das Entwicklungsteam

- Übertragen Sie die Verantwortung für den Datenschutz über vereinfachte APIs an das Datensicherheitsteam.

- Verschaffen Sie sich einen Wettbewerbsvorteil gegenüber Unternehmen, die herkömmlichen Code verwenden

Aufgabentrennung

- Entwickler rufen Datenschutz auf

- Datensicherheitsadministratoren kontrollieren das Was, das Wie und das Wer über zentral verwaltete Richtlinien

- Krypto-Agilität ermöglicht es Datensicherheitsadministratoren, Chiffren, Parameter und Schlüssel in Echtzeit zu ändern

So wie Sie in Ihrer Datenbank für verschiedene Spalten unterschiedliche Schlüssel verwenden, verwenden Sie auch für verschiedene Datentypen unterschiedliche Verschlüsselungsverfahren. Das Erlernen und Anwenden der Regeln der Kryptografie ist zeitaufwändig und Sie haben spannendere Projekte, an denen Sie arbeiten können.“

GARTNER is a trademark and service mark of Gartner, Inc., and/or its affiliates, and is used herein with permission. All rights reserved.

Wenden Sie jede Art von Datenschutz über eine einzige Schnittstelle an.

CADP unterstützt Tokenisierung, Verschlüsselung und Datengeneralisierung, sodass Unternehmen den Datenschutz für jeden Datensatz optimieren und das Risiko der Preisgabe sensibler Daten verringern können. CADP sorgt für die Beibehaltung des Formats, um es an das aktuelle Schema der jeweiligen Organisation anzupassen, so dass Organisationen keine Änderungen in ihrer Umgebung vornehmen müssen.

CADP unterstützt Datenmaskierung und -schwärzung, um sensible Daten nach dem Need-to-know-Prinzip offenzulegen.

- Statische Datenmaskierung maskiert die Daten, auf die nicht zugegriffen werden muss, und gibt nur die für die Gruppe relevanten Daten preis - dies ist besonders wertvoll für Datenanalysten (Pseudonymisierung) und erhöht die Leistung des Kundendienstes (die Daten sind bereits maskiert, wenn sie eintreffen).

- Dynamische Datenmaskierung wird bevorzugt, wenn Benutzer mit unterschiedlichen Zugriffsebenen auf die Daten zugreifen und Rechte für den Zugriff auf unterschiedliche Teile der Daten besitzen

- Schwärzung ist eine vollständige Maskierung, d. h. es wird ein Feld mit geschwärzten Daten anzeigt oder das Feld ausblendet.

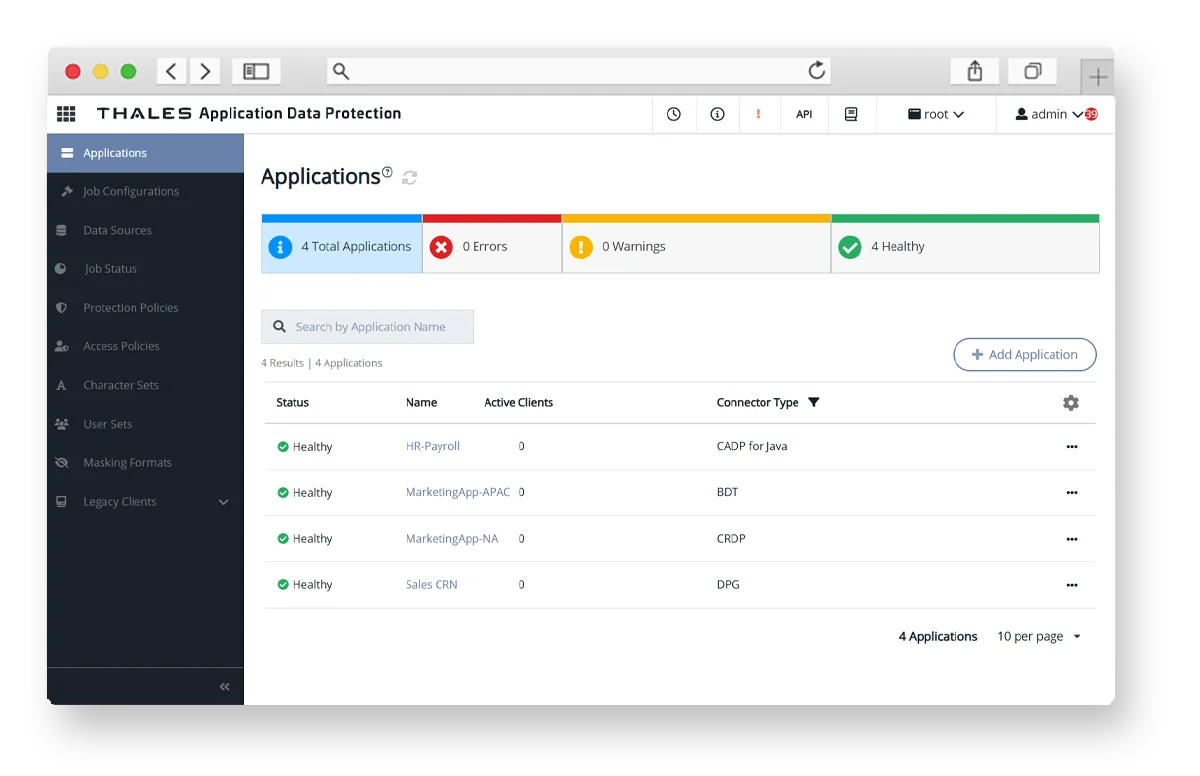

Zentrale Verwaltung

Audits werden genauer, deutlich schneller und vollständiger, da alle Richtlinien auf einer zentralen Oberfläche sichtbar sind, die anzeigt, wo Connectors bereitgestellt werden und welche Versionsnummern sie haben.

CipherTrust Manager bietet eine zentrale Übersicht über den Status der einzelnen kryptoagilen Connectors – ob betriebsbereit, offline oder Aufmerksamkeit erfordernd – sowie Kennzahlen wie Zustand und Zeitpunkt des letzten Check-ins. Datensicherheitsadministratoren können sofort eine Detailansicht für einzelne Connectors öffnen, um detaillierte Informationen zu erhalten bzw. Konfigurationsanpassungen oder eine automatisierte Problembehebung vorzunehmen.

We have Tokenization and Encryption solutions to meet your security and infrastructure requirements.

Vorteile für jeden Aufgabenbereich

Mit CADP können Sie GUT + SCHNELL + GÜNSTIG sein, und zwar sofort.

- Mehr Umsatz durch erhöhte Entwicklungskapazität

- Mehr Sicherheit, da Sicherheitslücken in weniger als einer Minute geschlossen werden

- Mehr Innovation, da der Backlog nicht größer wird.

Schließen Sie Sicherheitslücken in weniger als Minute. Die Roadmap wird eingehalten (denn es gibt keine datenschutzbezogenen Notfallübungen, die Entwicklungsteams von umsatzfördernden Projekten abhalten).

Entwicklungsteams können sich weiterhin auf umsatzgenerierende Projekte konzentrieren, da sie nicht an der Aktualisierung des Datenschutzes beteiligt sind.

Zur Aktualisierung des Datenschutzes sind keine Ausfallzeiten oder Notfallübungen erforderlich.

Höchste Sicherheit (Sie behalten den Überblick über die Sicherheitslage, indem Sie Schwachstellen in weniger als Minute schließen), die Roadmap wird eingehalten (weil es keine datenschutzbezogenen Notfallübungen gibt, die Entwickler von umsatzfördernden Projekten abhalten).

Einblick in die aktuelle Sicherheitslage (zentrale Benutzeroberfläche, zentrale Verwaltung, richtlinienbasiert), keine Änderung des Codes für Updates erforderlich (sorgt dafür, dass Aktualisierungen unabhängig von DevOps möglich sind).

Der Ruf ist geschützt, Audits werden bestanden, Vorschriften werden eingehalten, keine Erhöhung der technischen Schulden.

Audits werden bestanden, Vorschriften eingehalten, Datenschutz kann bei Bedarf aktualisiert werden.

Sie müssen weder Kryptografie erlernen noch Datenschutzaktualisierungen durchführen, keine Erhöhung der technischen Schulden.